Gli operatori di malware abusano sempre più di Google Ads per distribuire malware agli utenti che cercano software popolare. Pertanto, puoi incontrare annunci dannosi durante la ricerca di Grammarly, MSI Afterburner, Slack, Dashlane, Malwarebytes, Audacity, μTorrent, OBS, Ring, AnyDesk, Libre Office, Teamviewer, Thunderbird e Brave.

Gli specialisti di Trend Micro e Guardio Labs hanno parlato dettagliatamente di questi problema. Secondo loro, gli hacker utilizzano sempre più esperti in typequatting, clonando i siti Web ufficiali dei programmi e dei produttori di cui sopra e quindi distribuiscono attraverso di essi versioni trojan, che gli utenti alla fine scaricano.

Tra i malware distribuiti in questo modo, ci sono versioni dello stealer Raccoon, una versione personalizzata dello stealer Vidar, nonché il malware loader IcedID.

Tuttavia, fino a poco tempo fa, non era chiaro esattamente come gli utenti arrivassero a tali siti dannosi. Si è scoperto che l’intera faccenda è nell’abuso della pubblicità su Google.

Gli esperti di Trend Micro e Guardio Labs affermano che Google, ovviamente, dispone di meccanismi protettivi per un caso del genere, ma gli aggressori hanno imparato a aggirarli.

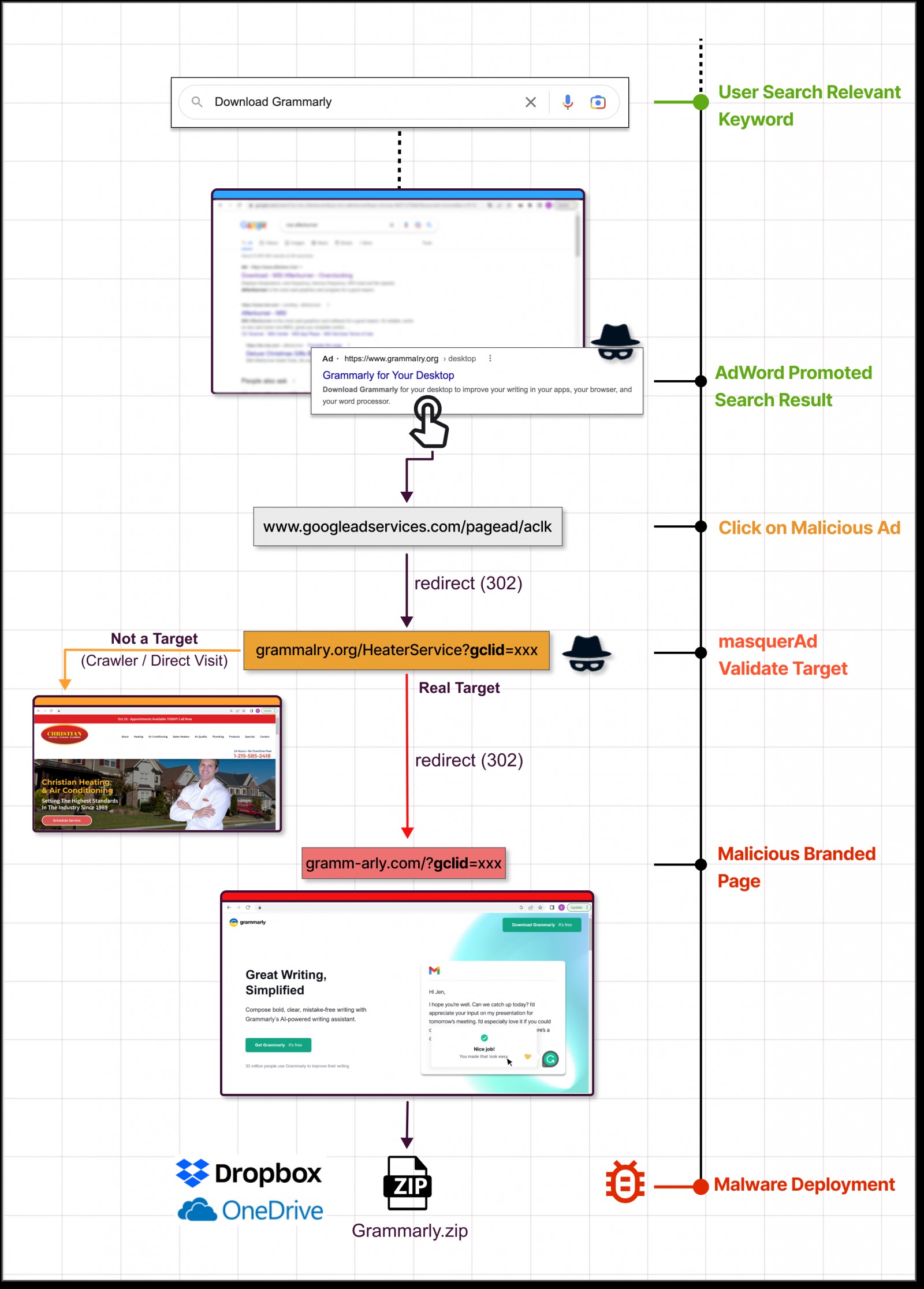

Il fatto è che se Google rileva che la pagina di destinazione dietro l’annuncio è dannosa, la campagna verrà immediatamente bloccata e l’annuncio rimosso. Pertanto, gli aggressori agiscono con cautela: in primo luogo, gli utenti che fanno clic sugli annunci vengono reindirizzati a un sito irrilevante ma sicuro, anch’esso preparato dagli hacker.

Solo da lì la vittima verrà reindirizzata direttamente a una risorsa dannosa mascherata da sito Web ufficiale di un qualche tipo di software.

Per quanto riguarda i payload, di solito sono in formato ZIP o MSI e vengono scaricati da servizi affidabili di condivisione di file e hosting di codice, tra cui GitHub, Dropbox o CDN Discord. Per questo motivo, è improbabile che i programmi antivirus in esecuzione sul computer della vittima si oppongano a tali download.

Gli esperti di Guardio Labs affermano che durante una campagna osservata nel novembre di quest’anno, gli aggressori hanno distribuito agli utenti una versione trojanizzata di Grammarly, che conteneva l’infostealer Raccoon. Allo stesso tempo, il malware è stato “raggruppato” con software legittimo, ovvero l’utente ha ricevuto il programma che stava cercando e il malware è stato installato “nell’appendice”, automaticamente.

Guardio Labs, che ha chiamato questi attacchi MasquerAds, attribuisce la maggior parte di questa attività dannosa al gruppo Vermux, osservando che gli hacker “abusano di molti marchi e continuano ad evolversi”.

Secondo loro, Vermux attacca principalmente gli utenti in Canada e negli Stati Uniti, utilizzando siti falsi per distribuire versioni dannose di AnyDesk e MSI Afterburner infettate da minatori di criptovaluta e l’infostelaer Vidar.

È interessante notare che è proprio questa attività degli hacker, che gli esperti hanno ora descritto in dettaglio, che ha recentemente costretto l’FBI a pubblicare un avviso e una raccomandazione sull’uso degli ad blocker (in modo da non vedere affatto annunci potenzialmente pericolosi nei motori di ricerca).

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…