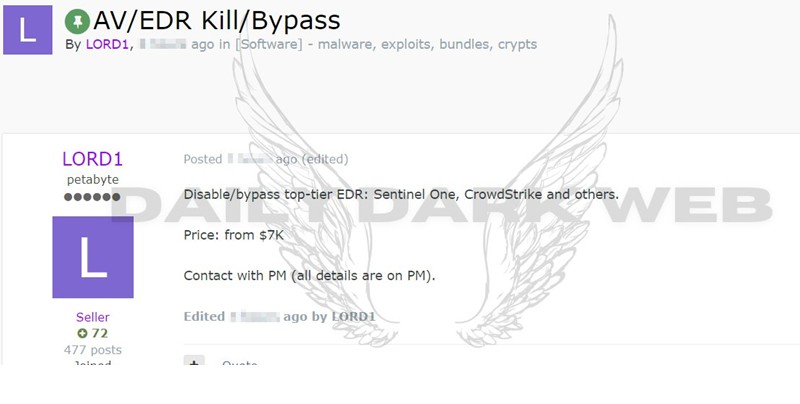

E’ stato rilevato nella giornata di oggi, sul forum underground Exploit un post dove un criminale informatico mette in vendita una soluzione per disabilitare EDR best-in-class. Nello specifico il criminale informatico, chiamato LORD1, vende tale soluzione al prezzo di 7000 dollari.

A giugno del 2023, un certo “Spyboy” vendeva una analoga soluzione di bypass di EDR al prezzo di 3000 dollari. L’autore forniva la soluzione per un solo EDR a 300 dollari, anche se non era possibile acquistare una versione per il solo bypass per SentinelOne, Sophos, CrowdStrike, Carbon Black, Cortex, Cylance in quanto occorreva l’acquisto della versione completa.

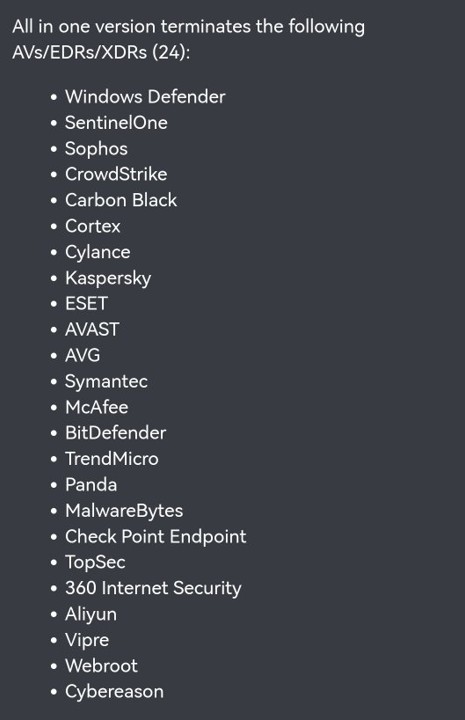

Spyboy affermava che Terminator era in grado di bypassare 24 diversi antivirus. Inoltre era possibile effettuare il bypass per soluzioni EDR (Endpoint Detection and Response) e XDR (Extended Detection and Response). Era incluso Windows Defender su dispositivi che eseguono Windows 7 e versioni successive.

Lo strumento chiamato Terminator era distribuito sui forum di hacking in lingua russa. Il suo venditore, Spyboy, affermò che Terminator era in grado di bloccare qualsiasi piattaforma antivirus, XDR e EDR. Tuttavia, gli esperti di CrowdStrike analizzarono la soluzione, giungendo alla conclusione che, in effetti, Terminator non era altro che un attacco BYOVD.

In tali attacchi, i driver legittimi vengono firmati con certificati validi e sono in grado di funzionare con i privilegi del kernel. Tali driver vengono rilasciati sui dispositivi delle vittime.

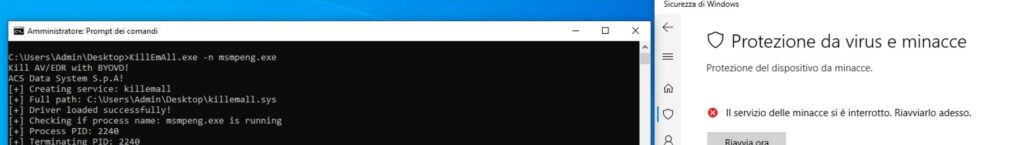

Questo consente di disabilitare le soluzioni di sicurezza e alla fine assumere il controllo del sistema.

Poco fa è arrivata in redazione una mail proveniente dal ricercatore di sicurezza Lucian Alexandru Necula della ACS Data System S.p.A. Il ricercatore ha fornito una evidenza di un possibile sfruttamento attivo da parte di LockBit di un attacco BYOVD.

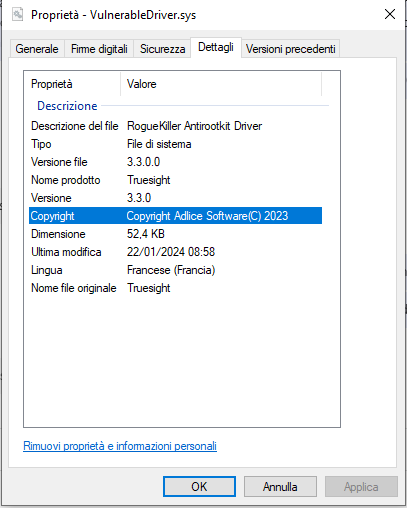

Nelle analisi svolte da Alex, viene riportato che LockBit sta utilizzando un driver chiamato “RogueAntirootkit Driver vers. 3.3.0.0“. In particolare sta sfruttando un errore di tipo IOCTL 0x22e044 (Terminate Process) che non ha un controllo di accesso sufficiente.

Correlando le due informazioni, il post su Exploit e la segnalazione del ricercatore di sicurezza su LockBit sembra plausibile un collegamento. Pertanto potrebbe essere che LockBit abbia acquistato tale soluzione che risulta ad oggi sotto sfruttamento attivo.

Ciao ragazzi, in un recente attacco da parte del gruppo di ransomware Lockbit abbiamo trovato un altro driver vulnerabile che può terminare i prodotti EDR.

Per ora abbiamo individuato solo Lockbit che utilizza questo driver ma sicuramente nelle prossime settimane li utilizzeremo tutti insieme. Abbiamo trovato il driver in sfruttamento attivo e dopo una revisione siamo in grado di riprodurre la vulnerabilità, proviamo a usarlo contro 7 EDR e possiamo facilmente terminare i prodotti 6/7 EDR.

Il driver è un RogueAntirootkit Driver vers. 3.3.0.0 e la vulnerabilità è presente in questo IOCTL 0x22e044 (Terminate Process) che non ha un controllo di accesso sufficiente.

Incollo il link allo screenshot che ho fatto:

Driver vulnerabile: https://postimg.cc/nshHNPDH

IOCTL utilizzato: https://postimg.cc/jDXxgbCg

Driver della firma: https://postimg.cc/kD0gDskc

Driver di firma 2: https://postimg.cc/S2XmxYd3

Termina il processo Windows Defender: https://postimg.cc/gwtYpHV3

Il venditore è stato avvisato ieri.

Ti condivido l'IOC utilizzato negli attacchi di LockBit

Vulnerable Driver :

SHA1:363068731e87bcee19ad5cb802e14f9248465d31

SHA256 : bfc2ef3b404294fe2fa05a8b71c7f786b58519175b7202a69fe30f45e607ff1c

Programma utilizzato per sfruttare il driver di vulnerabilità e terminare EDR:

SHA1: 20600743fbea8a235445b56ea67cd0648ec4f68d

SHA256: 74378330f34ac07ca9f7d452429797c325322e73685ab3f5f5267c39f5a848f1

La recente comparsa di un’offerta per disabilitare EDR di alto livello, divulgata da LORD1 sul forum Exploit, genera significative preoccupazioni per la sicurezza informatica. L’apparizione precedente di un tool simile chiamato Terminator, messo in vendita da Spyboy, aggiunge ulteriori interrogativi sulla persistenza e l’evoluzione di tali minacce.

L’avviso fornito da Lucian Alexandru Necula, ricercatore di sicurezza, sulla possibile correlazione tra la soluzione in vendita su Exploit e l’utilizzo da parte di LockBit costituisce un campanello d’allarme significativo. Tuttavia, per valutare appieno l’entità di questa minaccia, sarà necessario attendere analisi approfondite da parte dei principali fornitori di soluzioni EDR.

Roberto Beneduci CEO di Coretech ha detto recentemente: “sfruttare un Exploit che disabilita l’EDR non dovrebbe preoccupare a meno che non si faccia affidamento esclusivamente su di esso. Se un agent non è piú raggiungibile perchè è stato “neutralizzato”, La sua disconnessione dalla console EDR è già un segnale di allarme. In windows quando un servizio si ferma inaspettatamente viene generato un Id evento ad esempio 7031 . killare un processo di un Edr significa mandare in crash il servizio collegato e di conseguenza generare l’id evento. Il consiglio è di avere anche un RMM in grado di intercettare tali id evento. Nel caso nessun id evento venga generato si può fare in modo che il proprio RMM faccia periodicamente un check dei processi in esecuzione e se non trova quello dell’Edr invia un allarme. La sicurezza è da considerarsi un processo e non l’uso di una tecnologia specifica”.

Solo attraverso un’analisi dettagliata sarà possibile determinare se la soluzione in questione corrisponde effettivamente ad una soluzione simile a Terminator o rappresenta un’altra forma di bypass EDR. In entrambi i casi, la collaborazione e la condivisione delle informazioni all’interno della comunità cybersecurity risultano fondamentali. Questo consente di comprendere e affrontare efficacemente questa nuova ondata di minacce informatiche, garantendo la sicurezza delle reti digitali a livello globale.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…