Gli hacker governativi russi di Sandworm si sono infiltrati nel colosso ucraino delle comunicazioni Kyivstar. Tutto questo prima di lanciare un attacco che ha lasciato i clienti senza telefono o accesso a Internet a dicembre.

Sandworm è un gruppo di hacker governativi affiliati al GRU, ovvero la direzione principale dello stato maggiore delle forze armate della Federazione Russa. Si tratta di una agenzia di intelligence militare, la quale dispone e controlla di proprie unità e forze speciali.

Questo gruppo è dotato di molte risorse, prende di mira principalmente i vicini della Federazione Russa come Ucraina, Estonia e Georgia. E’ comunemente indicato e riconosciuto da USA, Regno Unito e NATO come Sandworm ed è responsabile di alcuni dei più terribili attacchi informatici degli ultimi anni. Attacchi come NotPetya, Industroyer, Bad Rabbit e Olympic Destroyer sono stati tutti attribuiti a Sandworm.

In un’intervista con Reuters pubblicata giovedì, Illia Vitiuk, capo del dipartimento di sicurezza informatica del Servizio di sicurezza ucraino (SBU), ha affermato che gli hacker russi hanno ottenuto l’accesso al sistema della società privata almeno dal maggio 2023.

Hanno cercato di raccogliere informazioni circa i 24 milioni di utenti che poi sono rimasti senza servizio per giorni a partire dal 12 dicembre. Kyivstar, è il più grande operatore di comunicazioni Ucraino e fa parte del gruppo internazionale di telecomunicazioni VEON, con sede nei Paesi Bassi. Ha più di 24 milioni di clienti mobili e 1 milione di utenti Internet domestici.

“Questo attacco è un grande messaggio, un grande avvertimento, non solo per l’Ucraina, ma per tutto il mondo occidentale affinché comprenda che nessuno è effettivamente intoccabile”, ha detto Vitiuk.

L’attacco ha distrutto “quasi tutto”, compresi migliaia di server e PC virtuali, ed è stato probabilmente il primo esempio di attacco informatico che “ha completamente distrutto il nucleo di un operatore di telecomunicazioni”.

“Per ora possiamo dire con certezza che erano nel sistema almeno dal maggio 2023”, ha detto Vitiuk. “Non posso dire adesso, da quando hanno avuto… pieno accesso: probabilmente almeno da novembre.” Kyivstar ha dichiarato a dicembre di essere stata vittima di un “potente” attacco da parte di hacker che ha causato un “guasto tecnico che ha reso temporaneamente non disponibili la connessione mobile e i servizi di accesso a Internet”.

Kyivstar, successivamente come riportato dal Pravda Ucraino, non ha confermato le informazioni riportate in precedenza Illia Vitiuk, relative ad un attacco durato mesi da parte di hacker “all’interno” dell’azienda e ai dati personali degli abbonati e sulla loro fuga. Anche se il direttore generale di Kyivstar, Oleksandr Komarov, sembra aver riportato che dietro l’attacco potrebbe esserci la Russia.

“La guerra con la Russia ha molte dimensioni e una di queste è nel cyberspazio”, ha detto. “Stiamo lavorando per ripristinare la comunicazione il prima possibile.”

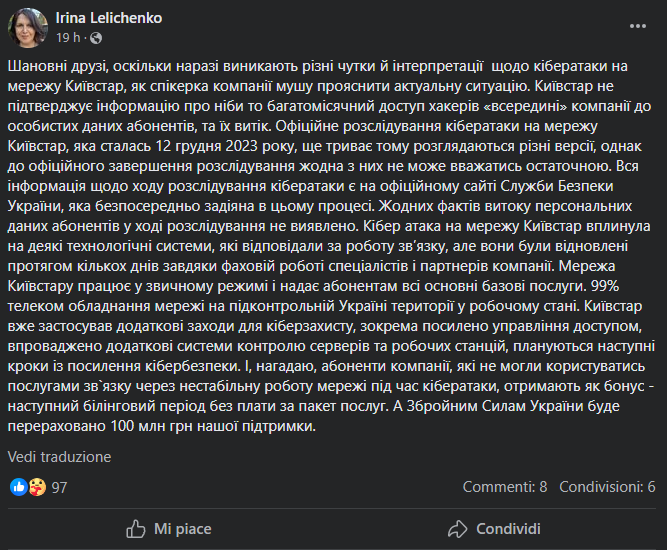

Nel mentre la portavoce dell’azienda Iryna Lelichenko riporta che

Cari amici, poiché in questi giorni stanno emergendo diverse voci e interpretazioni in merito al cyberattacco alla rete di Kyivstar, vorrei chiarire la situazione attuale in qualità di portavoce dell'azienda. Kyivstar non conferma le informazioni sul presunto accesso, durato mesi, ai dati personali degli abbonati da parte di hacker "interni" all'azienda e sulla loro diffusione.

L'indagine ufficiale sul cyberattacco alla rete di Kyivstar avvenuto il 12 dicembre 2023 è ancora in corso e si stanno valutando varie versioni, ma nessuna di esse può essere considerata definitiva fino a quando l'indagine non sarà ufficialmente conclusa. Tutte le informazioni sullo stato di avanzamento delle indagini sul cyberattacco sono disponibili sul sito ufficiale del Servizio di sicurezza dell'Ucraina, che è direttamente coinvolto in questo processo.

L'indagine non ha rivelato alcuna fuga di dati personali degli abbonati. Il cyberattacco alla rete di Kyivstar ha colpito alcuni sistemi tecnologici responsabili della comunicazione, ma sono stati ripristinati in pochi giorni grazie al lavoro professionale degli specialisti e dei partner dell'azienda. La rete di Kyivstar funziona come sempre e fornisce tutti i servizi di base ai suoi abbonati. Il 99% delle apparecchiature di telecomunicazione sul territorio controllato dall'Ucraina è funzionante.

Kyivstar ha già adottato ulteriori misure di difesa informatica, in particolare ha rafforzato il controllo degli accessi, ha implementato ulteriori sistemi di monitoraggio dei server e delle postazioni di lavoro e sta pianificando ulteriori misure per migliorare la sicurezza informatica.

Cari amici, poiché in questi giorni stanno emergendo diverse voci e interpretazioni in merito al cyberattacco alla rete di Kyivstar, vorrei chiarire la situazione attuale in qualità di portavoce dell'azienda. Kyivstar non conferma le informazioni sul presunto accesso, durato mesi, ai dati personali degli abbonati da parte di hacker "interni" all'azienda e sulla loro diffusione.

L'indagine ufficiale sul cyberattacco alla rete di Kyivstar avvenuto il 12 dicembre 2023 è ancora in corso e si stanno valutando varie versioni, ma nessuna di esse può essere considerata definitiva fino a quando l'indagine non sarà ufficialmente conclusa. Tutte le informazioni sullo stato di avanzamento delle indagini sul cyberattacco sono disponibili sul sito ufficiale del Servizio di sicurezza dell'Ucraina, che è direttamente coinvolto in questo processo.

L'indagine non ha rivelato alcuna fuga di dati personali degli abbonati. Il cyberattacco alla rete di Kyivstar ha colpito alcuni sistemi tecnologici responsabili della comunicazione, ma sono stati ripristinati in pochi giorni grazie al lavoro professionale degli specialisti e dei partner dell'azienda. La rete di Kyivstar funziona come sempre e fornisce tutti i servizi di base ai suoi abbonati. Il 99% delle apparecchiature di telecomunicazione sul territorio controllato dall'Ucraina è funzionante.

Kyivstar ha già adottato ulteriori misure di difesa informatica, in particolare ha rafforzato il controllo degli accessi, ha implementato ulteriori sistemi di monitoraggio dei server e delle postazioni di lavoro e sta pianificando ulteriori misure per migliorare la sicurezza informatica.

E vorrei ricordare che gli abbonati di Kyivstar che non hanno potuto utilizzare i servizi della società a causa dell'instabilità della rete durante l'attacco informatico riceveranno come bonus quanto segue

Secondo Lelichenko, la rete di Kyivstar attualmente funziona come al solito e fornisce tutti i servizi di base ai suoi abbonati. “Kyivstar ha già adottato ulteriori misure per la difesa informatica, in particolare un controllo rafforzato degli accessi, implementato ulteriori sistemi di controllo di server e postazioni di lavoro e sta pianificando ulteriori passi per rafforzare la sicurezza informatica”, ha aggiunto la società.

Adam Meyers, Head of Counter Adversary Operations, CrowdStrike ha riportato sul tema quanto segue:

“CrowdStrike Counter Adversary Operations valuta con moderata fiducia che le tecniche impiegate nell’attacco contro Kyivstar siano probabilmente attribuibili all’avversario del GRU russo, VOODOO BEAR, che opera sotto la persona di hacktivista pro-russo Soltnsepek. Le segnalazioni riguardanti la distruzione dell’infrastruttura virtuale di Kyivstar coincidono con segnalazioni di malfunzionamenti delle sirene di allarme aerea a Kiev, nonché di interruzioni di terminali di pagamento e di molteplici banche, e di problemi segnalati con il pagamento dei trasporti pubblici. Dall’inizio del conflitto, gli operatori informatici russi hanno condotto operazioni di intrusione per spionaggio e operazioni informative e hanno realizzato scopi distruttivi contro obiettivi ucraini. Una motivazione generale dell’avversario è contribuire a operazioni psicologiche che mirano a danneggiare, delegittimare o influenzare altrimenti la fiducia pubblica nelle istituzioni statali e nei settori come governo, energia, trasporti e media. L’Ucraina rimane il laboratorio del conflitto informatico poiché vari gruppi pro-Russia continuano a sfruttare operazioni informatiche e psicologiche, disinformazione e misinformation per dimostrare l’impatto della guerra fisica e digitale”.

Kyivstar (ucraino: Київстар) è il più grande operatore di telefonia in Ucraina con 26,5 milioni di abbonati mobili e 820.000 in fibra FTTB a fine dicembre 2017[2]. Ha sede in Kiev ed è controllata da Veon (precedentemente Vimpelcom). Fonte Wikipedia.

Utilizza la rete GSM con cui fornisce una copertura del 99% del paese, oltre alla rete 3G/HSPA (dal 2015) e al 4G/LTE (da marzo 2018). Fu fondata nel 1994, la prima telefonata fu effettuata il 9 dicembre 1997.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…