Come abbiamo riportato nella giornata di ieri, una clamorosa RCE ha costretto Log4j a rilasciare una patch immediata per dar modo a tutte le applicazioni che utilizzano questa famosa libreria di adeguare il loro software.

Log4j vanta ben 400.000 download dal suo progetto GitHub ed è utilizzato da un vasto numero di applicazioni e aziende in tutto il mondo, consentendo l’accesso a un’ampia gamma di applicazioni popolari.

Log4j è incluso in quasi tutti i prodotti aziendali rilasciati dalla Apache Software Foundation come Apache Struts, Apache Flink, Apache Druid, Apache Flume, Apache Solr, Apache Flink, Apache Kafka, Apache Dubbo, ecc. Altri progetti open source (Anche Redis, ElasticSearch, Elastic Logstash, Ghidra di NSA) utilizzano la libreria in una certa misura.

È chiaro che si tratta di una vulnerabilità tra le più gravi di Internet negli ultimi anni sia per semplicità di sfruttamento che soprattutto per diffusione e potrebbe in qualche modo innescare degli attacchi a catena devastanti e addirittura una cyber-pandemia.

Non è una novità che il software embedded è un problema conosciuto e importante per gli sviluppatori del software del mondo Java e open source, in quanto, molto spesso occorre scrivere diverso codice, soprattutto quando una libreria diventa obsoleta o c’è un salto importante di versione, anche se questo non è il caso.

CheckPoint ha fatto una interessante analisi, sulla base delle risposte dei suoi sistemi di protezione. Da quando Checkpoint ha iniziato a implementare la protezione per impedire l’utilizzo di questa nuova minaccia, sono state impediti 86.000 tentativi di sfruttamento della vulnerabilità, oltre il 50% di questi tentativi è stato effettuato da noti gruppi dannosi.

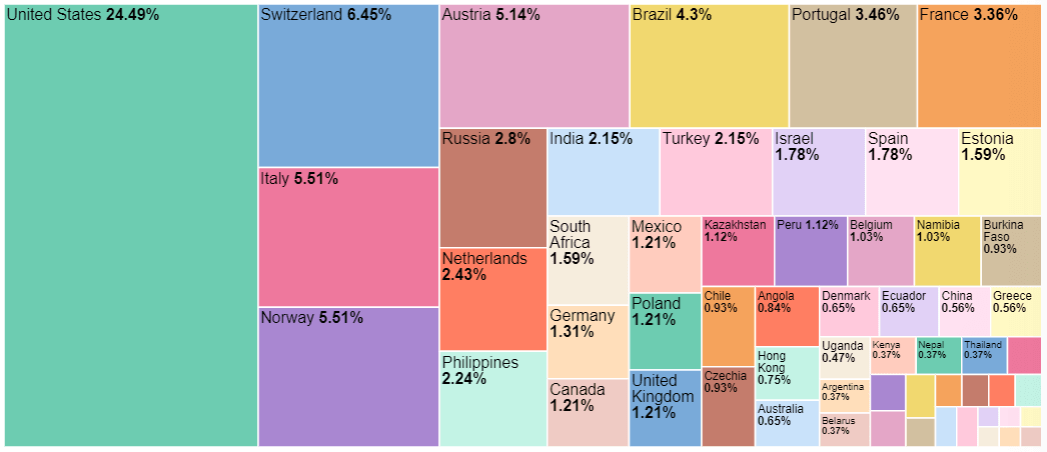

Distribuzione per paesi delle organizzazioni attaccate (fonte CheckPoint)

Sfruttare questa vulnerabilità è semplice e consente agli autori delle minacce di controllare i server Web basati su Java e lanciare attacchi di esecuzione di codice in remoto.

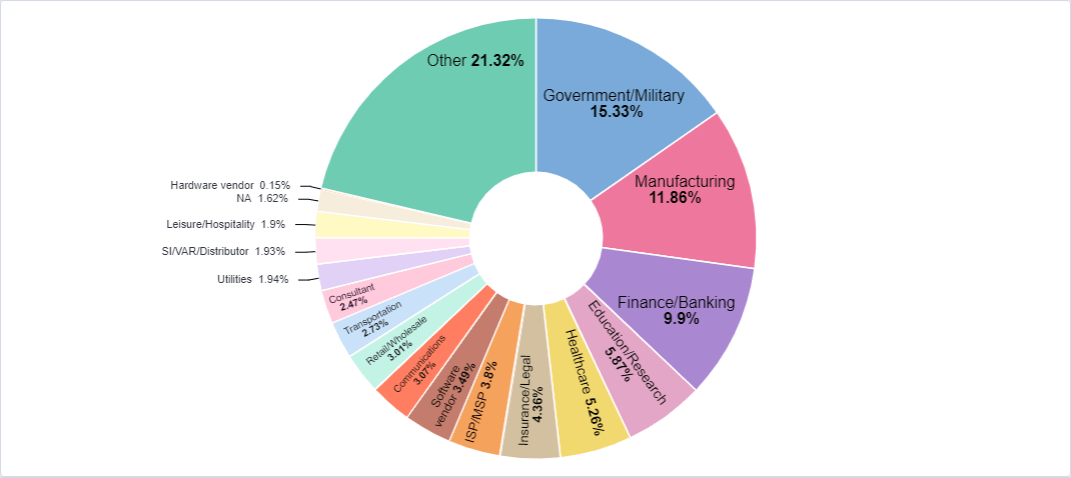

Checkpoint ha fatto anche una correlazione con i settori in cui operano queste società che di fatto viene mostrata nella seguente infografica dove i settori come governativo/militare è stato attaccato nel 15,3% dei casi, seguito dal manifatturiero (12%) e finanziario/bancario (10%).

Distribuzione nel settore delle organizzazioni attaccate (fonte CheckPoint)

Checkpoint riporta anche che se non è possibile procedere con l’aggiornamento, secondo l’avviso di Apache, sono possibili altri passaggi di riparazione della vulnerabilità:

Rimuovere le classi JndiLookup e JndiManager dal jar log4j-core. Si noti che la rimozione di JndiManager fa sì che JndiContextSelector e JMSAppender non funzionino.

Sicuramente questo ci insegna che non è nulla sicuro soprattutto per molti che credono che l’open source sia a prova di difetti di sviluppo sicuro del codice.

E’ anche vero che il software open source essendo di fatto “aperto”, risulta molto più controllato rispetto ad un binario chiuso, dove solo attività intensive di ricerca, di reverse engineering e di fuzzing possono rilevare eventuali bug nascosti nel suo codice.

L’open source è pertanto “intrinsecamente” sicuro in quanto molti ricercatori di sicurezza lo analizzano, anche se a volte escono fuori falle colossali presenti da moltissimi anni, come è successo recentemente con il bug (appunto) sequoia del software sudo.

Ovviamente, è inutile dire di correre ai ripari su questa colossale falla, aggiornando le proprie applicazioni Java o attendere gli aggiornamenti dei prodotti software che ne fanno utilizzo come software embedded.

Fonte

https://blog.checkpoint.com/2021/12/11/protecting-against-CVE-2021-44228-apache-log4j2-versions-2-14-1/

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…