In relazione alla nuova versione di LockBit Green, abbiamo chiesto direttamente alla fonte un commento. Abbiamo pertanto parlato con Lockbit chiedendo informazioni su LockBit Green e sulla vecchia versione del ransomware Lockbit 3.0-

In effetti da quanto ci descrive LockBit, sembrerebbe che Green sia una aggiunta a LockBit 3.0 : “Voglio tutte le build ransomware nel mio pannello. Quindi più che meglio.”

Pertanto il codice del vecchio ransomware, per giunta molto funzionale sarà ancora utilizzato e verrà manutenuto e reso disponibile agli affiliati.

La scelta sembra a prima vista “consentire ai vecchi affiliati di Conti passati in Lockbit di utilizzare il ransomware a loro più familiare”, hanno affermato alcune riviste specializzate. Ma da quanto dice Lockbit non è proprio così.

Infatti allo domanda di “quanti affiliati hanno aderito al loro RaaS” la risposta è stata la seguente: “0 , all Conti affilate work in Royal”.

Pertanto la scelta di inglobare il codice di Conti ransomware all’interno del loro pannello è data dal riconoscimento dell’efficacia del ransomware Conti. Abbiamo anche chiesto a Lockbit che sviluppare più versioni è costoso, ma hanno risposto che hanno soldi illimitati.

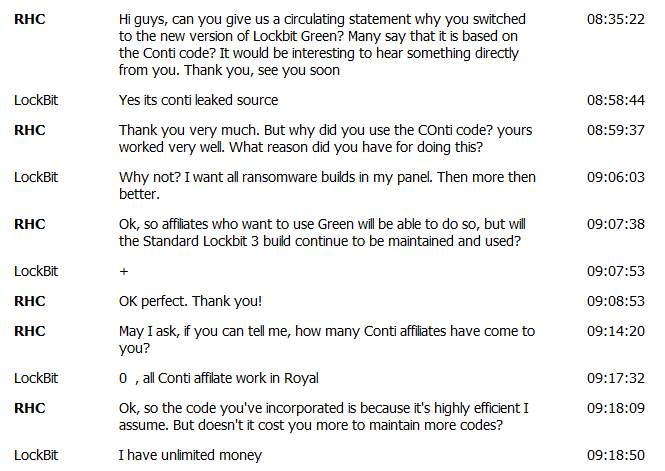

Di seguito riportiamo la chat che abbiamo scambiato questa mattina con Lockbit.

[08:35:22] RHC: Salve, potete darci una dichiarazione sul perché siete passati alla nuova versione di Lockbit Green? Molti dicono che si basi sul codice Conti? Sarebbe interessante sentire qualcosa direttamente da voi. Grazie

[08:58:44] LockBit: Sì, è il codice sorgente trapelato di Conti

[08:59:37] RHC: Grazie mille. Ma perché avete usato il codice di Conti ransomware? il vostro ha funzionato molto bene. Che motivo avete avuto per farlo?

[09:06:03] LockBit: Perché no? Voglio tutte le build ransomware nel pannello. Quindi più sono meglio è.

[09:07:38] RHC: Ok, quindi gli affiliati che vogliono utilizzare Green potranno farlo, ma la build Standard Lockbit 3 continuerà ad essere mantenuta e utilizzata?

[09:07:53] LockBit: +

[09:08:53] RHC: OK perfetto. Grazie!

[09:14:20] RHC: Posso chiederti, se puoi dirmi, quanti affiliati Conti sono venuti da te?

[09:17:32] LockBit: 0, tutti gli affiliati Conti lavorano in Royal

[09:18:09] RHC: Ok, quindi il codice che hai incorporato è dovuto al fatto che è molto efficiente suppongo. Ma non ti costa di più mantenere entrambi i codici?

[09:18:50] LockBit: Ho denaro illimitato

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…