La famigerata banda Everest, colpisce un’altra organizzazione italiana. Oggi è il turno dell’italiana Amalfitana Gas Srl, che si trova a combattere con il ransomware.

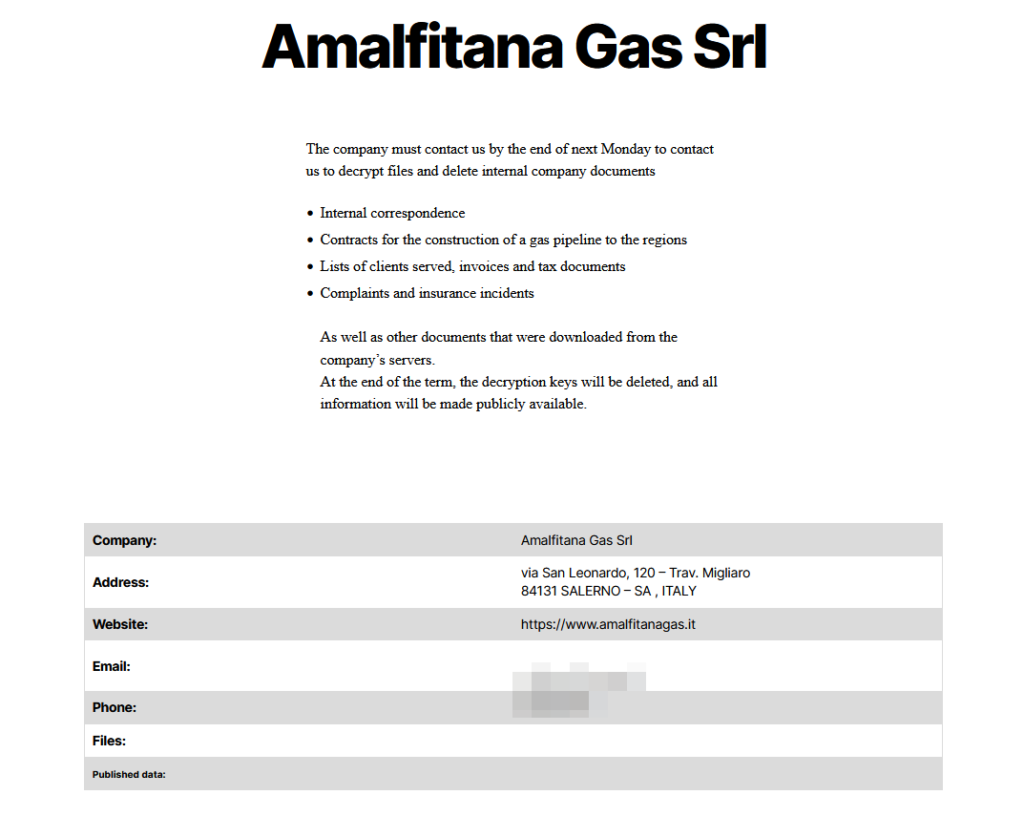

Everest ha pubblicato sul data leak site (DLS) un avviso dove viene riportato quanto segue:

La società deve contattarci entro la fine del prossimo lunedì per poter decrittare i file ed eliminare i documenti:

- Corrispondenza interna

- Contratti per la costruzione di un gasdotto per le regioni

- Elenchi di clienti serviti, fatture e documenti fiscali

- Reclami e incidenti assicurativi

Così come altri documenti che sono stati scaricati dai server dell'azienda.

Alla fine del termine, le chiavi di decrittografia saranno eliminate e tutte le informazioni saranno rese pubblicamente disponibili.

Intanto la cybergang pubblica due samples. Il primo è un documento che riporta informazioni economiche di avanzamento dei lavori, mentre il secondo è un documento relativo alla realizzazione di un servizio di distribuzione del gas presso il comune di Giugnano.

La pubblicazione di questi samples, come sanno i lettori di RHC, generalmente avviene quando l’azienda è reticente a pagare una forma di riscatto. In questo modo, minacciando la pubblicazione dei dati in loro possesso, aumenta la pressione verso l’organizzazione violata, sperando che il pagamento avvenga più velocemente.

RHC monitorerà la questione in modo da pubblicare ulteriori news sulla vicenda, qualora ci siano novità sostanziali.

Nel caso ci siano persone informate sui fatti che volessero fornire informazioni sulla vicenda, oppure la stessa azienda voglia fare una dichiarazione, possono accedere alla sezione contatti, oppure in forma anonima utilizzando la mail crittografata del whistleblower.

Il ransomware, è una tipologia di malware che viene inoculato all’interno di una organizzazione, per poter cifrare i dati e rendere indisponibili i sistemi. Una volta cifrati i dati, i criminali chiedono alla vittima il pagamento di un riscatto, da pagare in criptovalute, per poterli decifrare.

Qualora la vittima non voglia pagare il riscatto, i criminali procederanno con la doppia estorsione, ovvero la minaccia della pubblicazione di dati sensibili precedentemente esfiltrati dalle infrastrutture IT della vittima.

Per comprendere meglio il funzionamento delle organizzazioni criminali all’interno del business del ransomware as a service (RaaS), vi rimandiamo a questi articoli:

La cybergang Everest, l’abbiamo incontrata diverso tempo fa in violazioni di eccezione, come ad esempio l’attacco informatico alla SIAE, dove Red Hot Cyber riuscì in quella occasione ad effettura una intervista con un loro rappresentate.

Il ransomware Everest è emerso nella seconda metà del 2018, effettuando attacchi a diverse aziende e grandi organizzazioni, un esempio è stato l’attacco al governo brasiliano, più precisamente a una rete del Procuratore Generale del Tesoro Nazionale, questi attacchi sono stati effettuati in Agosto 2021.

Il ransomware Everest fa parte della famiglia Everbe 2.0 , che è composta da Embrace, PainLocker, EvilLocker e Hyena Locker ransomware.

Il gruppo utilizza la tecnica della doppia estorsione, cercando di aumentare i profitti ottenuti dai propri attacchi, in questa tattica il pagamento è richiesto non solo per ottenere la chiave di decrittazione ma anche affinché i dati dell’azienda non vengano divulgati. Questo metodo è utilizzato dalla maggior parte dei ransomware.

Il ransomware Everest utilizza la tattica delle e-mail di spam, questa tattica consiste nel riempire la casella di spam con e-mail commerciali di società pubblicitarie, perché in questo caso c’è la possibilità che l’e-mail dannosa vada direttamente nella tua casella di posta e non nella casella di spam.

Questa e-mail hanno al loro interno un file Word o Excel con “informazioni finanziarie”, hanno file con un payload contenente delle macro dannose, che eseguono dei loader per ottenere un primo accesso al sistema.

La cybergang è stata vista anche non utilizzare il ransomware, ma condurre estorsioni esclusivamente esfiltrando i dati dai sistemi IT delle vittime, senza cifrarne il contenuto ma richiedendo il riscatto per l’eliminazione dei dati.

Le infezioni da ransomware possono essere devastanti per un’organizzazione e il ripristino dei dati può essere un processo difficile e laborioso che richiede operatori altamente specializzati per un recupero affidabile, e anche se in assenza di un backup dei dati, sono molte le volte che il ripristino non ha avuto successo.

Infatti, si consiglia agli utenti e agli amministratori di adottare delle misure di sicurezza preventive per proteggere le proprie reti dalle infezioni da ransomware e sono in ordine di complessità:

Sia gli individui che le organizzazioni sono scoraggiati dal pagare il riscatto, in quanto anche dopo il pagamento le cyber gang possono non rilasciare la chiave di decrittazione oppure le operazioni di ripristino possono subire degli errori e delle inconsistenze.

La sicurezza informatica è una cosa seria e oggi può minare profondamente il business di una azienda.

Oggi occorre cambiare immediatamente mentalità e pensare alla cybersecurity come una parte integrante del business e non pensarci solo dopo che è avvenuto un incidente di sicurezza informatica.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…