Man mano che le aziende passano dai server privati alle macchine virtuali per una migliore gestione delle risorse, prestazioni e ripristino di emergenza, gli hacker criminali creano sempre più ransomware che prendono di mira queste piattaforme.

Poiché VMware ESXi è una delle piattaforme di virtualizzazione più popolari, quasi tutte le fazioni di ransomware hanno iniziato a rilasciare ransomware per Linux per coprire un’ampia percentuale di potenziali vittime.

Altre bande di ransomware che utilizzano il ransomware Linux contro VMware ESXi includono: Akira, Royal, Black Basta, LockBit, BlackMatter, AvosLocker, REvil, HelloKitty, RansomEXX e altre ancora.

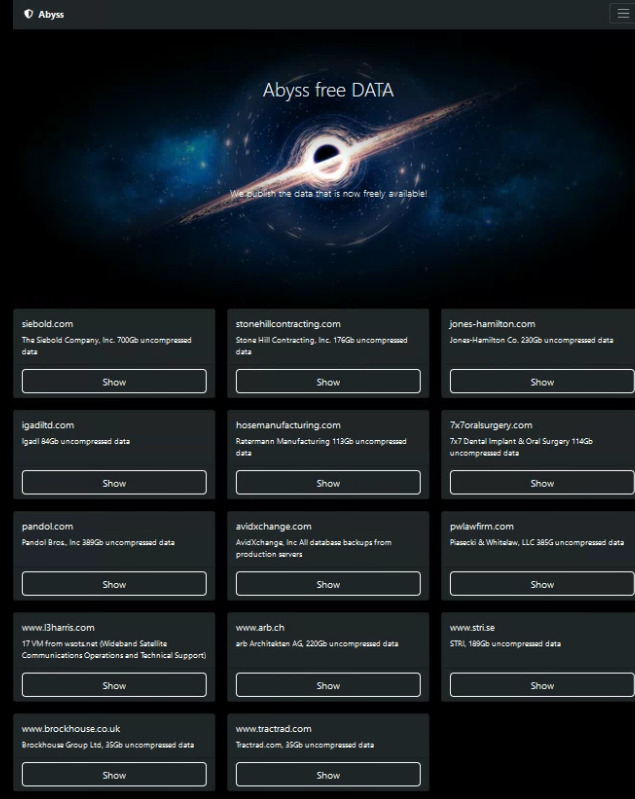

Abyss Locker è un gruppo di ransomware relativamente nuovo che presumibilmente è entrato in funzione nel marzo 2023. Come altri gruppi simili, questi hacker si infiltrano nelle reti aziendali, rubano i dati delle loro vittime e crittografano i loro dispositivi.

I dati rubati vengono quindi utilizzati per implementare tattiche di “doppia estorsione” , in cui i criminali informatici minacciano di rilasciare file riservati rubati a meno che non venga pagato un riscatto.

Per pubblicare i file rubati, gli aggressori hanno creato un loro sito di fuga di dati separato nelle reti Tor chiamato “Abyss-data”, che attualmente elenca 14 organizzazioni vittime.

Questa settimana, i ricercatori di sicurezza di MalwareHunterTeam hanno scoperto un ransomware Linux dell’operazione Abyss Locker e lo hanno inviato a BleepingComputer per l’analisi .

Dopo aver studiato il codice del file eseguibile, gli esperti hanno stabilito che il ransomware è stato creato appositamente per gli attacchi ai server VMware ESXi, poiché spegne intenzionalmente queste macchine virtuali.

Successivamente, il malware crittografa liberamente dischi virtuali, istantanee e metadati delle istanze ESXi infette. Oltre alle macchine virtuali, il ransomware crittografa anche tutti gli altri file sul dispositivo aggiungendo l’estensione “.crypt” ai loro nomi.

Al termine della crittografia, in ogni cartella del dispositivo viene visualizzato un file con estensione “.README_TO_RESTORE”, che funge da richiesta di riscatto.

Questo file contiene informazioni su ciò che è accaduto ai file, nonché un collegamento univoco al sito di negoziazione Tor degli aggressori.

Secondo l’esperto di ransomware Michael Gillespie, il ransomware Abyss Locker Linux è basato su Hello Kitty, ma utilizza la crittografia ChaCha. Una simbiosi di diversi programmi ransomware. Non è del tutto chiaro se il nuovo ransomware sia un semplice rebranding di HelloKitty o se un altro gruppo di hacker abbia semplicemente ottenuto l’accesso al codice sorgente del suo ransomware.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…