Microsoft, come abbiamo riportato, ha rilasciato le correzioni sulle due vulnerabilità relative a ProxyNotShell, come parte del Patch Tuesday di novembre 2022.

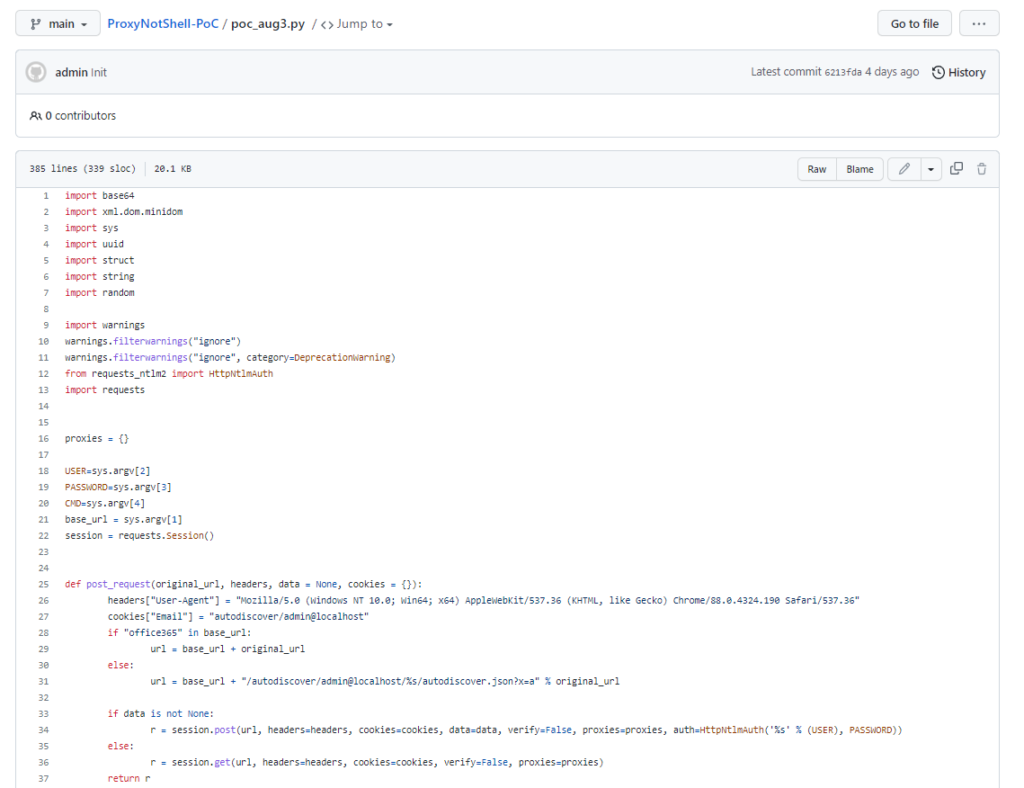

Ma una settimana dopo il rilascio delle correzioni, un ricercatore con il soprannome di Janggggg ha pubblicato il codice di exploit PoC che gli aggressori hanno iniziato ad utilizzare per eseguire backdoor sui server Exchange.

You guys must be waiting for this,

— Janggggg (@testanull) November 17, 2022

So this is the working PoC script of the Exchange 0day exploited ITWhttps://t.co/XGx0fYJygm

ProxyNotShell è un exploit che sfrutta due pericolose vulnerabilità che interessano Microsoft Exchange Server 2013, 2016 e 2019 e nello specifico si tratta delle seguenti 2 CVE:

Will Dormann, Senior Vulnerability Analyst presso ANALYGENCE, ha testato l’exploit e ha confermato che funziona su sistemi che eseguono Exchange Server 2016 e 2019.

Ha inoltre aggiunto che il codice deve essere leggermente modificato per funzionare con Exchange Server 2013.

La società di intelligence sulle minacce GreyNoise ha anche monitorato lo sfruttamento di ProxyNotShell dalla fine di settembre e ha fornito informazioni sull’attività di attacco di exploit e un elenco di indirizzi IP associati a questi attacchi.

Secondo gli esperti, gli aggressori utilizzano CVE-2022-41040 e CVE-2022-41082 da settembre 2022.

Le vulnerabilità erano necessarie per installare delle webshell relative a China Chopper su server compromessi, per permettere il furto dei dati e il movimento laterale nelle reti delle vittime.

Il team di Exchange ha confermato l’uso attivo di ProxyNotShell e ha consigliato agli utenti di installare gli ultimi aggiornamenti per Microsoft Exchange Server il prima possibile.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…