Negli ultimi anni, il panorama delle minacce informatiche è stato dominato dall’uso di malware modulari, apprezzati per la loro flessibilità e adattabilità. Tuttavia, una recente scoperta ha rivelato un cambio di paradigma nella strategia di APT42, un gruppo di hacker iraniani legato al Corpo delle Guardie Rivoluzionarie Islamiche (IRGC). In una delle loro ultime campagne, gli hacker hanno sviluppato un Trojan monolitico, consolidando diversi moduli di malware in un unico script PowerShell. Questa scelta rappresenta un ritorno a una tecnica più tradizionale, ma con implicazioni significative per la sicurezza informatica globale, suggerendo un continuo adattamento delle tattiche di guerra cibernetica iraniana alle sfide attuali. Nell’articolo che segue, esploreremo le motivazioni dietro questa mossa e le sue potenziali conseguenze.

L’Analisi del Malware Monolitico: Un Ritorno al Passato?

Tradizionalmente, i gruppi di hacker come APT42 hanno fatto largo uso di malware modulari, che permettono una configurazione flessibile delle funzionalità in base all’obiettivo. Questo approccio ha offerto un vantaggio notevole, consentendo di aggiungere o rimuovere componenti anche dopo che l’infezione era già avvenuta, adattandosi dinamicamente alle esigenze operative. Tuttavia, la recente scoperta di un Trojan monolitico, in cui tutti i moduli sono consolidati in un unico file, segna una svolta interessante nelle tattiche di APT42.

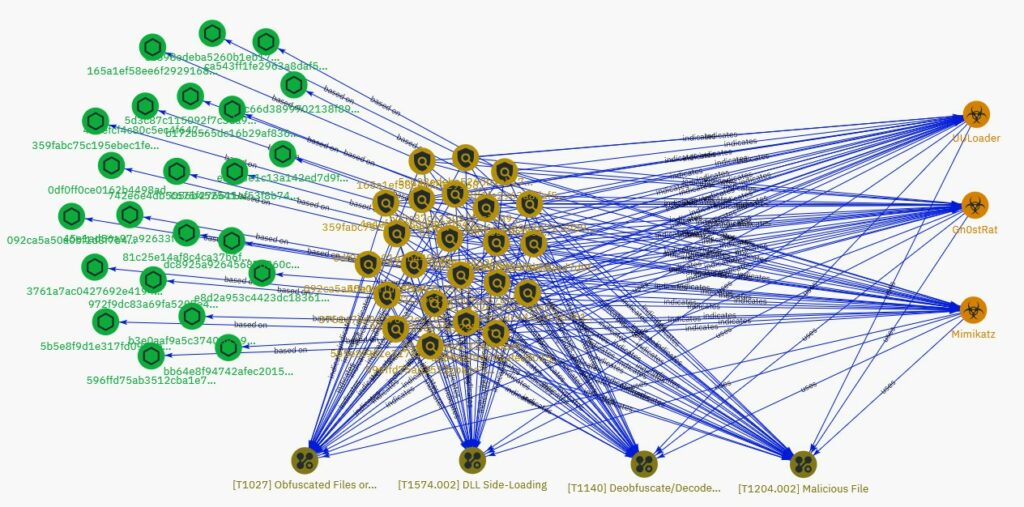

L’impiego di un Trojan monolitico presenta diversi vantaggi, come la riduzione della probabilità che il malware venga rilevato durante la sua trasmissione. Inoltre, un singolo file è più facile da distribuire e può essere meno vulnerabile a tecniche di difesa che mirano a individuare e bloccare specifici moduli del malware. Questo Trojan monolitico, scritto in PowerShell, è stato utilizzato in attacchi recenti contro obiettivi israeliani, evidenziando la portata internazionale delle operazioni di APT42 (IFMAT) (OODA Loop).

Tattiche di Attacco e Impersonificazione

APT42 non si limita a sviluppare malware sofisticato; il gruppo è anche noto per le sue avanzate tecniche di phishing, che spesso coinvolgono l’impersonificazione di figure autorevoli o organizzazioni di rilievo. In diverse operazioni, i membri di APT42 si sono finti giornalisti di testate internazionali, organizzatori di eventi o rappresentanti di ONG per guadagnare la fiducia delle loro vittime. Questo tipo di inganno è stato utilizzato per distribuire malware a obiettivi situati principalmente in Medio Oriente, Stati Uniti ed Europa, con l’obiettivo di raccogliere informazioni sensibili e supportare gli interessi strategici iraniani (TechRadar).

Conclusione:

Il passaggio di APT42 a un Trojan monolitico rappresenta una mossa strategica che evidenzia l’adattabilità e l’evoluzione delle tattiche di attacco utilizzate dai gruppi di hacker sponsorizzati dallo Stato iraniano. Questo cambiamento, sebbene possa sembrare un ritorno a metodologie più tradizionali, potrebbe effettivamente rappresentare una risposta alle contromisure moderne adottate dalle difese informatiche globali. Per le organizzazioni e i professionisti della sicurezza informatica, questa evoluzione sottolinea l’importanza di rimanere vigili e di aggiornare continuamente le proprie strategie di difesa. In un contesto in cui le minacce sono in costante evoluzione, l’approccio proattivo e l’innovazione nella sicurezza sono fondamentali per contrastare efficacemente attacchi sempre più sofisticati.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…