Autore: Massimiliano Brolli e Roberto Villani

Data Pubblicazione: 09/02/2022

Abbiamo chiesto all’esperto di intelligence Thomas Saintclaire. autore del libro “Servizi di informazione e sicurezza” e buon amico di RHC alcune sue considerazioni riguardo l’attuale momento di tensione, al limite della guerra, che vede coinvolta la NATO e la Russia, sul fronte ucraino.

Thomas Saintclaire, che ringraziamo per la sua disponibilità, ci spiega quanto siano importanti le unita aeronavali dedicate alla cyberwar, la cyber-intelligence e la cyber-prevenzione, che ogni Nazione possiede. Italia compresa. Leggiamo qui le parole di Thomas alle domande che Massimiliano Brolli e Roberto Villani, gli hanno rivolto.

RHC: In questi mesi iniziali dell’anno la tensione USA/Russia sembra essere tornata a quella dei tempi della guerra fredda; particolari unità aereo-navali incrociano nel mare e nello spazio aereo Mediterraneo senza essere dotate di armi, ci può dire cosa sono le navi e aerei di supporto intelligence?

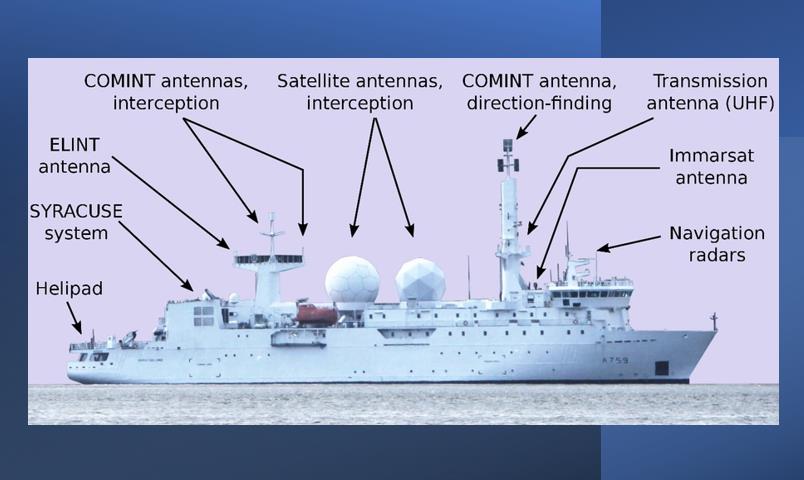

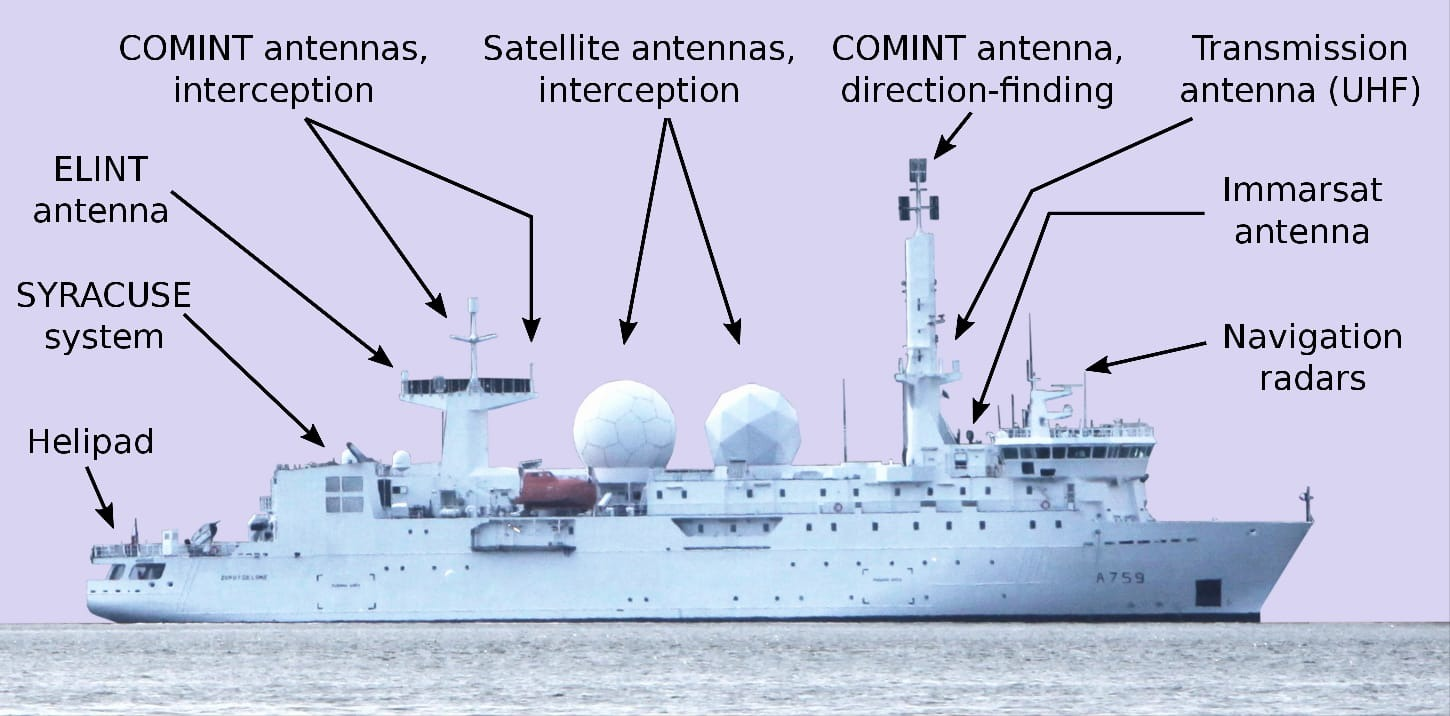

Thomas Saintclaire: Le navi o gli aerei di supporto intelligence sono mezzi preposti all’attività di raccolta di informazioni mediante l’intercettazione e analisi di segnali radio e radar, quali quelli utilizzati per le comunicazioni, i sistemi di difesa aerea o per la guida di missili. Quasi sempre al servizio dell’intelligence militare, in alcuni casi operano direttamente sotto gli Organismi di Informazione e Sicurezza dello Stato. Generalmente, benché a vista sia palese la loro funzione, queste navi o aerei sono registrati come mezzi per il supporto logistico e operativo, o come nel caso del naviglio militare NATO, come navi ausiliarie.

Nave francese “Depuy de Lome”

RHC: Quanto sono importanti allora queste unità di intelligence nella cyber war e nella cyber intelligence?

Thomas Saintclaire: Ancor prima dello sviluppo del dominio cyber, l’utilizzo di navi e velivoli “spia” è stato di assoluta importanza nell’ambito delle operazioni militari e ancor prima nel contesto della guerra fredda. L’Italia in primis, si dotò ufficialmente di un velivolo spia sul finire degli anni ’70, acquisendo un G222 VS (Versione Speciale o anche Versione Sigint) che operava sotto il cappello del SIOS Aeronautica, specificatamente al servizio del Gruppo Analisi Elaborazioni Speciali (prima denominato CORE), ossia il reparto “intelligence” dell’Aeronautica Militare. L’importanza di tale velivolo è stata ulteriormente manifestata dopo il 2000, allorché il velivolo transitato al servizio del Centro Intelligence Interforze ha continuato a volare in più teatri operativi con funzioni di supporto informativo. Con l’evolversi del dominio cyber, il ruolo di queste navi e aerei è diventato pressoché indispensabile in qualsiasi scenari operativo, poiché in maniera occulta o semi occulta è possibile acquisire informazioni spostandosi all’interno degli scacchieri di competenza senza incorrere in particolari violazioni, basti pensare alle navi “spia” che si muovono regolarmente nelle acque internazionali.

Nave francese “Depuy de Lome” e infrastrutture radio

RHC: I nostri lettori sono tutti appassionati di cyber security, e sappiamo che molti, anche non più giovani gradirebbero svolgere questa attività per le istituzioni italiane, possiamo dare loro speranza perché il settore è in costante sviluppo e crescita, e magari vederli impiegati in queste speciali unità in futuro? Quale suggerimento darebbe loro?

Thomas Saintclaire: L’ambito cyber è senza alcun dubbio uno dei più affascinanti, ma soprattutto uno degli ambienti più “delicati” in ottica futura. Non vi è mezzo militare, strategia, tecnica o decisione politica in chiave militare che non sottenda alla necessità di gestire la sfera cyber. Le comunicazioni erano fondamentali nell’ordine di battaglia, ma mai come in questo momento sono diventate non più un mezzo ma l’oggetto stesso della contesa. Per le nuove generazioni, sempre più esperte e predisposte all’utilizzo della rete e di tutti i suoi aspetti collaterali, gli ambiti della cybersicurezza e della cyberintelligence possono essere un ottimo trampolino di lancio per eventuali impieghi nell’ambito dell’intelligence militare e strategica.

RHC: Quanta Cyber-security produce una unità simile? Ma non glielo chiediamo in termini di quantità, ma in termini di sicurezza, ossia quanto è importante costruire un perimetro di sicurezza cibernetico intorno a queste unità, sia esso tecnologico che umano?

Thomas Saintclaire: Sarò brevissimo in questa risposta. Comunicare è fondamentale ma è ancor più importante proteggere le informazioni. Costruire un perimetro di sicurezza cibernetico è un processo essenziale per la sicurezza delle unità ma ancor di più per la sicurezza delle scelte strategiche del Paese. L’Italia in tal senso ha fatto passi in avanti, sia a livello strategico con la creazione della ACN, sia a livello militare con la creazione del COR, ossia del comando per le operazioni in rete della Difesa.

RHC: In un recente articolo della NBCnews si conferma come la Humint sia ancora fondamentale nelle operazioni di intelligence. Importanti esperti USA ed Europei confermano che il supporto umano al processo di intelligence è fondamentale, il personale di queste unità speciali è un target da tutelare maggiormente secondo lei?

Thomas Saintclaire: come ho più volte ribadito, nel moderno ciclo dell’intelligence, le modalità di ricerca informativa si rifanno ad una moltitudine di mezzi atti ad acquisire informazioni. Discipline tecniche come la SIGINT (Elint e Comint), o ancora come l’IMINT, l’ACINT, l’OSINT, la MEDINT e la MASINT si sono dimostrate assolutamente efficaci ed efficienti soprattutto nei più recenti conflitti sempre più tecnologici e proiettati nel multi-dominio incluso lo spazio e la dimensione cyber. Ma allo stesso tempo è stato dimostrato come la vecchia e classica HUMINT è assolutamente efficace, moderna ed imprescindibile. Il rapporto umano, le connessioni con le fonti, i fattori empatici, soprattutto in determinati contesti operativi (vedi Iraq ma soprattutto l’Afghanistan), superano di gran lunga l’importanza del mezzo di acquisizione tecnologica. La Humint, che si basa appunto sul rapporto diretto tra agente e fonte/confidente, benché antica non potrà mai e poi mai essere surclassato da altre tipologie di acquisizione informativa. Ancor oggi le principali Agenzie puntano tantissimo sulla formazione di Agenti H e sulla loro tutela, d’altronde solo e soltanto loro sono e saranno gli occhi del Paese in territorio ostile.

Dragon Star Aereo USA per operazioni di intelligence

RHC: Saprà certamente che esiste all’interno della CIA lo store Starbucks, il noto brand di caffetteria, ed è appunto nominato store number 1, ed ha la particolarità di avere clienti che devono restare anonimi, pertanto non mettono nessun nome sui bicchieri come negli altri store, al momento di servire il caffè. Lei anche suggerisce a chi opera nella cyber intelligence e su queste unità speciali di non mettere mai il nome sulle “loro tazze di caffè” ?

Thomas Saintclaire: la riservatezza è la caratteristica peculiare dell’intelligence e di chi opera al suo interno. Oggi, più che mai, la riservatezza e la tutela degli agenti dev’essere garantita non solo dall’alto, ma anche dal basso, ossia attraverso un modus operandi degli agenti stessi volto a mantenere un low profile, ma soprattutto la massima discrezione. La rete con i suoi innumerevoli vantaggi, possiede una miriade di minacce, dunque evitare situazioni di imbarazzo e pericolo direi che è il pane quotidiano di chi opera già in questo campo, ma anche di chi aspira a farlo.

RHC: Di recente abbiamo assistito ad un attacco molto complesso ai danni della Lockheed Martin, avviato inizialmente per commissione. Successivamente, visto che i criminali informatici non hanno trovato un accordo con il committente, hanno rivenduto i dati sulle underground.

Quanto può essere critico il furto di proprietà intellettuale per una azienda avionica e perché in aziende così importanti non si sta ancora pensando alla cybersecurity come parte del business?

Thomas Saintclaire: Il furto di dati a livello aziendale può avere ripercussioni devastanti non solo in ambito economico per l’azienda stessa, ma anche a livello strategico qualora l’azienda svolga un ruolo “primario” nel processo produttivo di Difesa del Paese. In Italia, oltre ad auspicare un aumento della cultura cyber, spero si giunga presto alla creazione di una vera cultura dell’intelligence non più esclusivamente istituzionale, ma soprattutto in ambito privato ed economico. Purtroppo siamo ancora lontani da molti Paesi alleati, poiché a livello organizzativo aziendale, le figure del security manager o intelligence advisor son viste come figure non strettamente necessarie nel processo produttivo. Il guadagno per una azienda non è solo in termini di entrate, ma dev’essere visto anche e soprattutto in termini di perdite limitate, ed oggi come oggi non vi è perdita peggiore del trafugamento dei propri dati aziendali.

RHC: Relativamente all’incidente alla Lockheed Martin, sono stati regalati dei gadget ai dipendenti per Natale che poi si sono rivelati il cavallo di troia dell’operazione. Mentre aumentano le protezioni di sicurezza, si sta sempre più puntando sull’anello più debole della catena, cioè le persone. Cosa secondo te ci riserverà il futuro?

Thomas Saintclaire: come già detto precedentemente, manca una concreta cultura d’intelligence e sicurezza. Fintantoché non si svilupperà una concezione comune e di base, non solo centrale ed istituzionale, ma soprattutto a livello economico ed industriale, si andrà sempre più incontro ad una guerra silente che vedrà contrapposte le aziende ed il loro patrimonio informativo contro vere e proprie entità il cui unico fine è quello di impossessarsi del sapere altrui in cambio di cospicui riscatti. Personalmente mi confronto spesso con esponenti del mondo industriale e noto come ad oggi l’Italia delle PMI sia distante anni luce dagli standard che la comunità internazionale si auspica. Personalmente sto lavorando ad un progetto non molto lontano, con gente esperta nel settore, per la creazione di un polo di formazione e consulenza per garantire sicurezza a 360° alle aziende italiane in Patria e all’estero.

RHC: Andando al panorama italiano, l’Italia si è posizionata al terzo posto tra le nazioni più colpite dal ransomware, questo è anche emerso dal nostro report “ransomware data room” di gennaio 2022. Cosa sta sbagliando l’Italia in questo momento? Che tempi ci vorranno, qualora la politica stia lavorando nel verso giusto, per vedere i primi risultati?

Thomas Saintclaire: ecco tutto torna, rispetto a quanto detto nelle domande precedenti. Il problema dei cyber attacchi non è il futuro, anzi probabilmente non è neanche più il presente, bensì si può tranquillamente definire come la conseguenza di un qualcosa che è ormai nel passato. La politica è dunque il livello istituzionale che si è già mosso in tal senso per stabilire un perimetro di sicurezza idoneo a garantire la sicurezza degli assetti strategici del Paese, ma questo non basta. Serve in questo preciso istante, senza guardare troppo al futuro perché sarebbe troppo tardi, una azione congiunta tra mondo privato e pubblico affinché all’unisono ci si muovi in una sola direzione. La sfida è ardua ma va affrontato per sopravvivere.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…