Negli ultimi anni, la sicurezza informatica ha subito un’evoluzione rapida per contrastare le minacce sempre più sofisticate. Tuttavia, i cybercriminali continuano a trovare nuove modalità per aggirare le difese implementate dalle organizzazioni.

Un esempio recente è rappresentato dall’utilizzo di driver vulnerabili in attacchi mirati, una tecnica conosciuta come Bring Your Own Vulnerable Driver (BYOVD). In questo contesto, il gruppo di ransomware noto come RansomHub ha sfruttato un driver vulnerabile per disabilitare i sistemi di rilevamento e risposta degli endpoint (EDR) utilizzando uno strumento chiamato EDRKillShifter del quale avevamo parlato recentemente.

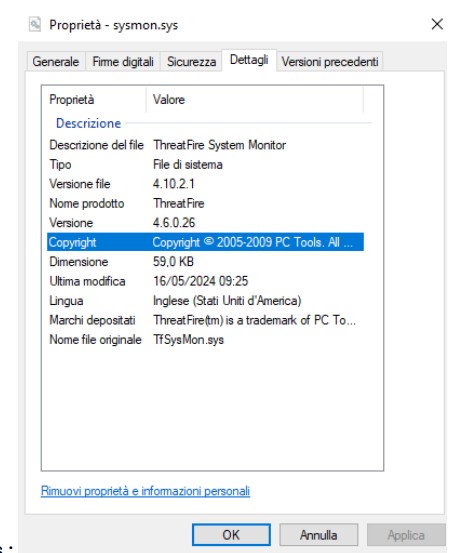

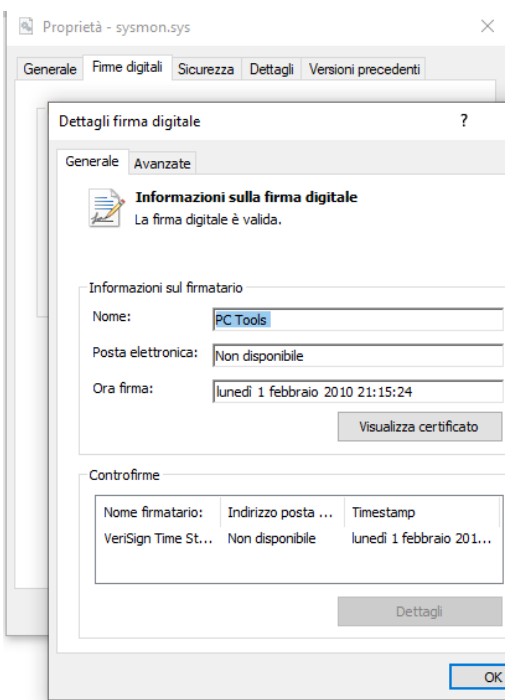

Il driver utilizzato da RansomHub è TFSysMon (come riportato da Sophos), sviluppato da ThreatFire System Monitor, come dalle analisi svolte dal ricercatore di sicurezza Alex Necula di ACS Data System S.p.A che ha fornito a Red Hot Cyber una anteprima del suo rapporto di analisi.

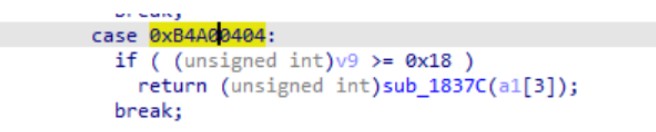

Questo driver presenta una vulnerabilità critica dovuta alla mancanza di controlli di accesso adeguati in una chiamata IOCTL (0xB4A00404).

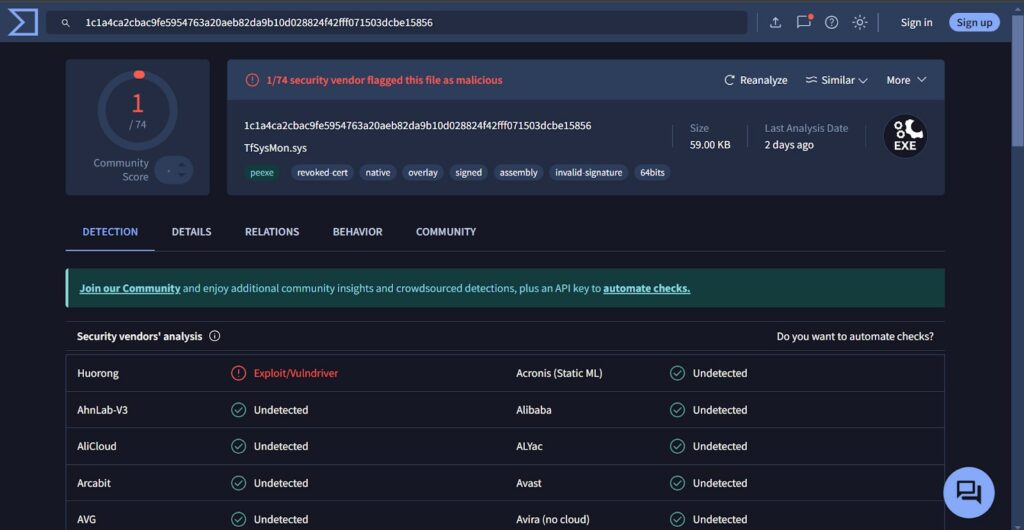

L’hash SHA256 del driver è 1c1a4ca2cbac9fe5954763a20aeb82da9b10d028824f42fff071503dcbe15856.

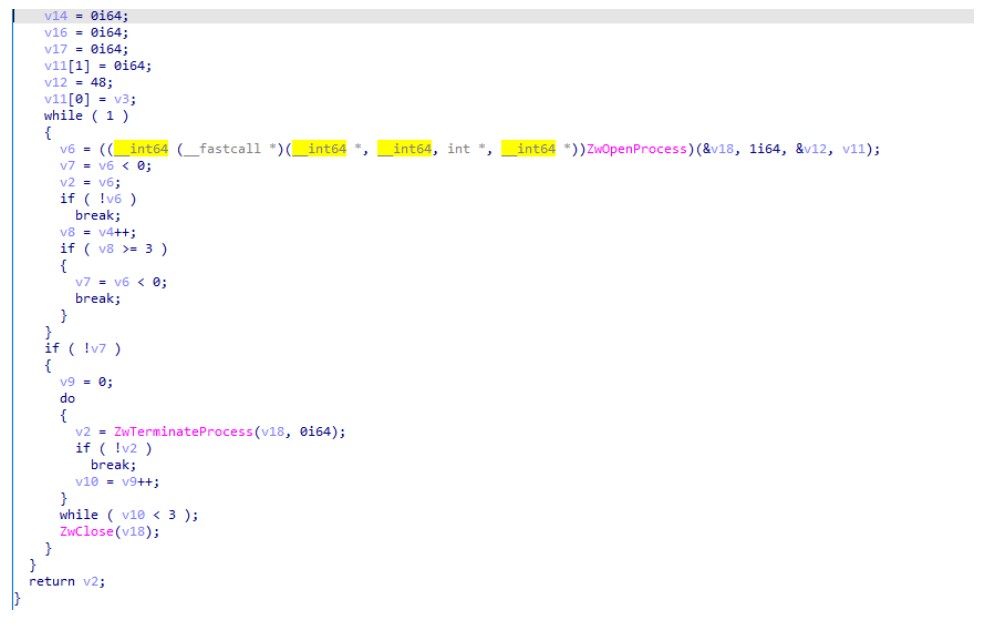

Il problema principale risiede in una subroutine chiamata dalla funzione IOCTL, che utilizza l’API ZwTerminateProcess senza verificare i permessi dell’utente che effettua la chiamata.

EDRKillShifter è lo strumento impiegato da RansomHub per sfruttare questa vulnerabilità. Esso sfrutta la mancanza di controllo nell’accesso alla funzione sub_1837C del driver, la quale accetta un argomento a1[3] senza verificare se chi invoca la funzione possieda i permessi necessari per terminare un processo. In altre parole, un attore malevolo può invocare il codice IOCTL per terminare in modo improprio un processo EDR, bypassando così le misure di sicurezza.

L’uso di EDRKillShifter da parte di RansomHub rappresenta una minaccia significativa per la sicurezza informatica. La capacità di disabilitare i sistemi EDR consente agli attaccanti di eludere la rilevazione e di eseguire le proprie operazioni malevole senza essere scoperti. In un attacco documentato, RansomHub ha sfruttato questa vulnerabilità per compromettere diversi sistemi, disabilitando con successo 5 su 7 software EDR testati.

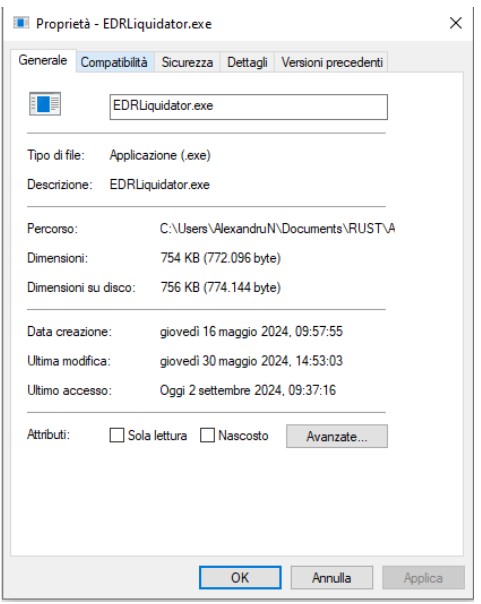

In seguito alla scoperta della vulnerabilità nel driver TFSysMon, è stato sviluppato un Proof of Concept (POC) per dimostrare la fattibilità e l’impatto dell’exploit. Questo POC è stato realizzato per testare l’efficacia dell’attacco su diversi software EDR. Durante i test condotti nel mese di maggio, tre mesi prima che RansomHub iniziasse a utilizzare il driver vulnerabile, il POC ha dimostrato la capacità di terminare con successo cinque su sette software EDR testati.

Il POC sfrutta la chiamata IOCTL (0xB4A00404) che, come descritto, invoca la funzione sub_1837C senza eseguire controlli sui permessi. La mancanza di controllo di accesso permette al POC di terminare impropriamente i processi EDR, mostrando chiaramente come un attore malevolo potrebbe sfruttare questa vulnerabilità per disabilitare le difese di sicurezza di un sistema.

Per motivi di sicurezza, il codice del Proof of Concept non è stato pubblicato. Tuttavia, l’esperimento ha fornito prove concrete che questa vulnerabilità rappresenta una seria minaccia per i sistemi di sicurezza aziendali. L’esistenza di strumenti come EDRKillShifter, capaci di sfruttare tali debolezze, richiede che le organizzazioni adottino misure preventive efficaci, come l’aggiornamento regolare dei driver e la verifica della sicurezza delle proprie infrastrutture.

L’esperimento POC sottolinea inoltre l’importanza di una collaborazione continua tra ricercatori di sicurezza e fornitori di software, per identificare e correggere prontamente le vulnerabilità prima che possano essere sfruttate in attacchi reali.

Il POC sviluppato ha dimostrato non solo l’esistenza della vulnerabilità nel driver TFSysMon, ma anche la sua pericolosità se utilizzata da attori malevoli. Questo esperimento ha rafforzato l’importanza di adottare un approccio proattivo nella gestione delle vulnerabilità, includendo test regolari e aggiornamenti tempestivi. La condivisione delle scoperte tra la comunità della sicurezza è cruciale per prevenire attacchi futuri e proteggere le infrastrutture critiche da minacce sempre più sofisticate.

Il caso di EDRKillShifter utilizzato da RansomHub è un promemoria inquietante della creatività e della persistenza dei cybercriminali. La mancanza di controlli di accesso nei driver al momento può avere conseguenze devastanti, permettendo agli attori malevoli di compromettere i sistemi di sicurezza più avanzati. È fondamentale che le organizzazioni mantengano un approccio proattivo alla sicurezza, includendo la valutazione continua delle vulnerabilità e la pronta applicazione di patch e aggiornamenti per mitigare tali rischi.

Un ringraziamento speciale va ad Alex Necula di ACS Data System S.p.A per aver condotto il Proof of Concept che ha permesso di evidenziare la vulnerabilità critica del driver TFSysMon. Il suo lavoro ha fornito un contributo fondamentale alla comprensione e alla mitigazione di questa minaccia. Senza la sua dedizione e competenza, sarebbe stato più difficile per la comunità della sicurezza riconoscere e affrontare efficacemente questo potenziale vettore d’attacco.

La sua collaborazione e il suo impegno per la sicurezza informatica sono altamente apprezzati e rappresentano un esempio di come il lavoro di un singolo ricercatore possa avere un impatto significativo sulla protezione collettiva contro le minacce informatiche.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…

Cyber Italia

Cyber ItaliaNegli ultimi giorni è stato segnalato un preoccupante aumento di truffe diffuse tramite WhatsApp dal CERT-AGID. I messaggi arrivano apparentemente da contatti conosciuti e richiedono urgentemente denaro, spesso per emergenze come spese mediche improvvise. La…