Lapsus$ è tornato dalle vacanze, confutando tutte le argomentazioni secondo cui a seguito di una operazione della polizia di Londra, la spina dorsale del gruppo e il suo leader sarebbero stati arrestati.

In realtà, di ciò di cui abbiamo parlato anche di recente su RHC.

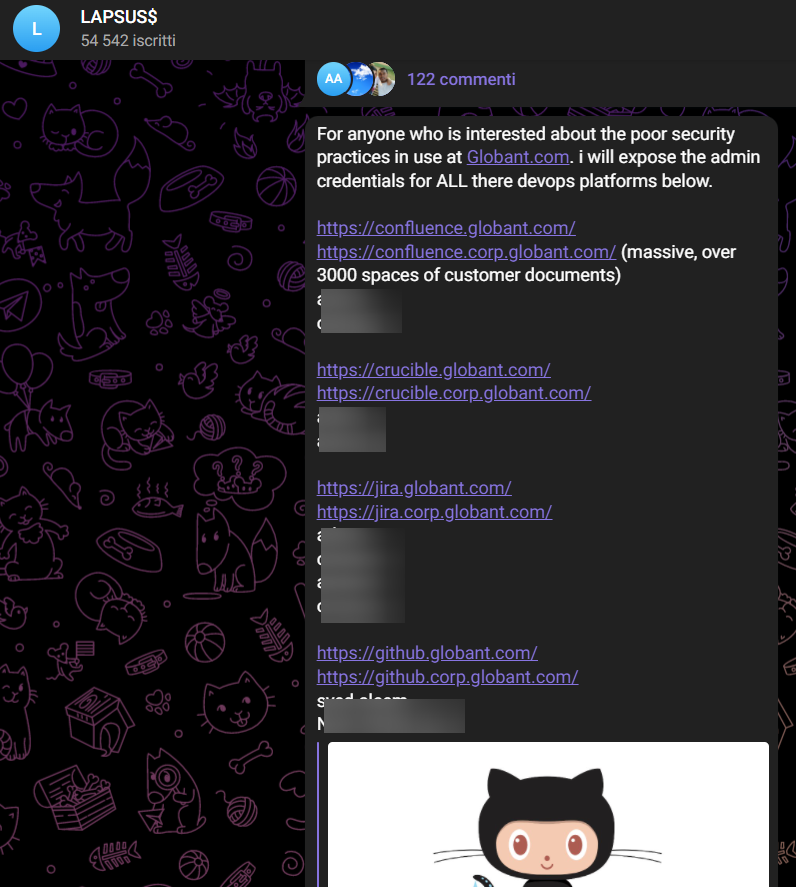

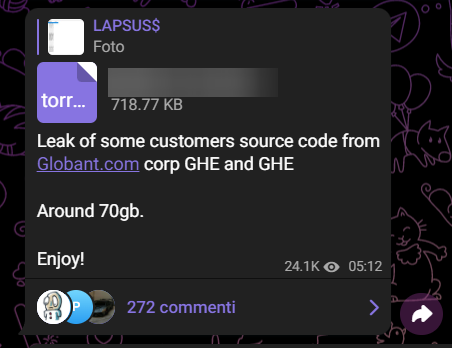

Per aggiungere credibilità, gli hacker hanno fatto trapelare più di 70 GB di codice sorgente e dati di accesso alle piattaforme devops, tra cui Confluence, Crucible, Jira e Github, la loro prossima vittima, si è rivelata essere una società di sviluppo software con sede in Lussemburgo – Globant.

In un post sul suo canale Telegram, viene riportato dal gruppo:

“Per chiunque sia interessato alle scarse pratiche di sicurezza in uso su Globant.com. esporrò le credenziali di amministratore per TUTTE le piattaforme di devops di seguito.”

Riporta la gang direttamente sul loro canale Telegram.

Ricordiamo che qualche tempo fa, il gruppo, denominato DEV-0537 da Microsoft, è stato osservato utilizzare vulnerabilità in Confluence, JIRA e GitLab per elevare i privilegi, chiamare gli helpdesk per ottenere la reimpostazione delle password, rubare i database di Active Directory e utilizzare NordVPN.

Ma la cosa più triste non è nemmeno quella.

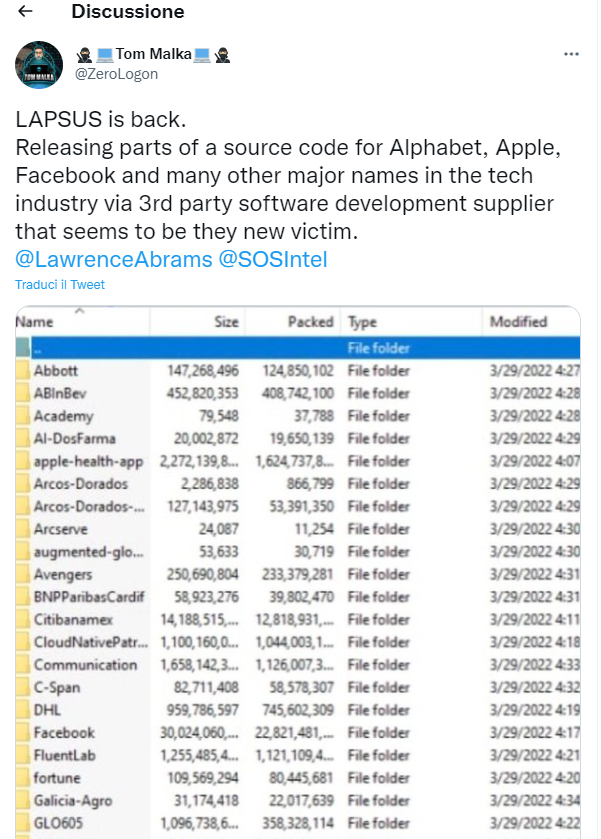

Il fatto è che Globant è solo una delle tante altre grandi aziende IT che sono già state compromesse da Lapsus$.

Gli hacker hanno già annunciato un elenco di future vittime, tra cui Alphabet, Apple, Facebook e altri, e secondo loro sarebbero riusciti ad ottenere l’accesso al codice sorgente a seguito di un attacco mirato a un fornitore di software di terze parti.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…