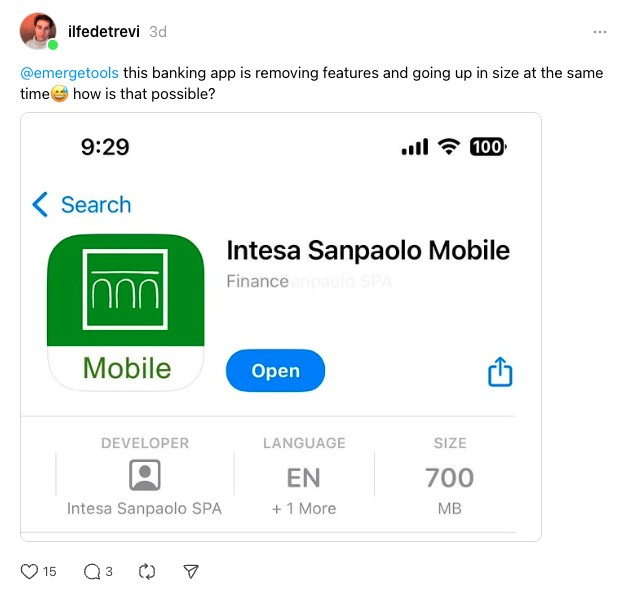

Nel mondo delle app, la leggerezza dovrebbe essere un obiettivo primario, soprattutto per le applicazioni bancarie che gestiscono informazioni sensibili. Eppure, l’analisi condotta da Emerge Tools ha svelato un’anomalia preoccupante: l’app di Banca Intesa per iOS occupa ben 700 MB di spazio, un valore abnorme per un’app di questo tipo.

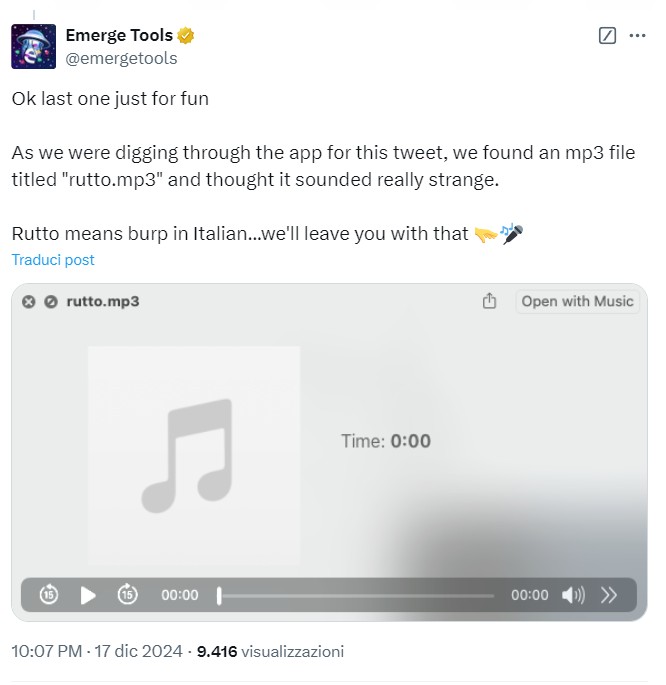

Un’app che, oltre a essere troppo “pesante” (si parla infatti di bloatware in gergo tecnico), nasconde anche una curiosa e potenzialmente problematica scoperta: un misterioso file audio denominato “rutto.mp3”.

Nel contesto delle applicazioni bancarie, la sicurezza è fondamentale. Ma la dimensione e l’architettura dell’app hanno un impatto diretto anche sulle performance di sicurezza. Con un 64% dello spazio occupato da framework dinamici, il codice diventa vulnerabile a exploit se non ottimizzato correttamente.

Framework di grandi dimensioni e codice non necessario sono una porta aperta per potenziali attacchi, oltre ad aggravare la gestione delle risorse e la stabilità dell’app.

L’inclusione di file di dimensioni non giustificate, e il file “rutto.mp3”, sebbene apparentemente innocuo, suggerisce una mancanza di rigore nella gestione dei contenuti. Tutto questo potrebbe essere un campanello d’allarme per gli esperti di sicurezza, che devono considerare anche i rischi derivanti da file non strettamente necessari.

Se un’app non è in grado di gestire correttamente file o risorse di minore impatto, come possiamo aspettarci che gestisca adeguatamente dati sensibili o transazioni finanziarie?

Questo episodio di bloatware, dove l’applicazione cresce senza controllo, non è un caso isolato. Vi rimandiamo al nostro articolo sul bloatware per comprendere meglio il fenomeno e comprendere come eliminarlo dalle applicazioni.

Con l’inserimento di nuove funzionalità senza un’adeguata razionalizzazione del codice esistente, le app diventano sempre più difficili da manutenere e vulnerabili a possibili attacchi. Il bloatware non solo rallenta i dispositivi e peggiora l’esperienza utente, ma aumenta anche la superficie di attacco. Ogni nuova funzionalità non ottimizzata è un’opportunità in più per gli hacker criminali di sfruttare eventuali vulnerabilità.

La gestione delle risorse in modo efficiente non è solo una questione di prestazioni, ma una parte integrante della sicurezza complessiva dell’app. Il codice superfluo e non verificato potrebbe infatti mascherare potenziali minacce.

Non si tratta quindi solo di prestazioni e sicurezza: il bloatware, se non gestito adeguatamente, può compromettere anche l’immagine di un’azienda. Un’app troppo pesante o poco ottimizzata può far sorgere dubbi nei consumatori riguardo alla competenza tecnica dell’azienda. Per una banca, questo significa mettere a rischio la fiducia degli utenti, che potrebbero chiedersi se anche la sicurezza delle loro informazioni sia trattata con la stessa disattenzione.

Per Banca Intesa, e per tutte le aziende che sviluppano app mobile, l’adozione di una strategia focalizzata sull’efficienza e sulla sicurezza e prestazioni, eliminando il codice e i file inutili, è essenziale. Un’app ottimizzata non solo migliora l’esperienza dell’utente, ma riduce anche le superfici di attacco, limitando il rischio di vulnerabilità.

Eliminare elementi superflui, come il famoso “rutto.mp3”, non sarebbe solo un segno di attenzione verso gli utenti, ma un passo verso una sicurezza più solida e una maggiore efficienza operativa.

Come nostra consuetudine, lasciamo sempre spazio ad un commento da parte dell’azienda qualora voglia darci degli aggiornamenti sulla vicenda. Saremo lieti di pubblicare tali informazioni con uno specifico articolo dando risalto alla questione.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…