Questo è l’ultimo episodio della serie “La Storia Di Conti Ransomware” che ci porterà finalmente al declino del gruppo e al suo impatto sull’attuale panorama ransomware. Nell’articolo precedente abbiamo affrontato le operazioni effettuate dalle forze dell’ordine (principalmente l’FBI) e da alcuni vigilanti che non hanno gradito le posizioni politiche di Conti. Conti non è morto, è ancora vivo.

Il “Conti leak” ha mostrato al mondo quanto possa essere “normale” un gruppo RaaS di queste dimensioni con la stessa organizzazione di un’azienda “legale”. Ma tra i messaggi pubblicati ne è presente uno che non abbiamo analizzato nell’articolo precedente, l’utente chiamato “frances” ha fatto una dichiarazione sul futuro del gruppo il 22 febbraio 2022

@all

Friends!I sincerely apologize for having to ignore your questions the last few days. About the boss, Silver, salaries, and everything else. I was forced to because I simply had nothing to say to you. I was dragging my feet, screwing around with the salary as best I could, hoping that the boss would show up and give us clarity on our next steps. But there is no boss, and the situation around us is not getting any softer, and pulling the cat by the balls further does not make sense.

We have a difficult situation, too much attention to the company from outside resulted in the fact that the boss has apparently decided to lay low. There have been many leaks, post-New Year’s receptions, and many other circumstances that incline us all to take some time off and wait for the situation to calm down.

The reserve money that was set aside for emergencies and urgent team needs was not even enough to cover the last paycheck. There is no boss, no clarity or certainty about what we will do in the future, no money either. We hope that the boss will appear and the company will continue to work, but in the meantime, on behalf of the company I apologize to all of you and ask for patience. All balances on wages will be paid, the only question is when.

Now I will ask all of you to write to me in person: (ideally on Jabber:))

* Up-to-date backup contact for communication (preferably register a fresh, uncontaminated public Jabber account

* Briefly your job responsibilities, projects, PL [programming language] (for coders). Who did what, literally in a nutshellIn the near future, we, with those team leaders, who stayed in line – will think how to restart all the work processes, where to find money for salary payments and with renewed vigor to run all our working projects. As soon as there is any news about payments, reorganization and getting back to work – I will contact everyone. In the meantime, I have to ask all of you to take 2-3 months off. We will try to get back to work as soon as possible. From you all, please be concerned about your personal safety! Clean up the working systems, change your accounts on the forums, VPNs, if necessary, phones and PCs. Your security is first and foremost your responsibility! To yourself, to your loved ones and to your team too!

Please do not ask about the boss in a private message – I will not say anything new to anyone, because I simply do not know. Once again, I apologize to my friends, I’m not excited about all these events, we will try to fix the situation. Those who do not want to move on with us – we naturally understand. Those who will wait – 2-3 months off, engaged in personal life and enjoy the freedom 🙂

All working rockets and internal Jabbers will soon be off, further communication – only on the private Jabbers. Peace be with you all!

Il messaggio è stato pubblicato 3 giorni prima della loro dichiarazione pro-russia, le fughe di notizie menzionate riguardano tutte il playbook di Conti realizzato da un ex affiliato. Non è chiaro quali siano “le attenzioni per l’azienda dall’esterno” (“much attention to the company from outside”), ma probabilmente gli arresti degli sviluppatori di Conti hanno messo in ansia il “Boss” che ha deciso di rimanere completamente fuori dai radar anche all’interno della suo stesso gruppo.

La dichiarazione, conoscendo tutto ciò che è accaduto successivamente, lascia qualche interrogativo. “Frances” ha ammesso che non ci sono più soldi per gli stipendi ma il totale dei loro wallet (noti) conteneva 2 BLN$ [1], il gruppo aveva una media di 2 attacchi al giorno e sicuramente non gli mancava il personale per le operazioni. “Nel prossimo futuro […] penseremo a come riavviare tutti i processi di lavoro” (“In the near future […] we will think how to restart all the work processes”) è una frase interessante, se il gruppo si trovasse in una situazione di stallo perché dovrebbe rivendicare pubblicamente la vendetta in caso di attacchi digitali all’interno dei confini della Russia pochi giorni dopo? La risposta più plausibile è che Conti avesse un sottoinsieme di membri (“Gruppo ContiLocker”) che era il fulcro di tutto e il “Boss” probabilmente ne era parte.

Purtroppo, questa dichiarazione rimane tutt’ora un mistero ma ha evidenziato come i gruppi non abbiano alcuna intenzione di uscire di scena. Il leak delle chat avvenne e Conti scelse il silenzio mentre il proprio ransomware veniva utilizzato contro la Russia.

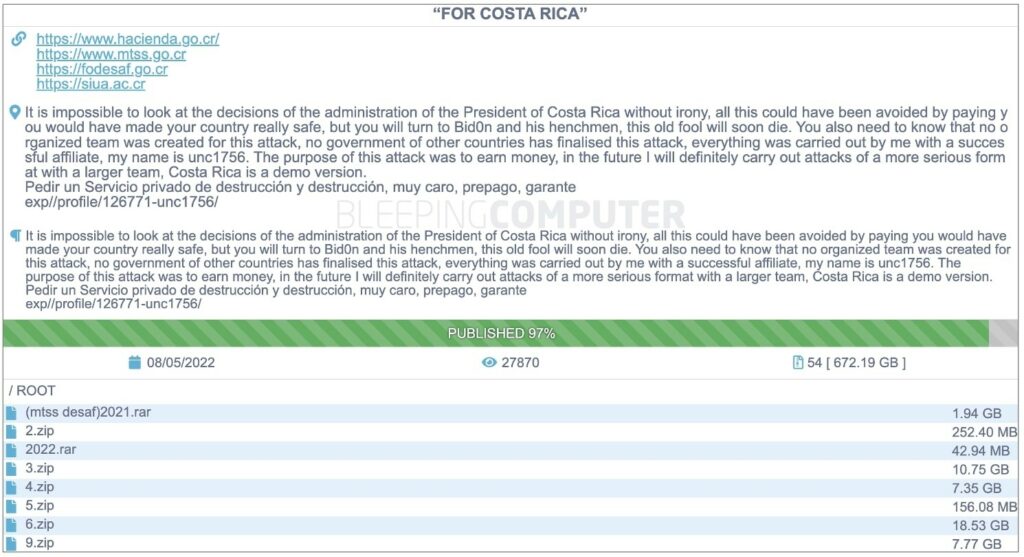

Il 17 aprile 2022, più di 20 istituzioni del governo costaricano furono colpite dal ransomware Conti. Tra le istituzioni colpite figurano il Ministero delle Finanze, delle Telecomunicazioni, della Sicurezza Sociale e il provider di servizi Internet statale. I danni sono stati superiori a quelli di un tradizionale attacco ransomware: defacement di pagine web, furto di e-mail, account Twitter ufficiali compromessi e fuga di terabyte di dati sensibili.

La prima istituzione a essere compromessa è stata proprio il Ministero delle Finanze (il ransomware è stato diffuso il 17 aprile, ma le indagini hanno rivelato che la penetrazione è iniziata l’11 aprile) attraverso credenziali VPN compromesse ottenute tramite infostealer, Conti ha esfiltrato 672 GB di dati il 15 mentre si stava ancora muovendo lateralmente nelle reti.

Le pessime condizioni di sicurezza del governo costaricano hanno permesso un accesso facile e veloce ad altre reti secondarie dove è stato possibile rubare credenziali e dati permettendo di continuare gli attacchi. Una delle prime conseguenze è stata la chiusura dei computer responsabili dell’amministrazione fiscale.

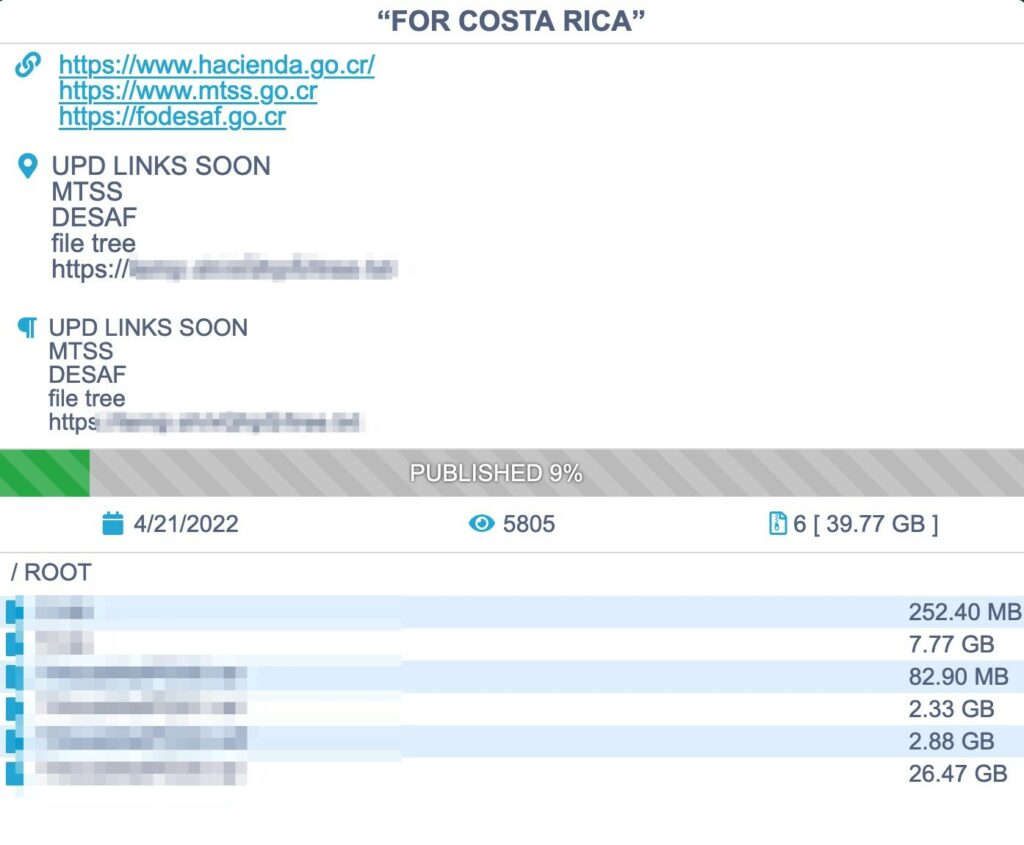

Il 18 Aprile il governo costaricano ha annunciato la chiusura della piattaforma dei contribuenti “a causa di problemi tecnici”, il 19 Conti pubblicò un nuovo post sul DLS chiedendo un riscatto di $10 MLN.

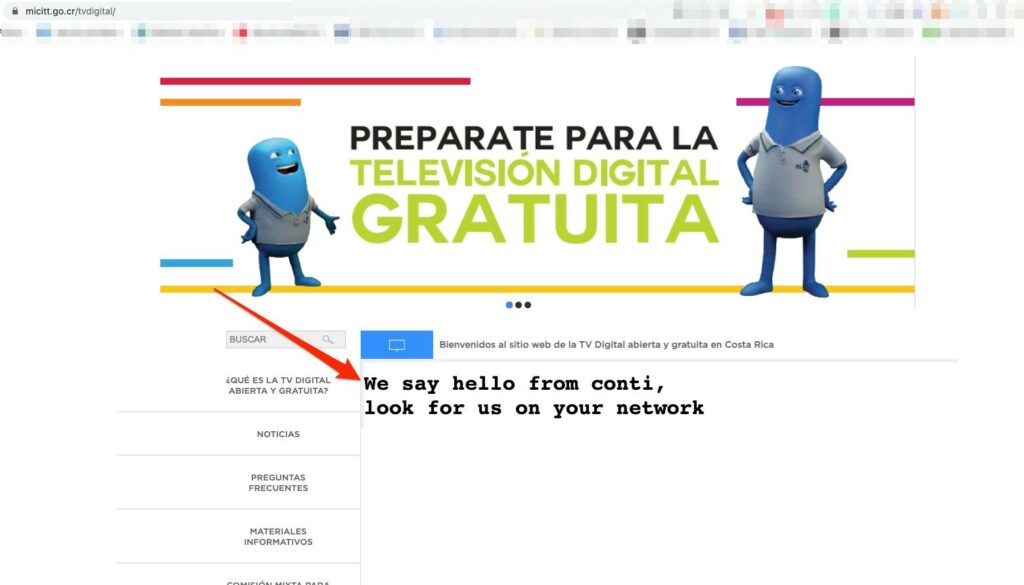

Il Ministero della Scienza, dell’Innovazione, della Tecnologia e delle Telecomunicazioni è stata la seconda vittima. Gli attacchi continueranno fino a quando il governo del Costa Rica non sarà pronto a pagare il gruppo, Conti è ora più rumoroso che mai. Un altro post sul DLS del RaaS annunciò l’inizo del leak dei dati in caso il governo non confermerà l’attacco ai propri contribuenti, il giorno dopo mantenne la promessa.

Gli attacchi continuarono ed il governo del Costa Rica ha richiesto l’aiuto di Stati Uniti, Microsoft ed Israele. Il danno fu più ampio del previsto dove buona parte della nazione fu ricattata da un singolo RaaS. Il 21 Conti aggiornò il DLS con altre vittime.

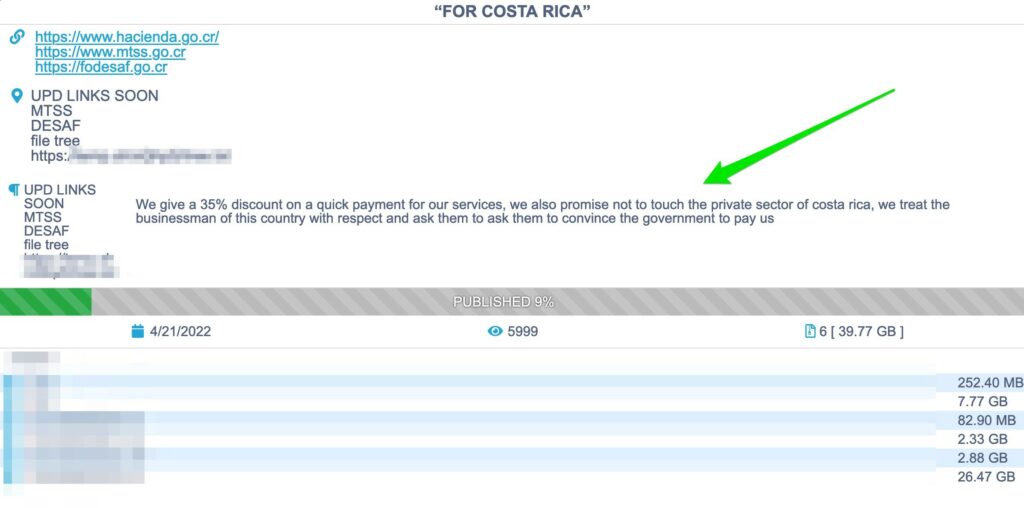

L’ultimo messaggio prevedeva uno sconto del 35% per il riscatto finale e chiedeva ai “businessman” costaricani di convincere il loro governo a pagare.

Alcune fonti non verificate hanno rivelato che il riscatto reale fu inferiore a $1 MLN, ma non ci fu modo di confermare tali informazioni. Nessuno pagò il riscatto ed i dati furono finalmente divulgati, in una settimana il governo nazionale è stato interrotto. Alcune delle risorse compromesse sono state messe offline fino a giugno 2022 e l’8 maggio è stata dichiarata l’emergenza nazionale.

En este momento se realiza revisión en la seguridad perimetral sobre el Ransomware Conti, para verificar y prevenir posibles ataques a nivel de la CCSS.

— CCSSdeCostaRica (@CCSSdeCostaRica) April 19, 2022

In risposta Conti ha dichiarato che la Costa Rica era solo una “versione demo” e che stavano preparando un team più grande per questo tipo di attacchi. Altri tentativi di attacco sono stati individuati all’interno delle istituzioni costaricane, Conti ha anche voluto sottolineare di avere insider e di essere a conoscenza di ogni azione intrapresa dal blue team incaricato nel processo di incident response. Tutti i leak sono stati effettuati da un affiliato chiamato “UNC1756”.

Durante questo attacco su larga scala, i “dipendenti” di Conti si sono trasferiti in nuove realtà non appena hanno ricevuto il messaggio inviato da “frances”. Conti stava cambiando pelle, passando da brand centralizzato a gruppi distribuiti semi-autonomi.

Possiamo dividere i nuovi collettivi in due sottoinsiemi: autonomi e semi-autonomi.

I gruppi autonomi sono stati fondati da zero, non utilizzano il ransomware Conti (per lo meno all’inizio) ed il loro lavoro prevedeva l’estorsione esclusivamente tramite l’esfiltrazione dei dati. Alcuni di questi gruppi hanno sviluppato il proprio ransomware in futuro e rimangono ancora attivi. Questo sottoinsieme comprende :

I gruppi semi-autonomi sono formati da ex membri di Conti che volevano continuare a crittografare le reti. Probabilmente una buona parte degli sviluppatori si è spostata verso questo tipo di collettivi. Questi gruppi hanno implementato il modello di business RaaS fin dall’inizio e Conti era ancora al vertice della gestione. Qui abbiamo gruppi famosi come:

L’obiettivo era mantenere il potere di Conti, ma agendo pubblicamente sotto altri nomi. Mentre il governo costaricano subiva i danni di Conti, questi gruppi hanno iniziato a emergere sotto i radar grazie al rumore fatto nell’Aprile 2022. Nel background, come i deamon, Conti stava preparando una nuova ondata di gruppi ransomware.

Il 6 maggio 2022 il Dipartimento di Stato americano ha annunciato una ricompensa fino a $5 MLN per tutti coloro che condivideranno informazioni sulle persone dietro il ransomware Conti. Il 19 Conti ha iniziò a chiudere lentamente la propria infrastruttura a partire dai pannelli di amministrazione, dai pannelli di negoziazione e smise di pubblicare post sul proprio Tor DLS.

A quanto pare gli attacchi in Costa Rica erano una sorta di scusa per ottenere visibilità per l’ultima volta prima di lasciare il palcoscenico. Conti smise di attaccare aziende e l’ultima settimana di giugno 2022 il DLS è stato chiuso completamente.

Conti sparì, ma alcune persone decisero di scavare in profondità cercando di svelare l’identità che si cela dietro al RaaS. Un esempio importante è stato “pancak3”, un security researcher che ha creato un intero format chiamato “Who’s Behind The Keyboard”, in cui ha doxato diversi operatori Ransomware. Tutto veniva postato sul suo Substack (da cui è stato bannato) e uno di questi includeva “van” uno degli sviluppatori di Conti (il post originale può essere trovato attraverso la wayback machine).

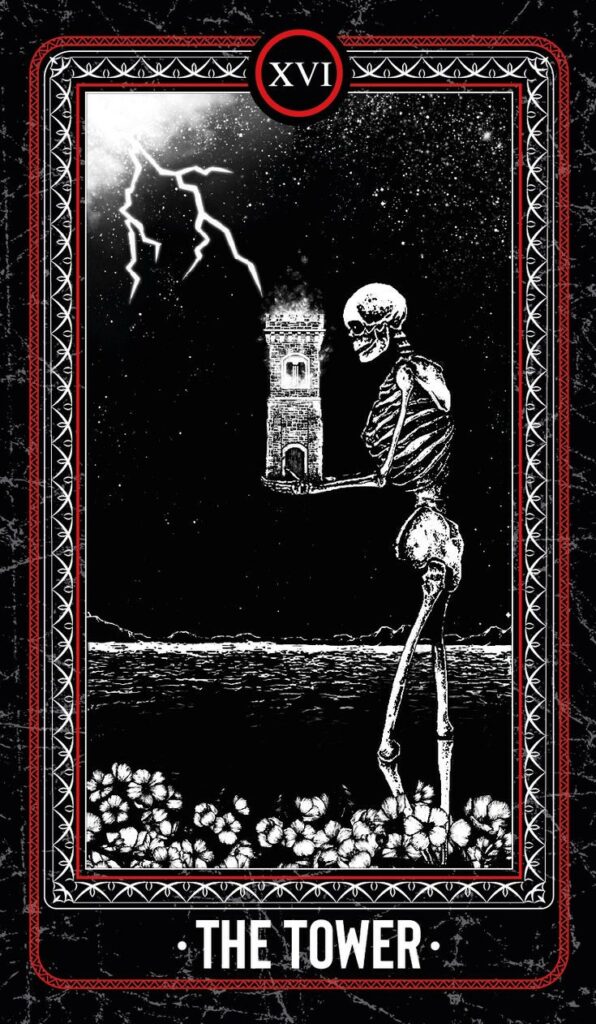

Consigliamo la lettura del post originale in quanto contiene screenshoot del desktop di Van, ottenuto tramite un implant Agent Tesla nel 2021. Dopo un mese la Reward For Justice (RFJ) statunitense ha pubblicato il volto di “Target”, un altro membro dei Conti (che abbiamo già incontrato nell’episodio precedente) ed il nickname di altri 4 membri, richiedendo informazioni per identificarli dichiarandoli come responsabili di attività malevole contro infrastrutture critiche negli Stati Uniti.

The U.S. Government reveals the face of a Conti associate for the first time! We’re trying to put a name with the face!

— Rewards for Justice (@RFJ_USA) August 11, 2022

To the guy in the photo: Imagine how many cool hats you could buy with $10 million dollars!

Write to us via our Tor-based tip line: https://t.co/WvkI416g4W pic.twitter.com/28BgYXYRy2

Moreover the FBI added some data about the Conti activity, 1000 victims have been identified which have paid a total of $150 MLN to the RaaS. In conclusion the US government said they were looking for people with “different nationalities and citizenship”. Their investigations highlighted that even if the group was linked to Russia, parts of their members are scattered worldwide.

L’FBI ha inoltre aggiunto alcuni dati sull’attività di Conti: sono state identificate 1000 vittime che hanno pagato un totale di $150 MLN al RaaS. In conclusione, il governo statunitense ha dichiarato di essere alla ricerca di persone di “diverse nazionalità e cittadinanza”. Le indagini hanno evidenziato che, anche se il gruppo è legato alla Russia, i suoi membri sono sparsi in tutto il mondo.

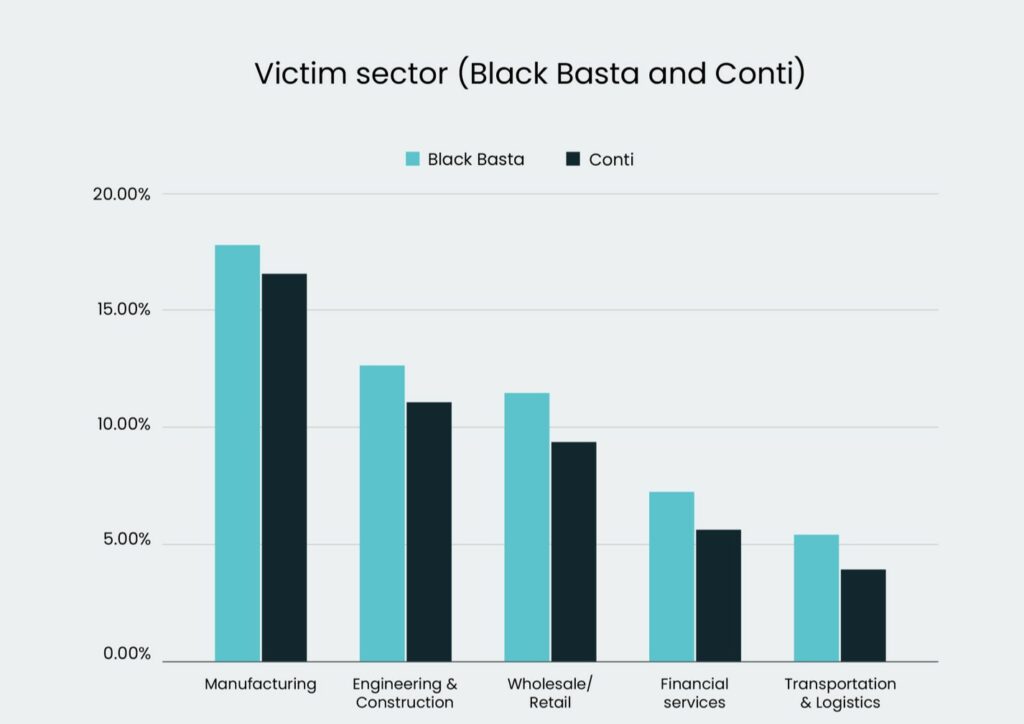

Dragos (società di sicurezza OT) ha analizzato l’andamento delle organizzazioni industriali vittime di attacchi ransomware; dopo la chiusura ufficiale di Conti è stata rilevata una diminuzione degli attacchi. Dragos sostiene che Conti fu responsabile del 28% degli attacchi nel settore industriale e il suo ritiro è una causa parziale della rapida diminuzione, ma mette in guardia da nuovi gruppi come BlackBasta che si sono concentrati su questo tipo di vittimologia.

Dragos (OT Security firm) analyzed the trend of industrial organizations victim of ransomware attacks, when Conti officially closed a decrease of attacks has been detected. Dragos claims that Conti was responsible of 28% attacks within the industrial sector and their retirement is a partial cause of the quick decrease but warning about new groups like BlackBasta (linked with) which have been highly focused on this type of victimology.

Da quel momento, Conti scomparve. Il loro attacco al governo costaricano fu l’ultima cerimonia prima di chiudere le loro attività.

Come detto nell’introduzione dell’articolo, l’eredità di Conti è ancora viva. Il RaaS ha radici nelle origini dell’attuale fenomenologia ransomware e le capacità di guidarne anche il suo futuro. La loro influenza si è ripercossa anche sulle vittime, che nel 2022 si sono rifiutate di pagare il riscatto chiesto da questi gruppi. Le ragioni sono molteplici, ma una può essere collegata direttamente a Conti: pagare questo tipo di gruppi (soprattutto in seguito alle loro posizioni politiche) è troppo rischioso, poiché l’FSB e altre entità russe sono sottoposte a sanzioni. Dopo la serie di leak, il legame tra queste entità e Conti fu troppo evidente.

Il passaggio a nuove unità più piccole è anche una tattica utilizzata dagli attaccanti per aggirare le sanzioni (come ha fatto Evil Corp con LockBit) e dissipare tutte le attenzioni che hanno attirato nel 2022. Scopriamo le nuove forme di Conti!

BlackBasta è stato il gruppo con la vittimologia più vicina a quella di Conti: settore manifatturiero, edile ed industriale. Non solo per quanto riguarda le TTPs e le vittime, ma anche per i profitti è abbastanza simile al gruppo originale, Elliptic ha fatto un’ottima analisi dei wallet di BlackBasta dove sono stati ricevuti più di $100 MLN dai pagamenti dei riscatti (329 raccolti per questa analisi).

Il gruppo è ancora attivo con un alto grado di adattabilità e abilità di social engineering che gli consentono di ottenere l’accesso iniziale in combinazione con vulnerabilità come CVE-2024-1709 (ConnectWise).

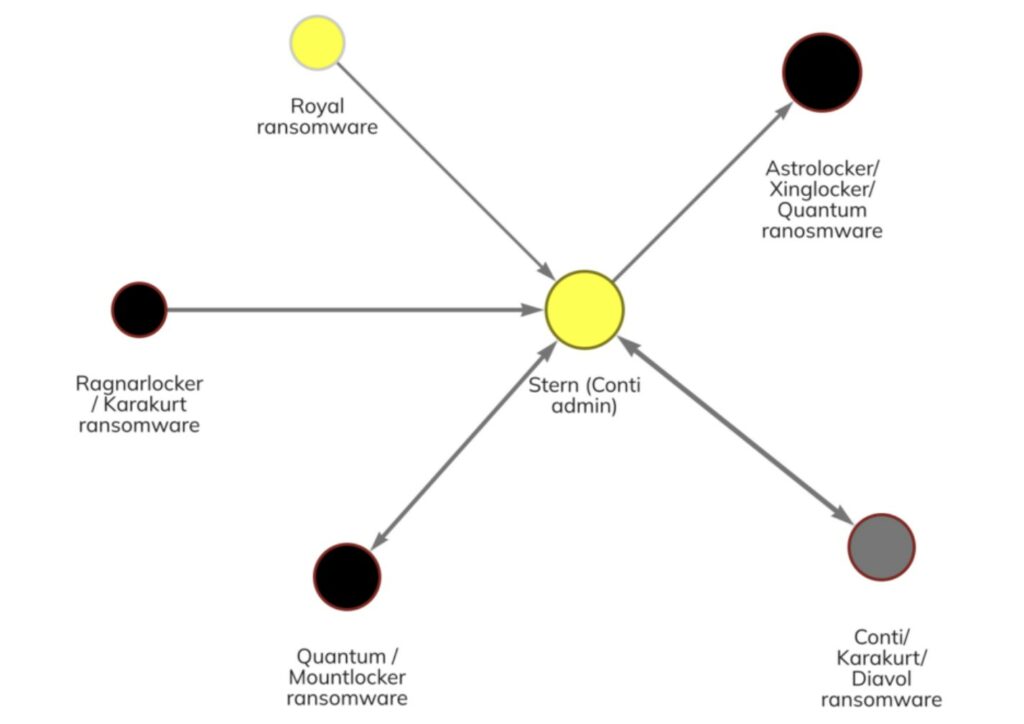

Quantum, Diavol, Karakurt e Royal sono alcuni ceppi “minori” che si ritiene siano utilizzati dagli stessi operatori, una delle prove sono i flussi di denaro provenienti da questi ceppi che puntano tutti a Stern (uno degli amministratori di Conti).

Karakurt è stata una delle nuove estensioni di Conti più prolifiche, recentemente (nel 2024) uno dei loro negoziatori è stato arrestato scoprendo pagamenti che vanno da $250.000 a $1.3 MLN ricevuti dalle aziende interessate. Non ci sono dubbi sul collegamento tra Karakurt e Conti, l’abbonamento alle VPS è stato pagato dai wallet di Conti rivelati dopo le fughe di notizie nel 2022.

Ransomware Royal, ora ribattezzato BlackSuit, è ancora attivo rappresentando un’enorme minaccia per il settore sanitario e la sua supply chain. Nel 2022 Royal è stato uno dei ceppi di ransomware più prolifici, guadagnando notorietà all’interno dell’ecosistema.

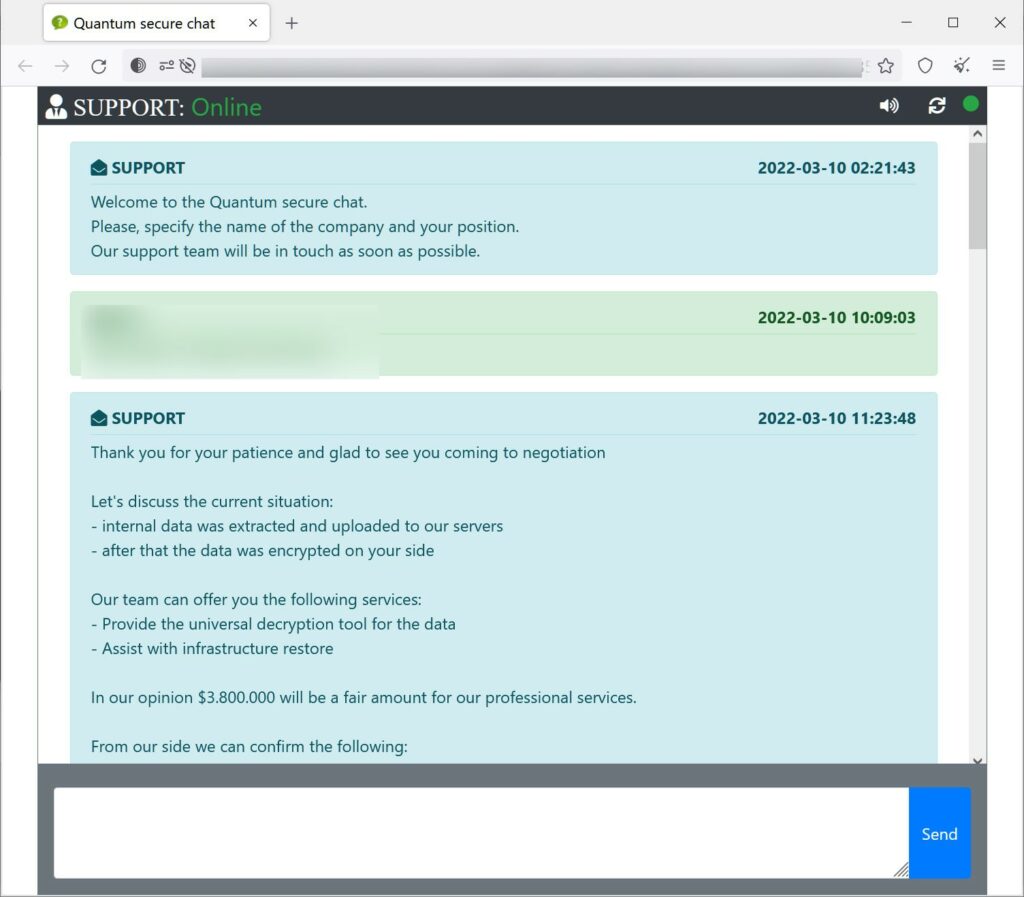

Quantum è uno dei casi più insoliti nella storia dei ransomware, secondo il rapporto DFIR l’attacco effettuato da questo gruppo (dall’accesso iniziale alla crittografia) è durato meno di 4 ore! Questo ceppo ha cambiato spesso nome durante la sua esistenza: XingLocker, AstroLocker e QuantumLocker. Una delle chat di negoziazione è trapelata online e mostra una richiesta di riscatto di $3.8 MLN. Il gruppo non è mai stato attivo come altri RaaS, quindi è comprendere se sia ancora attivo o è sia stato ribattezzato.

Meow (MeowCorp, MeowLeaks) è una famiglia basata interamente sul codice sorgente di Conti ed apparso nella seconda metà del 2022. La vera svolta del gruppo si è verificata nel 2024, quando sono stati attribuiti al gruppo 80 attacchi (circa); nella fascia temporale Luglio-Settembre il gruppo è stato responsabile di 68 vittime con un enorme picco rispetto al suo passato. Nel 2023 è stato rilasciato un decriptatore gratuito per MeowCorp dopo la fuga delle chiavi private su un forum non specificato. Al momento il gruppo è passato a operazioni senza crittografia, concentrandosi interamente sull’esfiltrazione dei dati con successiva estorsione.

3AM, emerso nel 2023 dopo che dei professionisti hanno scoperto che il ransomware del gruppo veniva utilizzato come opzione di backup quando LockBit encryptor veniva bloccato da AV/EDR, è un altro gruppo con una forte connessione con Conti. Gli strumenti e TTPs utilizzati da 3AM sono state associate all’infrastruttura di precedenti attacchi effettuati da Conti (soprattutto durante l’anno 2022).

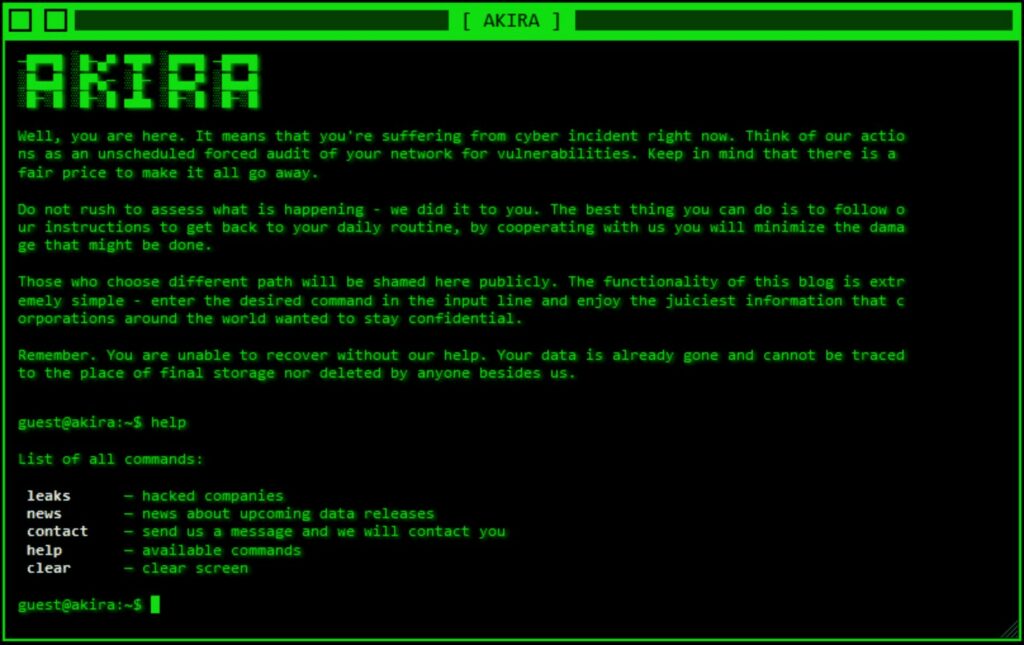

Akira è uno dei RaaS con il DLS più bello di tutta la scena, apparso per la prima volta nel Marzo 2023, è stato in grado di crescere molto velocemente chiedendo riscatti da $200.000 a $4 MLN.

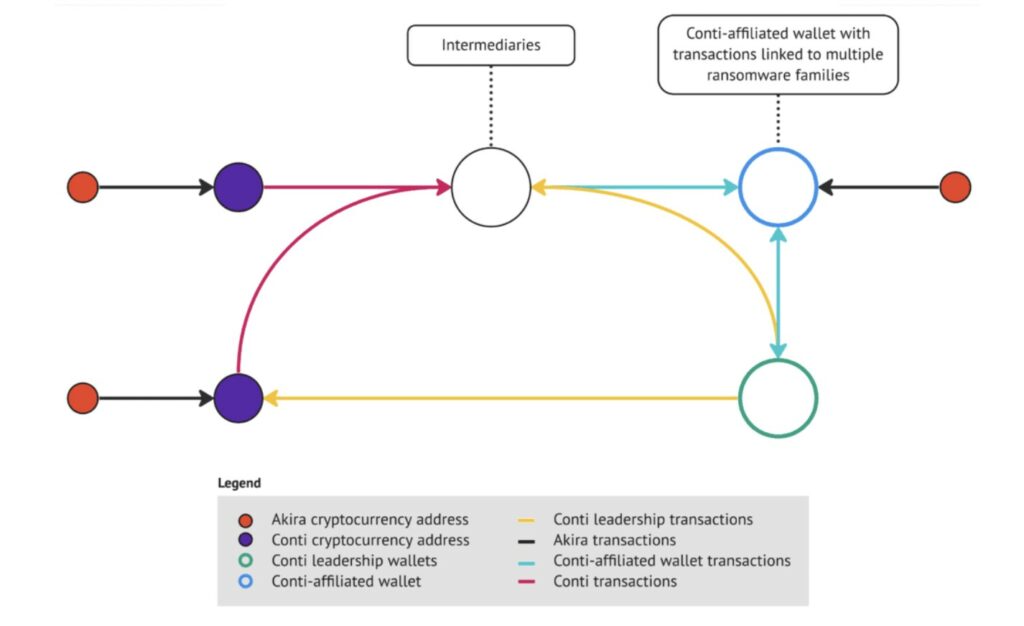

Il gruppo condivide le stesse caratteristiche di Conti (ad esempio, le stesse estensioni ignorate, la stessa crittografia ChaCha) e parte del loro codice si sovrappone al codice sorgente di Conti trapelato. Artic Wolf ha fatto una ottima analisi della blockchain sulle transazioni effettuate dal portafoglio Akira: l’intero importo dei pagamenti viene inviato agli indirizzi Conti prima di raggiungere l’affiliato. Questo flusso di denaro è lo stesso utilizzato sia da Diavol che da Karakurt.

Il gruppo è ancora a caccia e sta attualmente operando con una nuova sofisticata famiglia di ransomware dopo un periodo di campagne di sola infiltrazione dei dati. Nel 2024 il gruppo ha raggiunto una quota di mercato del 17% sul totale degli attacchi ransomware. Secondo l’FBI, dalla sua prima apparizione all’inizio del 2024, Akira è stato in grado di raccogliere $42 MLN da 250 vittime.

Ritornando alle indagini su Conti condotta dal governo federale degli Stati Uniti, il 7 Settembre 2023 sono state emesse nuove accuse contro Conti e la campagna TrickBot, in cui si possono trovare i nomi reali di alcuni nickname presentati nelle chat leakate nel 2022, come “Mango” e “Defender”. Il 9 Settembre 2023 il governo britannico ha annunciato una nuova serie di sanzioni (in collaborazione con gli Stati Uniti) a 7 cittadini russi coinvolti nel gruppo Conti.

La storia del ransomware Conti è finalmente giunta al termine, ma ne sono iniziata delle nuove pronte per essere esplorate. Al momento, come abbiamo mostrato, Conti è più una struttura organizzativa decentralizzata che un gruppo ransomware. Per questo motivo è importante capire il background di questo enorme gruppo, la storia del ransomware è relativamente recente ma abbiamo dimostrato quanto velocemente possa cambiare. Tracciare le origini dei gruppi di ransomware in relazione al loro riflesso attuale è solo un altro modo per comprendere la minaccia che deve essere mescolata con l’aspetto tecnico di questa fenomenologia per avere una preparazione efficace per difendersi da essi. Conti ha insegnato a buona parte del panorama attuale come eseguire ransomware e altre attività laterali, ma ha anche mostrato al mondo come questo tipo di nemico possa essere contrastato con una combinazione di forze dell’ordine e forze indipendenti… to be CONTInued(?)

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…