Si ritiene che la scintilla sull’informatica quantistica sia partita da una discussione di tre giorni al MIT Conference Center di Boston, nel 1981.

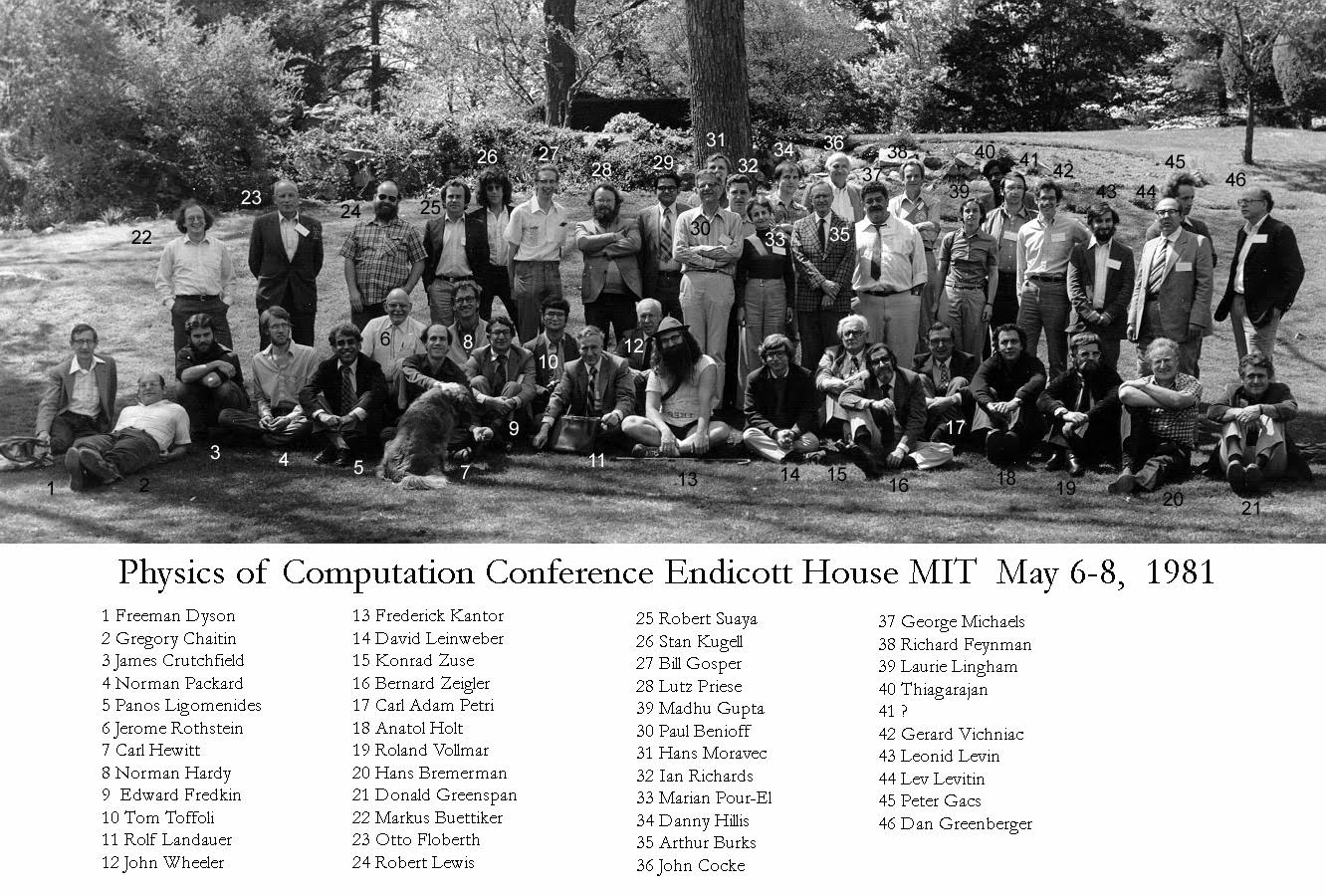

L’incontro, dal titolo “The Physics of Computation” (nell’immagine i partecipanti a quello storico convegno), venne sponsorizzato dalla IBM e dal Laboratorio di informatica del MIT.

La discussione mirava a formulare nuovi processi e nuove tecnologie che portassero a modi più efficienti di elaborazione e quindi portare questa area altamente “di nicchia”, nel main-stream. Fino ad allora, l’informatica quantistica non era un campo della scienza molto discusso. La storica conferenza è stata presieduta da molti scienziati di talento tra cui:

che erano scienziati, informatici, fisici ed Hacker.

Richard Feynman era un rinomato fisico teorico che ha ricevuto il premio Nobel per la fisica, nel 1965 con altri due fisici, per i suoi contributi allo sviluppo dell’elettrodinamica quantistica.

La conferenza è stata un momento fondamentale nello sviluppo del calcolo quantistico e Richard Feynman ha annunciato che per simulare il calcolo quantistico, sarebbero stati necessari dei computer quantistici.

Successivamente pubblicò un articolo nel 1982, intitolato “Simulating Physics with Computers“. L’area di studio ottenne presto l’attenzione di informatici e fisici e quindi è iniziato il lavoro sull’informatica quantistica e tutte le nuove tecnologie e le ricerca arrivate fino a noi oggi.

Prima di questo, nel 1980, Paul Benioff aveva descritto un primo modello di computer quantistico in uno dei suoi articoli, che aveva già agito come base per lo studio. Dopo la dichiarazione di Feynman alla conferenza, Paul Benioff ha continuato a sviluppare il suo modello di macchina di Turing meccanica quantistica.

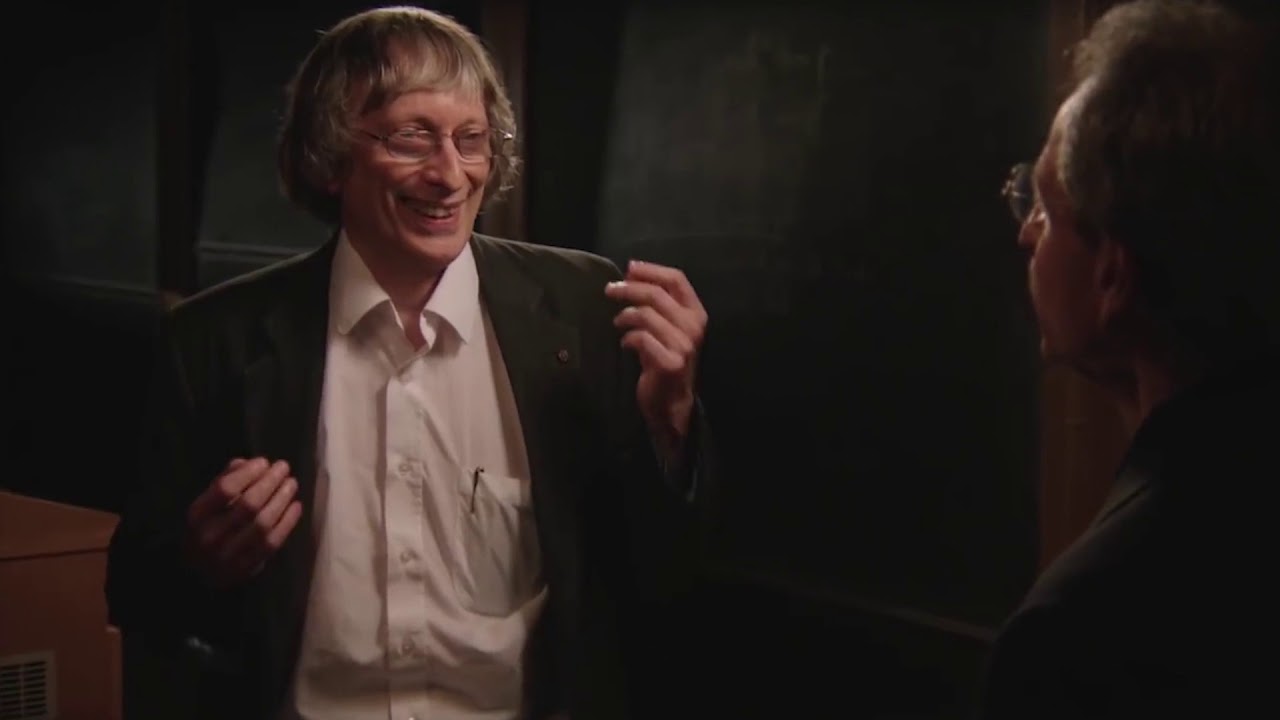

Paul Benioff spiega il quantum computing in una intervista.

Tuttavia, quasi un decennio dopo, è arrivato l’algoritmo di Shor, sviluppato da Peter Shor, che è considerato una pietra miliare nella storia dell’informatica quantistica. Questo algoritmo ha consentito ai computer quantistici di fattorizzare numeri interi di grandi dimensioni a una velocità maggiore e questo modo di operare potrebbe nel futuro violare numerosi sistemi di cifratura.

L’anno 1998 ha visto la prima dimostrazione sperimentale di un algoritmo quantistico che ha funzionato su un computer quantistico NMR (Nuclear magnetic resonance) a 2 qubit. Nel corso dell’anno, è stato sviluppato un computer NMR a 3 qubit funzionante dove venne eseguito l’algoritmo di Grover per la prima volta in un computer quantistico NMR. Diversi progressi sperimentali hanno avuto luogo tra il 1999 e il 2009.

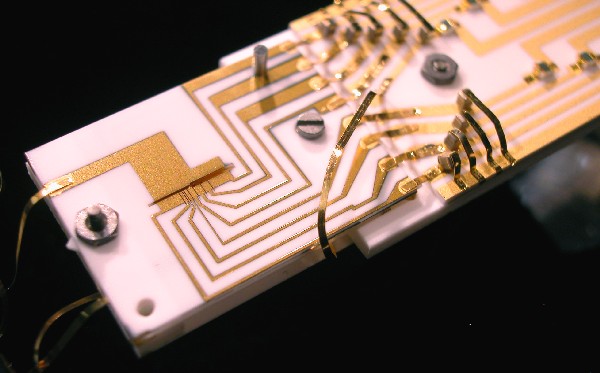

Nel 2009, il primo computer quantistico programmabile universale è stato presentato da un team del National Institute of Standards and Technology, il nome era Colorado. Il computer era in grado di elaborare 2 bit quantistici.

Chip del computer quantistico Colorado del NIST del 2009

Nel 2019, quasi un decennio dopo, la IBM presentò il primo sistema quantistico integrato utilizzabile commercialmente e più tardi nell’anno, IBM ha aggiunto altri 4 sistemi di calcolo quantistico, insieme a un computer quantistico da 53 qubit di nuova concezione.

Anche Google ha dato un enorme contributo al campo. il 32 ottobre del 2019 pubblica il documento “Quantum supremacy using a programmable superconducting processor” affermando di aver raggiunto la supremazia quantistica. La macchina ha eseguito un calcolo in 200 secondi, quando dalle misurazioni svolte da Google, per tale calcolo, il supercomputer più veloce del mondo avrebbe impiegato 10.000 anni.

A parte le polemiche sulla correttezza dei numeri e delle misurazioni tra Google ed IBM avvenute successivamente, ci sono stati diversi esperimenti e ricerche che vengono portati avanti ancora oggi. Ogni giorno e ogni piccolo traguardo raggiunto, è un nuovo passo avanti verso la tecnologia del calcolo quantistico sin dalla sua definizione negli anni ’80, in quella mitica conferenza.

Secondo un rapporto di Fast Company, IBM prevede di completare l’IBM Quantum Eagle da 127 qubit nel 2021 e prevede di sviluppare una macchina di elaborazione da 1000 qubit chiamata IBM Quantum Condor entro il 2023. IBM ha tenuto il passo con lo sviluppo delle migliori soluzioni di calcolo quantistico da quando ha ospitato la conferenza nel 1981.

Charlie Bennet, un rinomato fisico che faceva parte della conferenza come riferimento dell’IBM, ha dato un enorme contributo a queste innovazioni proposte dall’azienda.

L’era emergente dell’informatica quantistica avvierà grandi scoperte. La rivoluzione dell’informatica quantistica aumenterà l’efficienza di elaborazione e risolverà problemi quantistici. Il computer quantistico funziona con bit o qubit quantistici che possono trovarsi nella “sovrapposizione di stati” che soddisferanno calcoli di massa a un ritmo estremamente veloce.

Il quantum computing avrà un impatto su quasi tutti i settori e sarà in grado di elaborare modelli molecolari, crittografia, previsioni meteorologiche, scoperta di farmaci e altro ancora. Si dice anche che l’informatica quantistica sia una componente significativa dell’intelligenza artificiale, che oggi alimenta diverse attività e funzioni della vita reale.

Stay tuned!

Fonte

https://www.redhotcyber.com/wp-content/uploads/attachments/Feynman.pdf

https://www.analyticsinsight.net/quantum-computing-the-chronicle-of-its-origin-and-beyond/

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…

Cyber Italia

Cyber ItaliaNegli ultimi giorni è stato segnalato un preoccupante aumento di truffe diffuse tramite WhatsApp dal CERT-AGID. I messaggi arrivano apparentemente da contatti conosciuti e richiedono urgentemente denaro, spesso per emergenze come spese mediche improvvise. La…