Tutti conosciamo Bruce Schneier, celebre esperto di crittografia e di sicurezza informatica, membro del consiglio di amministrazione dell’International Association for Cryptological Research e famoso oratore, che disse la celebre frase alla conferenza RSA di qualche anno fa: “il modello di business di internet è la sorveglianza”.

Ma il 12 Ottobre del 2015, Bruce Schneier, rivelò questa interessante storia che oggi vi vogliamo raccontare, ovvero la storia del primo keylogger.

Il primo keylogger della storia, apparve durante la Guerra Fredda, negli anni 70, quando gli ufficiali dell’intelligence sovietica spiavano i diplomatici americani sfruttando un bug presente all’interno delle macchine da scrivere IBM Selectric.

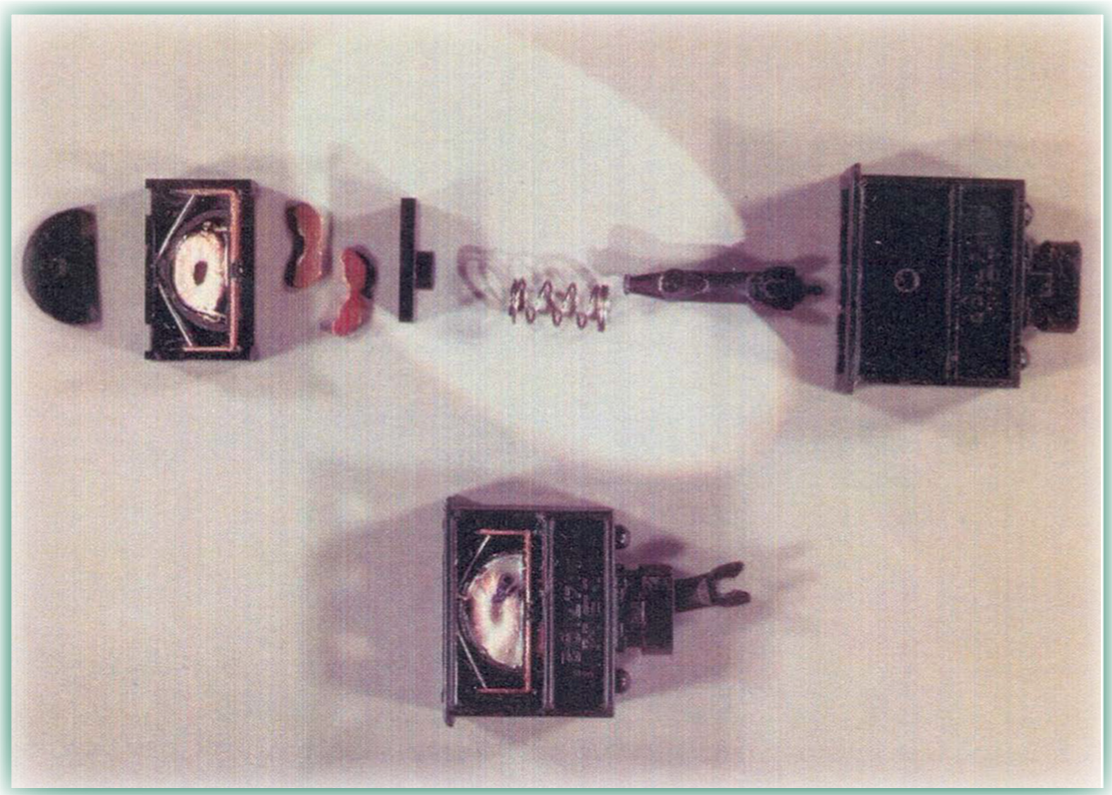

Gli impianti elettromeccanici erano a dir poco una meraviglia ingegneristica per quell’epoca. La serie di circuiti altamente miniaturizzata era inserita in una barra di metallo che correva per tutta la lunghezza della macchina da scrivere, rendendoli invisibili ad occhio nudo.

L’impianto, che poteva essere visto solo utilizzando apparecchiature a raggi X, registrava la posizione precisa della pallina che le macchine da scrivere Selectric usavano per imprimere un carattere sulla carta.

Il principio dell’exploit sfruttato, riguardava il funzionamento della testina di scrittura delle macchine da scrivere della IBM.

Quando si scriveva, la testina girava in una determinata direzione. Questa era unica per ogni carattere digitato della tastiera. Il keylogger non faceva altro che registrare l’energia del campo magnetico creato per far muovere il carrello e lo convertiva in un segnale digitale.

Ogni segnale ricevuto veniva memorizzato sotto forma di un simbolo a 4 bit. Infatti, il dispositivo era in grado di salvare fino a 8 simboli, dopodiché li trasmetteva alle spie sovietiche.

Gli impianti sovietici sono stati scoperti attraverso l’attenta analisi di oltre 10 tonnellate di attrezzature sequestrate alle ambasciate e ai consolati statunitensi e rispedite negli Stati Uniti. Gli impianti sono stati infine trovati all’interno di 16 macchine da scrivere utilizzate tra il 1976 e il 1984 presso l’ambasciata degli Stati Uniti a Mosca e il consolato degli Stati Uniti a Leningrado.

I bug sono stati rilevati a seguito di un alleato degli Stati Uniti, la cui ambasciata era stata oggetto di un’operazione di intercettazione simile.

“Nonostante le ambiguità nel sapere quali caratteri erano stati digitati, l’attacco alla macchina da scrivere contro gli Stati Uniti è stato una fonte di informazioni redditizia per i sovietici”

ha concluso un documento della NSA, che è stato de-classificato diversi anni fa.

“È stato difficile quantificare il danno agli Stati Uniti da questo sfruttamento perché è andato avanti per tantissimo tempo”.

Il documento della NSA è stato pubblicato nel 2012.

Quando l’impianto è stato segnalato per la prima volta, un esperto di microspie citato nella rivista Discover ha ipotizzato che funzionasse misurando minuscole differenze nel tempo impiegato per l’imprinting di ciascun carattere.

Questa teoria si basava sull’osservazione che il tempo impiegato dalla sfera Selectric per completare una rotazione era diverso per ciascun carattere.

Un dispositivo di ascolto a bassa tecnologia installato nella stanza trasmetteva quindi queste informazioni ad un computer sovietico che ricostruiva quanto digitato.

I dispositivi potevano essere disattivati per evitare il rilevamento quando i sovietici sapevano che le squadre di ispezione erano nelle immediate vicinanze. I dispositivi più recenti gestiti dagli Stati Uniti avrebbero potuto avere la capacità di rilevare gli impianti, ma anche in quel caso sarebbe stato necessario una grande fortuna, poiché la macchina da scrivere infetta dovevano essere accese, oltre al fatto che l’analizzatore sarebbe dovuto essere sintonizzato sulla giusta frequenza.

Per ridurre questo rischio, le spie sovietiche hanno progettato deliberatamente i dispositivi per utilizzare la stessa banda di frequenza delle stazioni televisive locali.

Il primo keylogger della storia, è stato inventato dai Russi per spiare gli Americani nella guerra fredda e da li in poi, questo tipo di malware prese sempre più piede nel dominio digitale, oggi utilizzato in moltissimi attacchi informatici e frodi di diverso ordine e grado.

Questa storia, fa comprendere che la Russia, da sempre ha avuto attenzione nello sfruttare la tecnologia per i propri scopi e forse anche per questo risulta oggi così avanti come capacità nella guerriglia cyber.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…