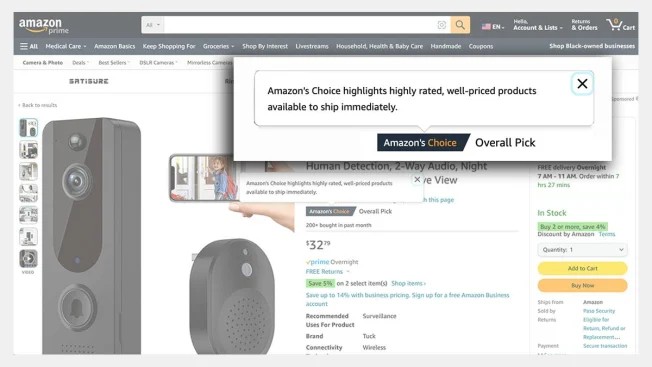

I ricercatori di Consumer Reports (CR) hanno scoperto delle vulnerabilità nei videocitofoni dell’azienda cinese Eken Group Ltd. L’azienda produce dispositivi con i marchi EKEN e Tuck. I suoi prodotti sono venduti dai principali rivenditori tra cui Amazon, Walmart, Shein, Sears e Temu.

Le falle di sicurezza potrebbero consentire a un utente malintenzionato di visualizzare video dai dispositivi o di assumerne il pieno controllo. Un utente malintenzionato potrebbe sfruttare le falle per creare un account nell’applicazione e ottenere l’accesso a una telecamera interfonica vicina collegandola a un altro dispositivo. Il criminale informatico può quindi visualizzare il filmato e persino chiudere le porte del proprietario del dispositivo.

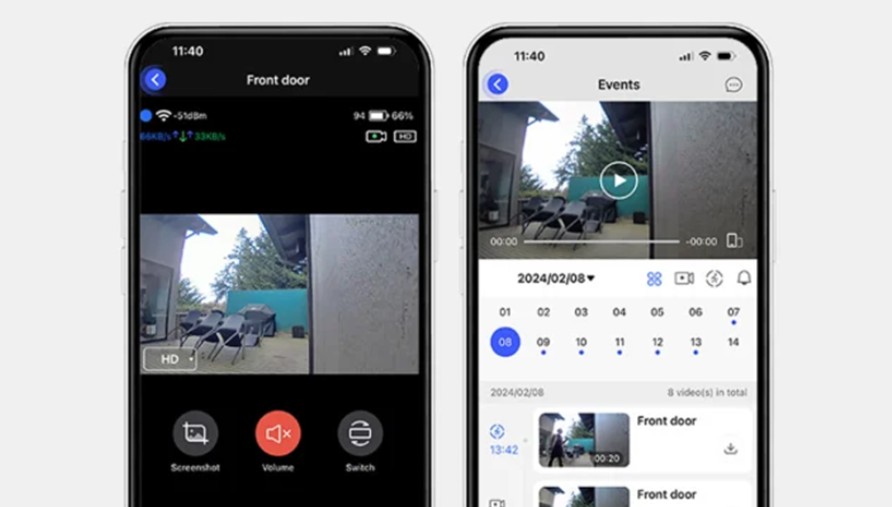

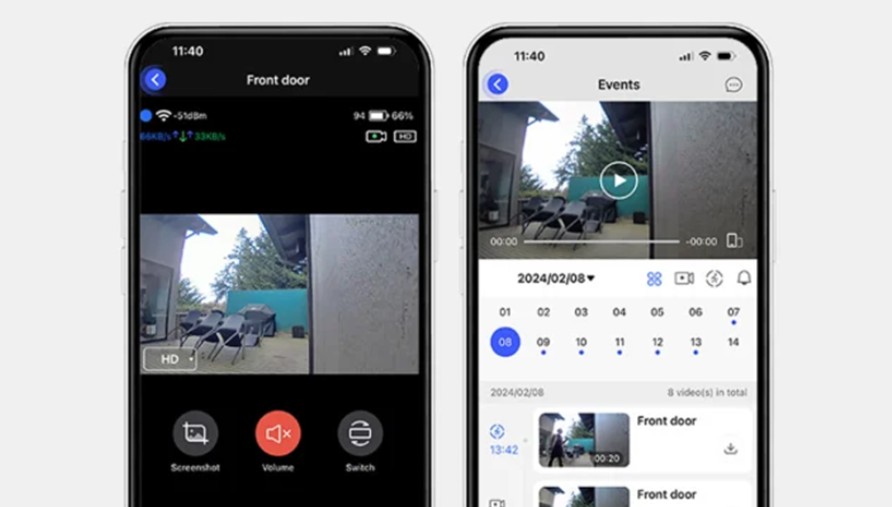

CR ha scoperto che almeno altri 10 campanelli video identici venduti negli Stati Uniti con marchi diversi sono controllati tramite la stessa applicazione mobile Aiwit di Eken.

I ricercatori hanno acquistato 2 campanelli video venduti con i marchi Fishbot e Rakeblue. Hanno scoperto che entrambi i dispositivi erano soggetti alle stesse vulnerabilità. I proprietari di queste telecamere possono essere soggetti a sorveglianza tramite telefoni, piattaforme online e dispositivi connessi.

Alcuni citofoni analizzati inoltre non dispongono di un identificatore visibile rilasciato dalla Federal Communications Commission (FCC), che è un requisito per la vendita negli Stati Uniti. Walmart ha rimosso i prodotti difettosi dal suo catalogo e ha offerto rimborsi ai propri clienti che avevano acquistato i dispositivi.

CR ha osservato che i grandi rivenditori come Amazon devono assumersi maggiori responsabilità per i danni causati dai prodotti che vendono. I rivenditori potrebbero fare molto di più per controllare i venditori in modo più approfondito e rispondere ai reclami.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…