Secondo la società di sicurezza di WordPress Defiant, sono in corso tentativi per sfruttare una nuova vulnerabilità in Apache Commons Text (CVE-2022-42889). Chiamato Text4Shell, la falla interessa le versioni da 1.5 a 1.9 della libreria, alcuni credono che questo problema potrebbe diventare il nuovo Log4Shell.

Il bug di sicurezza ha ricevuto un punteggio di 9,8 su 10 sulla scala di valutazione della vulnerabilità CVSS.

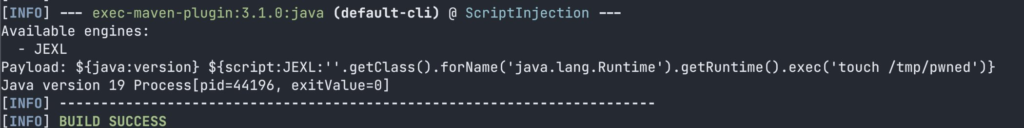

Apache Commons Text è una libreria Java open source per la manipolazione di stringhe di caratteri. E già nel marzo 2022, l’esperto di GitHub Security Lab Alvaro Muñoz ha scoperto che la libreria era vulnerabile a una RCE correlata alla gestione inaffidabile dei dati e all’interpolazione delle variabili.

La vulnerabilità è stata corretta dagli sviluppatori di Apache Commons la scorsa settimana, con il rilascio della versione 1.10.0.

In particolare, gli analisti di Rapid7 hanno pubblicato la propria analisi e hanno spiegato che non tutte le versioni della libreria dalla 1.5 alla 1.9 sono vulnerabili e il potenziale di sfruttamento è associato alla versione del JDK utilizzata. Notano inoltre che non è del tutto corretto confrontare la nuova vulnerabilità con Log4Shell.

“La natura della vulnerabilità è tale che, a differenza di Log4Shell, un’applicazione utilizzerà raramente il componente vulnerabile Commons Text per elaborare input non attendibili e potenzialmente dannosi”

ha affermato Rapid7 in un rapporto.

I ricercatori hanno testato l’exploit PoC su varie versioni del JDK e ha funzionato solo sulle versioni 9.0.4, 10.0.2 e 1.8.0_341. Tuttavia, va notato che è già stato presentato un exploit PoC aggiornato che funziona su tutte le versioni vulnerabili e si è scoperto che anche le versioni JDK 15+ sono interessate dal bug.

Gli esperti di Sophos concordano anche con il punto di vista dei colleghi, secondo i quali la vulnerabilità è pericolosa, ma al momento non è facile utilizzarla su server vulnerabili come Log4Shell. E anche lo stesso Munoz, che ha scoperto il bug, ha anche spiegato che, nonostante la somiglianza con Log4Shell, è probabile che la nuova vulnerabilità sia poco diffusa e molto meno pericolosa.

Questa è anche l’opinione del team di sicurezza di Apache, che ha affermato che la portata del problema non è paragonabile a quella di Log4Shell. Cioè, è improbabile che le applicazioni che utilizzano la libreria passino inavvertitamente input non sicuri senza convalida.

Tuttavia, nonostante tutti questi rapporti degli specialisti, gli analisti di Defiant hanno avvertito che gli hacker hanno già iniziato a sfruttare la CVE-2022-42889.

La società ha monitorato 4.000.000 di siti da quando il problema è stato divulgato (17 ottobre) e ora segnala di aver rilevato tentativi di hacking originati da circa 40 indirizzi IP e iniziati il 18 ottobre.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…

Cyber Italia

Cyber ItaliaNegli ultimi giorni è stato segnalato un preoccupante aumento di truffe diffuse tramite WhatsApp dal CERT-AGID. I messaggi arrivano apparentemente da contatti conosciuti e richiedono urgentemente denaro, spesso per emergenze come spese mediche improvvise. La…