La NASA ha lanciato una rivoluzionaria missione di test di comunicazioni laser nello spazio che potrebbe fornire comunicazioni di dati più veloci e affidabili tra i satelliti, la Stazione Spaziale Internazionale (ISS) e la Terra.

La missione, chiamata Laser Communications Relay Demonstration (LCRD), utilizza laser a infrarossi per codificare e trasmettere informazioni da e verso la Terra a una velocità di 1,2 gigabit al secondo. Questo è da 10 a 100 volte più veloce dei tradizionali sistemi RF utilizzati per le comunicazioni spaziali sin dagli albori dell’esplorazione spaziale.

Supporta Red Hot Cyber

La comunicazione laser presenta una serie di vantaggi rispetto alla comunicazione in radiofrequenza, come una maggiore larghezza di banda, un minore consumo energetico, dimensioni e peso inferiori delle apparecchiature, nonché una maggiore sicurezza e riservatezza dei dati trasmessi.

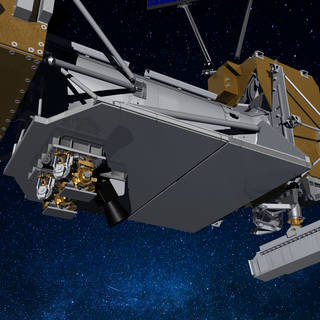

LCRD è installato sul satellite STPSat-6, che è stato lanciato in orbita geostazionaria il 5 dicembre 2021 da un razzo Atlas V da Cape Canaveral, in Florida. Il satellite trasporta anche altri esperimenti scientifici e tecnologici per il Dipartimento della Difesa degli Stati Uniti.

LCRD testerà le comunicazioni laser sia tra due satelliti che tra la ISS e la Terra. Per fare questo, utilizzerà due terminali ottici in grado di allineare e mantenere la direzione precisa dei raggi laser per migliaia di chilometri. Utilizzerà anche due terminali RF per la comunicazione di backup in caso di condizioni meteorologiche avverse o altre interferenze.

LCRD è il primo sistema di trasmissione laser della NASA al mondo ed è progettato per dimostrare la fattibilità e l’efficacia delle comunicazioni laser per le future missioni spaziali. La NASA prevede di utilizzare le comunicazioni laser per trasmettere più dati dai veicoli scientifici che studiano la Luna, Marte e altri oggetti del sistema solare.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.