Come sappiamo, i criminali informatici non badano alla tipologia di azienda, ma solo al loro profitto.

Infatti, la famigerata banda ransomware Lockbit, colpisce un’altra organizzazione italiana ed oggi è il turno della Don Serafino Ronchi che si trova a combattere con il ransomware.

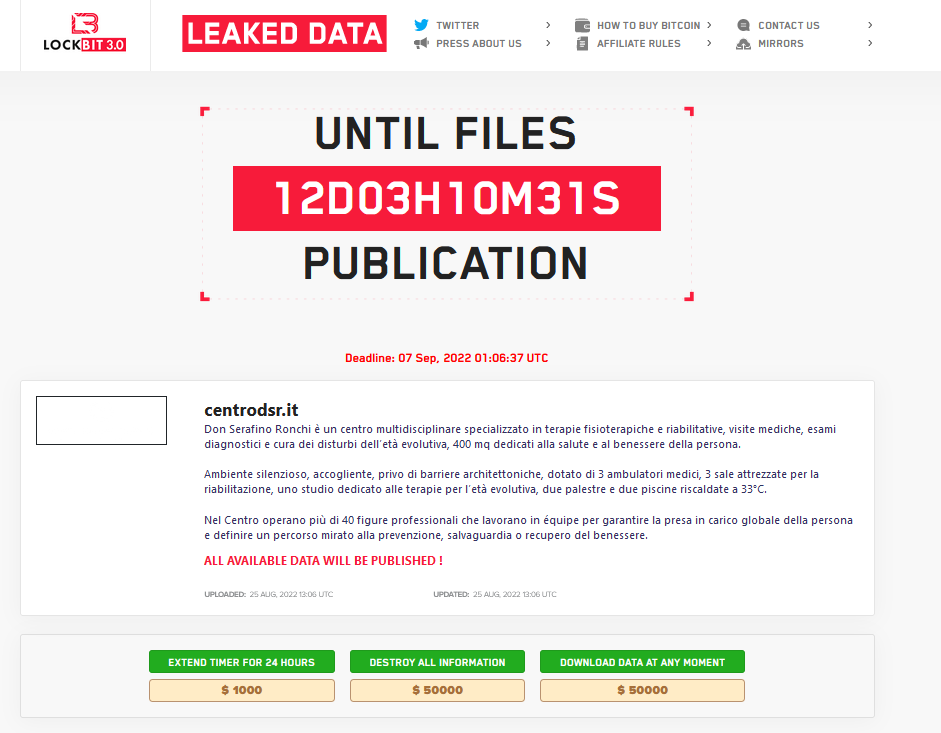

LockBit 3.0 avvia il consueto “countdown” fissato a 12gg, data della pubblicazione dei dati esfiltrati nelle underground, ovvero il 7 Settembre alle 01:06 orario UTC.

Intanto fornisce le seguenti modalità di pagamento:

Ricordiamo sempre che le richieste di riscatto sono sempre commisurate alle revenue delle aziende e alla quantità/tipologia dei dati acquisiti dalla cyber gang.

Il Centro Don Serafino Ronchi, si trova a Vighizzolo di Montichiari (Brescia), è un poliambulatorio specializzato in riabilitazione, fisioterapia, visite specialistiche, esami diagnostici e cura dei disturbi dell’età evolutiva, nato nel 2019 come “Progetto salute” de La Nuvola nel Sacco.

La Nuvola nel Sacco è una cooperativa sociale di Brescia che dal 1986 gestisce servizi socio-sanitari ed educativi con l’obiettivo di migliorare la qualità della vita delle persone e, in particolare, di coloro che si trovano in situazioni di difficoltà o disagio.

Il Centro Don Serafino Ronchi è quindi un luogo che si dedica al benessere della persona in tutte le sue sfaccettature, erogando prestazioni sanitarie e prendendosi a cuore ogni paziente rivoltosi alla struttura.

LockBit, riporta quanto segue all’interno del post sul loro data leak site (DLS):

Don Serafino Ronchi è un centro multidisciplinare specializzato in terapie fisioterapiche e riabilitative, visite mediche, esami diagnostici e cura dei disturbi dell’età evolutiva, 400 mq dedicati alla salute e al benessere della persona.

Ambiente silenzioso, accogliente, privo di barriere architettoniche, dotato di 3 ambulatori medici, 3 sale attrezzate per la riabilitazione, uno studio dedicato alle terapie per l’età evolutiva, due palestre e due piscine riscaldate a 33°C.

Nel Centro operano più di 40 figure professionali che lavorano in équipe per garantire la presa in carico globale della persona e definire un percorso mirato alla prevenzione, salvaguardia o recupero del benessere. RHC monitorerà la questione in modo da pubblicare ulteriori news sulla vicenda, qualora ci siano novità sostanziali.

Nel caso ci siano persone informate sui fatti che volessero fornire informazioni sulla vicenda, oppure la stessa azienda voglia fare una dichiarazione, possono accedere alla sezione contatti, oppure in forma anonima utilizzando la mail crittografata del whistleblower.

Il ransomware, è una tipologia di malware che viene inoculato all’interno di una organizzazione, per poter cifrare i dati e rendere indisponibili i sistemi. Una volta cifrati i dati, i criminali chiedono alla vittima il pagamento di un riscatto, da pagare in criptovalute, per poterli decifrare.

Qualora la vittima non voglia pagare il riscatto, i criminali procederanno con la doppia estorsione, ovvero la minaccia della pubblicazione di dati sensibili precedentemente esfiltrati dalle infrastrutture IT della vittima.

Per comprendere meglio il funzionamento delle organizzazioni criminali all’interno del business del ransomware as a service (RaaS), vi rimandiamo a questi articoli:

LockBit 2.0 è una cyber gang criminale che adotta il modello ransomware-as-a-service (RaaS), anche se la sua struttura presenta variazioni che la differenziano da un tipico modello di affiliazione.

LockBit ransomware è un malware progettato per bloccare l’accesso degli utenti ai sistemi informatici in cambio di un pagamento di riscatto. Questo ransomware viene utilizzato per attacchi altamente mirati contro aziende e altre organizzazioni e gli “affiliati” di LockBit, hanno lasciato il segno minacciando le organizzazioni di tutto il mondo di ogni ordine e grado.

Si tratta del modello ransomware-as-a-service (RaaS) dove gli affiliati depositano del denaro per l’uso di attacchi personalizzati su commissione e traggono profitto da un quadro di affiliazione. I pagamenti del riscatto sono divisi tra il team di sviluppatori LockBit e gli affiliati attaccanti, che ricevono fino a ¾ dei fondi del riscatto.

E’ considerato da molte autorità parte della famiglia di malware “LockerGoga & MegaCortex”. Ciò significa semplicemente che condivide i comportamenti con queste forme consolidate di ransomware mirato ed ha il potere di auto-propagarsi una volta eseguito all’interno di una rete informatica.

LockBit è una cyber gang che restite da molto tempo nel mercato delle affiliazioni RaaS rinnovandosi costantemente. Ha iniziato le sue operazioni a settembre 2019 chiamandosi ABCD per poi cambiare il suo nome in Lockbit. Successivamente il marchio è stato rinominato in LockBit 2.0 apportando diverse novità e a giugno 2021, sono stati apportati dei cambiamenti introducendo la piattaforma Lockbit 3.0.

LockBit 3.0 introduce diverse novità, come una piattaforma di bug-hunting relativa alle infrastrutture utilizzate dalla gang, l’acquisto di criptovaluta, una nuova sezione per gli affiliati e ulteriori modi per monetizzare che possono essere sintetizzate in:

Ovviamente il costo per ogni tipologia di “servizio” è differente e si può pagare in Bitcoin o in Monero.

Le infezioni da ransomware possono essere devastanti per un’organizzazione e il ripristino dei dati può essere un processo difficile e laborioso che richiede operatori altamente specializzati per un recupero affidabile, e anche se in assenza di un backup dei dati, sono molte le volte che il ripristino non ha avuto successo.

Infatti, si consiglia agli utenti e agli amministratori di adottare delle misure di sicurezza preventive per proteggere le proprie reti dalle infezioni da ransomware e sono in ordine di complessità:

Sia gli individui che le organizzazioni sono scoraggiati dal pagare il riscatto, in quanto anche dopo il pagamento le cyber gang possono non rilasciare la chiave di decrittazione oppure le operazioni di ripristino possono subire degli errori e delle inconsistenze.

La sicurezza informatica è una cosa seria e oggi può minare profondamente il business di una azienda.

Oggi occorre cambiare immediatamente mentalità e pensare alla cybersecurity come una parte integrante del business e non pensarci solo dopo che è avvenuto un incidente di sicurezza informatica.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…