La Shadowserver Foundation ha scoperto una botnet che attacca utilizzando una vulnerabilità zero-day nei dispositivi GeoVision obsoleti per utilizzarli successivamente in attacchi DDoS e mining di criptovalute.

Secondo i ricercatori, la botnet individuata utilizza una variante del malware Mirai, che di solito viene utilizzato per creare piattaforme DDoS o mining.

Il problema è stato identificato e monitorato con il CVE-2024-11120 (punteggio CVSS 9,8), scoperto da The Shadowserver Foundation. Il bug critico riguarda l’iniezione di comandi, che consente agli aggressori non autenticati di eseguire comandi arbitrari su un dispositivo vulnerabile.

Allo stesso tempo, il CERT taiwanese conferma che gli hacker stanno già sfruttando attivamente il bug di sicurezza.

È stato segnalato che il CVE-2024-11120 influisce sui seguenti dispositivi:

Poiché tutti questi sistemi non sono più supportati dal produttore, non è necessario attendere il rilascio delle patch.

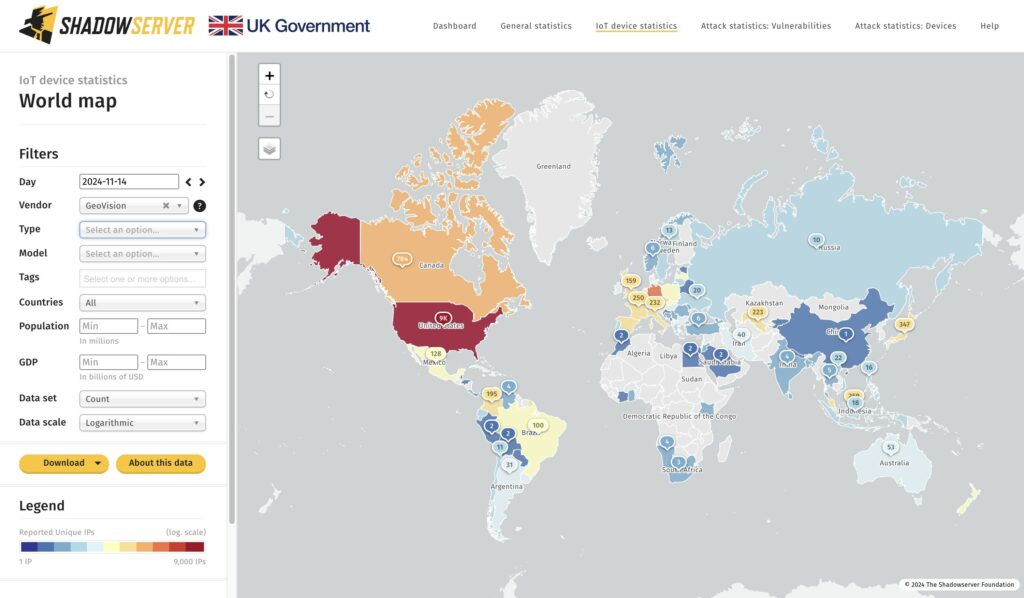

Secondo la Shadowserver Foundation, attualmente sulla rete sono presenti circa 17.000 dispositivi GeoVision vulnerabili a CVE-2024-11120.

La maggioranza si trova negli Stati Uniti (9.100), seguita da Germania (1.600), Canada (800), Taiwan (800), Giappone (350), Spagna (300) e Francia (250).

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…