Lo strumento L0phtCrack, Il decennale strumento di controllo e ripristino delle password del famoso gruppo hacker L0pht, è ora finalmente disponibile per tutti in licenza open source.

In breve, L0phtCrack è nato nel 1997 da un gruppo di hacker chiamato L0pht Heavy Industries. In particolare, la creazione dello strumento è attribuita a Peiter C. Zatko (con l’alias Mudge che parlò al senato degli Stati Uniti D’America della sicurezza di internet), il quale in seguito ha lavorato per la Defense Advanced Research Projects Agency (DARPA), Google e, recentemente con Twitter.

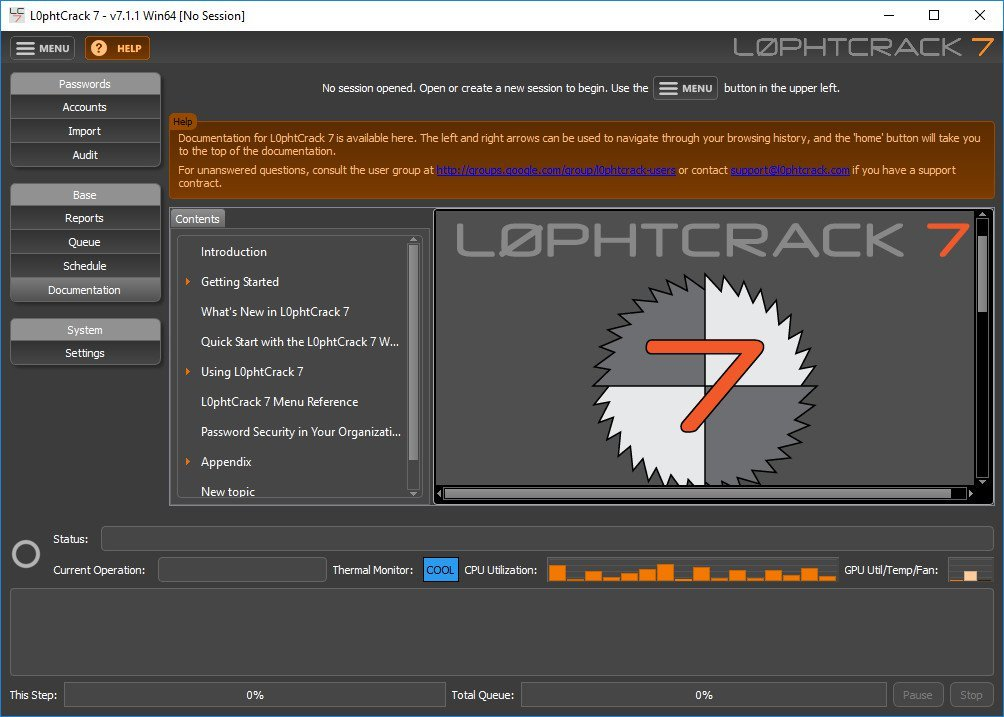

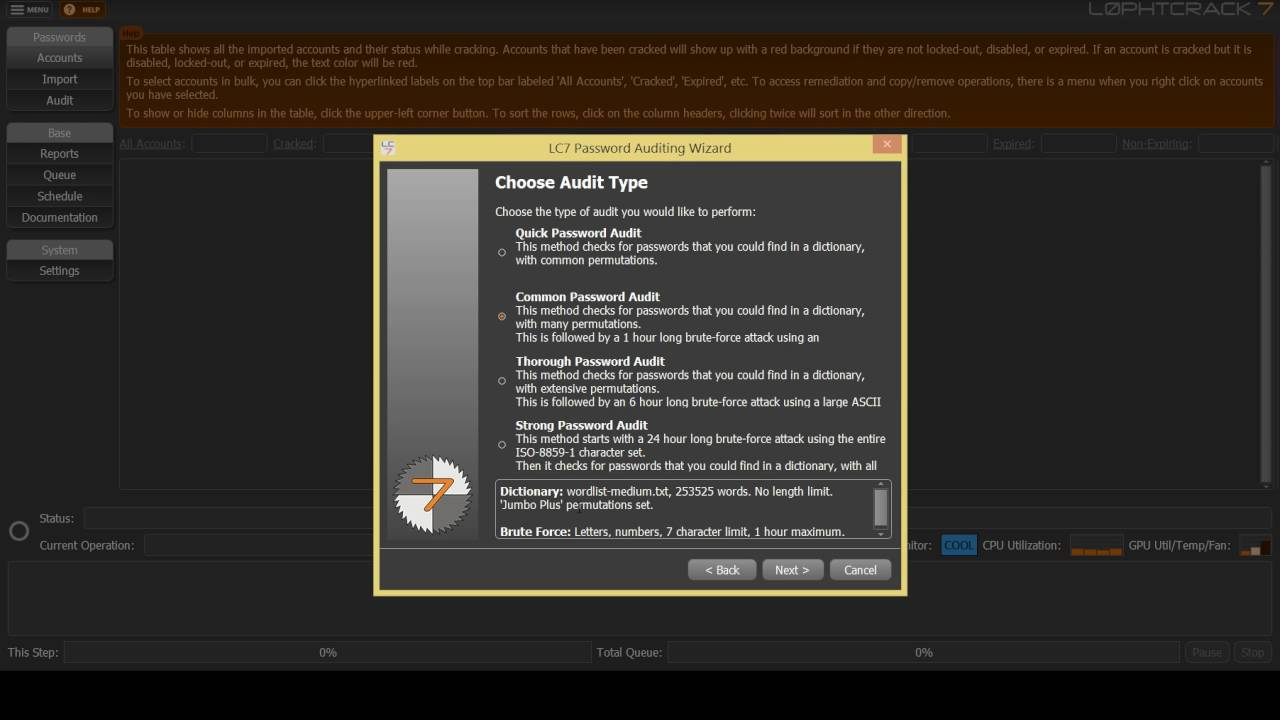

L0phtCrack funge da strumento per valutare la sicurezza della password e recuperare le password perse tramite attacco di forza bruta, attacco del dizionario, attacco tramite rainbow table e altre tecniche.

Gli sviluppatori hanno continuato a mantenerlo aggiornato nel tempo, sebbene con molteplici cambiamenti rispetto alla sua origine. Ora, Christien Rioux (con l’alias ‘DilDog’ su Twitter) ha annunciato il rilascio in licenza open source, menzionando la necessità di manutentori e contributori attivi nel progetto.

L’ultima versione di L0phtCrack, la versione 7.2.0, è ora disponibile su GitLab.

Commentando questa decisione, Chris Wysopal, uno dei collaboratori di L0pht, ha dichiarato che Il team originale ha scoperto che ci voleva troppo tempo per supportare gli utenti con le modifiche del codice, ma non c’erano abbastanza entrate per assumere dipendenti a tempo pieno o addirittura dipendenti a contratto.

Pertanto, gli sviluppatori originali si aspettano ora una calorosa partecipazione da parte della comunità per l’espansione dell’ambito di questo strumento e della manutenzione.

Il gruppo hacker, si aspetterebbe anche un coinvolgimento di OWASP o simili, in modo da incentivare, coinvolgere e motivare. Ad esempio, lo strumento potrebbe essere “collegato” alla scansione delle vulnerabilità per la password e il controllo della rete.

Ma ricordiamoci anche, che in giro ci sono strumenti quali hashcat, altro strumento per il cracking delle password da tempo open source, utilizzato nelle attività di hacking quotidianamente da moltissime persone.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…

Cyber Italia

Cyber ItaliaNegli ultimi giorni è stato segnalato un preoccupante aumento di truffe diffuse tramite WhatsApp dal CERT-AGID. I messaggi arrivano apparentemente da contatti conosciuti e richiedono urgentemente denaro, spesso per emergenze come spese mediche improvvise. La…