Finalmente scopriamo la misteriosa “terza parte”, che ha fornito il decryptor universale a kaseya.

La chiave di decrittazione universale per l’attacco di REvil ai clienti di Kaseya è trapelata sui forum di hacking, consentendo ai ricercatori di dare un primo sguardo a questa nuova misteriosa chiave.

Il 2 luglio, la banda del ransomware REvil ha lanciato un massiccio attacco ai fornitori di servizi gestiti in tutto il mondo sfruttando una vulnerabilità zero-day nell’applicazione di gestione remota Kaseya VSA, accedendo al sistema di aggiornamento per quello che viene chiamato supply-chain attack.

Questo attacco ha crittografato circa sessanta fornitori di servizi gestiti e circa 1.500 aziende, rendendolo forse il più grande attacco ransomware della storia, oltre ad essere uno tra i primi “distribuiti”.

Dopo l’attacco, la cyber gang ha chiesto un riscatto di 70 milioni di dollari per ricevere un decryptor universale che potesse essere utilizzato per decrittografare tutte le vittime dell’attacco ransomware Kaseya.

Tuttavia, la banda del ransomware REvil è misteriosamente scomparsa e, poco dopo, i siti di pagamento Tor e tutta l’infrastruttura sono stati chiusi.

La scomparsa della banda ha impedito alle aziende che avrebbero potuto aver bisogno di acquistare un decryptor, di essere in grado di farlo.

Il 22 luglio, Kaseya ha ottenuto una chiave di decrittazione universale per l’attacco ransomware da una misteriosa “terza parte fidata” e ha iniziato a distribuirla ai clienti interessati.

Prima di condividere il decryptor con i clienti, la CNN ha riferito che Kaseya ha richiesto ai clienti di firmare un accordo di non divulgazione, il che potrebbe spiegare perché la chiave di decrittazione non è stata mostrata fino ad ora.

Si era ritenuto che fosse stata l’intelligence russa a fornire il decryptor della banda ransomware alle forze dell’ordine statunitensi come gesto di buona volontà.

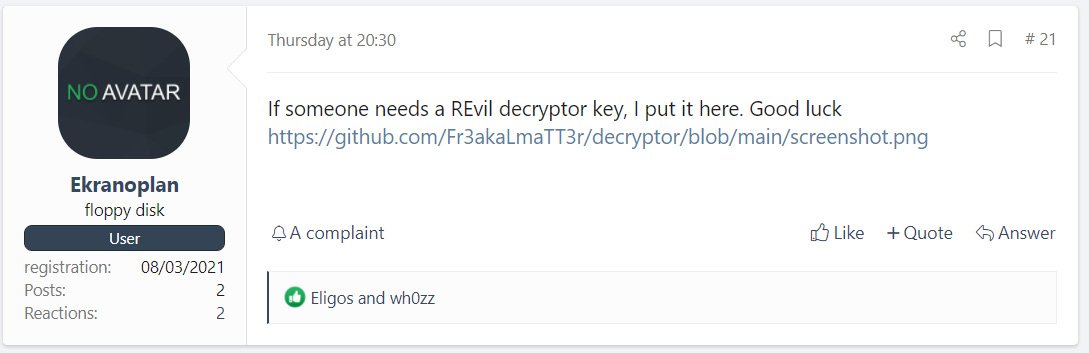

Ieri, il ricercatore di sicurezza Pancak3 ha dichiarato a BleepingComputer che qualcuno ha pubblicato uno screenshot di quello che sembra un decryptor universale REvil su un forum di hacking.

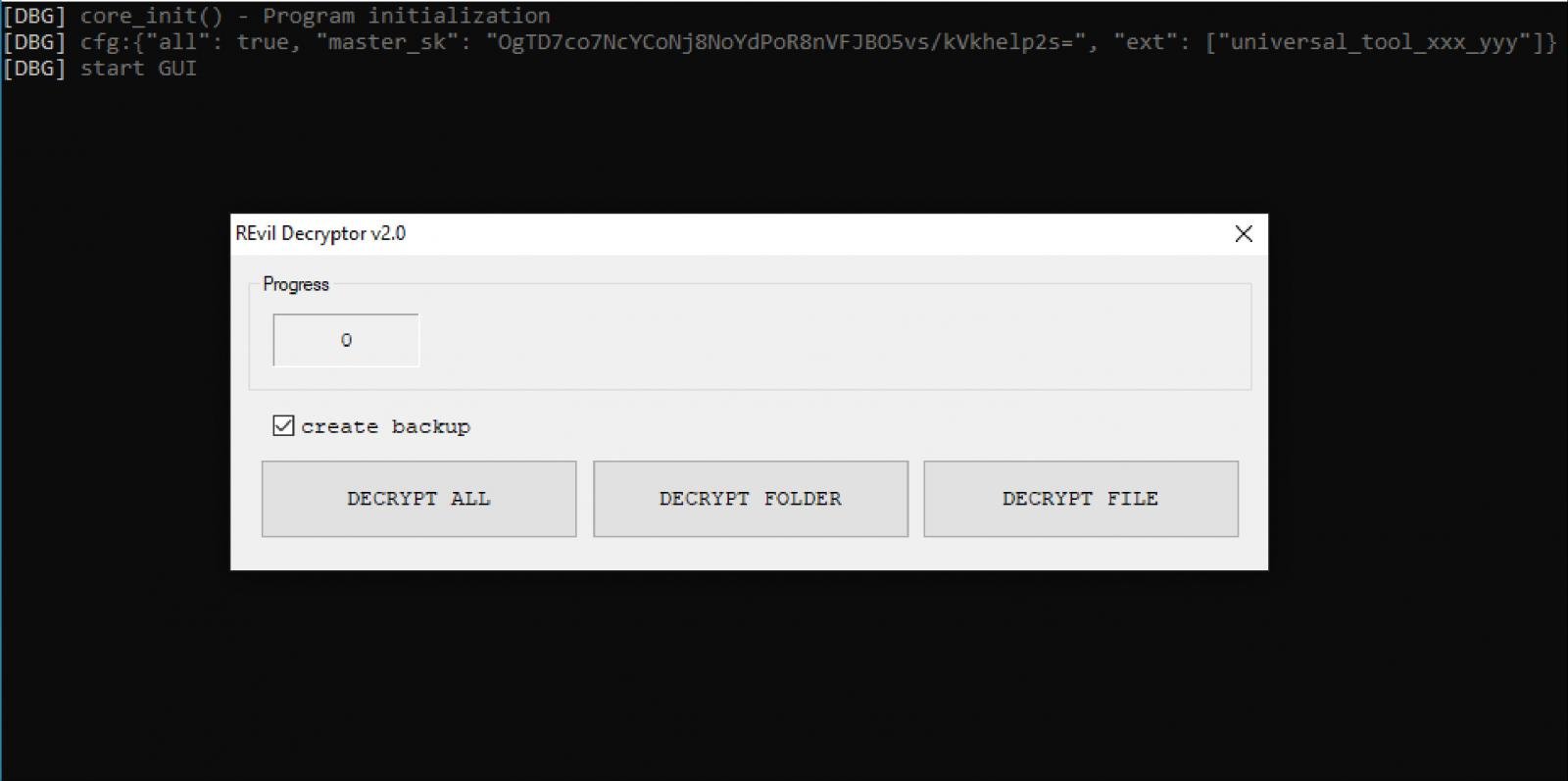

Questo post è collegato a uno screenshot su GitHub che mostra un decryptor REvil in esecuzione durante la visualizzazione di una chiave “master_sk” con hash base64.

Questa chiave è ‘OgTD7co7NcYCoNj8NoYdPoR8nVFJBO5vs/kVkhelp2s=’, come mostrato di seguito.

Quando le vittime del ransomware REvil pagano un riscatto, ricevono un decryptor che funziona per una singola estensione di file crittografato o un decryptor universale che funziona per tutte le estensioni di file crittografati utilizzate in una particolare campagna o attacco.

Lo screenshot riporta un decryptor REvil universale in grado di decrittografare tutte le estensioni associate all’attacco.

Per essere chiari, mentre inizialmente si pensava che la chiave di decrittazione in questo screenshot potesse essere la chiave principale “operatore” per tutte le campagne REvil, BleepingComputer ha confermato che è solo la chiave di decrittazione universale per le vittime dell’attacco Kaseya.

Al momento non è chiaro chi ci sia dietro il post sul forum, anche se si pensa che siano persone connesse alla banda di REvil, piuttosto che una divulgazione da parte di qualche azienda colpita.

BleepingComputer ha effettuato un tentativo di cifrare il contenuto di una macchina virtuale con REvil, riuscendo a decrittografare i file con il decryptor universale trapelato online.

Fonte

https://www.bleepingcomputer.com/news/security/kaseyas-universal-revil-decryption-key-leaked-on-a-hacking-forum

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…