Il giorno della pubblicazione dei dati della Bricofer (violazione che abbiamo visto qualche giorno fa), sempre sul DLS di Lockbit 2.0, viene pubblicata una ennesima altra violazione di un’azienda italiana, la MCS Morandi.

La MCS Morandi è una azienda di Molinetto di Mazzano in provincia di Brescia, che è nata nel 1961 in un piccolo capannone non lontano dal lago di Garda. I fratelli Pietro, Mario, Giovanni e Franco, appassionati di meccanica, seguendo l’onda del fiorente sviluppo industriale italiano, ebbero un’idea e il coraggio di realizzarla.

Fin dai primi anni la scelta aziendale è stata quella di specializzarsi nella costruzione di stampi ad iniezione di precisione per materie plastiche, con la determinazione di offrire ai propri clienti una gamma di servizi completa e professionale.

La scelta di lavorare per i mercati esteri risale proprio a quei primi anni, nel 1966 MCS Morandi produce già per il mercato americano e ben presto arriva ad esportare quasi il 90% del proprio fatturato verso paesi europei ed extra-europei tra cui USA, Regno Unito, Russia, Sudafrica, Venezuela e Turchia.

Dal 1975 al 1978 l’azienda costruisce 150 stampi per clienti Automotive in Russia, per la realizzazione della Fiat 124 russa, meglio nota come la Lada-Vaz Žiguli, l’auto che ha di fatto motorizzato l’Unione Sovietica. Nell’anno 1984, a seguito di un ulteriore ampliamento, si raggiungono i 4.000 mq di superficie coperta.

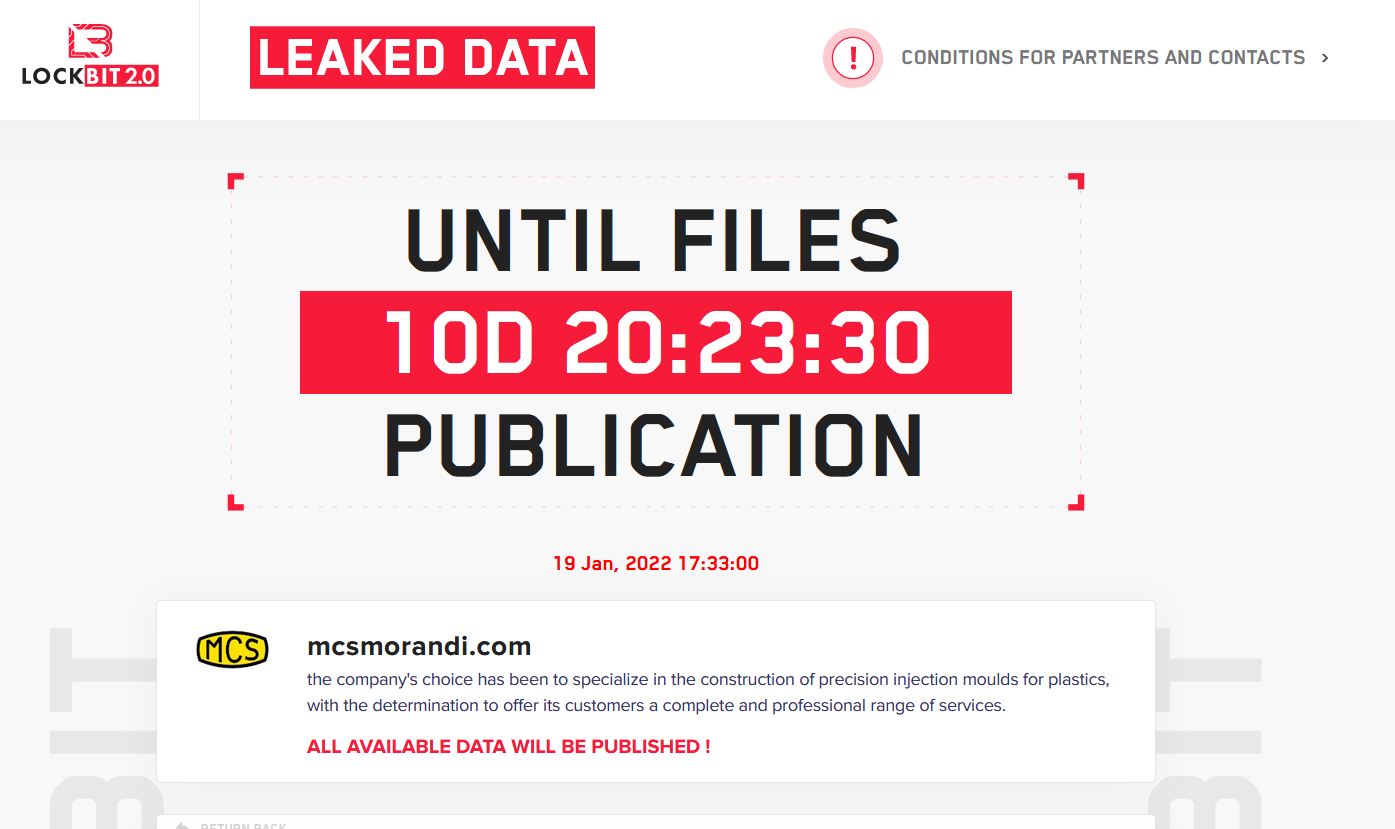

Il countdown è stato impostato per il 19 gennaio 2022 alle 17:33 ora UTC, quando verranno pubblicati dei sample, trafugati dalla cyber gang dall’infrastruttura IT dell’azienda.

Solitamente, è molto probabile che tra l’azienda e l’organizzazione criminale sia in atto una trattativa relativa al pagamento del riscatto e LockBit, per effettuare “Pressing” sulla vittima, avvia il countdown.

LockBit ransomware è un malware progettato per bloccare l’accesso degli utenti ai sistemi informatici in cambio di un pagamento di riscatto. Questo ransomware viene utilizzato per attacchi altamente mirati contro aziende e altre organizzazioni e gli “affiliati” di LockBit, hanno lasciato il segno minacciando le organizzazioni di tutto il mondo di ogni ordine e grado.

Si tratta del modello ransomware-as-a-service (RaaS) dove gli affiliati depositano del denaro per l’uso di attacchi personalizzati su commissione e traggono profitto da un quadro di affiliazione. I pagamenti del riscatto sono divisi tra il team di sviluppatori LockBit e gli affiliati attaccanti, che ricevono fino a ¾ dei fondi del riscatto.

E’ considerato da molte autorità parte della famiglia di malware “LockerGoga & MegaCortex”. Ciò significa semplicemente che condivide i comportamenti con queste forme consolidate di ransomware mirato ed ha il potere di auto-propagarsi una volta eseguito all’interno di una rete informatica.

RHC monitorerà la questione in modo da aggiornare il seguente articolo, qualora ci siano novità sostanziali. Nel caso ci siano persone informate sui fatti che volessero fornire informazioni sulla vicenda, possono accedere alla sezione contatti, oppure in forma anonima utilizzando la mail crittografata del whistleblower.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…