Hyundai ha accettato di pagare circa 200 milioni di dollari a 9 milioni di proprietari di Hyundai e Kia le cui auto sono state rubate a seguito di una sfida virale su TikTok che ha messo in luce una vulnerabilità di sicurezza in alcuni veicoli Hyundai e Kia.

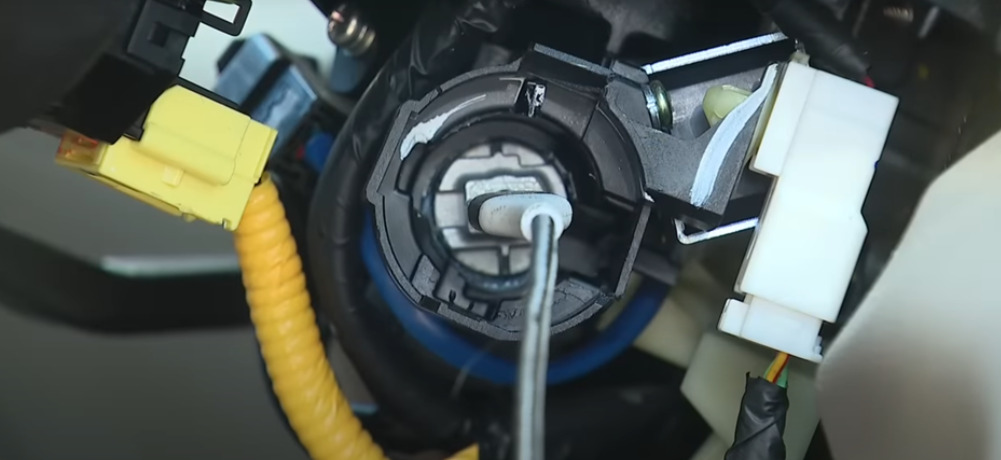

La “Kia Challenge” è stata lanciata a metà del 2022 dopo che gli utenti di TikTok “Kia Boyz” hanno pubblicato video che dimostrano come hanno collegato i cavi USB al cablaggio delle auto Hyundai e Kia e le hanno avviate senza chiave.

Successivamente, il numero di furti di questi marchi è aumentato notevolmente e la National Highway Traffic Safety Administration degli Stati Uniti ha avviato un’indagine dopo che la sfida ha portato ad almeno 14 incidenti e otto morti.

Hyundai pagherà i clienti interessati fino a 6.125 dollari per i veicoli rubati e fino a 3.375 per coprire il costo dei danni causati dai dirottatori. Per i veicoli interessati, Hyundai ha anche rilasciato un aggiornamento per prevenire il furto in questo modo.

L’accordo eviterà una lunga causa con i proprietari di auto, ma non si escludono cause e azioni legali da città come Cleveland, San Diego e Seattle. Questo evidenzia anche il costo dei problemi di sicurezza nell’era dei social media, può portare a conseguenze disastrose come risarcimento dei danni.

In precedenza, abbiamo riferito che negli Stati Uniti è apparso un nuovo tipo di furto d’auto, durante il quale i criminali utilizzano i telefoni NOKIA 3310 per interagire con il sistema di controllo del veicolo.

Un nuovo metodo di furto consente a un ladro, anche senza esperienza tecnica, di rubare auto senza chiave in 10-15 secondi. Grazie a dispositivi che possono essere acquistati online per diverse migliaia di dollari, la barriera di accesso al furto di auto di lusso anche costose viene drasticamente ridotta.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…