Gli esperti di Kaspersky Lab hanno presentato un nuovo metodo per rilevare una infezione sui dispositivi iOS da spyware sofisticati, tra cui Pegasus, Reign e Predator.

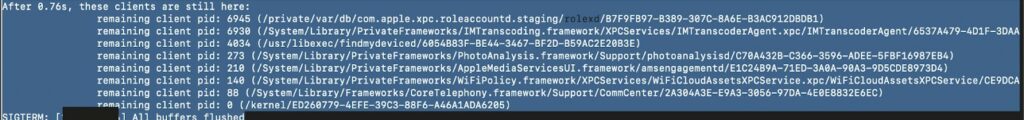

I ricercatori hanno affermato di essere stati in grado di rilevare nuovi segni di infezione da Pegasus nel registro di sistema, Shutdown.log. Il file è archiviato nell’archivio diagnostico di sistema di qualsiasi dispositivo mobile iOS.

Questo archivio contiene informazioni su ciascuna sessione di riavvio. Ciò significa che le anomalie associate al malware Pegasus vengono visualizzate nel registro se il proprietario del dispositivo infetto lo riavvia regolarmente.

Tra le anomalie riscontrate erano presenti registrazioni di processi bloccati che interferivano con i riavvii (relativi a Pegasus). Inoltre erano presenti tracce di infezione di altri malware conosciuti della comunità di sicurezza informatica.

“L’utilità di analisi ti consente di esaminare gli artefatti del sistema e identificare potenziali infezioni dell’iPhone con il minimo sforzo e senza richiedere quasi nessuna risorsa. L’infezione rilevata dal nostro metodo basato sull’analisi degli indicatori nel registro è stata confermata elaborando altri artefatti iOS utilizzando Mobile Verification Toolkit (MVT). Di conseguenza, il nostro approccio diventa parte di un approccio olistico allo studio delle infezioni iOS. Inoltre, abbiamo confermato la coerenza di questo comportamento in altre infezioni da Pegasus che abbiamo analizzato e riteniamo che ciò costituirà un elemento affidabile per ulteriori studi sul processo di infezione”. Ha commentato Igor Kuznetsov, capo del Centro globale di ricerca e analisi delle minacce presso Kaspersky Lab.

Dopo aver analizzato Shutdown.log negli incidenti Pegasus, gli esperti hanno trovato tracce nei percorsi di infezione standard. Vale a dire /private/var/db/, simili a quelli identificati nelle infezioni iOS di altri malware, tra cui Reign e Predator. Gli specialisti dell’azienda suggeriscono che questo file di registro aiuterà a identificare le infezioni associate a queste famiglie di malware.

Per facilitare la ricerca di spyware, gli esperti hanno sviluppato e pubblicato un’utilità speciale su GitHub che semplifica il rilevamento, l’analisi e l’analisi degli artefatti Shutdown.log.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…