Ne avevamo parlato proprio recentemente, quando stavamo subendo attacchi DDoS da parte del gruppo di hacktivisti NoName057(16) ponendo la domanda: “Mentre l’Italia discute del DDoS, gli hacker di stato russi cosa staranno facendo nel nostro paese?”.

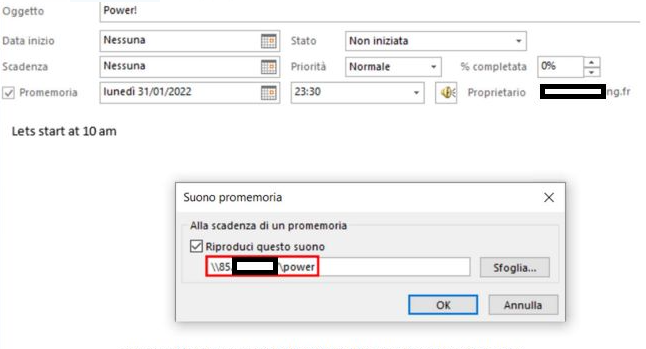

Come riportato in precedenza, la vulnerabilità CVE-2023-23397 è stata sfruttata dai “Russian State-sponsored Threat actor” Fancy Bear in attacchi contro organizzazioni governative, militari, energetiche e dei trasporti tra metà aprile e dicembre 2022.

L’exploit di sfruttamento di questa vulnerabilità è stato pubblicato online in data 16 marzo scorso, ma a quanto pare, l’inizio dello sfruttamento da parte del threat actors era iniziato un anno prima.

Da metà marzo 2023, Cluster25 ha effettuato delle analisi mirate per comprendere se questa falla sia stata usata ai danni di organizzazioni Italiane e ha rilevato che l’attore delle minacce sponsorizzato dallo stato Russo è stato attivo in campagne verso obiettivi italiani.

Si tratta di un’elevazione critica della vulnerabilità dei privilegi in Outlook su piattaforme Windows documentata da Microsoft il 14 marzo 2023.

Cluster25 ha prove che l’exploit del bug zeroday è stato sfruttato attivamente almeno dalla metà del 2022 contro i settori italiani della difesa, tecnologia, governo, energia e aerospazio e raccomanda delle analisi puntuali per comprendere meglio il fenomeno.

Emanuele De Lucia, direttore di Cluster25, a seguito di una richiesta di commento da parte di RHC ha riportato quanto segue:

“Lo sfruttamento della vulnerabilità CVE-2023-23397 rappresenta una minaccia significativa per le organizzazioni. Questa vulnerabilità può essere facilmente sfruttata inviando un messaggio appositamente predisposto a un utente e non richiede interazione. Siamo ragionevolmente certi che tale vulnerabilità sia stata attivamente sfruttata già a partire dai primi mesi del 2022 anche contro organizzazioni Italiane. Pertanto è consigliabile prevedere ad aggiornare i sistemi quanto prima ed eseguire analisi retrospettive al fine di valutare potenziali impatti correlabili ad essa”

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…