Autore: Michele Pinassi

Data Pubblicazione: 08/04/2022

Il primo trimestre 2022 si è aperto con il famoso attacco ransomware ai sistemi dell’Azienda Sanitaria AULLS6 di Padova, nei primissimi giorni dell’anno, e si è chiuso con un attacco ai danni di uno studio di commercialisti della provincia di Vicenza. Entrambi colpiti dal ransomware LockBit 2.0, uno dei più attivi nel nostro Paese.

La maggioranza di questi attacchi viene comunicata pubblicamente proprio dalla ransomware gang, attraverso i loro blog sul darkweb, probabilmente dopo che i primi tentativi di mediazione con la vittima sono falliti.

Parliamo anche di vittime importanti, tra cui aziende multinazionali (Moncler) o dislocate su tutto il territorio nazionale (Bricofer). Nell’elenco, numerose le pubbliche amministrazioni (Comune di Villafranca di Verona, ENIT, ASL Napoli 3 Sud, AULLS6 di Padova, RFI, Arpa Marche), a conferma di quanto il fenomeno sia ampio e trasversale.

Una trasversalità che purtroppo non tranquillizza affatto, e poco consola l’adagio popolare “mal comune, mezzo gaudio“, perché i danni economici e reputazionali alla filiera produttiva e alla Pubblica Amministrazione nazionale sono ingenti.

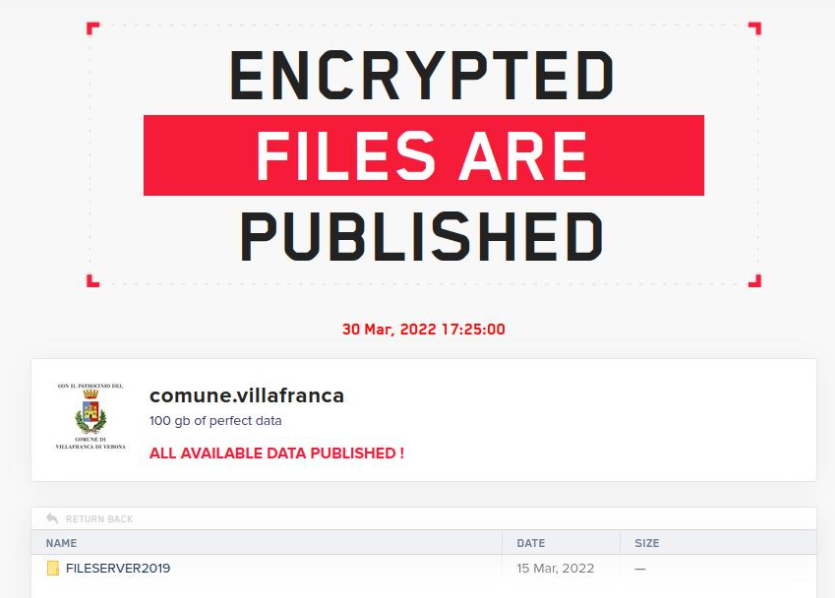

Proprio mentre termino di scrivere queste righe, arriva la notizia della pubblicazione, sul blog della ransomware gang “LockBit 2.0”, dei 100GB di dati esfiltrati dai server del Comune di Villafranca di Verona.

Potete solo immaginare quali informazioni siano all’interno di questo tremendo leak, di dimensioni davvero preoccupanti, di cui l’Amministrazione ha semplicemente dato notizia di generiche “problematiche di natura informatica“, quando sul (dark) web si trovano informazioni personali e sensibili dei cittadini residenti a Villafranca di Verona.

È proprio questo voler minimizzare, anche come informazione rivolta ai cittadini –vittime, anch’esse, dell’attacco– a rendere bene l’idea di come il nostro Paese non sembra essere affatto pronto a gestire una sfida impegnativa come quella della sicurezza delle infrastrutture cyber.

Una sfida che richiede prima di tutto consapevolezza, oltre che risorse e competenze adeguate.

L’elenco delle “vittime” italiane nel primo trimestre, sicuramente parziale e incompleto:

| DATA | VITTIMA | LOCAZIONE | TIPOLOGIA | ATTORI |

|---|---|---|---|---|

| 02/01/2022 | ULSS6 Padova | Padova | Ransomware | Lockbit 2.0 |

| 03/01/2022 | GreenPass Protonmail | Vendita GP | ||

| 05/01/2022 | Bricofer | Roma | Ransomware | Lockbit 2.0 |

| 06/01/2022 | Ornatop SRL | Pesaro | Ransomware | Grief |

| 07/01/2022 | Nordfish | Milano | Ransomware | Grief |

| 08/01/2022 | MCS Morandi | Molinetto di Mazzano | Ransomware | Lockbit 2.0 |

| 08/01/2022 | ASL Napoli 3 Sud | Torre del Greco | Ransomware | 54bb47h |

| 09/01/2022 | Giovanardi | Villimpenta | Ransomware | Lockbit 2.0 |

| 10/01/2022 | U.Form SRL (gruppo UMANA) | Milano | Ransomware | Grief |

| 11/01/2022 | Digitaxi (gruppo Pandora Srl) | Napoli | Databreach | Utente RF |

| 11/01/2022 | Arcese | Arco | Ransomware | Conti |

| 18/01/2022 | Moncler | Milano | Ransomware | ALPHV (BlackCat) |

| 26/01/2022 | ComproVendo.it (gruppo Verde Sport Srl) | Treviso | Databreach | Utente XSS |

| 27/01/2022 | Pietro Isnardi | Imperia | Ransomware | Lockbit 2.0 |

| 27/01/2022 | La Ponte Marmi | Grezzana | Ransomware | Lockbit 2.0 |

| 02/02/2022 | CGT S.p.A. | Vimodrone | Ransomware | ALPHV (BlackCat) |

| 08/02/2022 | Dolomiti Energia | Trento | Disservizio sistemi | |

| 09/02/2022 | Torello Trasporti S.r.l. | Montoro | Ransomware | Lockbit 2.0 |

| 12/02/2022 | IDM SRL | Montebelluna | Ransomware | Lockbit 2.0 |

| 13/02/2022 | Wingsoft | Genova | Ransomware | Lockbit 2.0 |

| 14/02/2022 | L’Eco della Stampa | Milano | Ransomware | ALPHV (BlackCat) |

| 16/02/2022 | CIAM SPA | Petrignano di Assisi | Ransomware | Conti |

| 16/02/2022 | Ministero della Salute | Roma | Smishing a tema | |

| 17/02/2022 | Enit | Roma | Ransomware | Lockbit 2.0 |

| 18/02/2022 | Regione Lazio | Roma | Smishing a tema | |

| 18/02/2022 | Aquazzura | Firenze | Ransomware | Lockbit 2.0 |

| 19/02/2022 | Sanvitale soc coop | Ravenna | Ransomware | Lockbit 2.0 |

| 19/02/2022 | Pertusi & Pastore | Voghera | Ransomware | Lockbit 2.0 |

| 23/02/2022 | ARPA Veneto | Padova | Malspam a tema | Emotet |

| 24/02/2022 | Colli del Soligo | Pieve di Soligo | Ransomware | Conti |

| 24/02/2022 | Regione Sardegna | Cagliari | Databreach | |

| 04/03/2022 | Prima Power (PRIMA INDUSTRIE S.P.A.) | Torino | Ransomware | Conti |

| 16/03/2022 | Matteoli SRL | Montescudaio | Ransomware | Lockbit 2.0 |

| 17/03/2022 | Comune di Villafranca | Villafranca | Ransomware | Lockbit 2.0 |

| 21/03/2022 | ISMEA | Roma | Ransomware | Lockbit 2.0 |

| 21/03/2022 | Studio Perego S.r.l. | Sirtori | Ransomware | Lockbit 2.0 |

| 23/03/2022 | Ferrovie dello Stato | Roma | Ransomware | Hive |

| 23/03/2022 | Arpa Marche | Ransomware | Vice Society | |

| 24/03/2022 | Guazzini SRL | Lastra a Signa (FI) | Ransomware | Lockbit 2.0 |

| 26/03/2022 | Azimut Benetti | Ransomware | Conti | |

| 28/03/2022 | Progetto Edile srl | Castelnuovo Rangone (MO) | Ransomware | Lockbit 2.0 |

| 31/03/2022 | Studio Brazzale Associato | Thiene (VI) | Ransomware | Lockbit 2.0 |

(l’elenco è stato realizzato dalla collaborazione di un team di esperti del settore, Sono Claudio e Dario Fadda)

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…

Cyber Italia

Cyber ItaliaNegli ultimi giorni è stato segnalato un preoccupante aumento di truffe diffuse tramite WhatsApp dal CERT-AGID. I messaggi arrivano apparentemente da contatti conosciuti e richiedono urgentemente denaro, spesso per emergenze come spese mediche improvvise. La…