Autore: Massimiliano Brolli

Contrariamente a quanto succede in Italia, molte aziende estere non hanno paura degli incidenti informatici e riescono a diffondere all’interno delle proprie pagine web dei comunicati che informano passo passo gli utenti su come l’azienda sta affrontando una crisi informatica, senza alcuna paura.

Con trasparenza.

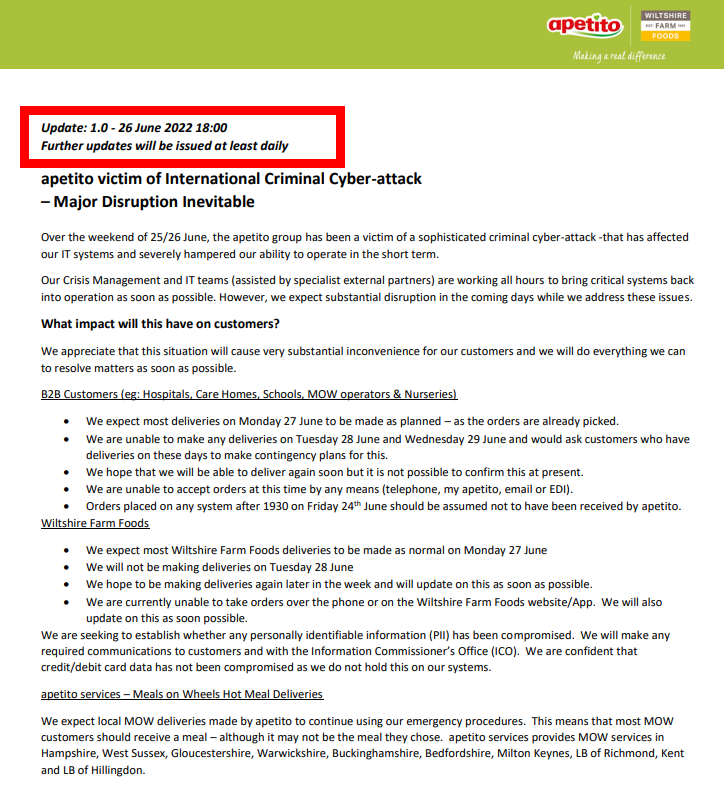

Questo caso che analizzeremo è molto recente e parla dell’azienda APETITO in Gran Bretagna, la quale si occupa di fornire pasti ad organizzazioni (ospedali, case di cura, mense scolastiche e anziani), la quale ha diffuso fin dal 26 giugno informazioni sull’attacco informatico che si è palesato oggi, esattamente 20 giorni dopo con una pubblicazione fatta nelle underground da Hive ransomware.

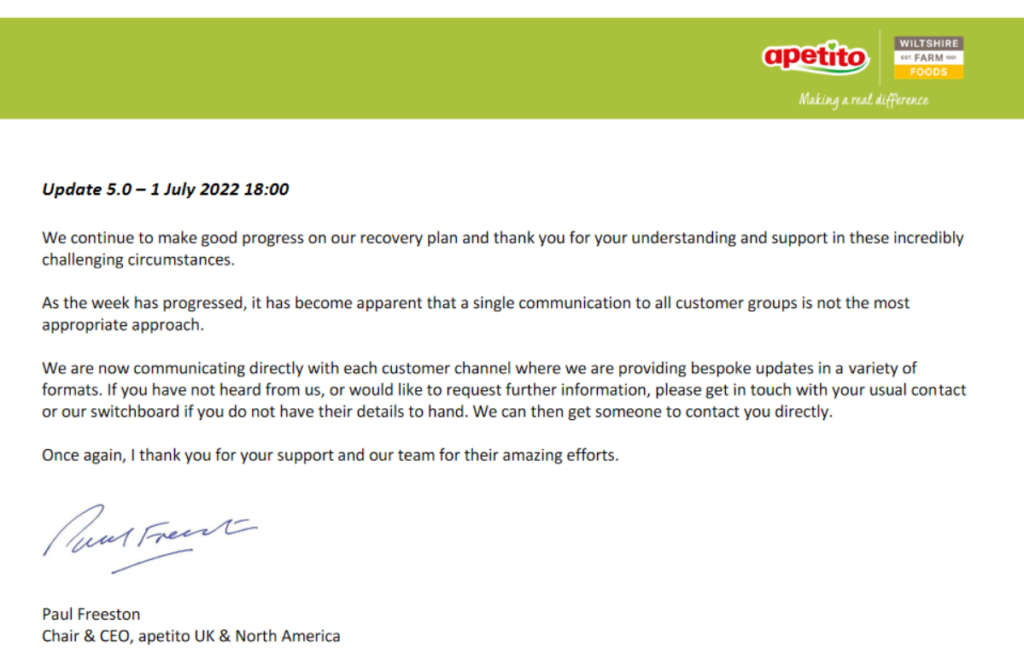

Il comunicato emesso, ha avuto ben 5 aggiornamenti dall’azienda, che ha raccontato fin dal giorno successivo all’attacco informatico cosa stava facendo per rispondere alla crisi.

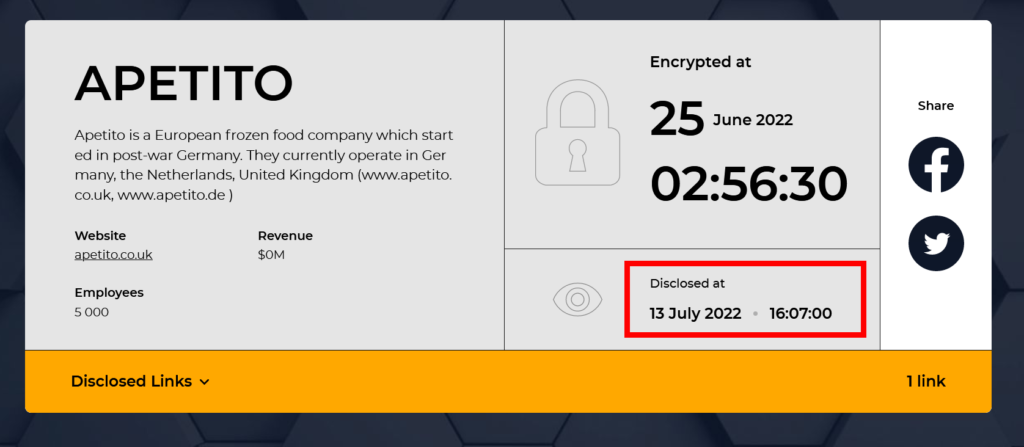

Oggi, 13 luglio (mentre sto scrivendo), viene pubblicato per la prima volta da Hive Ransomware un post sul suo data leak site (DLS), dove si evince che l’azienda era stata violata e rimasta vittima del ransomware.

Ora invece vediamo il primo comunicato emesso da APETITO. Si tratta del 26 giugno del 2022, ovvero ben 20 giorni prima che Hive ransomware avesse pubblicato il suo post sul suo DLS.

Inoltre, tale comunicato è stato aggiornato con cadenza, fornendo ben 5 aggiornamenti verso i propri clienti, tutti firmati del suo CEO.

Sono tutti matti?

Non hanno paura della web & brand reputation?

Come abbiamo avuto modo di osservare, l’azienda, ha allertato gli utenti appena si è accorta dell’incidente, 20 giorni prima che venisse pubblicato da Hive ransomware la news sul suo data leak site. La pubblicazione da parte dei cyber criminali avviene generalmente quando l’organizzazione non vuole pagare il riscatto.

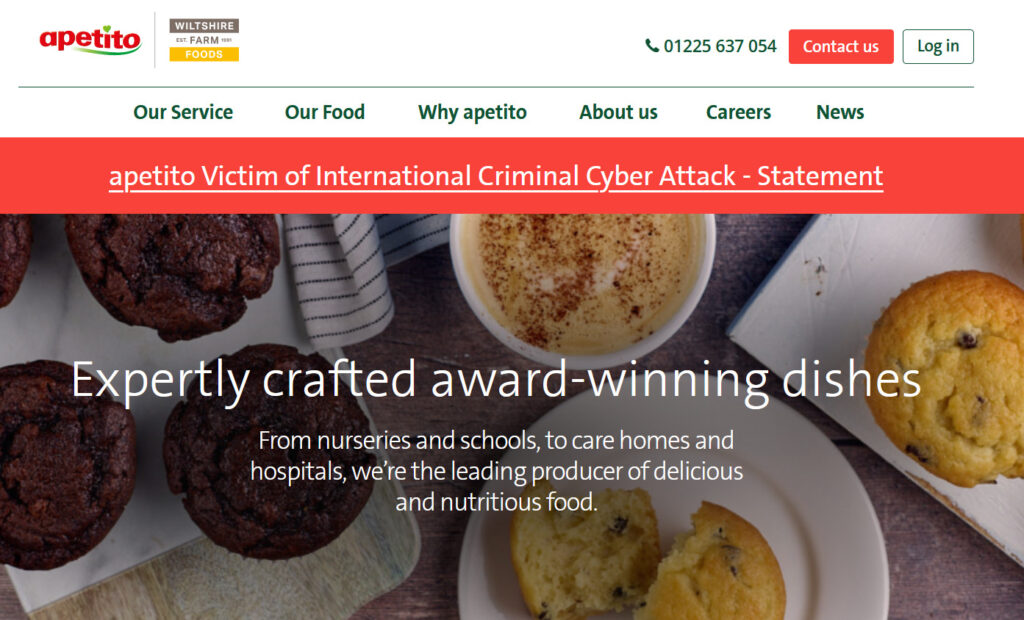

Inoltre APETITO ha riportato chiaramente nella sua Home Page che l’azienda era rimasta vittima di un attacco informatico riportando: “apetito Victim of International Criminal Cyber Attack – Statement” dove al click sul link si viene rimandati al PDF dei comunicati.

A questo punto prendiamo in esame due approcci completamente divergenti:

Ore pensiamo che entrambi gli approcci vengono messi in atto da due aziende che vendono lo stesso prodotto e tu sei il cliente di una delle due.

Se tu fossi un cliente di queste due aziende, quale ti darebbe più fiducia?

A quale delle due aziende affideresti i tuoi dati personali?

Ovviamente la prima, oppure mi sbaglio?

Spesso dimentichiamo che ogni azienda privata deve dar conto ai propri clienti, mentre una pubblica amministrazione deve dar conto ai suoi cittadini e ai suoi elettori. Tutto questo deve avvenire prima di dar conto al proprio consiglio di amministrazione, al top management e alle successive guerre di palazzo.

Il secondo approccio che abbiamo visto, significa che in Italia non sappiamo fare “Crisis Management” negli incidenti di sicurezza informatica e la dobbiamo imparare.

Ma senza inventarci nulla di nuovo e di trascendentale, si potrebbe impararla osservando chi riesce a farla meglio di noi e magari riesce a trarre un vantaggio dalla crisi stessa e tornare in pista più forte che mai.

Non pensate che voi non rimarrete vittima di un incidente informatico e che nessuno è interessato ai vostri dati.

Oggi tutti avranno il proprio incidente di sicurezza informatica. L’unica incognita è solo quando.

Pertanto impariamo la “crisis management”, in quanto oggi questa “materia”, è uno tra i pilastri portanti nella risposta agli incidenti informatici e soprattutto nella risposta al ransomware e prima o poi capiterà che dovremo metterla in atto.

E che questo articolo sia uno spunto di riflessione per tutti.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…