Ancora una volta il Threat Actor IntelBroker, avrebbe fatto trapelare presumibilmente una nuova violazione ai danni di un’azienda di servizi e soluzioni innovative.

Da quanto riportato nel post, IntelBroker fa sapere che nel settembre 2024, We One, ha subito una violazione dei dati che ha interessato un loro database.

Al momento, non possiamo confermare la veridicità della notizia, poiché l’organizzazione non ha ancora rilasciato alcun comunicato stampa ufficiale sul proprio sito web riguardo l’incidente. Pertanto, questo articolo deve essere considerato come ‘fonte di intelligence’.

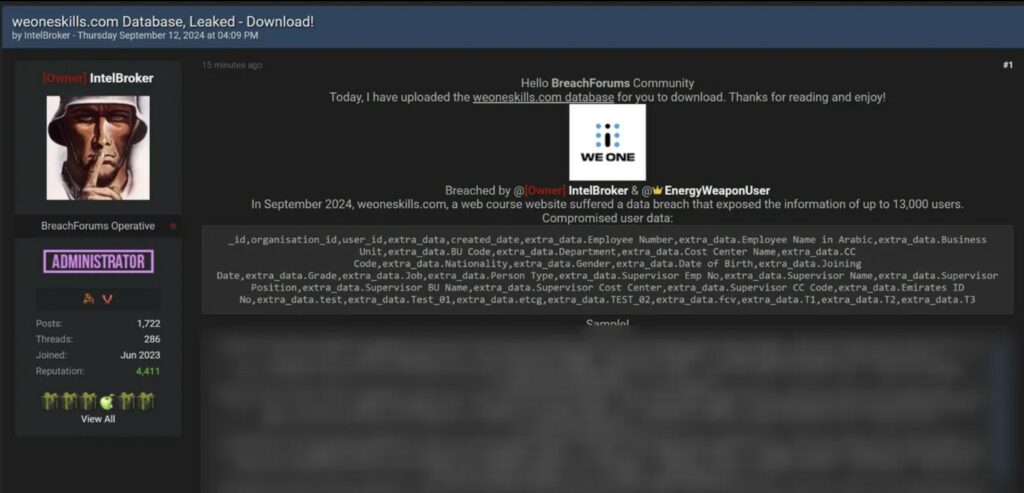

Secondo quanto appreso, IntelBroker in collaborazione con il Threat Actor EnergyWeaponUser, avrebbe fatto trapelare su BreachForums, il database di un sito web di corsi appartenente all’azienda We One. Nel post, IntelBroker fa sapere di aver messo a disposizione degli utenti il database del sito weoneskills.com pronto per essere scaricato e consultato. La violazione avrebbe presumibilmente messo a rischio le informazioni personali di circa 13.000 utenti.

Dati compromessi:

_id, organisation_id, user_id, extra_data, created_date, extra_data.Employee Number, extra_data.Employee Name in Arabic, extra_data.Business Unit, extra_data.BU Code, extra_data.Department, extra_data.Cost Center Name, extra_data.CC Code, extra_data.Nationality, extra_data.Gender, extra_data.Date of Birth, extra_data.Joining Date, extra_data.Grade, extra_data.Job, extra_data.Person Type, extra_data.Supervisor Emp No, extra_data.Supervisor Name, extra_data.Supervisor Position, extra_data.Supervisor BU Name, extra_data.Supervisor Cost Center, extra_data.Supervisor CC Code, extra_data.Emirates ID No, extra_data.test, extra_data.Test_01, extra_data.etcg, extra_data.TEST_02, extra_data.fcv,

La divulgazione di informazioni personali comporta rischi significativi. I dati condivisi dai due attori delle minacce includono informazioni personali che possono essere utilizzate per effettuare furti d’identità e altre forme di criminalità informatica

La presunta violazione dei dati rappresenta perciò un rischio elevato per gli utenti interessati. Gli utenti sono quindi invitati a tenere d’occhio qualsiasi attività sospetta.

Come nostra consuetudine, lasciamo sempre spazio ad una dichiarazione da parte dell’azienda qualora voglia darci degli aggiornamenti sulla vicenda. Saremo lieti di pubblicare tali informazioni con uno specifico articolo dando risalto alla questione.

RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali. Qualora ci siano persone informate sui fatti che volessero fornire informazioni in modo anonimo possono utilizzare la mail crittografata del whistleblower.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…