A cura di Andrea Gioia Lomoro.

“Nel cuore di due luoghi lontani tra loro, confusa tra lo scintillio delle linee di codice che scorrono sui monitor, si nasconde un’oscura trama e una tessitrice d’eccezione: BETTI! È tra gli edifici di due antiche nazioni e le ampie ‘strade’ digitali che le connettono, che si snoda la trama di un mondo reale al confine con quello virtuale, portandoti a conoscenza di intricate connessioni. Qui, ombre dal passato complesso e ambizioni oscure si muovono striscianti all’interno di un universo nascosto tra le pieghe digitali.”

Benvenuta e benvenuto in “BETTI”, la graphic novel che fonde la vita e il paesaggio urbano che conosciamo e li inserisce in un teatro di segreti e avventure avvolto nella realtà del mondo digitale e della cyber criminalità.

In questa nuova fase, il suo secondo episodio, ZERO DECRYPT, Betti, la nostra eroina hacker, evolve, dopo aver appena perso il padre per un crimine informatico e averlo vendicato. Affronta l’incubo del ransomware e scopre di aver solo superato l’ingresso della tana del lupo.

Seguite la pagina Shopping di RHC per poter riservarvi una copia in esclusiva.

L’elemento caratterizzante di “BETTI” sta nella rappresentazione accurata del mondo hacker etico e criminale. L’attenzione e la cura con la quale ho creato ogni personaggio è stata quasi maniacale e il risultato di una collaborazione con Massimiliano Brolli (Ceo RedHotCyber), sempre pronto a sostenermi in ogni passaggio. Questi personaggi li ho poi inseriti in un’avventura straordinaria trovando, grazie a un disegnatore di eccellenza come Andrea Canolintas, un’esperienza visiva coinvolgente.

L’unicità di “BETTI” deriva dalla sua autenticità nel descrivere la cultura hacker. Dimentica gli stereotipi e tutte quelle visioni un po’ falsate, anche se d’effetto, perché questa graphic novel presenta una visione così realistica che ho ritenuto imprescindibile l’inserimento di personaggi vissuti nel passato come Vannevar Bush, Jonathan James, Ernest Lawrence e John Mc Afee insieme con i protagonisti del mondo informatico attuale tra cui lo stesso Massimiliano Brolli e per questo episodio anche Antonio Capobianco, Ceo di FATA Informatica.

Sì, avete capito bene, personaggi del fumetto attivi proprio come lo sono nella vita reale, dove mettono a disposizione della collettività tutta la loro competenza. È nell’insieme di personaggi inventati ma verosimili e di persone reali adattate al fumetto che “BETTI” esplode in tutta la sua creatività.

Seguite la pagina Shopping di RHC per poter riservarvi una copia in esclusiva.

Evidenzio le sfide etiche che la nostra eroina, protagonista della serie, affronta nel suo percorso.

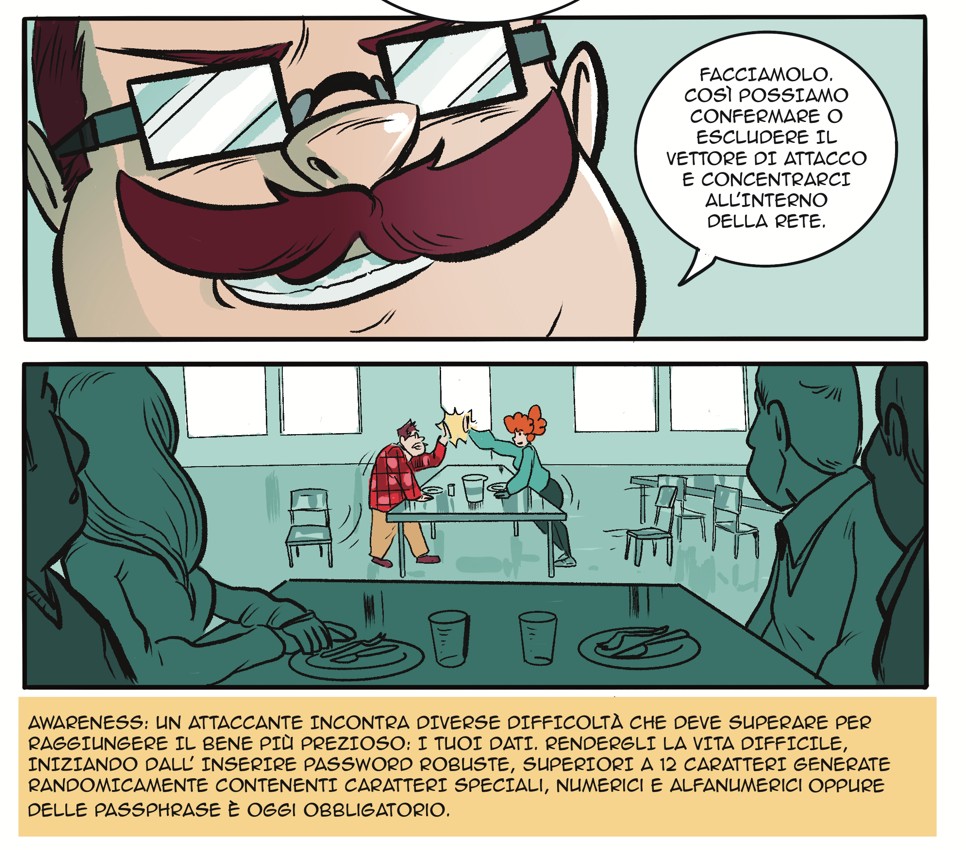

La sincerità dei contenuti, per esempio, è un altro punto focale; ogni dettaglio sui monitor è originale e ogni termine tecnico è accuratamente inserito con maestria in un contesto fumettistico di alto profilo, per un’esperienza coinvolgente, formativa e informativa.

Gli sponsor, come Fata Informatica, rivestono un ruolo fondamentale nella creazione di questa Graphic Novel formativa e informativa. Coinvolti direttamente nella trama, aggiungono valore non solo economico, ma anche contenutistico all’universo narrativo, arricchendo l’esperienza del lettore con un coinvolgimento autentico.

È vero, parliamo di un mondo che sembra essere di nicchia, ma “BETTI” è pensata per appassionare un pubblico decisamente più vasto.

Seguite la pagina Shopping di RHC per poter riservarvi una copia in esclusiva.

La trama è stata studiata, insieme ai suoi personaggi per rendere il fumetto accessibile anche ai non esperti, mentre il ritmo, attingendo ai grandi maestri del fumetto, è stato attentamente organizzato per essere incalzante e non far calare quindi la tensione, nemmeno per un momento, come succede solo nei grandi film.

Ed è così che arriverete alla fine di questo secondo episodio, in tutta velocità e con la voglia di leggere il seguito, perché BETTI non ha ancora terminato il suo compito.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…