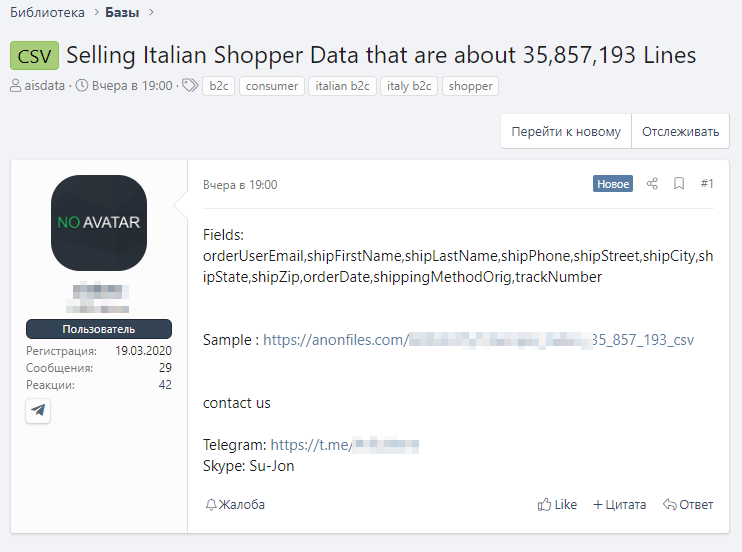

Come abbiamo riportato nella giornata di ieri, all’interno del forum underground russo XSS, è stato messo in vendita un database contenente 35 milioni di transazioni di un e-commerce italiano.

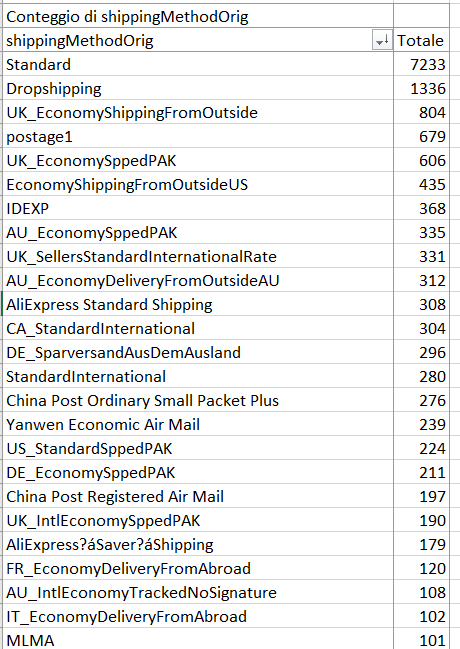

Dalle analisi del samples svolte, sembrerebbe che si tratti di ordini nei quali sono presenti delle duplicazioni relative alle identità presenti. I dati contenuti nel database sono Nome, Cognome, Telefono, Indirizzo, Città, Stato, Email, Zipcode, Data Ordine e altro ancora.

All’interno del post il criminale informatico aveva riportato come oggetto “Selling Italian Shopper Data that are about 35,857,193 Lines”, anche se non era noto il negozio online dal quale erano stati esfiltrati i dati degli utenti.

Poco fa, Massimo Giaimo, SOC Manager di WuerthPhoenix ha scritto alla redazione di RHC riportando che è stato finalmente compreso di quale azienda si tratta.

RHC nella giornata di ieri aveva ipotizzato che si trattasse di un grande e-commerce ma mai avremmo pensato all’E-commerce per “eccellenza”.

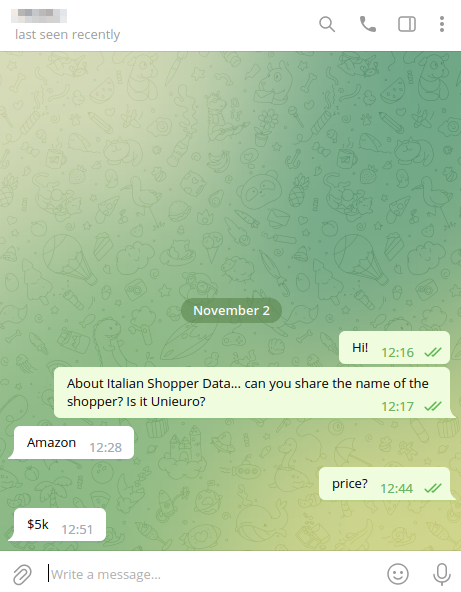

Infatti il threat actors in una chat su Telegram, riporta che si tratta proprio di Amazon e che tali informazioni vengono vendute al prezzo di 5000 dollari.

Tale prezzo, considerando 15 milioni di identità (visto che gli ordini sono ripetuti), è veramente un grosso bottino per tutti i criminali informatici specializzati in frodi telematiche di vario tipo.

Si potrebbe trattare di un bluff da parte del criminale informatico, in quanto i dati di Amazon potrebbero avere un valore superiore di 5000 dollari nel mercato nero, oppure potrebbe trattarsi di una sorta di web-scraping effettuato da una API dimenticata di qualche altra azienda di e-commerce, ad esempio cinese.

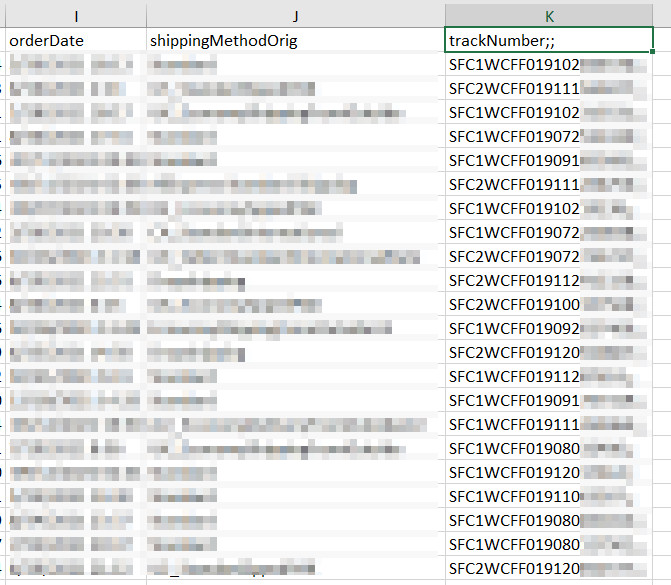

Questo lo diciamo in quanto andando ad analizzare il campo Track Number presente nel samples fornito dal Threat Actors, vediamo che il prefisso dei primi 3 byte risulta essere sempre “SFC” che vuol dire (SFC – SendFromChina).

SFC è la principale società di logistica cinese che offre una soluzione completa di spedizione import/export con China Fulfillment Services ai commercianti di e-commerce B2C. SFC e copre i territori orientali e meridionali della Cina servendo oltre 60.000 utenti con un volume di spedizione giornaliero di 300.000 pezzi inviati dalla Cina a clienti globali.

Pertanto risulta strano che Amazon spedisca attraverso questo corriere, e quindi quanto sostenuto dal Threat Actors è tutto da verificare.

Nel mentre attendiamo un comunicato ufficiale dell’azienda, RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali.

Nel caso in cui l’azienda voglia fornire una dichiarazione a RHC, saremo lieti di pubblicarla con uno specifico articolo sulle nostre pagine per dare risalto alla questione.

Qualora ci siano persone informate sui fatti che volessero fornire informazioni sulla vicenda od effettuare una dichiarazione, possono accedere alla sezione contatti, oppure in forma anonima utilizzando la mail crittografata del whistleblower.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…