Durante una analisi di sicurezza effettuata su alcuni prodotti della casa produttrice Fortinet, il laboratorio Red Team Research di TIM, ha rilevato un tipo di vulnerabilità chiamata Cross Site Scripting Stored sulle versioni di FortiOS 6.4.0-7.2.0 e FortiProxy 2.0.0-7.0.4.

Gli attacchi XSS si verificano quando un utente malintenzionato utilizza un’applicazione web per iniettare codice dannoso, generalmente sotto forma di script lato browser (javascript, HTML ecc.) verso un utente finale.

Le falle che consentono il successo di questi attacchi sono piuttosto diffuse e si verificano ovunque un’applicazione web utilizzi l’input di un utente che genera un output ma senza convalidarlo o codificarlo. Nello specifico per “Stored” si intende uno script che viene memorizzato in modo permanete dalla Web application.

Il prodotto esposto a questo tipo di vulnerabilità è un Security Gateway, che spesso viene usato per la cifratura di flussi di comunicazione o come WAF (web application firewall) e firewall infrastrutturale.

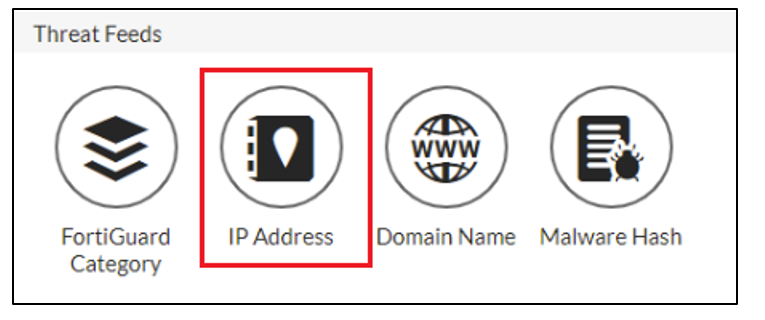

La funzionalità affetta da questo problema è una componente utilizzata come “Threat Feed” nello specifico “IP Address”:

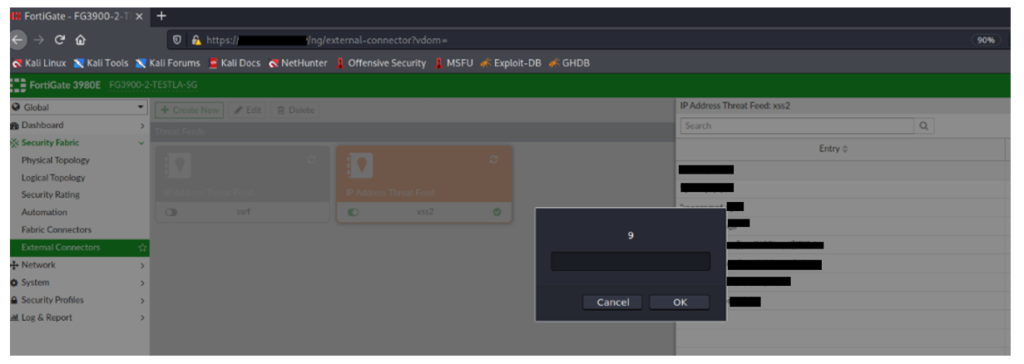

Utilizzando uno specifico procedimento è possibile iniettare nel Feed del codice javascript malevolo.

Siccome FortiOS non è in grado di sanitizzare correttamente l’input che, rimanendo memorizzato sul server, verrà richiamato ogni volta che l’utente visita la pagina:

Gli impatti degli attacchi XSS Stored sono molteplici comportano il furto della sessione dell’utente, esecuzione di codice javascript arbitrario può permettere di miniare criptovalute inconsapevolmente dal computer dell’utente che visita la pagina.

CVE: https://nvd.nist.gov/vuln/detail/CVE-2021-43080

Sito della pubblicazione: https://www.gruppotim.it/it/footer/red-team.html

Vendor Advisor and credits: https://www.fortiguard.com/psirt/FG-IR-21-222

Si tratta di uno tra i pochi centri italiani di ricerca industriali in ambito di bug di sicurezza, dove da diverso tempo vengono effettuate attività di “bug hunting” che mirano alla ricerca di vulnerabilità non documentate. Le attività condotte dal team, portano ad una successiva emissione di CVE sul National Vulnerability Database degli Stati Uniti D’America, terminato il percorso di Coordinated Vulnerability Disclosure (CVD) con il vendor del prodotto.

Nel corso dei due anni di attività, abbiamo visto il laboratorio, rilevare moltissimi bug 0-day su prodotti molto diffusi di big vendor di valenza internazionale, come ad esempio Oracle, IBM, Ericsson, Nokia, Computer Associates, Siemens, QNAP, Johnson & Control, Schneider Electric, oltre ad altri fornitori su tipologie differenti di architetture software/hardware.

Nel corso di due anni sono stati emessi oltre 90 CVE, dei quali 5 con severity Critical (9,8 di score CVSSv3), 30 con severity High.

Relativamente ad una vulnerabilità rilevata dal gruppo di ricerca sul prodotto Metasys Reporting Engine (MRE) Web Services, del fornitore Johnson & Control, la Cybersecurity and Infrastructure Security Agency (CISA) degli Stati Uniti D’America, ha emesso un avviso di sicurezza riportando come Background i settori quali: “CRITICAL INFRASTRUCTURE SECTORS, COUNTRIES/AREAS DEPLOYED e COMPANY HEADQUARTERS LOCATION”.

Si tratta di una realtà tutta italiana che emette una CVE ogni 6 giorni lavorativi di media, contribuendo in maniera fattiva alla ricerca delle vulnerabilità non documentate a livello internazionale, che si sta distinguendo a livello paese sull’elevata caratura delle attività svolte, oltre a contribuire all’innalzamento dei livelli di sicurezza dei prodotti utilizzati da organizzazioni e singole persone.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…