I ricercatori hanno notato una nuova campagna dannosa in cui gli aggressori attaccano i repository su GitHub, ne distruggono i contenuti e poi chiedono alle vittime di contattarli tramite Telegram per “ulteriori informazioni”.

Questi attacchi sono stati notati per la prima volta da Germán Fernández, uno specialista della società cilena di sicurezza informatica CronUp. Il ricercatore scrive che questa campagna è probabilmente attiva da febbraio di quest’anno e ha già colpito decine di archivi.

Gli hacker dietro gli attacchi usano il nickname Gitloker su Telegram e si spacciano per analisti della sicurezza informatica. Molto probabilmente stanno compromettendo gli account GitHub di altre persone utilizzando credenziali rubate.

Le stesse vittime scrivono che i loro account sono stati violati dopo aver cliccato su un collegamento dannoso in un’e-mail di spam presumibilmente ricevuta dai reclutatori di GitHub. Secondo Fernndes, per questa campagna gli aggressori hanno utilizzato due domini: githubcareers[.]online e githubtalentcommunity[.]online.

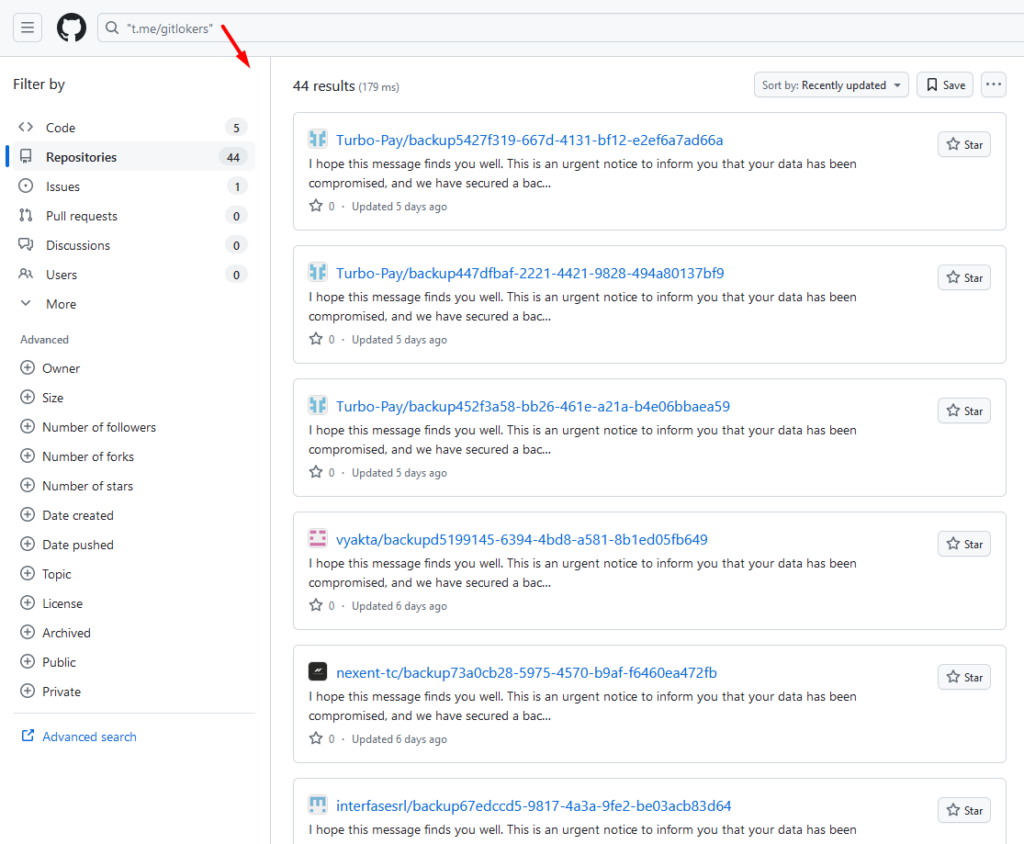

Nei loro messaggi di estorsione, gli hacker affermano di aver rubato le informazioni delle vittime, creando un backup che potrebbe aiutare a ripristinare i dati cancellati. Infatti, ripuliscono e rinominano il repository e vi aggiungono anche un file README.me, in cui dicono alle vittime di contattare gli hacker tramite Telegram.

“Spero che questo messaggio vi trovi in buona salute. Questa è una notifica urgente per farti sapere che i tuoi dati sono stati compromessi e abbiamo creato una copia di backup”, si legge nel messaggio del ransomware.

I giornalisti ricordano che dopo precedenti attacchi agli utenti di GitHub, l’azienda aveva già consigliato loro di modificare le password per proteggere i propri account da accessi non autorizzati. Ciò avrebbe dovuto aiutare a prevenire attività dannose come l’aggiunta di nuove chiavi SSH, l’autorizzazione di nuove applicazioni o la modifica dell’elenco dei membri del team.

I rappresentanti di GitHub non hanno ancora commentato la situazione con gli attacchi di estorsione su Gitloker.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…