Autore: Roberto Campagnola

Data Pubblicazione: 30/05/2021

In questo articolo illustreremo le due principali piattaforme hardware per la costruzione di un computer quantistico, le limitazioni pratiche che si devono affrontare nella progettazione e cercheremo di rispondere alla domanda perché questo tipo di computer non sono ancora una realtà su larga scala.

Criteri di DiVincenzo

Nel 1996, durante la sua attività di ricerca presso la IBM, il fisico David DiVincenzo pubblicò un articolo intitolato “Topics in Quantum Computing” in cui delineò 5 requisiti minimi necessari per la realizzazione di una macchina a computazione quantistica.

- Un sistema scalabile con qubit ben definiti: criterio richiesto per avere una salda rappresentazione dell’informazione;

- La possibilità di inizializzare lo stato dei qubit: prima di poter compiere ogni operazione è necessario che i qubit siano posto in uno stato iniziale (uno stato fondamentale o ground state);

- Capacità di misura specifica per i qubit: devo poter essere in grado di effettuare una misura per poter ottenere il risultato del calcolo eseguito e trasmettere l’informazione;

- Un set “universale” di stati quantistici: un set di gate logici a cui poter ricondurre ogni operazione quantistica; ogni operazione unitaria può essere espressa da una sequenza finita di operazioni su queste porte logiche;

- Un lungo tempo di decoerenza: la decoerenza distrugge le caratteristiche che permettono il calcolo quantistico, in particolare la sovrapposizione o entanglement. Deve quindi essere mantenuta il più a lungo possibile.

I primi quattro criteri valgono anche per i computer classici perché non vogliamo esser limitati in termini di architetture o possibili operazioni da svolgere, mentre l’ultimo criterio è specifico per i computer quantistici.

Effetti di decoerenza

L’unica interazione a cui devono essere sottoposti i qubit deve essere quella con “l’apparato di misura” per eseguire una operazione logica. Nel mondo reale, a livello fondamentale sistemi fisici quali atomi, ioni, fotoni etc. sono in costante interazione tra loro e con l’ambiente esterno: per esempio la presenza di un campo magnetico può influenzare la dinamica di un sistema, l’interazione radiazione-materia porta al cambiamento delle proprietà di un sistema fisico o alla produzione di nuove particelle.

Queste interazioni, se in presenza di un sistema quantistico, possono portare a drammatici effetti chiamati effetti di decoerenza. Per esempio un sistema quantistico può passare da una condizioni di sovrapposizione ad uno stato ben definito di 0 o 1, perdendo il vantaggio quantistico nella computazione. Altri effetti indesiderati nello stato di sovrapposizione possono essere il bit-flip o il sign-flip, o anche una loro combinazione. Contrastare il “rumore” e la minima sorgente di errori è quindi una grande preoccupazione se non la più grande nel costruire computer quantistici di larga scala.

Principali piattaforme per qubits

Tra le tecnologia disponibili, le architetture principale sono i processori costruiti con circuiti superconduttori o con trappole di ioni.

Circuiti superconduttori

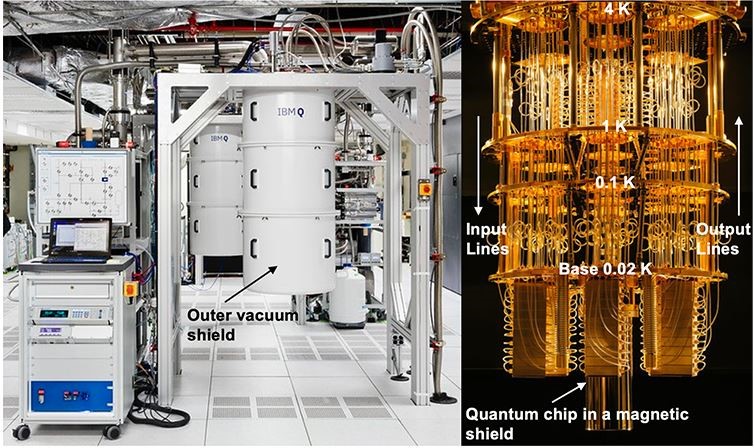

Attualmente grandi compagnie o startup (IBM, INTEL, Google, Rigetti) puntano sui superconduttori per la loro costruzione dei computer quantistici. Nei materiali superconduttori la resistenza elettrica cala bruscamente a zero quando si raggiungono temperature inferiori ad una temperature critica, in genere dell’ordine delle decine di K. Attualmente il regime di temperature raggiunte è di millesimi di K sopra 0 K, lo zero assoluto. Nella foto del quantum computer IBM a YorkTown, New York, le complicate strutture non sono altro che il sistema criogenico per raffreddare i processori a temperature bassissime.

Foto dell’apparato criogenico che ospita e raffredda i processori quantistici a superconduttore

A sinistra visuale esterna, a destra vista interna con 4 stage di raffreddamento (4K, 1K, 0.1 K, 0.02 K), e il processore alla base

Il regime di temperature prossime a 0 K è necessario per poter raggiungere il regime di superconduttività, per impedire la dissipazione di energia dovuta alla resistenza elettrica nei circuiti, e per favorire l’eliminazione del rumore termico e quindi la perdita del regime quantistico e dell’informazione. Nei superconduttori, i portatori di carica e dell’informazione sono coppie di elettroni (chiamate coppie di Cooper) e non i singoli elettroni come in un conduttore normale; tale coppia non incontra resistenza quando passa nei metalli del circuito. Per codificare gli stati 0 e 1 in due diversi stati energetici del sistema fisico, si usano due differenti strategie:

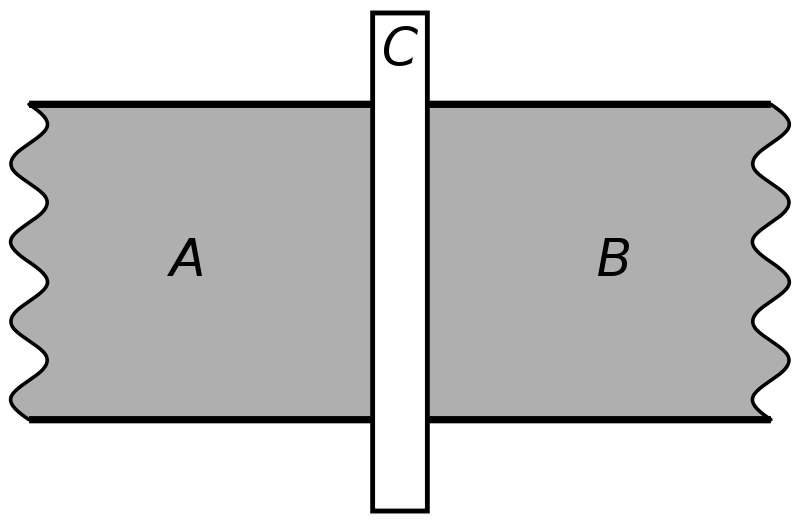

- La prima strategia è chiamata qubit di carica e si basa sul funzionamento delle giunzioni Josephson, due strisce di materiale superconduttore separate da un isolante . Lo stato dei qubit è determinato dal numero di coppie di Cooper che attraversano la giunzione

- La seconda strategia, chiamata qubit di flusso, prevede di mettere in sovrapposizione correnti che si propagano in senso orario o antiorario all’interno all’interno del circuito.

Diagramma della giunzione Josephson: A e B rappresentano i materiali superconduttori, C l’isolante

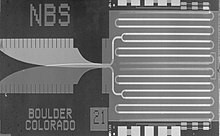

Array di processori a giunzione Josephson

Qubit a trappola ionica

Il secondo approccio per un computer quantistico che fornisce ottime prestazione è la trappola ionica, un dispositivo che usa la combinazione di campi elettrici o magnetici per confinare ioni, cioè atomi con carica elettrica in eccesso. La trappola ionica più utilizzata nella computazione quantistica è la trappola di Paul, in onore del premio nobel per la fisica Wolfgang Paul che inventò il primo dispositivo nel 1955 e usa la combinazione di campi elettrici statici e oscillanti per il confinamento degli ioni. L’energia interna degli ioni può essere usata per codificare i due stati del qubit e l’informazione quantistica può essere trasferita attraverso il moto collettivo degli ioni. Questo moto collettivo nasce dal fatto che gli ioni sono fortemente accoppiati attraverso l’interazione coulombiana. In aggiunta ai campi elettrici, per operazioni che richiedono l’impiego di uno o più qubits si usano anche laser sia per “raffreddare” gli ioni cioè per limitarne l’agitazione termica e la relativa dissipazione sia per modificarne le proprietà per esempio indurre l’accoppiamento tra i loro stati quantistici e le relative modifiche, sia tra stati interni di uno stesso qubit sia tra più qubits.

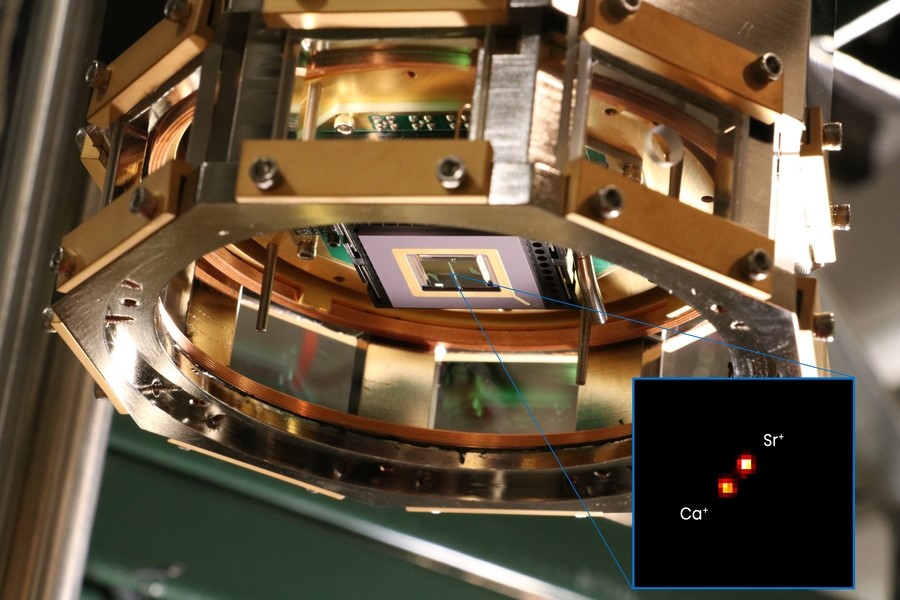

Processore a trappola ionica (al centro) usato per bloccare due ioni di calcio e stronzio e rendere entagled i qubits.

Nell’ingrandimento, immagine in falsi colori della luce emessa dagli ioni mentre sono raffreddati da laser. Entrambe le architetture presentano punti deboli e punti di forza. Oltre ad avere gate più veloci, e poter garantire un alto numero di operazioni al secondo, i processori quantistici a superconduttore hanno il vantaggio di essere costruiti con tecniche già esistenti. Sfortunatamente richiedono costose e complesse apparecchiature per raggiungere temperature prossime allo zero assoluto e sono molto suscettibili a rumore quantistico.

D’altra parte trappole di ioni sono più stabili, all’interno dei processori si ha una connettività migliore tra i qubit. Sfortunatamente compiono un numero minore di operazioni in un secondo. Questo non è sorprendente, infatti un migliore isolamento significa più difficoltà di interazione nel sistema. Inoltre sono richiesti molti laser per implementare le porte logiche.

Semplificando possiamo dire che i superconduttori riguardano più la “quantità” mentre le trappole ioniche la “qualità” delle operazioni possibili. Ovviamente l’obiettivo futuro è combinare i due aspetti per la costruzione di un computer di larga scala.

Foto 1: IBM

Foto 2: Wikipedia

Foto 3: Lincoln Laboratory

La Redazione di Red Hot Cyber fornisce aggiornamenti quotidiani su

bug,

data breach e

minacce globali. Ogni contenuto è validato dalla nostra community di esperti come

Pietro Melillo,

Massimiliano Brolli,

Sandro Sana,

Olivia Terragni e

Stefano Gazzella.

Grazie alla sinergia con i nostri

Partner leader nel settore (tra cui

Accenture,

CrowdStrike,

Trend Micro e

Fortinet), trasformiamo la complessità tecnica in consapevolezza collettiva, garantendo un'informazione accurata basata sull'analisi di fonti primarie e su una rigorosa

peer-review tecnica.