È stato pubblicato online il database completo della prima versione del forum hacker BreachForums. Il dump contiene informazioni sugli utenti, i loro messaggi personali, indirizzi di criptovaluta e tutti i messaggi lasciati sul forum.

Si presume che questi dati siano stati ottenuti da un backup del database creato e venduto nel 2023 dall’ex amministratore della risorsa, Conor Brian FitzPatrick, noto anche con il soprannome di Pompompurin.

Ricordiamo che nella primavera del 2023, le forze dell’ordine hanno chiuso per la prima volta BreachForums e presto l’amministratore ventenne e creatore della risorsa, Pompompurin, è stato arrestato. Alla fine si è dichiarato colpevole di molteplici accuse ed è stato condannato nel gennaio 2024 a 20 anni di libertà vigilata.

Diversi siti operavano già sotto il nome di BreachForums, ma erano tutti dedicati all’acquisto, alla vendita e alla divulgazione di dati rubati alle aziende hackerate. Il primo forum noto per le fughe di dati è stato RaidForums. Ma dopo che l’FBI lo ha chiuso nel 2022, Pompompurin ha lanciato la sua risorsa chiamata BreachForums (o semplicemente Breached).

Questo forum ha rapidamente guadagnato popolarità nella comunità degli hacker e i criminali hanno fatto trapelare enormi quantità di dati rubati attraverso il sito, comprese informazioni dal fornitore di servizi sanitari del Congresso statunitense DC Health Link, dati di milioni di utenti Twitter e così via.

Poco dopo la pubblicazione dei dati del DC Health Link, nel marzo 2023, l’FBI ha arrestato il proprietario del forum Conor Brian Fitzpatrick (Pompompurin) e BreachForums ha chiuso.

Tuttavia, sono apparse rapidamente diverse nuove versioni del forum, che alla fine sono state catturate anche dalle forze dell’ordine. L’ultima incarnazione di BreachForums è stata lanciata da ShinyHunters (ma ora è stata rilevata da nuovi amministratori) ed è ancora in esecuzione oggi .

Si ritiene che Fitzpatrick abbia creato e venduto il database, ora disponibile al pubblico, nel luglio dello scorso anno, quando fu rilasciato su cauzione. Da allora i dati circolano tra gli hacker e uno di loro ha addirittura tentato di vendere il backup per 150.000 dollari. Già allora la banca dati era caduta nelle mani degli specialisti dell’aggregatore di fughe di notizie Have I Been Pwned (HIBP) ed era stata aggiunta alla sua banca dati, ma la fuoriuscita dei dati è stata resa pubblica solo questa settimana.

Secondo Bleeping Computer tutto è iniziato quando un hacker con il nickname emo ha pubblicato online una serie di dati su 212.414 utenti di BreachForums, inclusi nomi, indirizzi e-mail e indirizzi IP, dopo che lui stesso era stato bandito dall’attuale versione del sito.

Secondo emo, questi dati sono stati ottenuti direttamente da Fitzpatrick, che avrebbe tentato di venderlo nel giugno 2023 per 4.000 dollari mentre era fuori cauzione. L’hacker sostiene che alla fine la fuoriuscita dei dati è stata acquisita da tre aggressori.

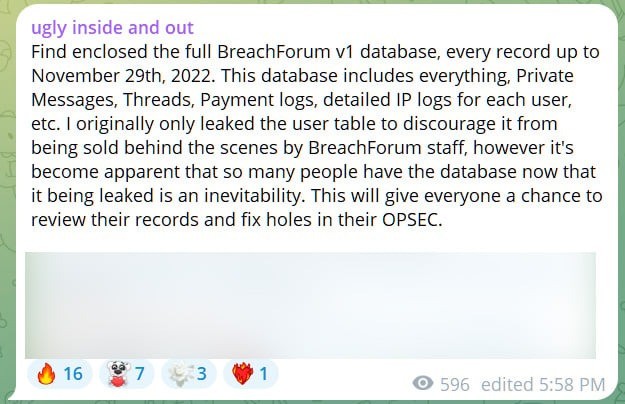

Poiché questa pubblicazione non ha aiutato a fermare il conflitto tra i membri della community di BreachForums, la sera del 23 luglio 2024, emo ha fatto trapelare l’intero database su Telegram, rivelando un’enorme quantità di informazioni aggiuntive.

“Database completo di BreachForum v1 contenente tutte le voci fino al 29 novembre 2022”, ha scritto emo su Telegram. — Questo database include tutto: messaggi personali, argomenti, registri dei pagamenti, registri dettagliati degli indirizzi IP per ciascun utente e così via. Inizialmente avevo pubblicato la tabella utente solo per evitare che venisse venduta dietro le quinte dallo staff di BreachForum, ma ora è diventato evidente che così tante persone hanno questo database che è inevitabile che venga divulgato. Ciò offre a tutti la possibilità di rivedere i propri dati e colmare le lacune nell’OPSEC”.

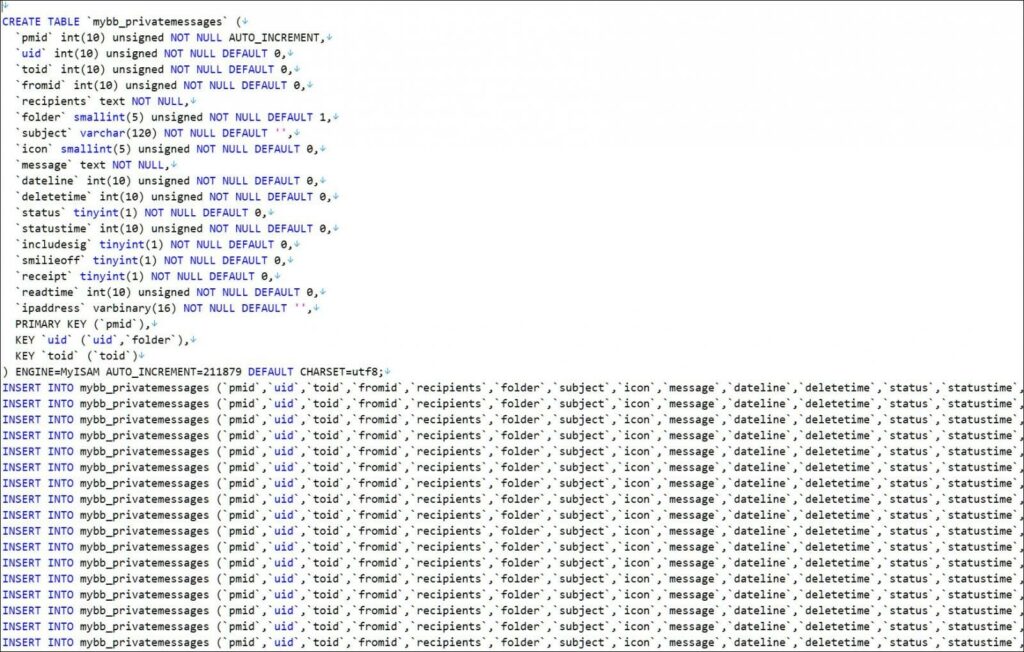

I giornalisti hanno già esaminato il dump e, in base ai timestamp, riferiscono che si tratta di un backup completo del forum MyBB, creato il 28 novembre 2022. Il database contiene tutti i dati del forum, inclusi ID utente, password con hash, messaggi personali, indirizzi di criptovaluta utilizzati per acquistare crediti del forum e tutti i messaggi sul sito.

Di particolare interesse, ovviamente, sono i messaggi personali in cui gli hacker si raccontano reciprocamente le proprie imprese, esprimono il desiderio di acquistare l’accesso alle reti organizzative o cercano di accedere a dati appena rubati.

Sebbene le forze dell’ordine dispongano già di questo database, ottenuto dopo il sequestro della prima versione del sito e l’arresto di Fitzpatrick nel 2023, altri criminali, giornalisti e ricercatori di sicurezza non avevano precedentemente accesso a questa la fuoriuscita dei dati.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…