Ad ottobre del 2022, Red Hot Cyber scoprì che nelle underground il gruppo di criminali informatici di RansomEXX aveva pubblicato un post relativo ad una violazione dei dati della Ferrari.

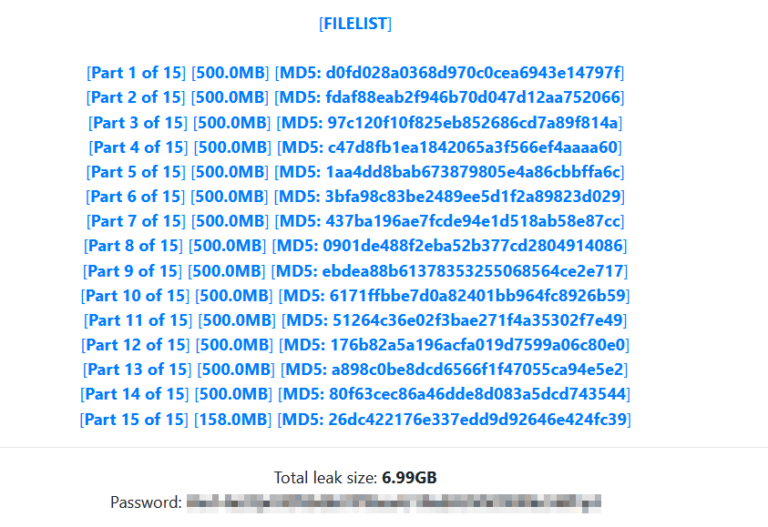

Da quanto riportava la cybergang nel post, erano stati sottratti 7GB di informazioni afferenti a documenti interni, datasheet, manuali di riparazione e altro ancora. Venivano pubblicati 15 file in formato archivio da 500MB.

Dopo la pubblicazione dell’articolo, la Ferrari scrive a Red Hot Cyber riportando che “Ferrari è consapevole del fatto che alcuni media hanno segnalato la possibile perdita di informazioni da parte di Ferrari e la presenza di alcuni documenti online. Ferrari non ha alcuna evidenza di una violazione dei propri sistemi o di ransomware e informa che non c’è stata alcuna interruzione del proprio business e dell’operatività. L’Azienda sta lavorando per identificare la fonte dell’evento e metterà in atto tutte le azioni necessarie“.

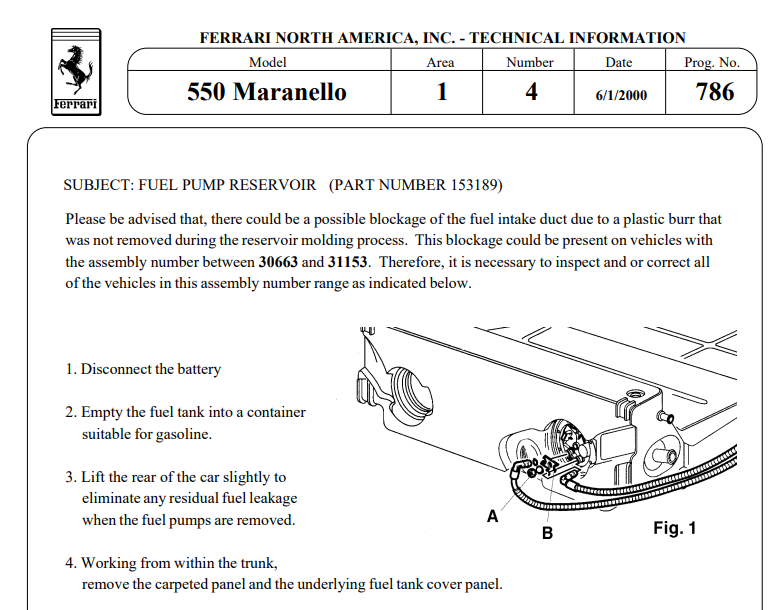

In sintesi, non era stata violata la Ferrari ma probabilmente qualche azienda di terze parti che conteneva all’interno delle proprie infrastrutture IT una serie di informazioni della Ferrari. All’interno di tali dati erano presenti molti manuali di riparazione ed informazioni di tipo “confidenziale”.

Qualche giorno fa è apparso su un noto forum di criminali informatici un post che mette a disposizione ben 9GB di dati della Ferrari riportando alcuni samples. Tali dati vengono messi in vendita per 8 crediti che si attestano sul valore di 2,1 euro per questo specifico forum underground.

La cosa che subito salta all’occhio che si tratta di 9GB e non di 7GB come la pubblicazione della cybergang RansomEXX. Scaricando alcuni samples messi a disposizione in effetti sembrerebbe che il taglio delle informazioni risulti simile alla perdita dei dati di RansomEXX.

Ma questi 2GB in più si tratta di dati aggiuntivi o banalmente è un errore da parte del criminale informatico che ha pubblicato il post?

Dobbiamo ricordare che intorno a Marzo del 2022, la cybergang Everest pubblicò un annuncio dove mise in vendita i dati della Speroni. All’interno del post riportava che si trattava di dati afferenti a grandi fornitori di Auto italiane. I dati erano afferenti a disegni CAD e altre informazioni sensibili afferenti alle: “prime 4 società di questo tipo in tutto il mondo. Speroni collabora con marchi e aziende come Lamborghini, Ferrari, Gruppo Fiat, VAG, Brembo… Include accesso a PC, FTP, 900 GB”

Si parlava di 890GB di dati esfiltrati relativi a queste aziende tra le quali la Ferrari. Possibile che abbiano messo assieme queste due violazioni creando un pacchetto di dati unicamente della Ferrari?

Come nostra consuetudine, lasciamo spazio ad una dichiarazione da parte di Ferrari qualora voglia darci degli aggiornamenti su questa vicenda e saremo lieti di pubblicarla con uno specifico articolo dando risalto alla questione.

RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali. Qualora ci siano persone informate sui fatti che volessero fornire informazioni in modo anonimo possono accedere utilizzare la mail crittografata del whistleblower.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Vulnerabilità

VulnerabilitàVenerdì sera l’exchange di criptovalute sudcoreano Bithumb è stato teatro di un incidente operativo che ha rapidamente scosso il mercato locale di Bitcoin, dimostrando quanto anche un singolo errore umano possa avere effetti immediati e…

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…