Nelle nuove campagne ClickFix, i truffatori attirano gli utenti su false pagine di Google Meet dove vengono mostrati falsi errori di connessione per diffondere malware che possono infettare i sistemi Windows e macOS.

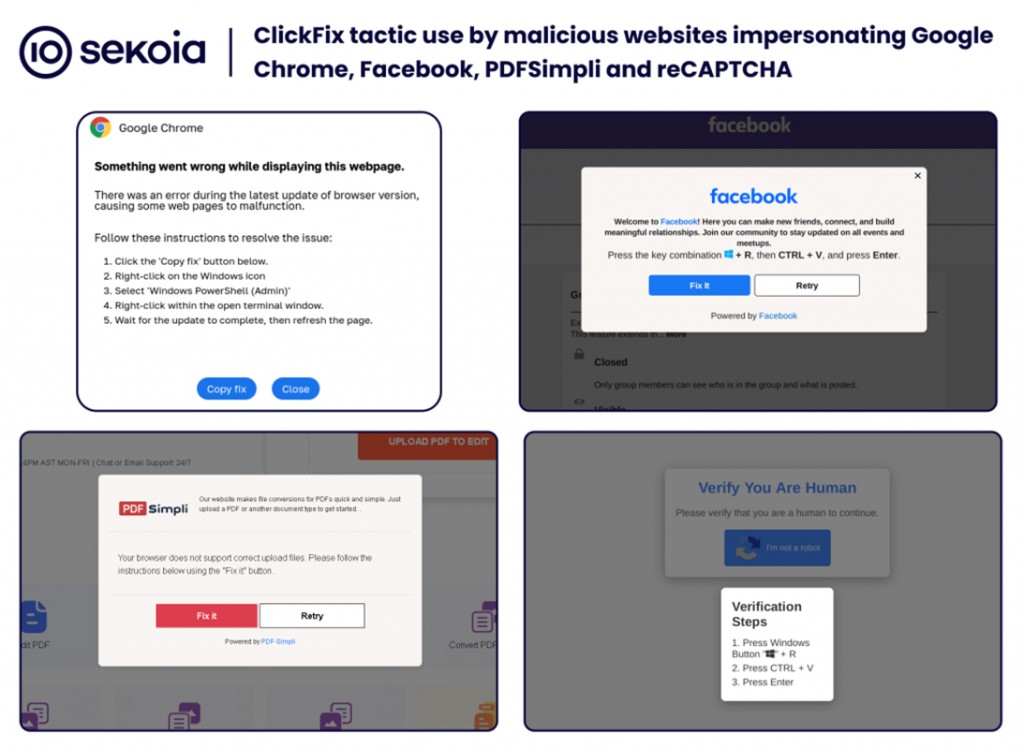

ClickFix risale a maggio, quando Proofpoint ne ha segnalato per la prima volta l’utilizzo da parte del gruppo TA571. Gli attacchi hanno utilizzato falsi messaggi di errore in Google Chrome, Microsoft Word e OneDrive. Alle vittime è stato chiesto di incollare il codice nella riga di comando di PowerShell per risolvere il presunto problema, che ha portato all’infezione dei loro dispositivi.

Malware come DarkGate, Matanbuchus, NetSupport, Amadey Loader, XMRig, Lumma Stealer e altri sono stati distribuiti attraverso questo metodo. Nel mese di luglio, McAfee ha riscontrato un aumento nella frequenza di questi attacchi, soprattutto negli Stati Uniti e in Giappone.

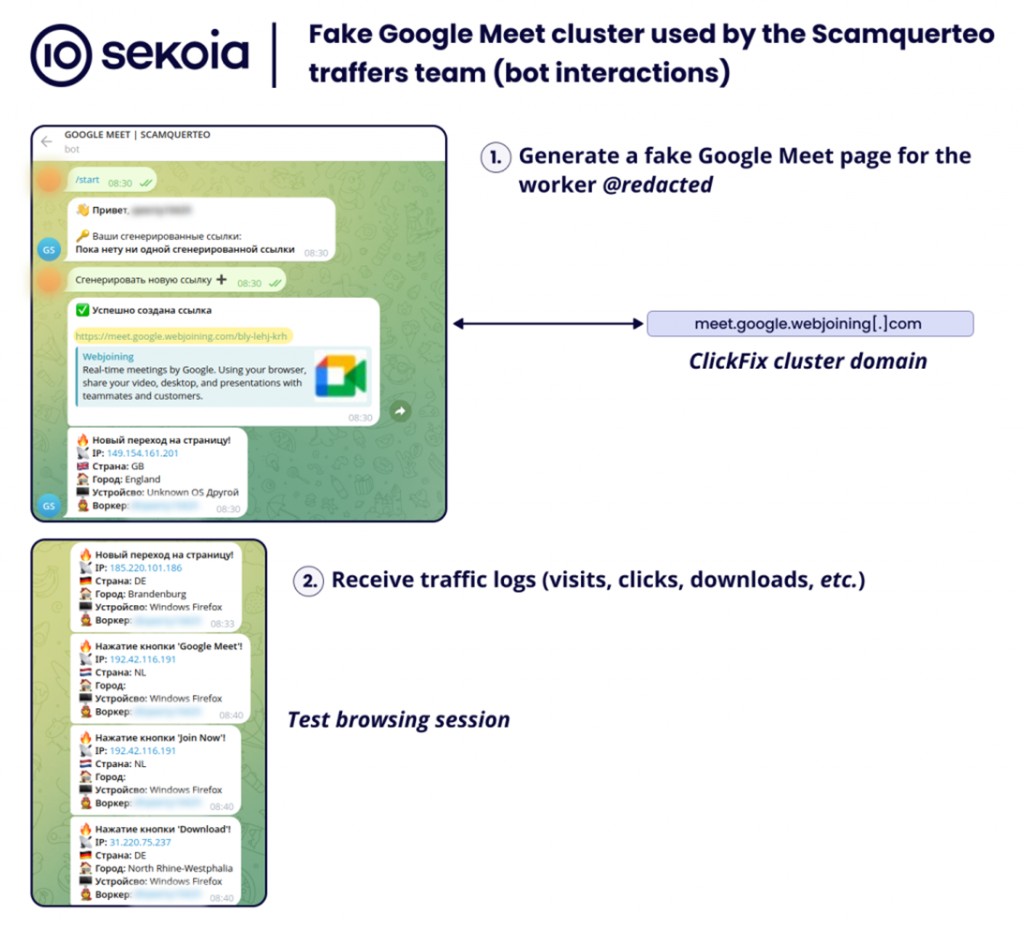

Secondo un nuovo rapporto di Sekoia, le tattiche di ClickFix sono recentemente cambiate, con gli aggressori che utilizzano falsi inviti di Google Meet e inviano e-mail di phishing mirate alle società di spedizione e logistica.

Nuovi trucchi includono pagine Facebook false e discussioni GitHub false.

Sekoia collega anche le recenti campagne a due gruppi, Slavic Nation Empire (SNE) e Scamquerteo, che si ritiene facciano parte dei gruppi truffatori di criptovaluta Marko Polo e CryptoLove.

Gli attacchi tramite Google Meet sembrano particolarmente convincenti: gli aggressori inviano e-mail con link falsi che imitano quelli ufficiali:

Dopo aver visitato tali pagine, agli utenti viene mostrato un messaggio relativo a un presunto problema con il microfono o le cuffie. Un tentativo di “correggere” l’errore attiva lo script ClickFix standard: il codice PowerShell dannoso viene eseguito tramite la riga di comando, scaricando malware dal dominio “googiedrivers[.]com”.

Per i dispositivi Windows, viene scaricato Stealc o Rhadamanthys e su macOS, AMOS Stealer è installato nel formato “.DMG” chiamato “Launcher_v194“. Oltre a Google Meet, gli aggressori utilizzano anche altre piattaforme per distribuire malware, tra cui Zoom, falsi lettori PDF, videogiochi falsi e progetti web3.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…