Come abbiamo anticipato, il più grande produttore mondiale di bevande analcoliche Coca-Cola ha confermato un attacco informatico alle sue reti di computer.

La società sta attualmente collaborando con le forze dell’ordine nelle indagini sull’incidente.

Infatti, è stata avviata una indagine dopo che il gruppo di criminali informatici Stormous ha affermato di aver violato con successo alcuni server dell’azienda e di aver rubato 161 GB di dati.

Gli aggressori hanno pubblicato i dati rubati sul loro data-leak-site (DLS) e hanno chiesto un riscatto di 1,65 bitcoin (circa 64.000 dollari). I dati rubati includono documenti compressi, file di testo, e-mail, password, archivi ZIP di account e pagamenti e altre informazioni sensibili.

Questa è la prima volta che Stormous rilascia un set di dati rubato.

Il gruppo aveva precedentemente chiesto ai suoi seguaci di votare su chi sarebbe stata la loro prossima vittima e la Coca-Cola ha vinto il sondaggio con il 72% dei voti. Secondo i criminali, ci sono voluti solo pochi giorni per entrare nell’azienda.

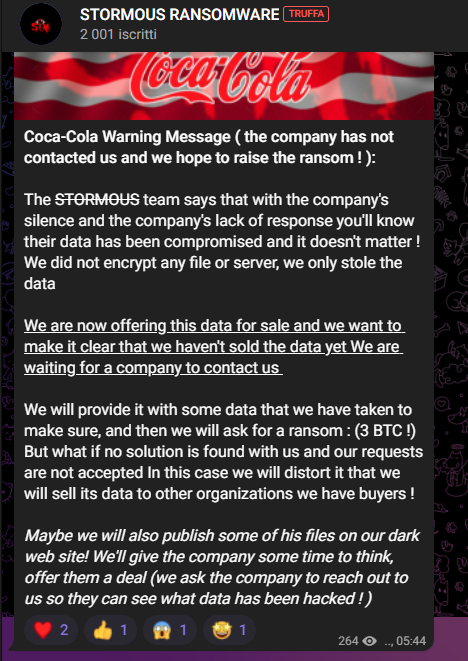

Nel mentre sul canale Telegram, il gruppo Stormous riporta quanto segue:

“Messaggio di avviso alla Coca-Cola (l’azienda non ci ha contattato e speriamo di aumentare il riscatto!): Il team STORMOUS afferma che il silenzio dell’azienda e la mancanza di risposta vuol dire che dei loro dati non interessa! Non abbiamo crittografato alcun file o server, abbiamo solo rubato i dati. Ora stiamo mettendo in vendita questi dati e vogliamo chiarire che non abbiamo ancora venduto i dati. Stiamo aspettando che l’azienda ci contatti. Gli forniremo alcuni dati come samples e poi chiederemo un riscatto: (3 BTC!) Ma cosa succede se con noi non viene trovata una soluzione e le nostre richieste non vengono accettate? In questo caso venderemo i dati ad altre organizzazioni e abbiamo degli acquirenti! Forse pubblicheremo anche alcuni dei suoi file sul nostro sito web underground! Daremo all’azienda un po’ di tempo per pensare, offrire loro un accordo (chiediamo all’azienda di contattarci in modo che possano vedere quali dati sono stati violati!)”

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…

Cyber Italia

Cyber ItaliaNegli ultimi giorni è stato segnalato un preoccupante aumento di truffe diffuse tramite WhatsApp dal CERT-AGID. I messaggi arrivano apparentemente da contatti conosciuti e richiedono urgentemente denaro, spesso per emergenze come spese mediche improvvise. La…