Negli ultimi giorni, il gruppo ransomware noto come Brain Cipher ha colpito duramente il data center di Indonesia Terkoneksi, un attacco che ha messo in ginocchio l’infrastruttura tecnologica dell’azienda. Tuttavia, in un sorprendente voltafaccia, il gruppo ha deciso di rilasciare le chiavi di decrittazione gratuitamente. Ecco i dettagli di questa vicenda complessa e controversa.

Indonesia Terkoneksi

Indonesia Terkoneksi è un’iniziativa del governo indonesiano, attraverso il Kementerian Komunikasi dan Informatika (Kominfo), mirata a migliorare e ampliare l’infrastruttura digitale in tutto il paese. L’obiettivo è garantire una connessione internet stabile e accessibile anche nelle aree più remote e svantaggiate del paese, contribuendo alla trasformazione digitale dell’Indonesia.

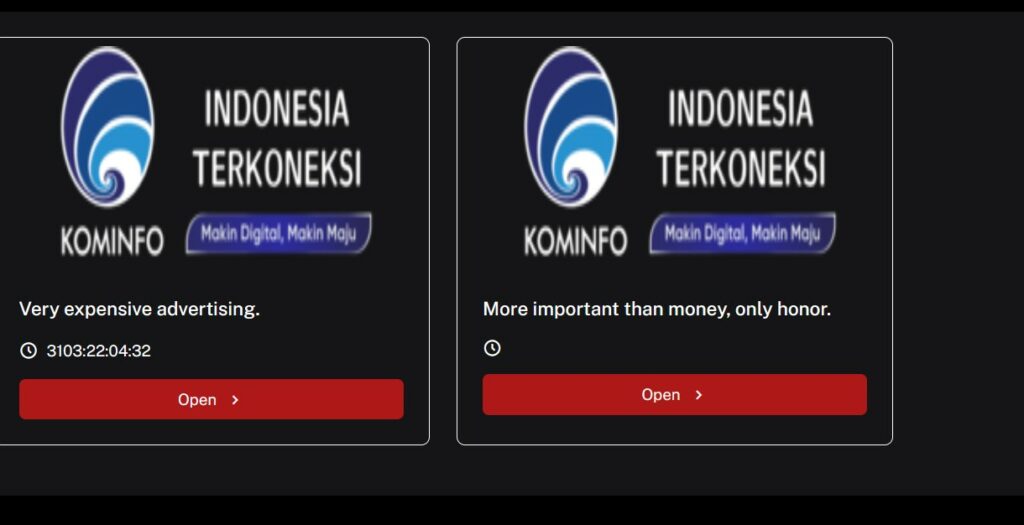

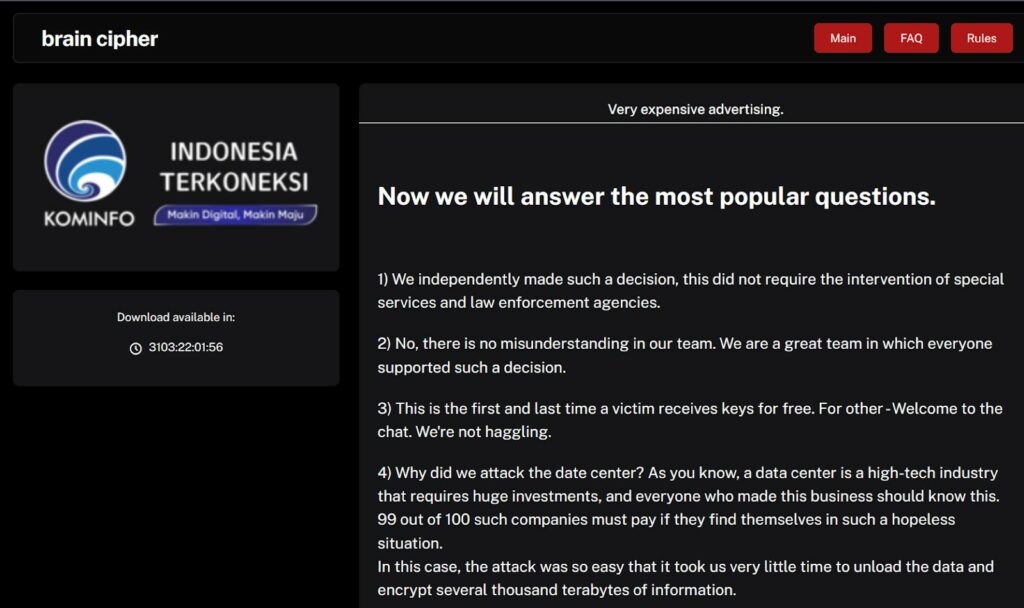

Il primo post pubblicato dal gruppo Brain Cipher sul loro sito del deep web ha cercato di rispondere alle domande più frequenti riguardo l’attacco e la decisione di fornire le chiavi di decrittazione gratuitamente. Ecco i punti salienti:

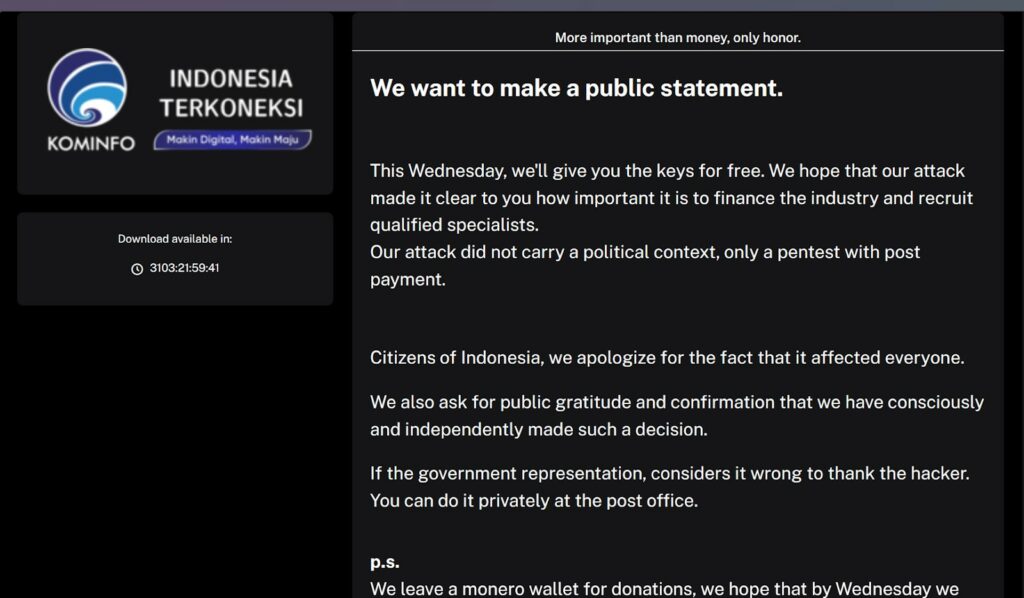

Nel secondo post, Brain Cipher ha ulteriormente chiarito la loro posizione e ha annunciato la decisione di rilasciare le chiavi gratuitamente:

L’attacco di Brain Cipher a Indonesia Terkoneksi e il successivo rilascio gratuito delle chiavi di decrittazione rappresentano un evento straordinario nel mondo del ransomware. Sebbene il gruppo abbia cercato di giustificare le loro azioni come un modo per evidenziare la necessità di maggiori investimenti e competenze nell’industria tecnologica, le loro motivazioni e il contesto dell’attacco restano discutibili.

L’industria tecnologica e i governi di tutto il mondo devono trarre insegnamenti da questo incidente, migliorando le proprie difese cibernetiche e prendendo sul serio le minacce rappresentate dai gruppi ransomware.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…