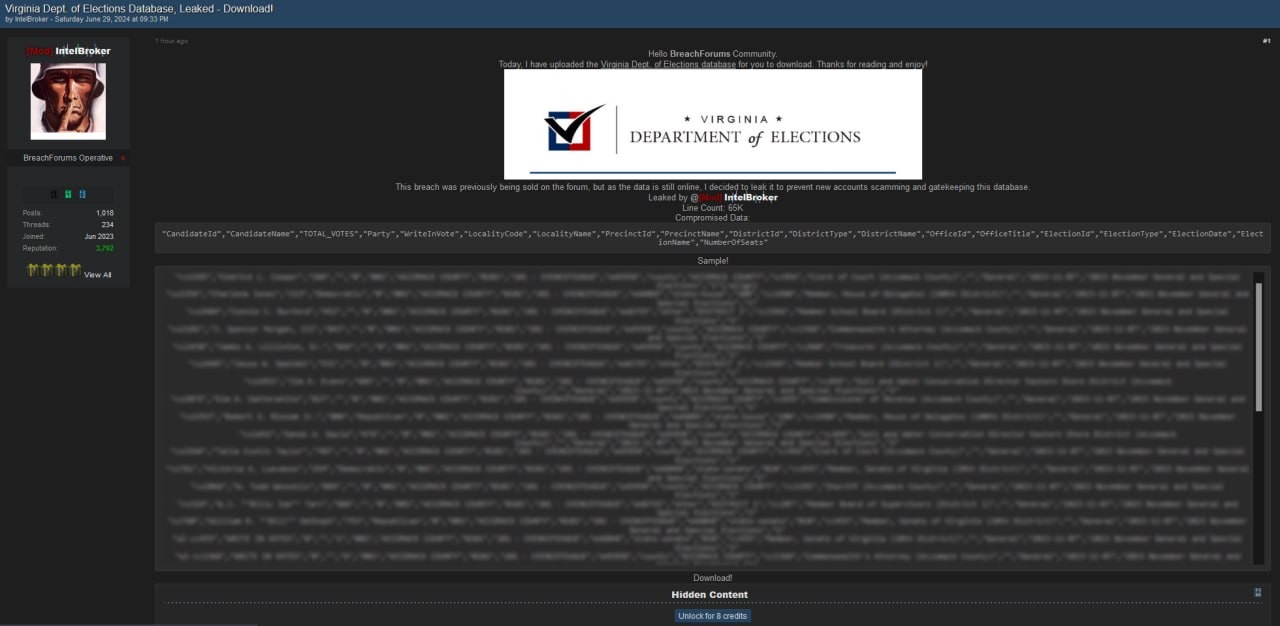

Un incidente di sicurezza ha colpito il Dipartimento delle Elezioni della Virginia, con la diffusione non autorizzata di un vasto database elettorale. L’attacco, rivendicato da un utente noto come IntelBroker, è stato reso pubblico attraverso un forum online dedicato alle violazioni di dati.

Il Dipartimento delle Elezioni della Virginia (Virginia Department of Elections) è l’ente responsabile per l’amministrazione delle elezioni nello stato della Virginia.

Questo dipartimento garantisce che tutte le elezioni siano condotte in modo giusto, trasparente e conforme alle leggi statali e federali. Si occupa della registrazione degli elettori, della supervisione delle elezioni locali e statali e del mantenimento dell’integrità del processo elettorale attraverso la gestione sicura dei dati elettorali e la formazione del personale elettorale.

Al momento, non possiamo confermare con precisione la veridicità della violazione, poiché l’organizzazione non ha ancora rilasciato alcun comunicato stampa ufficiale sul proprio sito web riguardo l’incidente. Pertanto, questo articolo dovrebbe essere considerato come una ‘fonte di intelligence’.

Secondo quanto riportato, il database compromesso contiene informazioni dettagliate sui candidati elettorali. IntelBroker, l’utente che ha rivendicato l’attacco, ha dichiarato che il database era stato precedentemente venduto sul forum. Tuttavia, ha deciso di renderlo pubblico per impedire ulteriori frodi da parte di nuovi account che avrebbero potuto trarre vantaggio da tale informazione.

Attualmente, non siamo in grado di confermare con precisione l’accuratezza delle informazioni riportate, poiché non è stato rilasciato alcun comunicato stampa ufficiale sul sito web riguardante l’incidente.

IntelBroker è un attore di minacce operante operante nel dark web, associato al gruppo CyberNiggers. Specializzato nella vendita di accessi a sistemi compromessi, ha orchestrato attacchi contro aziende come Zscaler ed Europol.

Attivo su forum underground come XSS, Breachforums ed Exposed, ha venduto dati sensibili a prezzi sorprendentemente bassi. IntelBroker sviluppa anche ransomware e si è distinto per la sua capacità di compromettere sistemi di alto profilo, agendo come Initial Access Broker.

Tuttavia, le informazioni pubblicate da IntelBroker si sono rivelate a volte errate, con segnalazioni che hanno attribuito attacchi ad aziende diverse da quelle effettivamente colpite.

Il database sembrerebbe contenere un totale di 65.000 righe di dati, con dettagli quali:

La diffusione di tali informazioni sensibili solleva seri interrogativi riguardo la sicurezza dei dati elettorali e la privacy dei candidati. Le informazioni trapelate possono essere utilizzate per scopi malevoli, influenzando la fiducia del pubblico nel sistema elettorale.

Questo incidente mette in evidenza l’importanza di una sicurezza robusta per i dati elettorali. È essenziale che le istituzioni adottino misure preventive e reattive per proteggere le informazioni sensibili e mantenere l’integrità del processo elettorale. Gli elettori devono poter avere fiducia che i loro dati e il sistema elettorale nel suo complesso siano protetti contro tali violazioni.

Come nostra consuetudine, lasciamo sempre spazio ad una dichiarazione da parte dell’azienda qualora voglia darci degli aggiornamenti sulla vicenda. Saremo lieti di pubblicare tali informazioni con uno specifico articolo dando risalto alla questione.

RHC Dark Lab monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali. Qualora ci siano persone informate sui fatti che volessero fornire informazioni in modo anonimo possono utilizzare la mail crittografata del whistleblower.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Vulnerabilità

VulnerabilitàVenerdì sera l’exchange di criptovalute sudcoreano Bithumb è stato teatro di un incidente operativo che ha rapidamente scosso il mercato locale di Bitcoin, dimostrando quanto anche un singolo errore umano possa avere effetti immediati e…

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…