La cybergang Deadbolt l’abbiamo incontrata recentemente, quando venne truffata dalla polizia olandese che è riuscita ad acquisire 155 chiavi di decrittazione senza sborsare un soldo.

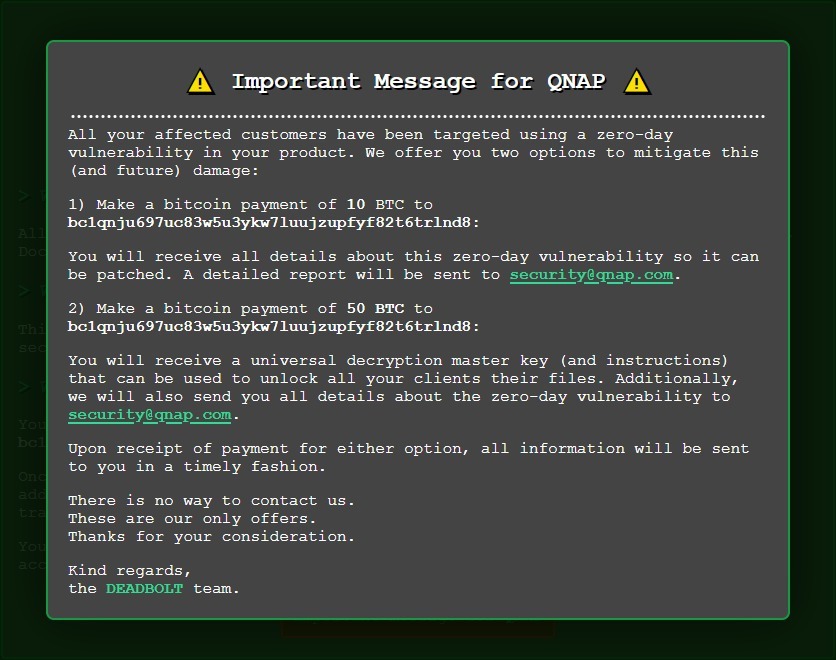

Ma a parte questo hack di successo delle forze dell’ordine, il loro “business model” è particolare e funzionante e con questo articolo lo andremo a capire meglio. Infatti si basa sulla richiesta di piccoli riscatti verso le loro vittime, ma grandi somme di denaro da sborsare da parte dei vendor dei prodotti violati attraverso i loro 0day.

Si potrebbe dire che questa sia l’ultima frontiera del bug bounty, ma scopriamo meglio di cosa si tratta.

La società di sicurezza informatica Group-IB ha analizzato un campione del ransomware DeadBolt ottenuto durante una delle attività nella Federazione Russa. Gli esperti notano che molto spesso le piccole e medie imprese diventano vittime di ransomware, tuttavia, gli esperti del Gruppo IB sono a conoscenza di diversi casi di attacchi alle principali università russe.

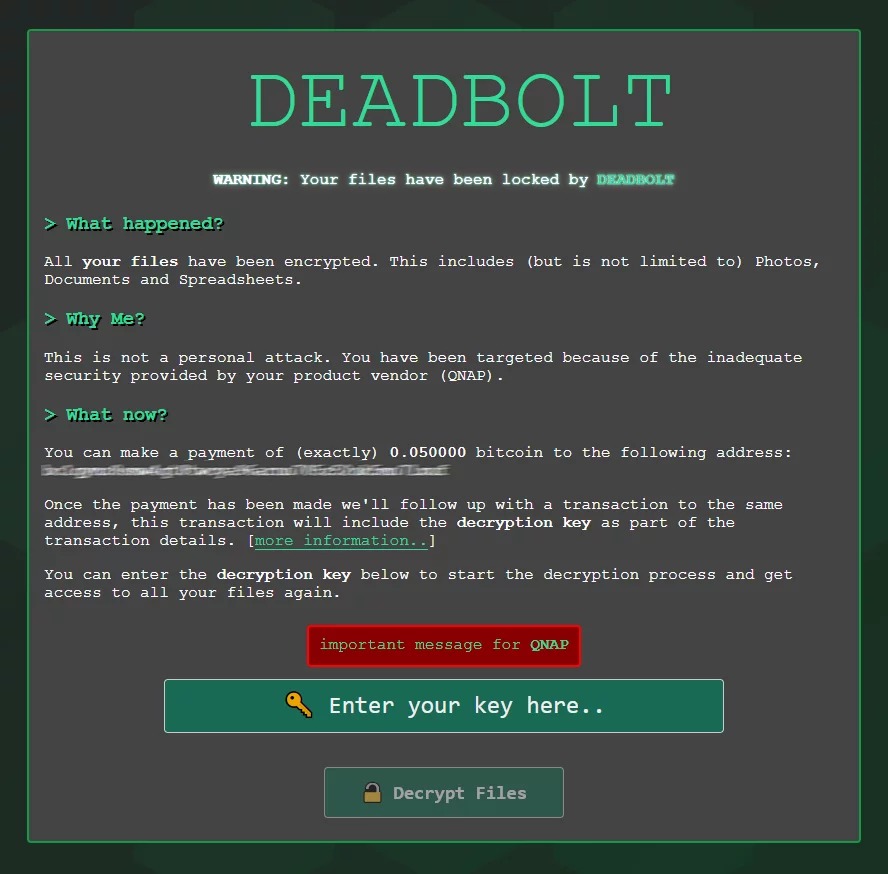

Il ransomware DeadBolt è attivo dall’inizio del 2022 e attacca NAS di vari produttori. Il ransomware è principalmente specializzato per i dispositivi Qnap, ma sono stati rilevati anche attacchi ai NAS ASUSTOR.

Finora più di 20.000 dispositivi in tutto il mondo sono stati attaccati dagli aggressori, secondo la polizia olandese.

Secondo gli operatori DeadBolt sta sfruttando in questa campagna una vulnerabilità 0day nel software NAS che hanno rilevato. Ogni vulnerabilità 0day che viene identificata viene solitamente associata ad una nuova serie di attacchi.

Gli esperti di Group-IB affermano che il raggruppamento DeadBolt è interessante perché crittografa solo i sistemi di archiviazione dati (NAS, Network Attached Storage), chiedendo un riscatto sia agli utenti che ai produttori di apparecchiature per informazioni tecniche sulla vulnerabilità utilizzata nell’attacco.

L’importo del riscatto è 0,03-0,05 BTC (meno di 1.000 dollari) per gli utenti, mentre si parla di 10-50 BTC (tra 200.000 e 1.000.000 di dollari) per i produttori di NAS, per riuscire a conoscere il bug 0day utilizzato.

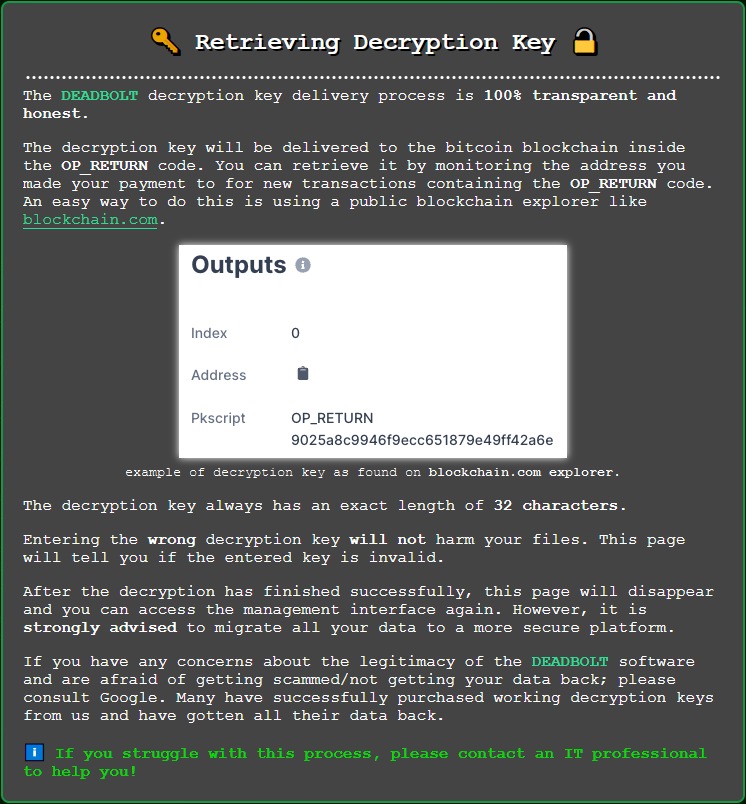

In questo caso, le vittime ricevono automaticamente le chiavi per la decifrazione nei dettagli delle transazioni, dopo aver pagato il riscatto: gli estorsionisti non entrano in contatto con le vittime.

Forse a questo proposito DeadBolt non richiede riscatti astronomici dalle vittime: la vittima o paga all’indirizzo specificato e riceve una chiave dai dettagli della transazione, oppure no.

I ricercatori scrivono che quando hanno analizzato DeadBolt, non hanno trovato nulla di molto complesso, come gli schemi crittografici che utilizzano algoritmi di crittografia asimmetrica.

Al contrario, i metodi degli hacker sono semplici ed efficaci. Con un po’ di ironia, gli esperti notano l’interfaccia web del loro sito molto “amichevole”.

Dal momento che DeadBolt sta cercando di chiedere un riscatto dai produttori di NAS ed è in circolazione da molto tempo, gli esperti concludono che, a quanto pare, questo “modello di business” funziona e si giustifica da solo.

Alla fine del loro rapporto, gli analisti hanno fornito i seguenti consigli per la configurazione di un NAS che aiuterà a proteggere dagli attacchi DeadBolt e altri malware:

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…