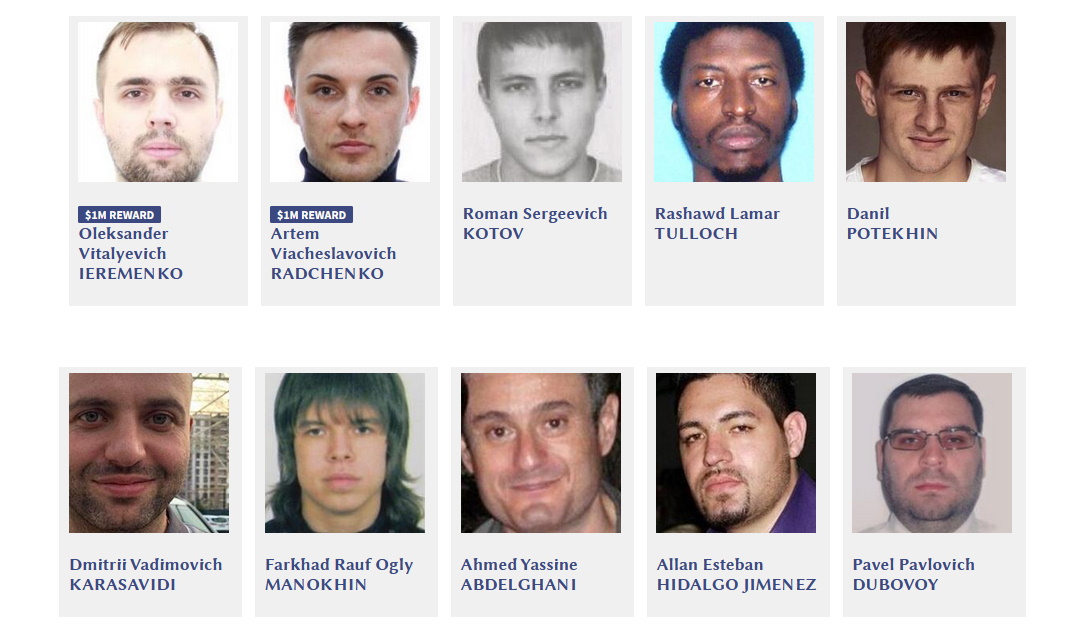

Il servizi segreti degli Stati Uniti hanno aggiornato il suo sito Web ufficiale questo mese per aggiungere una nuova pagina in cui l’agenzia elenca i latitanti più ricercati coinvolti nei crimini informatici legati a questioni finanziarie.

La nuova pagina Most Wanted Fugitives è stata aggiunta nuovamente al sito dell’agenzia dopo che era stata rimossa dal sito negli ultimi anni.

La pagina dei latitanti più ricercati dell’agenzia è molto simile alla Cyber Most Wanted dell’FBI, con alcuni nomi che si trovano in entrambe le liste.

L’idea di compilare la lista nota come FBI Ten Most Wanted Fugitives (“Dieci criminali più ricercati dall’F.B.I.” in inglese) prima che trasformò in Cyber Most Wanted, venne durante una partita a Peppa (un gioco di carte simile ad Hearts), tenutasi verso la fine del 1949, tra J. Edgar Hoover, direttore del Federal Bureau of Investigation statunitense e William Kinsey Hutchinson, caporedattore dell’International News Service (oggi United Press International), che discutevano sui modi di pubblicizzare la cattura dei toughest guys (ossi duri) dell’FBI.

Questo colloquio divenne un articolo che registrò un consenso tale che il 14 marzo 1950 l’FBI annunciò ufficialmente la lista per migliorare le proprie capacità di applicazione della legge nella cattura dei più pericolosi latitanti, anche se poi venne definita una lista per i cyber criminali che ad oggi ammonta a 104 ricercati.

Tuttavia, c’è una differenza tra le due liste.

Mentre l’elenco dei più ricercati dell’FBI include i nomi dei sospetti ricercati nei principali casi relativi alla criminalità informatica, la pagina dei servizi segreti elenca solo le persone coinvolte in casi di frode finanziaria, che rientrano nella giurisdizione delle Cyber Fraud Task Forces (CFTF) dell’agenzia.

Fonte

https://www.secretservice.gov/investigation/mostwanted

https://www.fbi.gov/wanted/cyber

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…

Cyber Italia

Cyber ItaliaNegli ultimi giorni è stato segnalato un preoccupante aumento di truffe diffuse tramite WhatsApp dal CERT-AGID. I messaggi arrivano apparentemente da contatti conosciuti e richiedono urgentemente denaro, spesso per emergenze come spese mediche improvvise. La…