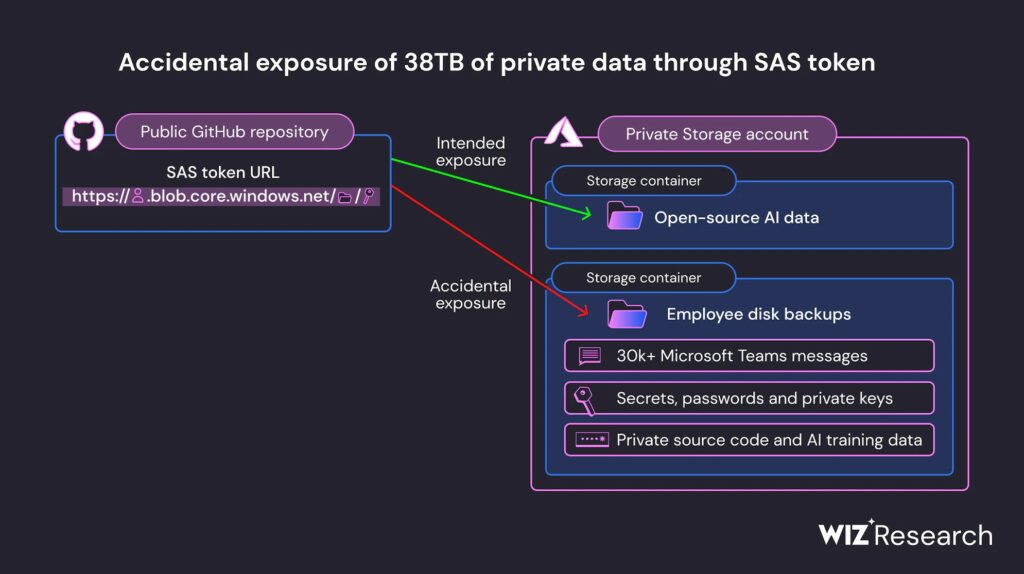

La divisione di ricerca sull’intelligenza artificiale di Microsoft ha fatto trapelare accidentalmente dozzine di terabyte di dati sensibili a partire da luglio 2020 mentre contribuiva allo sviluppo di modelli di apprendimento su un repository GitHub pubblico.

Quasi tre anni dopo tutto questo è stato scoperto dalla società di sicurezza cloud Wiz, la quale ha riportato che un dipendente Microsoft aveva inavvertitamente condiviso l’URL di un bucket di archiviazione BLOB di Azure configurato in modo errato contenente le informazioni trapelate.

Microsoft ha collegato l’esposizione dei dati all’utilizzo di un token SAS (Shared Access Signature) eccessivamente permissivo, che consentiva il pieno controllo sui file condivisi. Questa funzionalità di Azure consente la condivisione dei dati in un modo descritto dai ricercatori Wiz come difficile da monitorare e revocare.

Se utilizzati correttamente, i token di firma di accesso condiviso (SAS) offrono un mezzo sicuro per concedere l’accesso delegato alle risorse all’interno dell’account di archiviazione. Ciò include un controllo preciso sull’accesso ai dati del cliente, specificando le risorse con cui può interagire, definendo le autorizzazioni relative a tali risorse e determinando la durata della validità del token SAS.

“A causa della mancanza di monitoraggio e governance, i token SAS rappresentano un rischio per la sicurezza e il loro utilizzo dovrebbe essere il più limitato possibile. Questi token sono molto difficili da tracciare, poiché Microsoft non fornisce un modo centralizzato per gestirli all’interno del portale di Azure”, ha avvertito Wiz recentemente ed inoltre ha aggiunto:

“Inoltre, questi token possono essere configurati per durare effettivamente per sempre, senza alcun limite massimo alla loro scadenza. Pertanto, l’utilizzo dei token Account SAS per la condivisione esterna non è sicuro e dovrebbe essere evitato”.

Why did this happen? 🧐

— Hillai Ben-Sasson (@hillai) September 18, 2023

Account SAS tokens are created offline, with no limit on their expiry or scope. They aren’t managed within the Azure portal, and they’re also difficult to revoke.

These features help easy content sharing, but they can also serve as dangerous pitfalls.

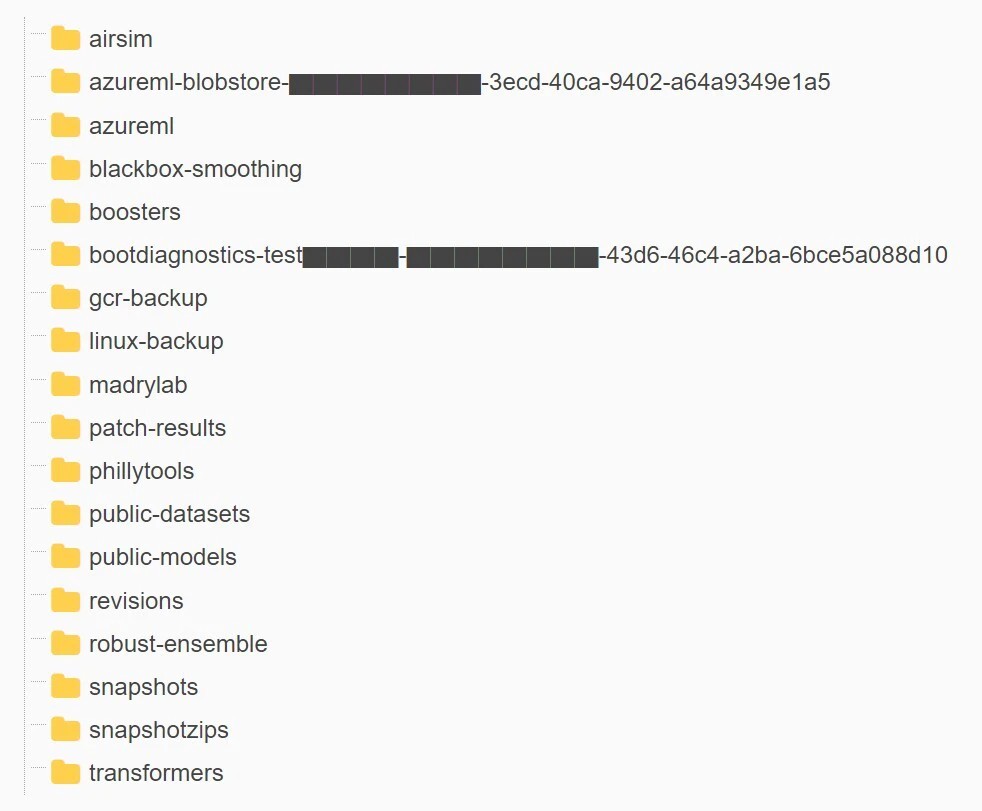

Il Wiz Research Team ha scoperto che oltre ai modelli open source, l’account di archiviazione interno consentiva anche inavvertitamente l’accesso a 38 TB di dati privati aggiuntivi.

I dati esposti includevano backup di informazioni personali appartenenti ai dipendenti Microsoft, comprese password per i servizi Microsoft, chiavi segrete e un archivio di oltre 30.000 messaggi interni di Microsoft Teams provenienti da 359 dipendenti Microsoft.

In un avviso di lunedì del team Microsoft Security Response Center (MSRC), Microsoft ha affermato che nessun dato dei clienti è stato esposto e che nessun altro servizio interno è stato messo a repentaglio a causa di questo incidente.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…