Sebbene chi si occupa di intelligence delle minacce sia abbastanza preoccupato del fatto che il cybercrime stia piano piano lasciando telegram, iniziano a verificarsi i primi esodi di massa.

Telegram ha recentemente annunciato modifiche significative alla sua politica sulla privacy. Il cofondatore e amministratore delegato Pavel Durov ha dichiarato il 23 settembre 2024 che la piattaforma rafforzerà la moderazione e trasferirà determinati dati degli utenti su richiesta delle autorità.

Ora il messenger rivelerà gli indirizzi IP e i numeri di telefono degli utenti su richieste legittime. Inoltre, l’azienda si è avvalsa di un team di moderatori e di intelligenza artificiale per rimuovere i contenuti illegali. E per i reclami relativi ai contenuti vietati è stato addirittura lanciato uno speciale bot @SearchReport.

I cambiamenti sono arrivati dopo che la Francia ha accusato Durov di agevolare attività illegali sulla piattaforma. È stato accusato di aver facilitato la distribuzione di materiale pedopornografico, traffico di droga e strumenti per hacker e riciclaggio di denaro.

Inoltre, Durov è stato accusato di essersi rifiutato di fornire alle autorità i dati degli utenti. Il 25 marzo 2024, secondo quanto riferito, la Francia ha emesso un mandato di arresto per Durov e suo fratello Nikolai dopo aver rifiutato di identificare uno degli utenti ricercati in relazione a un’indagine su abusi sessuali su minori. Tuttavia, Durov è ora in libertà, anche se non potrà lasciare la Francia finché le indagini non saranno completate.

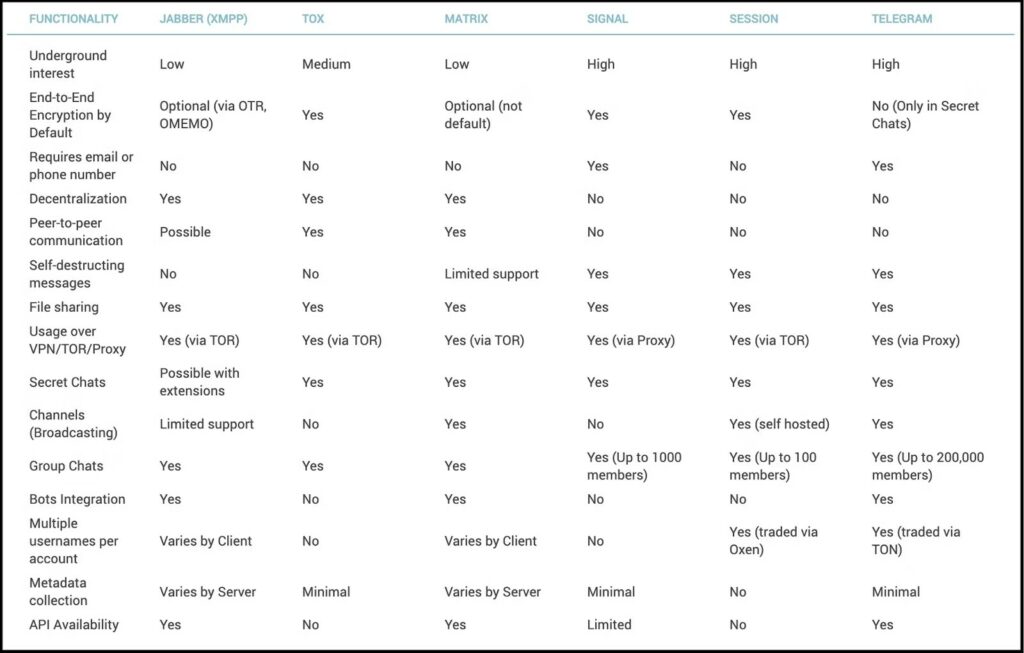

Tra i cambiamenti improvvisi nelle politiche di Telegram e i maggiori sforzi per identificare gli abusi della piattaforma, i criminali informatici hanno già iniziato a discutere sulla ricerca di canali di comunicazione alternativi. Alcuni gruppi e attivisti informatici hanno apertamente annunciato il loro passaggio ad altre piattaforme come Signal, Session, Jabber e Tox. Sui forum degli hacker iniziarono ad apparire consigli sull’utilizzo di questi messenger, nonché discussioni sui loro vantaggi e svantaggi.

Sebbene Signal e Session abbiano attirato l’attenzione grazie alla loro forte attenzione alla privacy, mancano di alcune funzionalità di Telegram, comprese le funzionalità dei bot e i gruppi di grandi dimensioni.

Inoltre, queste piattaforme non forniscono un’API aperta, il che ne limita la flessibilità per i criminali informatici. Anche i servizi di messaggistica istantanea decentralizzati come Tox, Jabber e Matrix sono considerati come possibili alternative, ma hanno anche i loro limiti in termini di funzionalità e affidabilità.

Nonostante le discussioni sul passaggio ad altre piattaforme, Telegram rimane popolare tra gli aggressori grazie al suo gran numero di utenti e alle funzionalità avanzate difficili da trovare in un unico posto. Questo è probabilmente ciò che continuerà ad attrarre i criminali informatici, ma alcuni di loro cambieranno sicuramente il messenger che utilizzano per aumentare la privacy delle loro operazioni dannose.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…