Avevamo parlato recentemente di un attacco informatico all’Unione dei Comuni Valdisieve e Valdarno, ma non sapevamo ne quale era la cybergang che aveva attaccato l’unione e ne l’ammontare del riscatto richiesto.

Ma come sempre abbiamo detto, il ransomware è “plateale” e mette a nudo tutte le verità, anche quelle delle quali non vorremmo mai parlare.

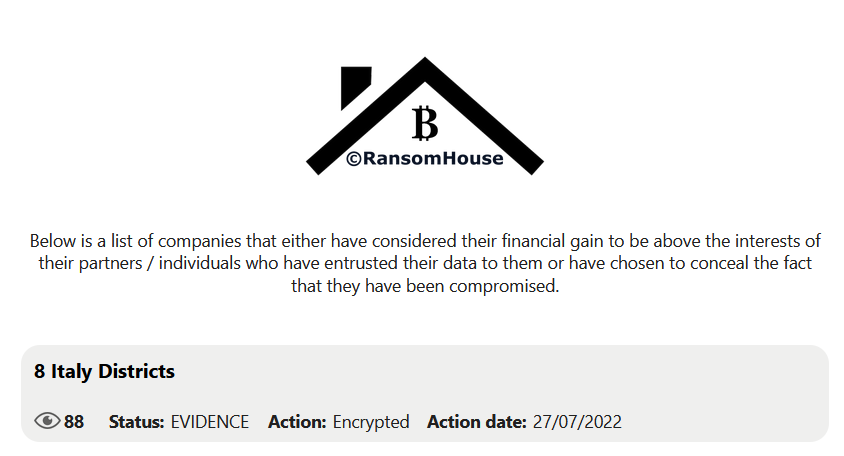

Ecco infatti che la cybergang RansomHouse, dopo che la monetizzazione del riscatto con l’unione dei Comuni Valdisieve e Valdarno è andata a vuoto, pubblica dopo circa 2 settimane i dati all’interno del suo data leak site (DLS).

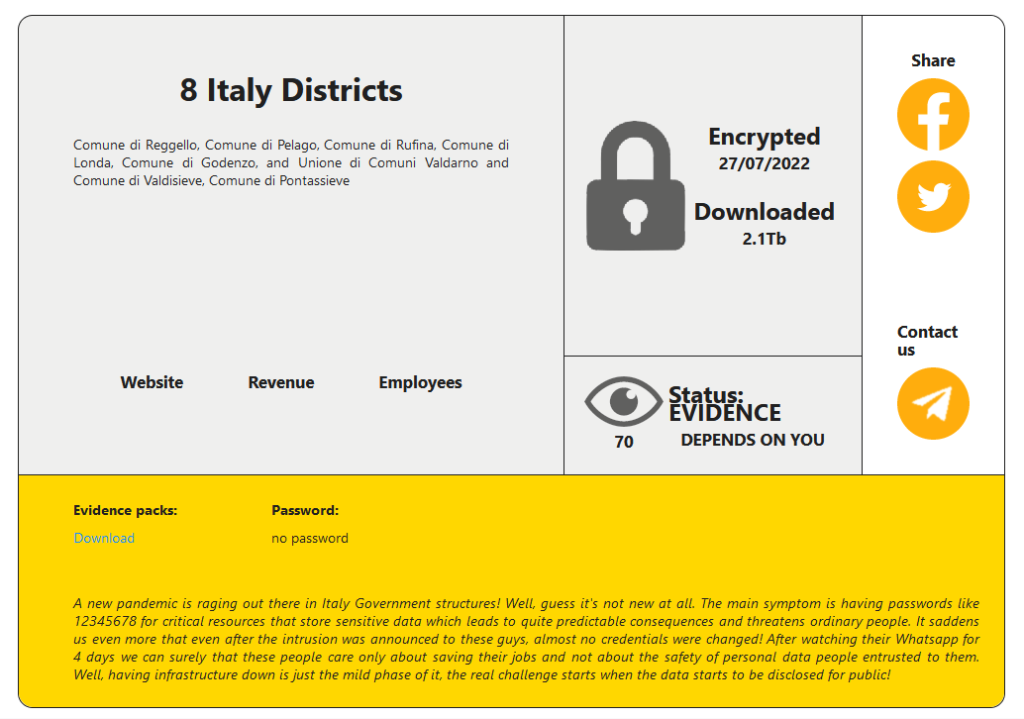

RansomHouse ha scritto quanto segue nel loro post riportando la situazione critica in cui versa la sicurezza informatica in Italia e la consapevolezza al rischio.

In Italia infuria una nuova pandemia alle Strutture governative! Beh, immagino che non sia affatto nuovo. Il sintomo principale è avere password come 12345678 per risorse critiche che archiviano dati sensibili che portano a conseguenze abbastanza prevedibili e minacciano la gente comune.

Ci rattrista ancora di più il fatto che anche dopo che l'intrusione è stata annunciata a questi ragazzi, quasi nessuna credenziale sia stata cambiata!

Dopo aver visto il loro Whatsapp per 4 giorni possiamo sicuramente dire che queste persone si preoccupano solo di salvare il proprio lavoro e non della sicurezza dei dati personali delle persone a loro affidate.

Bene, avere un'infrastruttura inattiva è solo la fase mite, la vera sfida inizia quando i dati iniziano a essere divulgati al pubblico!

©RansomHouseRansomHouse parla di un attacco ad 8 comuni differenti che di fatto compongono l’Unione di Comuni Valdarno e Valdisieve.

L’Unione di comuni Valdarno e Valdisieve è un’unione di comuni della Toscana, nella Città metropolitana di Firenze, formata dai comuni di Londa, Pelago, Pontassieve, Reggello, Rufina e San Godenzo.

Infatti, i comuni riportati nel post di RansomHouse presente nel data leak site (DLS) sono i seguenti:

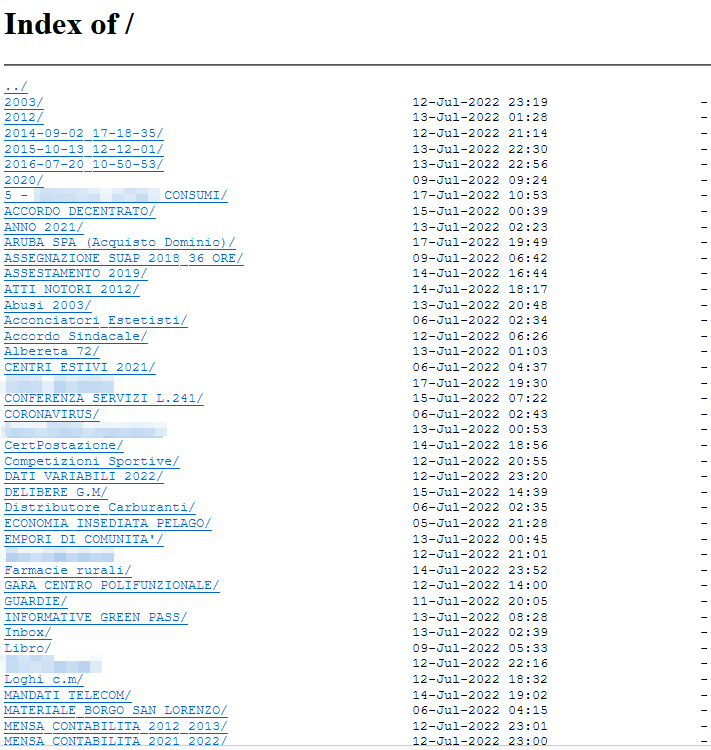

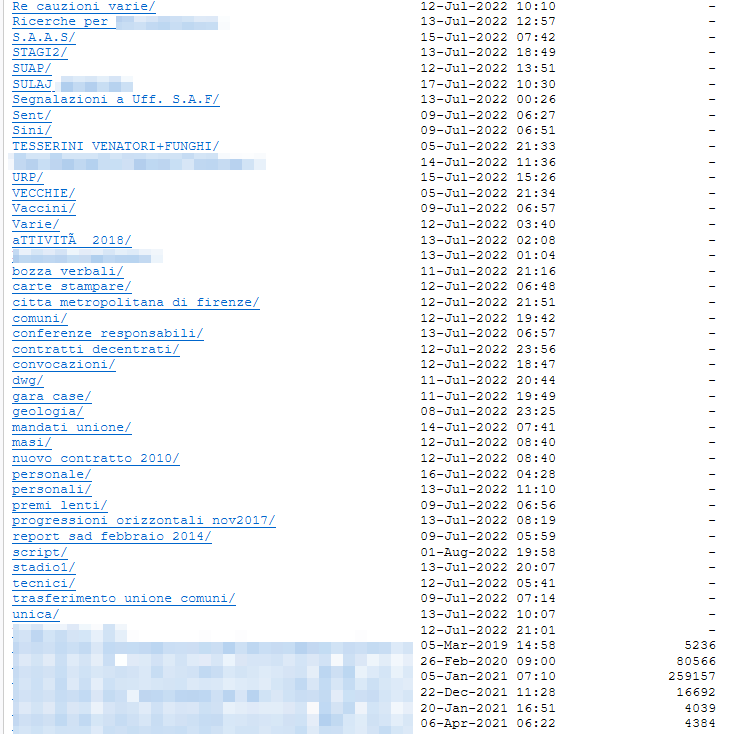

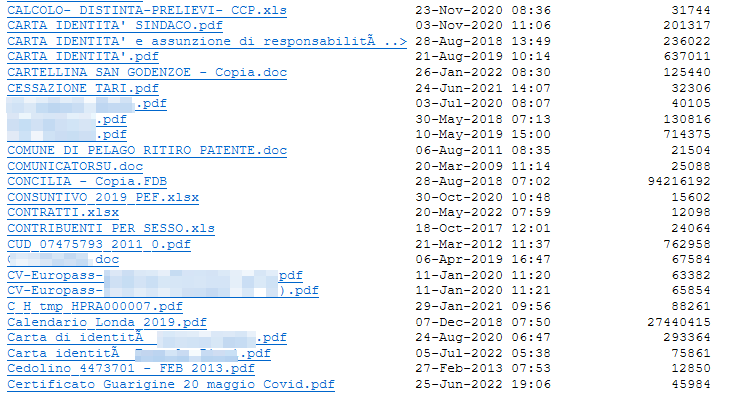

I dati sono liberamente scaricabili online, direttamente con directory listing nel sito di RansomHouse.

Ricordiamo a tutti che l’accesso alla rete onione al download dei dati (attraverso TOR Browser) è praticabile praticamente da chiunque, anche se non dotato di particolari competenze in materia. Ciò significa che tali dati sono accessibili da qualsiasi persona che sappia normalmente utilizzare un PC.

Tra i documenti presenti nel DLS possiamo riportare:

E molto altro ancora.

I dati sono davvero tanti e non li abbiamo potuti analizzare con precisione tutti, ma sicuramente si tratta di moltissime informazioni che si sono riversate nelle underground, utilizzabili per ulteriori illeciti da parte dei criminali informatici.

RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali. Nel caso in cui il Comune voglia fornire una dichiarazione, saremo lieti di pubblicarla con uno specifico articolo. Qualora ci siano persone informate sui fatti che volessero fornire informazioni sulla vicenda od effettuare una dichiarazione, possono accedere alla sezione contatti, oppure in forma anonima utilizzando la mail crittografata del whistleblower.

Il ransomware, è una tipologia di malware che viene inoculato all’interno di una organizzazione, per poter cifrare i dati e rendere indisponibili i sistemi. Una volta cifrati i dati, i criminali chiedono alla vittima il pagamento di un riscatto, da pagare in criptovalute, per poterli decifrare.

Qualora la vittima non voglia pagare il riscatto, i criminali procederanno con la doppia estorsione, ovvero la minaccia della pubblicazione di dati sensibili precedentemente esfiltrati dalle infrastrutture IT della vittima.

Per comprendere meglio il funzionamento delle organizzazioni criminali all’interno del business del ransomware as a service (RaaS), vi rimandiamo a questi articoli:

Le infezioni da ransomware possono essere devastanti per un’organizzazione e il ripristino dei dati può essere un processo difficile e laborioso che richiede operatori altamente specializzati per un recupero affidabile, e anche se in assenza di un backup dei dati, sono molte le volte che il ripristino non ha avuto successo.

Infatti, si consiglia agli utenti e agli amministratori di adottare delle misure di sicurezza preventive per proteggere le proprie reti dalle infezioni da ransomware e sono in ordine di complessità:

Sia gli individui che le organizzazioni sono scoraggiati dal pagare il riscatto, in quanto anche dopo il pagamento le cyber gang possono non rilasciare la chiave di decrittazione oppure le operazioni di ripristino possono subire degli errori e delle inconsistenze.

La sicurezza informatica è una cosa seria e oggi può minare profondamente il business di una azienda.

Oggi occorre cambiare immediatamente mentalità e pensare alla cybersecurity come una parte integrante del business e non pensarci solo dopo che è avvenuto un incidente di sicurezza informatica.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…