Come avevamo riportato su RHC, il 21 di aprile la cyber gang Lockbit 2.0 ha pubblicato un avviso sul suo data leak site (DLS), riportando che in data 29 aprile alle 17:28 orario UTC; avrebbe pubblicato i dati della ASP Messina.

Il consueto “countdown”, è scattato facendoci ricordare quanto già avvenuto alla ULSS6 Euganea di Padova, colpita dalla stessa cyber gang, dove sono state pubblicate informazioni sanitarie dei pazienti dell’ospedale.

In questo caso, si parla di 27.000 file esfiltrati dell’azienda sanitaria locale Siciliana, che sono stati pubblicati online come da programma.

Scopriamo i dati esfiltrati cosa contengono.

Come abbiamo riportato in precedenza, la ASP Messina è un ente sanitario strategico, che è stato violato in data 15 di aprile.

Ricordiamo che il 19 novembre del 2021 (meno di 6 mesi fa), accadde un altro incidente informatico alla ASP Messina che causò il blocco parziale della USCA (Unità speciali di continuità assistenziale) dove molti pazienti che attendevano i risultati del tampone hanno dovuto aspettare il ripristino dei sistemi.

Immediatamente è arrivata una nota da parte dell’organizzazione che ha riportato:

“I tecnici si sono messi subito a lavoro per risolvere la questione, che tuttavia potrebbe protrarsi per alcuni giorni. L’Asp si scusa per eventuali disagi con i cittadini e assicura che quando il sistema verrà ripristinato ne sarà data immediatamente comunicazione”.

Poco dopo è apparso un avviso sul sito web dell’ASP riportando che erano stati avviati degli aggiornamenti di sicurezza delle reti e dei PC aziendali e che ulteriori comunicazioni sarebbero stati forniti “non appena si concluderanno i lavori”.

A differenza di quanto successo alla ULSS6 Euganea di Padova, dopo queste comunicazioni è calato il silenzio, fino alla pubblicazione effettuata da LockBit il 21 di Aprile.

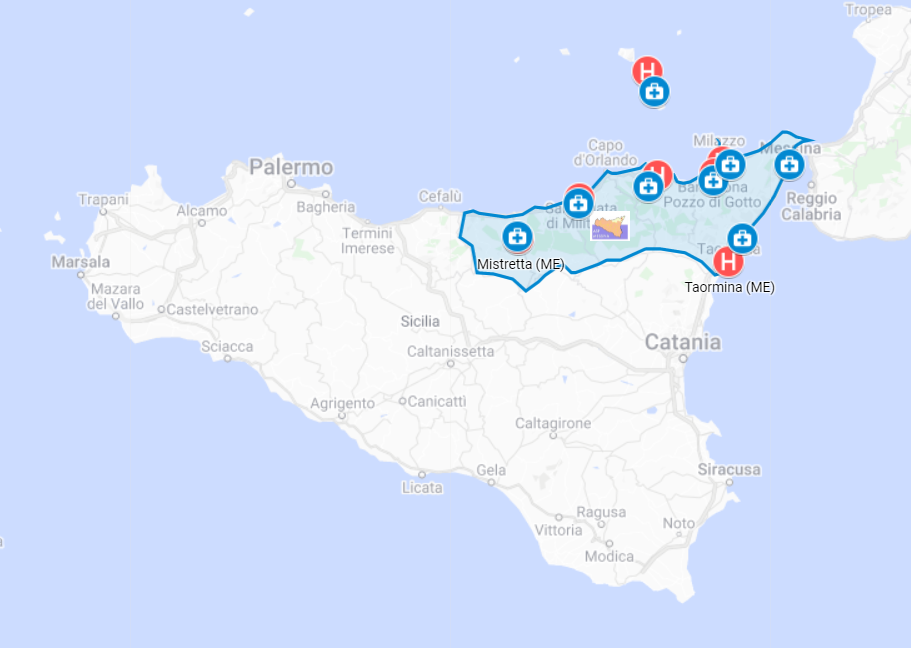

L’Azienda Sanitaria Provinciale di Messina comprende un vasto territorio suddiviso in 108 comuni con una popolazione residente di circa 645.087, distribuiti in circa 3.247 kmq di superficie.

E’ articolata territorialmente, ai sensi della Legge regionale 30/1993 e successive modificazioni in 8 Distretti Sanitari Territoriali comprendenti l’intero territorio della provincia di Messina.

Come sappiamo, è uso comune in Italia non fornire informazioni sulle tattiche tecniche e procedure (TTPs) degli attacchi informatici, anche dopo la conclusione delle indagini. Questo di fatto non permette a tutte le aziende di fare “lesson learned”, e migliorare la cybersecurity del paese e delle infrastrutture critiche nazionali.

Pertanto siamo andati a fare delle ipotesi su come i criminali informatici abbiano avuto accesso alle infrastrutture della ASP Messina, andando ad effettuare delle analisi OSINT/CLOSINT.

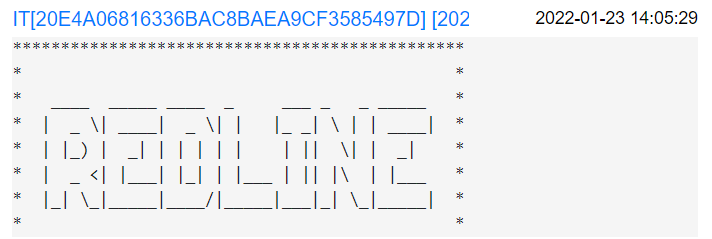

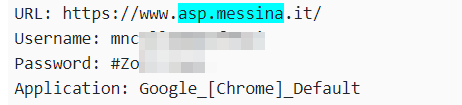

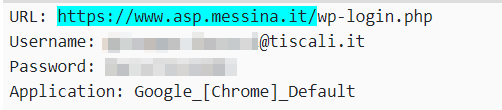

Ricercando all’interno delle botnet nell’arco temporale tra gennaio e metà aprile, troviamo agganciate alla botnet REDLINE alcune credenziali che puntano al dominio dell’azienda sanitaria locale, che potrebbero essere state utilizzate per accedere al sistema.

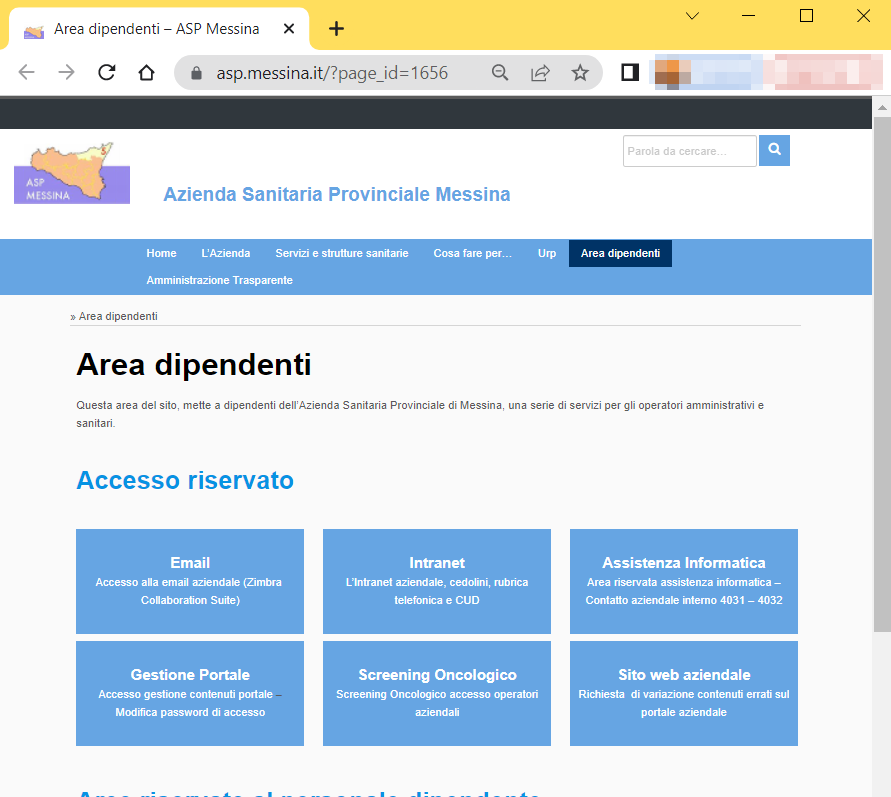

Tali credenziali puntano alle seguenti form di Login presenti nell’area riservata, oltre alla form di login di wordpress.

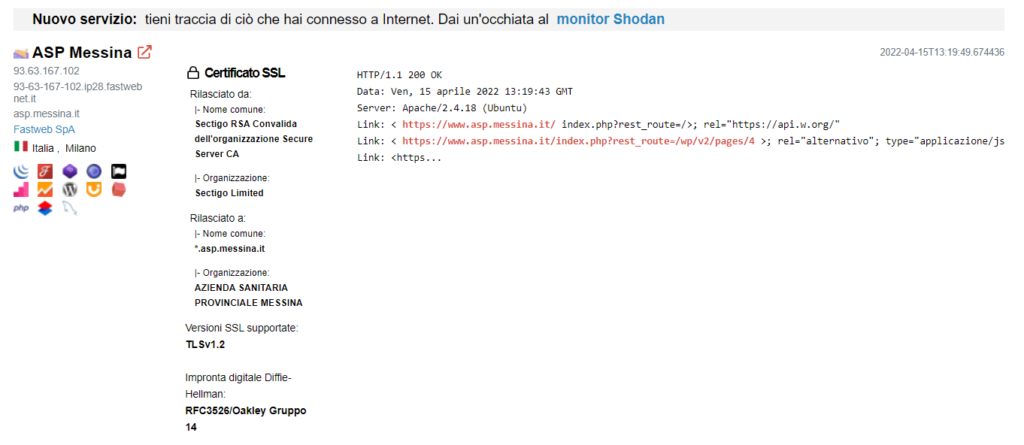

L’applicazione gira su un server Apache/2.4.18 che anche se non è la versione allo stato dell’arte, non risulta obsoleta e riporta qualche CVE non particolarmente gravi.

La versione di WordPress, il CMS utilizzato nel sito web, risulta la 5.8.4 la quale non è l’ultima versione, anche se risulta abilitato il file xmlrpc.php. Tale file PHP, viene installato di default e permette la gestione dei trackback e pingback di WordPress.

Un utilizzo da parte di un malintenzionato può portare al sovraccarico del web (ma non è questo il caso) oppure all’enumerazione degli utenti e ci sono diversi plugin che consentono di disabilitarlo. Ovviamente ogni plugin in wordpress deve essere manutenuto con costanza in quanto basta una sola RCE derivante un mancato patching per vanificare la sicurezza del sito.

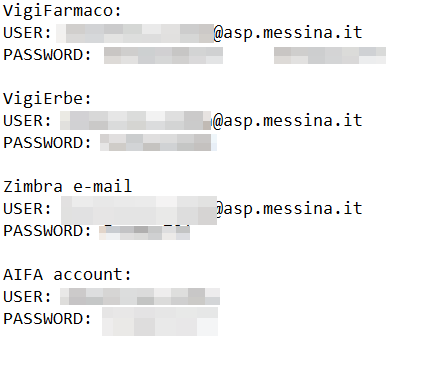

Ma probabilmente il vettore di attacco potrebbe essere stato avviato da un sotto dominio tra i tanti presenti, oppure banalmente utilizzando credenziali prelevate da botnet. Come abbiamo riportato con qualche esempio in precedenza per REDLINE, potrebbero essere state messe in vendita credenziali per l’accesso alla posta, all’intranet aziendale (la quale al momento della scrittura dell’articolo non risultava essere funzionante).

LockBit, come sappiamo, avvia un countdown dove allo scadere del tempo pubblica i dati sul suo data-leak-site. Come un cronometro svizzero ha pubblicato i dati che contengono diverse informazioni sensibili, esfiltrate dell’infrastrutture IT dall’ospedale.

Accedendo al sito nelle underground, veniamo riportai alla consueta lista dei file:

Vengono pubblicate delle password in formato TXT di email ed è presente anche la password per un account relativo alle malattie rare dell’ASP Messina.

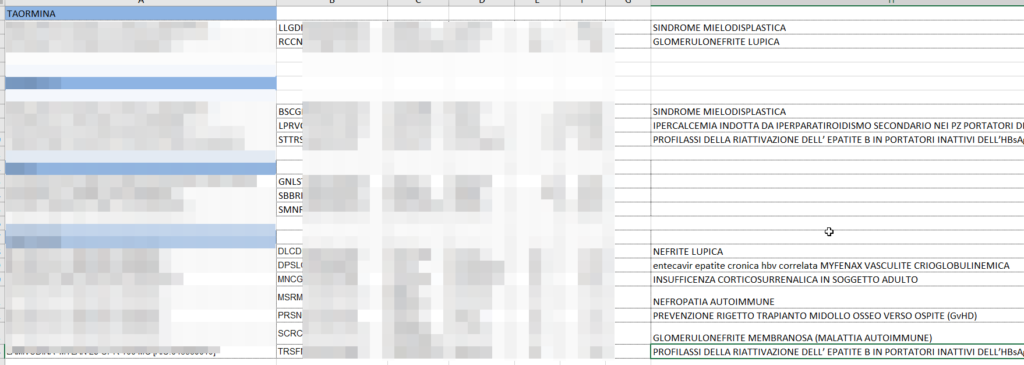

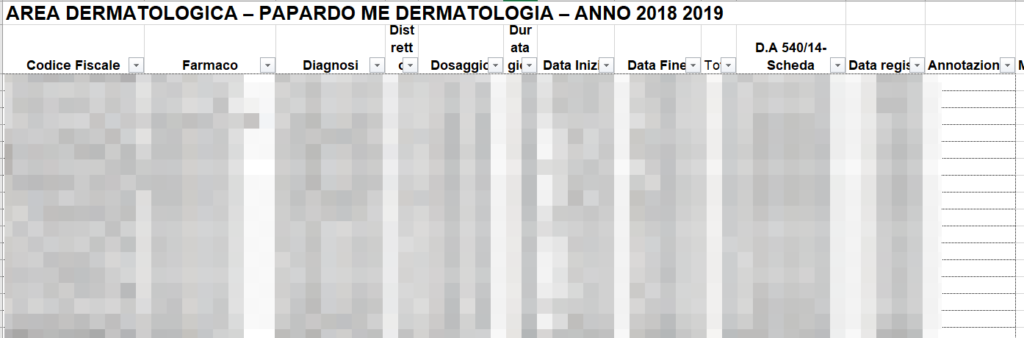

E sembra che siano presenti informazioni sanitarie dei pazienti dove sono presenti nomi e codici fiscali

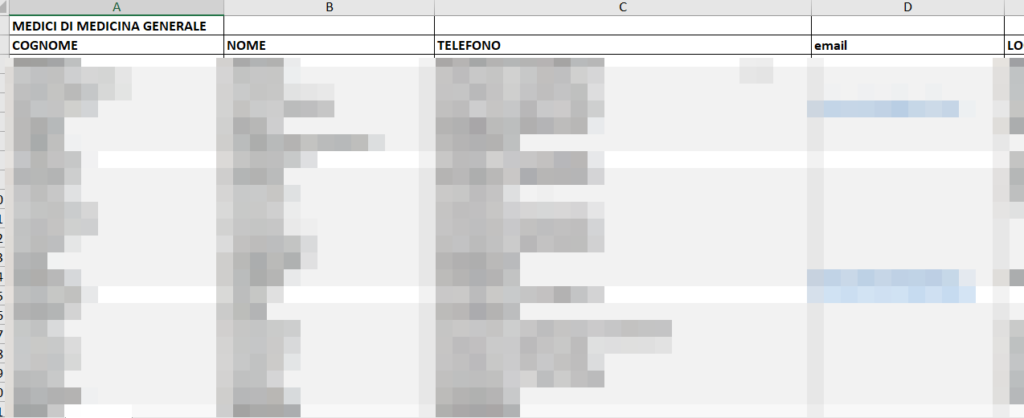

Oltre che dati personali come nome cognome, telefono ed email e indirizzi di medici e pazienti.

Sono inoltre presenti file PDF molto corposi che riportano la scannerizzazione di numeri di telefono, di nominativi e di email presumibilmente di pazienti dell’ospedale.

Le informazioni non sono moltissime, ma devono essere analizzate con attenzione, pertanto pubblicheremo su questo articolo ulteriori aggiornamenti qualora verranno rilevate ulteriori informazioni sensibili.

Nel caso in cui l’azienda volesse effettuare una dichiarazione, saremo lieti di pubblicarla all’interno di questa pagina, magari avendo informazioni di cosa si sta facendo per rispondere all’attacco informatico.

Potete contattarci tramite la sezione contatti, oppure in forma anonima utilizzando la mail crittografata del whistleblower.

Il ransomware, è una tipologia di malware che viene inoculato all’interno di una organizzazione, per poter cifrare i dati e rendere indisponibili i sistemi. Una volta cifrati i dati, i criminali chiedono alla vittima il pagamento di un riscatto, da pagare in criptovalute, per poterli decifrare.

Qualora la vittima non voglia pagare il riscatto, i criminali procederanno con la doppia estorsione, ovvero la minaccia della pubblicazione di dati sensibili precedentemente esfiltrati dalle infrastrutture IT della vittima.

Per comprendere meglio il funzionamento delle organizzazioni criminali all’interno del business del ransomware as a service (RaaS), vi rimandiamo a questi articoli:

LockBit 2.0 è una cyber gang criminale che adotta il modello ransomware-as-a-service (RaaS), anche se la sua struttura presenta variazioni che la differenziano da un tipico modello di affiliazione.

LockBit ransomware è un malware progettato per bloccare l’accesso degli utenti ai sistemi informatici in cambio di un pagamento di riscatto. Questo ransomware viene utilizzato per attacchi altamente mirati contro aziende e altre organizzazioni e gli “affiliati” di LockBit, hanno lasciato il segno minacciando le organizzazioni di tutto il mondo di ogni ordine e grado.

Si tratta del modello ransomware-as-a-service (RaaS) dove gli affiliati depositano del denaro per l’uso di attacchi personalizzati su commissione e traggono profitto da un quadro di affiliazione. I pagamenti del riscatto sono divisi tra il team di sviluppatori LockBit e gli affiliati attaccanti, che ricevono fino a ¾ dei fondi del riscatto.

E’ considerato da molte autorità parte della famiglia di malware “LockerGoga & MegaCortex”. Ciò significa semplicemente che condivide i comportamenti con queste forme consolidate di ransomware mirato ed ha il potere di auto-propagarsi una volta eseguito all’interno di una rete informatica.

Le infezioni da ransomware possono essere devastanti per un’organizzazione e il ripristino dei dati può essere un processo difficile e laborioso che richiede operatori altamente specializzati per un recupero affidabile, e anche se in assenza di un backup dei dati, sono molte le volte che il ripristino non ha avuto successo.

Infatti, si consiglia agli utenti e agli amministratori di adottare delle misure di sicurezza preventive per proteggere le proprie reti dalle infezioni da ransomware e sono in ordine di complessità:

Sia gli individui che le organizzazioni sono scoraggiati dal pagare il riscatto, in quanto anche dopo il pagamento le cyber gang possono non rilasciare la chiave di decrittazione oppure le operazioni di ripristino possono subire degli errori e delle inconsistenze.

La sicurezza informatica è una cosa seria e oggi può minare profondamente il business di una azienda.

Oggi occorre cambiare immediatamente mentalità e pensare alla cybersecurity come una parte integrante del business e non pensarci solo dopo che è avvenuto un incidente di sicurezza informatica.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…