Ne abbiamo parlato qualche tempo fa, relativamente alla vendita dei dati di italiani nei mercati underground.

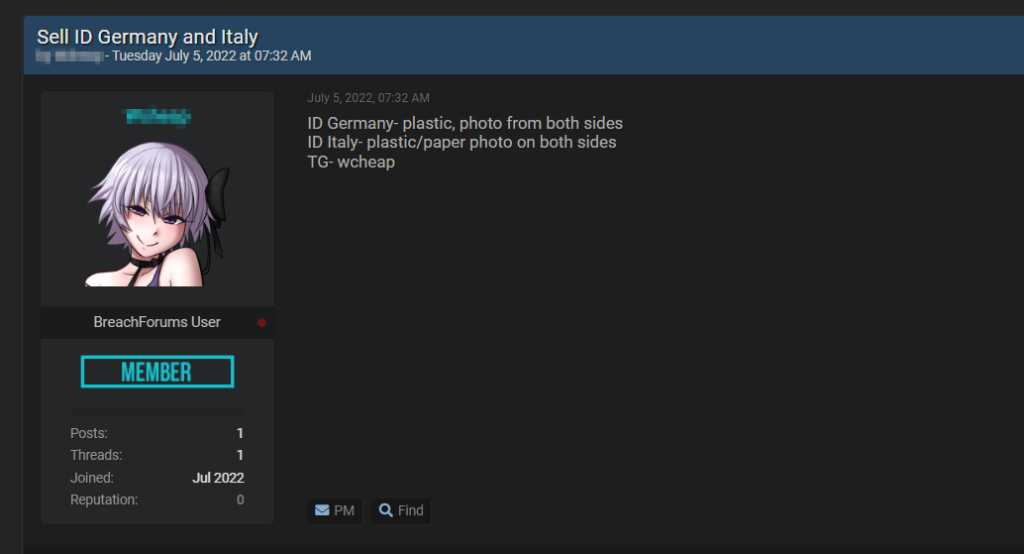

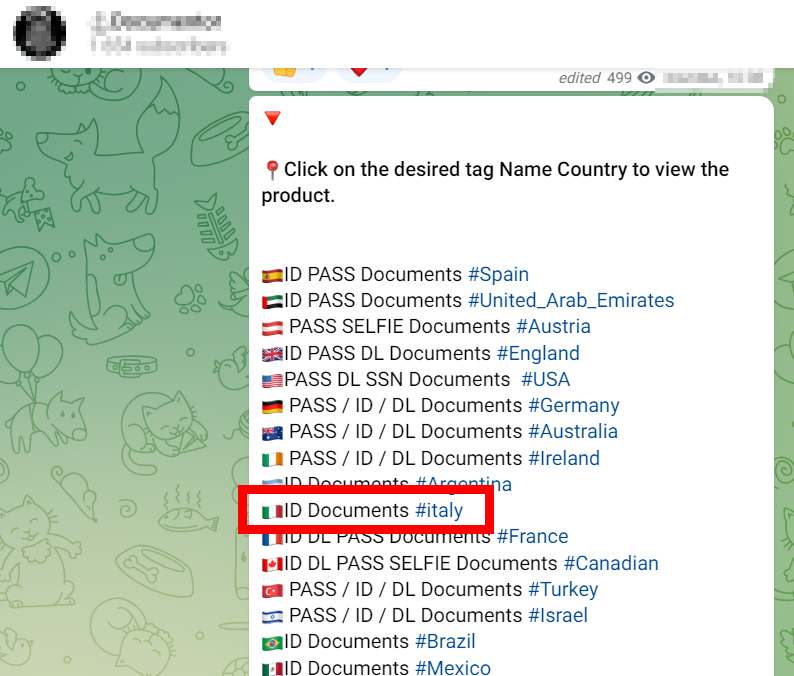

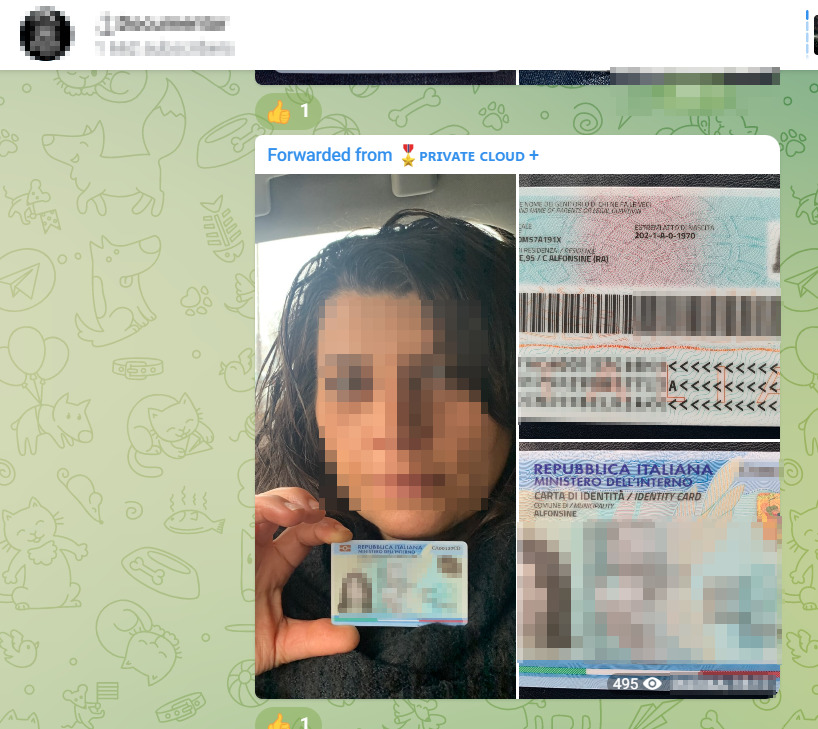

Si tratta molto spesso di vendite in modalità “combolist” (modalità combinata), dove ad esempio possono essere presenti degli accessi agli account e quindi la coppia email + password, oppure documenti di identità in forma combinata, come ad esempio selfie con documento + documento di identità fronte retro.

Si tratta infatti della vendita di pacchetti completi di informazioni di accesso o documenti personali che stanno andando per la maggiore nei forum underground, utili per effettuare moltissime frodi informatiche oppure per impersonare una determinata persona.

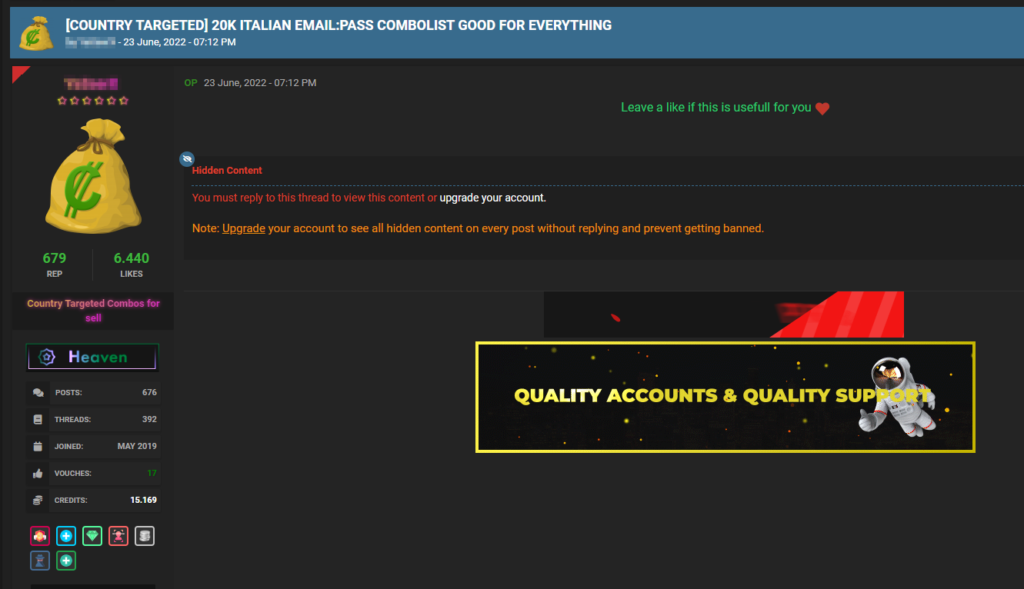

Queste informazioni che girano nelle underground relativamente agli italiani, sono marchiate nei titoli dei post come “Country Targeted”, ovvero obbiettivi specifici di paesi e sono il frutto dell’archiviazione e organizzazione di dati presi da singole fuoriuscite di dati, oppure da collection correlate e poi messe in vendita.

Questo spesso avviene anche partendo dalle pubblicazioni dei dati personali da parte delle cybergang ransomware, a valle del mancato pagamento del riscatto da parte dell’azienda violata.

Ecco perché ogni informazione pubblicata su internet è persa per sempre, a meno che per prima cosa tu sappia di essere stato violato e sai che i tuoi dati sono stati resi pubblici e che poi sei disposto a cambiare residenza, telefono, nome, documento… faccia e comprendete bene che tutto questo risulta impossibile.

Questo vuol dire che ogni perdita di informazioni da parte di una singola azienda, diventa di fatto un problema per tutta la comunità italiana in quanto tali dati nel tempo rimarranno in circolazione nelle underground e vengono classificati ed archiviati in modo scientifico ed organizzato.

Anche dopo diversi anni il povero malcapitato di turno potrà avere problemi sul un suo conto, un suo account o un altro servizio perché qualcuno lo ha utilizzato per scopi di estorsione.

Di seguito riportiamo i dati degli italiani messi in vendita nei forum underground nell’ultimo mese.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…