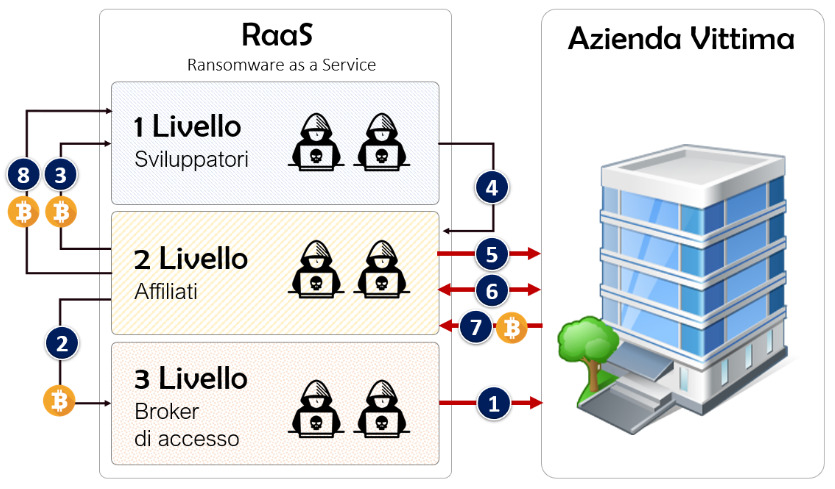

Spesso abbiamo parlato di come funzionano gli attacchi ransomware e di come funziona la piramide del ransomware as a service (RaaS), la quale da un ruolo ad ogni team di hacker criminali, come visto nell’articolo che cos’è il ransomware.

Nell’immaginario popolare, si pensa che la criminalità informatica sia legata a singoli individui con abilità informatiche eccezionali. Ma se vuoi estorcere milioni di dollari ad una grande azienda, non puoi fare tutto da solo, hai bisogno di una “squadra” con competenze informatiche diversificate, avanzate e verticali.

Infatti, la stragrande maggioranza dei criminali informatici non dispone di tutte le capacità tecniche necessarie per fare tutto da soli e quindi creare malware, estorcere denaro e penetrare le aziende.

Ecco appunto che i criminali informatici iniziano a collaborare tra loro in modo “organizzato”, per un unico scopo: estorcere tanto più denaro possibile ad una ipotetica organizzazione.

Una negozio web, generalmente non ha un magazzino. Dispone di prodotti che gli vengono messi a disposizione da una serie di fornitori e li rivende solo al momento di una specifica richiesta.

Ecco appunto che i criminali informatici, non passano troppo tempo a trovare le falle sui sistemi per atterrare all’interno di una rete di una grande organizzazione, ma la acquistano da altri criminali informatici che la mettono in vendita nei mercati underground: ecco quindi i Broker di Accesso.

I Broker di Accesso sono criminali informatici con buone conoscenze nelle tecniche di penetration test, che rilevano falle di sicurezza all’interno delle infrastrutture IT di grandi organizzazioni e una volta rilevate, le rivendono nei forum underground e ad altri criminali informatici.

Tali falle, che possono essere messe in vendita da 500 euro a 20.000 euro (a secondo delle revenue dell’azienda in questione come avevamo visto in un precedente articolo), permettono ad altri criminali informatici di velocizzare le loro attività beneficiando di un lavorò già fatto da altri criminali informatici.

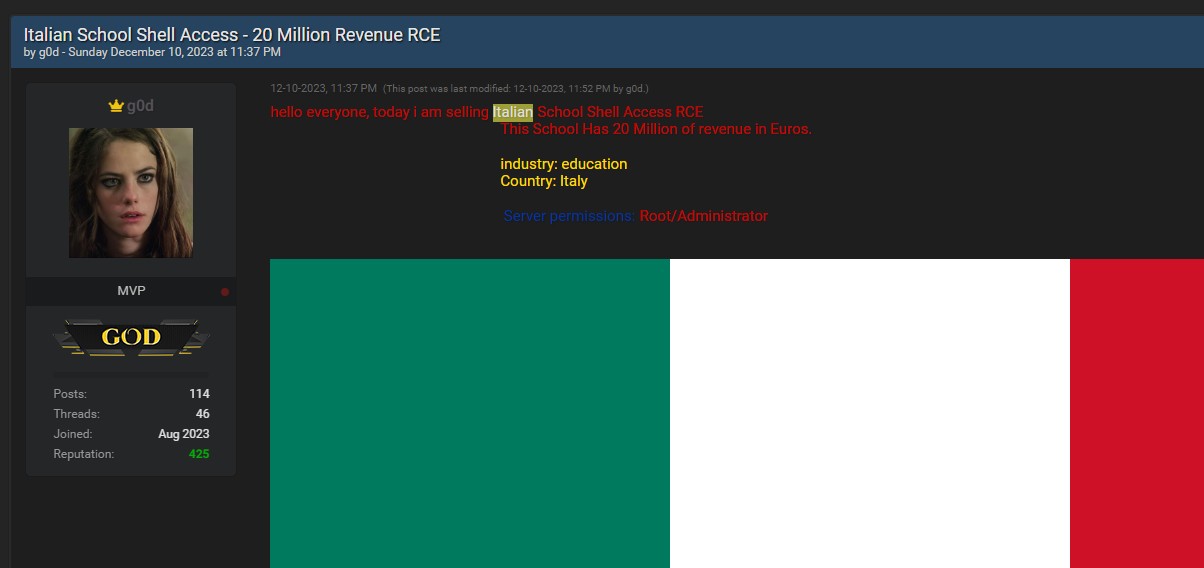

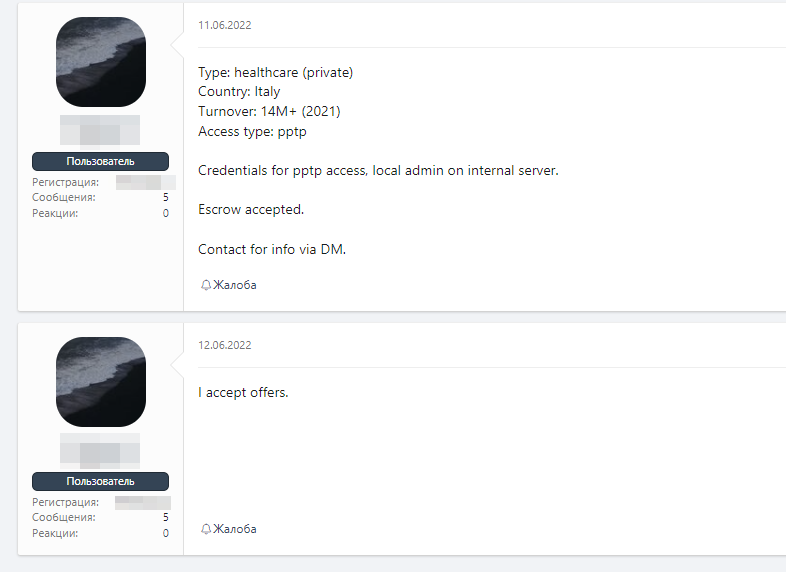

Il primo esempio è stato rilevato sul famigerato forum XSS, che riporta la messa in vendita di un accesso ad una azienda sanitaria italiana. Nel post vengono pubblicizzati i ricavi, la tipologia di accesso e la modalità di contatto.

Un acquirente subito sotto ha manifestato interesse e ha detto al broker di accettare l’offerta e chissà come sarà andata a finire.

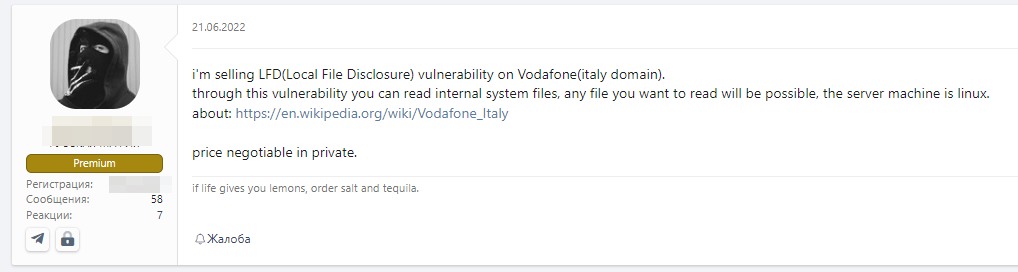

Di seguito mostriamo invece un altro post, dove un broker mette in vendita un presunto accesso a Vodafone Italia chiedendo di effettuare la negoziazione in privato.

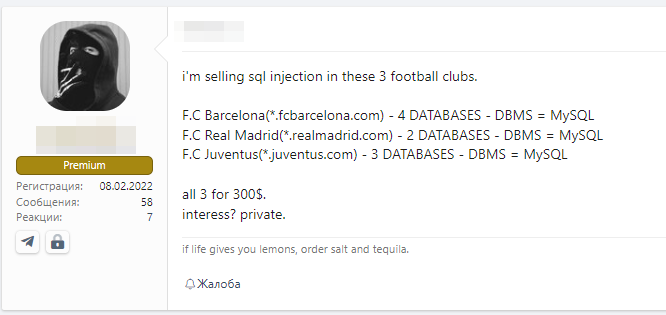

Troviamo anche due post che mettono in vendita dei presunti accessi ai sistemi della Federazione Calcistica Juventus. Il primo, da quanto riporta l’hacker, si tratta della vendita di un “payload” di accesso a 3 database SQL.

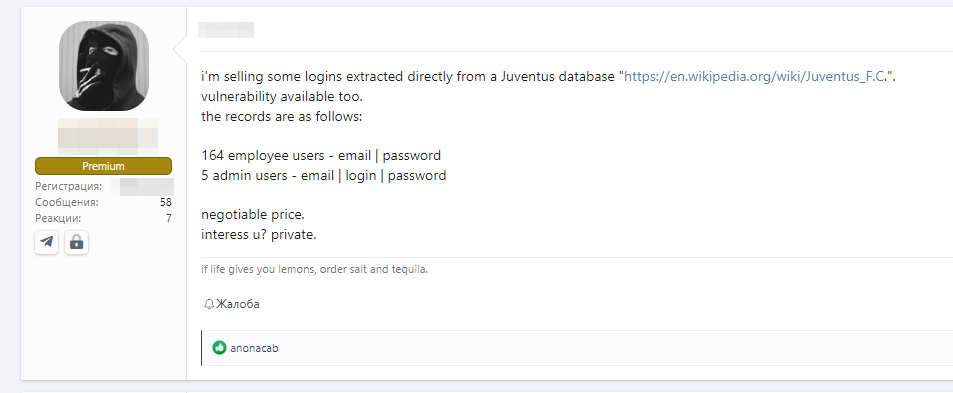

Mentre il secondo mette in vendita un presunto accesso (email e password) di 164 dipendenti e 5 amministratori, sempre della Federazione Calcistica Juventus.

Ovviamente, non possiamo sapere con certezza se questi accessi siano realmente funzionanti, ma di norma, all’interno dei forum underground, la rivendita degli accessi funziona in questo modo con pochi episodi di scam tra i vari criminali informatici.

Il link che trovate nei post relativo a Wikipedia, serve per mostrare all’acquirente della falla di sicurezza, quale sia l’azienda violata e rendere visibile le revenue della stessa. Questo permette di comprendere con precisione da parte dell’acquirente un’ipotetica somma di denaro che può essere richiesta come riscatto, qualora l’infrastruttura venga violata e cifrata dal ransomware.

Tutti i post riportati sopra, sono relativi a Giugno del 2022. Pertanto, qualora le aziende volessero ulteriori informazioni a riguardo, possono contattarci tramite la mail della redazione e saremo ben lieti di assisterle.

Come abbiamo avuto modo di vedere, acquistare delle falle di sicurezza da un broker di accesso, consente di velocizzare un attacco informatico, oltre a sceglie la vittima anche in base alla revenue.

Quindi non pensiate che quando un attacco ransomware colpisce la vostra azienda è perché i criminali informatici hanno puntato proprio voi. Probabilmente è perché l’accesso alla vostra rete era in vendita nei market underground e le vostre revenue erano in linea con il riscatto da richiedere dopo la cifratura del ransomware.

Questo articolo inoltre, ci porta all’attenzione una semplice cosa: il vantaggio nel conoscere per primi questo tipo di informazioni. Infatti, avere puntualmente informazioni aggiornate su quello che si discute o si tratta all’interno dei mercati underground relativamente ai propri asset, da una importanza strategica non indifferente.

intanto è possibile seguire l’evoluzione della minaccia e comprendere in anteprima le mosse dei malintenzionati e quindi correre ai ripari. Ad esempio, se si sa che si sta conducendo una trattativa per un accesso, l’azienda potrebbe aumentare l’attenzione su certi tipi di asset (come ad esempio Linux per il broker che vendeva l’accesso a Vodafone), oppure effettuare dei controlli di sicurezza sui PPTP/VPN come nel caso dell’organizzazione sanitaria e quindi cambiare le password degli amministratori, oppure effettuare dei reset password massivi nel caso della Juventus.

Questa è l’importanza strategica della threat intelligence nel panorama delle minacce di oggi. Lavorando in questo modo è possibile competere sullo stesso piano con i criminali informatici e quindi rispondere prontamente agli attacchi informatici, prima che questi si avverino.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…